Что такое компьютерная сеть. Какие бывают типы компьютерных сетей. Как организованы локальные и глобальные сети. Какие существуют топологии сетей. Как работает передача данных в сетях.

Что такое компьютерная сеть и зачем она нужна

Компьютерная сеть — это система, объединяющая два или более компьютеров для обмена информацией и совместного использования ресурсов. Основные цели создания компьютерных сетей:

- Обмен данными между компьютерами

- Совместное использование периферийных устройств (принтеров, сканеров и т.д.)

- Совместный доступ к программам и базам данных

- Распределение вычислительной нагрузки между компьютерами

- Организация многопользовательских вычислительных систем

Компьютерные сети позволяют эффективно использовать вычислительные ресурсы и существенно повышают производительность работы. Без сетей невозможно представить современные информационные технологии и интернет.

Основные типы компьютерных сетей

Существует несколько основных типов компьютерных сетей, различающихся по масштабу и назначению:

Локальные сети (LAN)

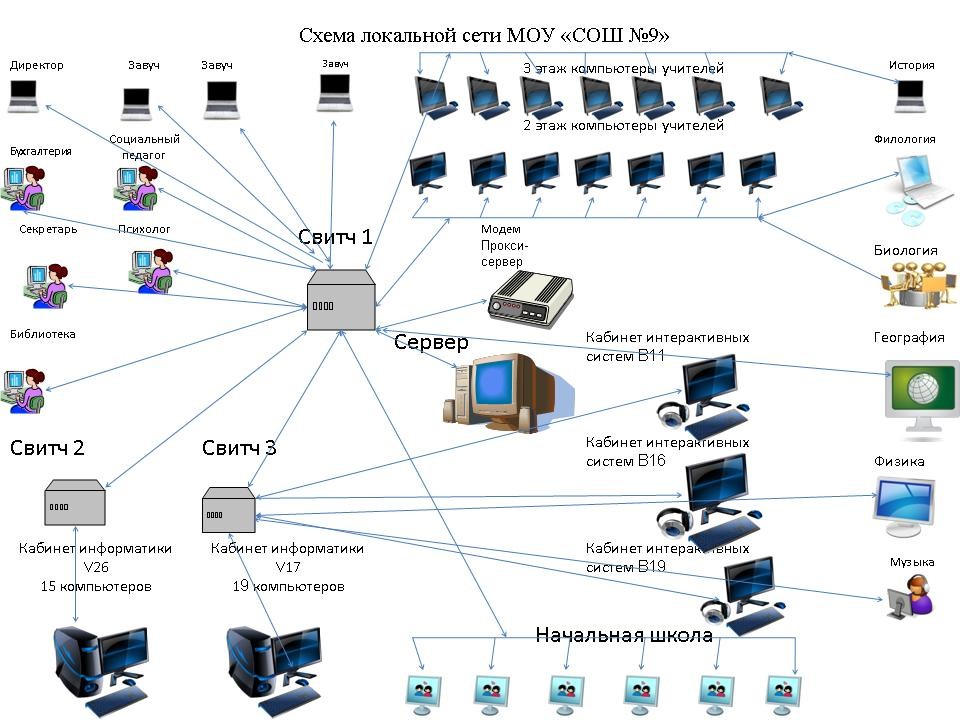

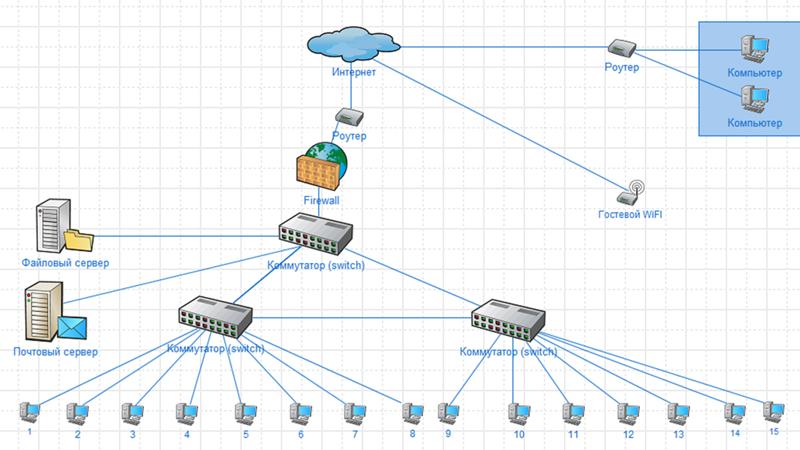

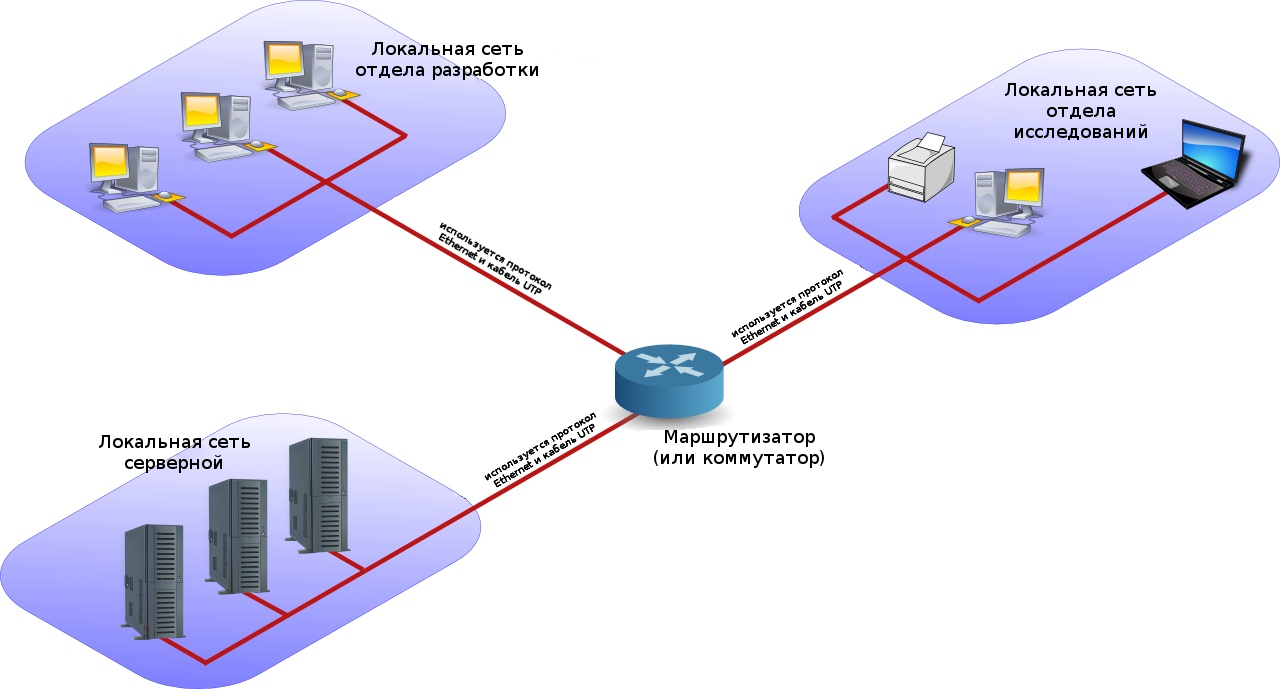

Локальная сеть (LAN — Local Area Network) объединяет компьютеры в пределах одного или нескольких близко расположенных зданий. Основные характеристики LAN:

- Высокая скорость передачи данных (до 10 Гбит/с и выше)

- Небольшая территория (до 1-2 км)

- Большое количество подключенных компьютеров

- Высокая надежность

- Разделение ресурсов между пользователями

Локальные сети широко используются в офисах, учебных заведениях, на предприятиях.

Глобальные сети (WAN)

Глобальная сеть (WAN — Wide Area Network) объединяет компьютеры и локальные сети на больших расстояниях, вплоть до масштабов стран и континентов. Характеристики WAN:

- Большая территория охвата

- Меньшая скорость передачи данных по сравнению с LAN

- Разнородность используемого оборудования

- Ориентация на передачу любых видов информации

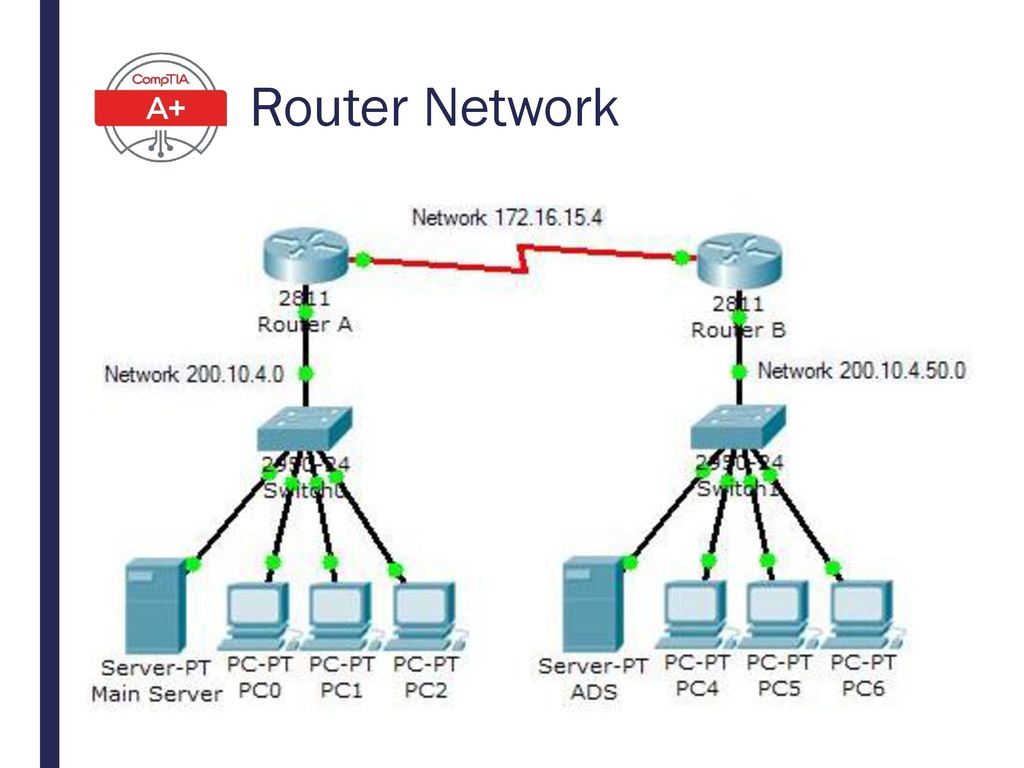

Самый известный пример глобальной сети — Интернет. WAN позволяют связывать удаленные офисы компаний, обмениваться данными между странами и континентами.

Топологии компьютерных сетей

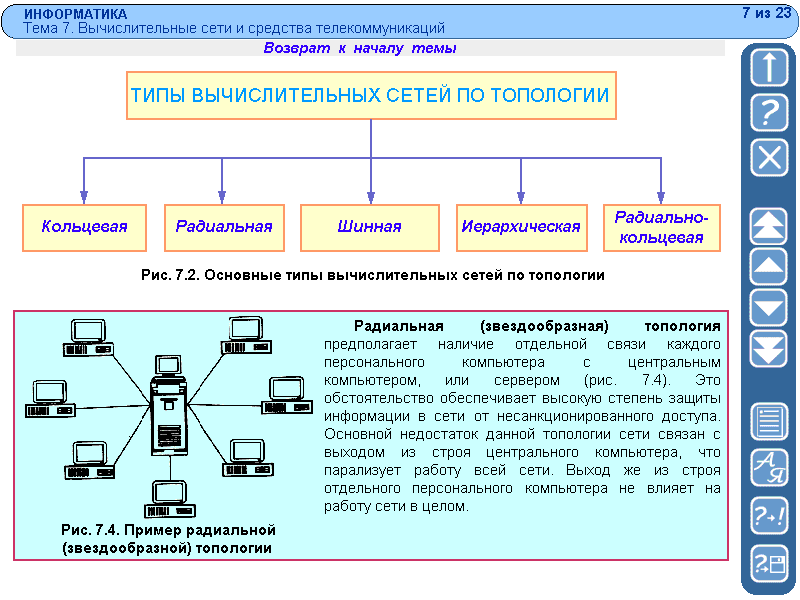

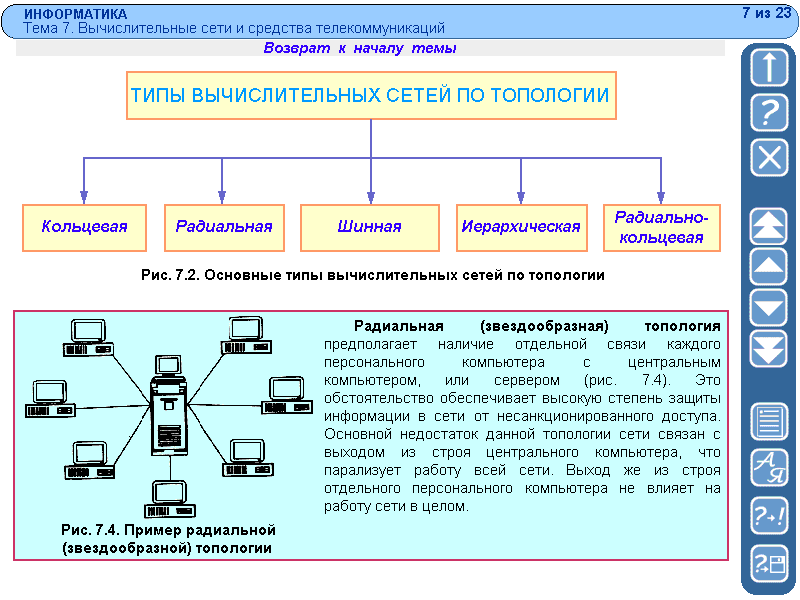

Топология сети определяет физическое расположение компьютеров, кабелей и других компонентов сети. Основные виды топологий:

Шина

При топологии «шина» все компьютеры подключаются к одному кабелю — шине данных. Преимущества: простота, низкая стоимость. Недостатки: низкая отказоустойчивость, сложность поиска неисправностей.

Звезда

В топологии «звезда» все компьютеры подключаются к центральному узлу (концентратору). Преимущества: высокая надежность, легкость подключения новых узлов. Недостатки: большой расход кабеля, зависимость от центрального узла.

Кольцо

При кольцевой топологии компьютеры соединяются в замкнутое кольцо, данные передаются последовательно от одного компьютера к другому. Преимущества: равноправие узлов, надежность. Недостатки: сложность поиска неисправностей.

Принципы передачи данных в компьютерных сетях

Передача данных в сетях основана на нескольких ключевых принципах:

Коммутация пакетов

Данные разбиваются на небольшие пакеты, которые передаются по сети независимо друг от друга. Каждый пакет содержит адрес получателя. Это позволяет эффективно использовать каналы связи.

Маршрутизация

Определение оптимального пути передачи данных в сети. Маршрутизаторы анализируют адреса и выбирают лучший маршрут для каждого пакета данных.

Протоколы передачи данных

Наборы правил, по которым осуществляется обмен данными. Наиболее распространенные протоколы — TCP/IP, используемые в Интернете.

Сетевое оборудование

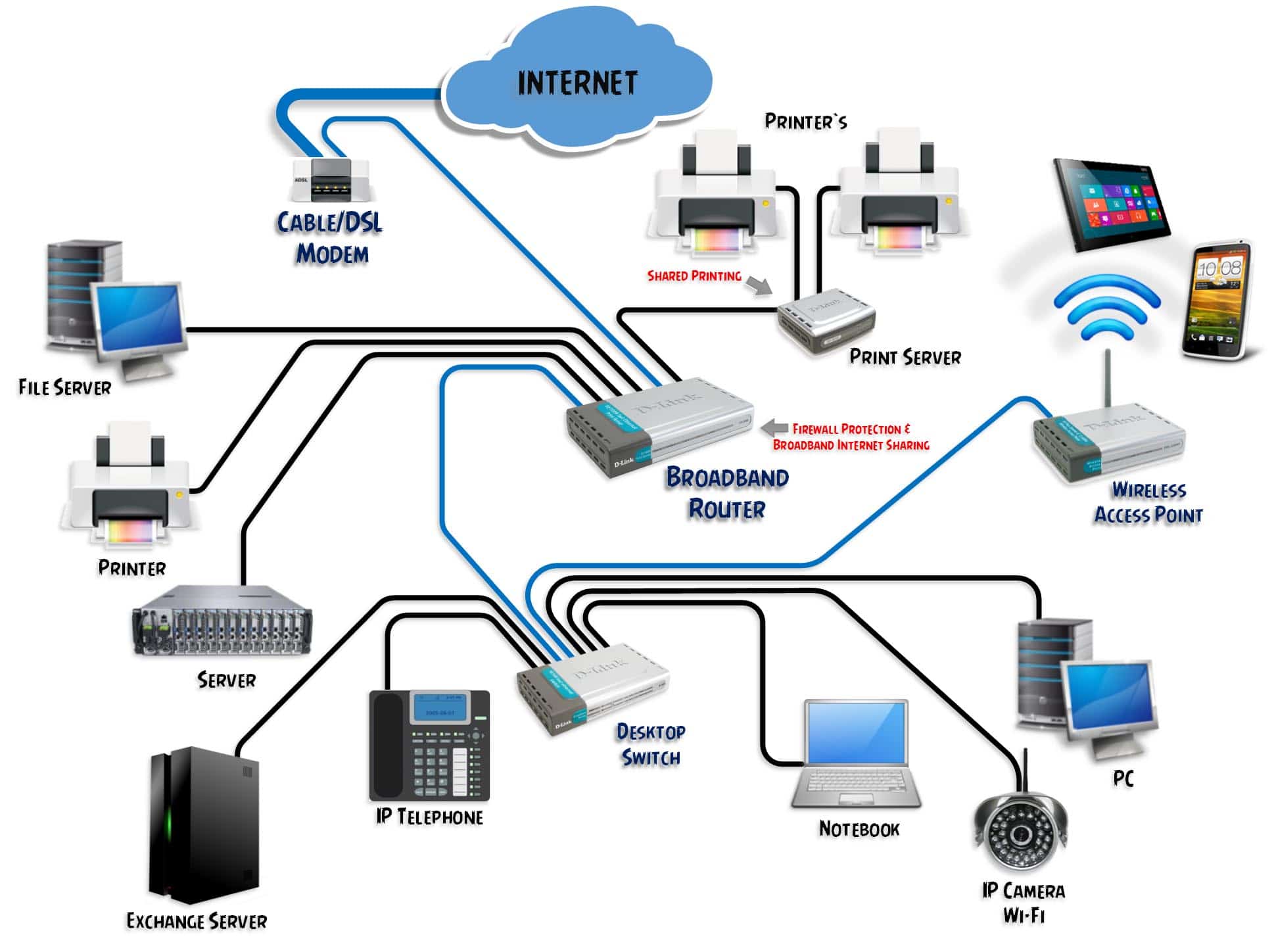

Для организации компьютерных сетей используется специальное оборудование:- Сетевые адаптеры — устройства для подключения компьютеров к сети

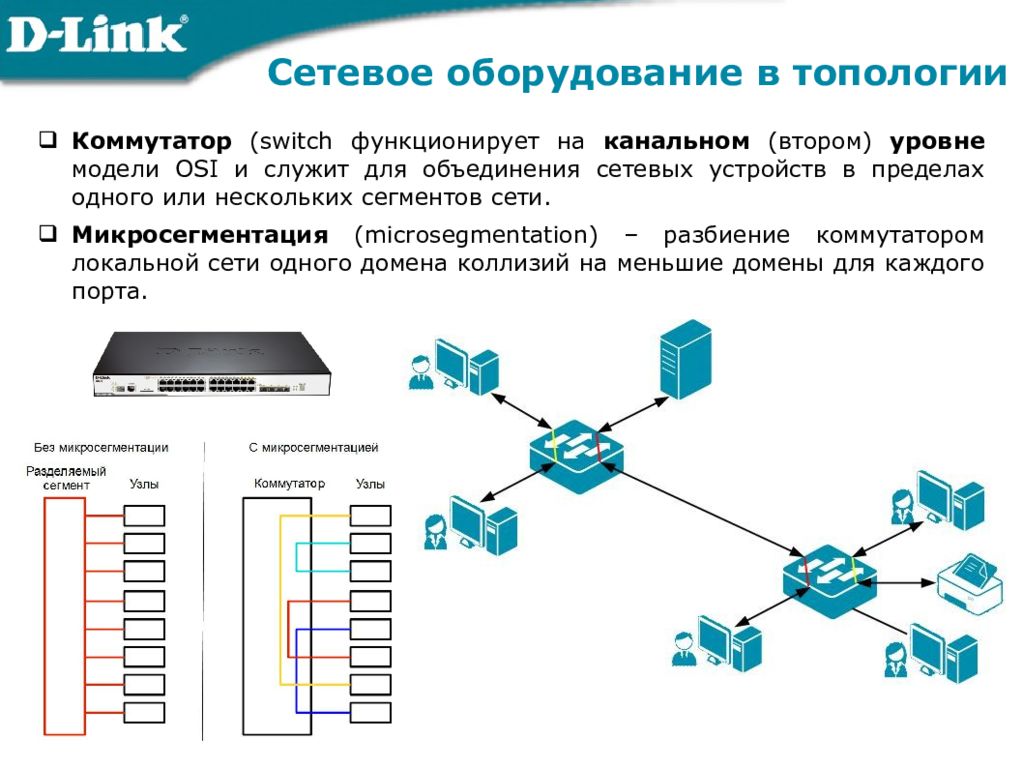

- Коммутаторы — для соединения компьютеров в локальной сети

- Маршрутизаторы — для соединения разных сетей и маршрутизации данных

- Модемы — для подключения к глобальным сетям по телефонным линиям

- Точки доступа — для организации беспроводных сетей

Преимущества использования компьютерных сетей

Внедрение компьютерных сетей дает организациям ряд существенных преимуществ:

- Повышение эффективности работы за счет быстрого обмена информацией

- Экономия средств благодаря совместному использованию ресурсов

- Централизованное хранение и резервное копирование данных

- Возможность удаленной работы и доступа к ресурсам компании

- Упрощение взаимодействия между сотрудниками и подразделениями

При правильной организации компьютерные сети становятся незаменимым инструментом повышения производительности и конкурентоспособности бизнеса.

Проблемы безопасности компьютерных сетей

Наряду с преимуществами, использование компьютерных сетей создает определенные угрозы безопасности:

- Несанкционированный доступ к данным

- Перехват конфиденциальной информации при передаче

- Заражение компьютеров вирусами и вредоносными программами

- DDoS-атаки и другие виды сетевых атак

- Потеря данных при сбоях оборудования

Для защиты сетей применяются различные меры безопасности: межсетевые экраны, антивирусы, шифрование данных, системы обнаружения вторжений и др. Важно комплексно подходить к обеспечению сетевой безопасности.

Перспективы развития компьютерных сетей

Основные тенденции в развитии сетевых технологий:

- Увеличение пропускной способности каналов связи

- Развитие беспроводных сетей 5G и 6G

- Внедрение технологий виртуализации сетей

- Развитие программно-определяемых сетей (SDN)

- Интеграция сетей с технологиями искусственного интеллекта

- Переход на новую версию протокола IP (IPv6)

Компьютерные сети продолжат играть ключевую роль в развитии информационных технологий, обеспечивая все более быстрый и надежный обмен данными.

Организация компьютерных сетей 📙 — Информатика

- Сетевые подразделения

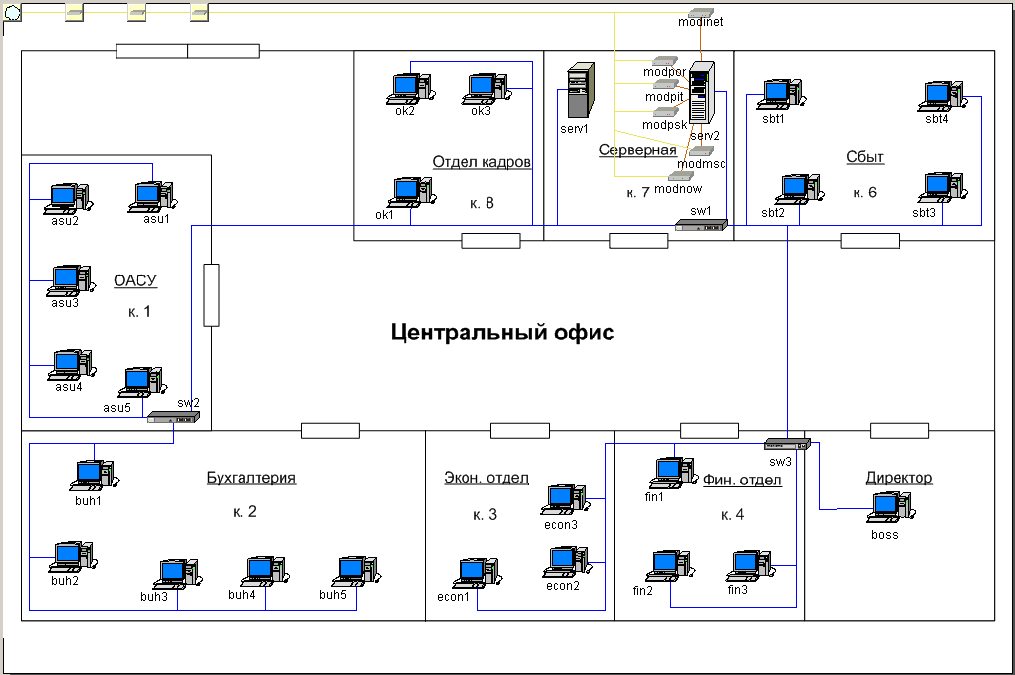

- Структурные особенности локальной сети

- Особенности глобальных сетей

Базовыми устройствами, передающими информацию на значительные расстояния за короткий срок, есть телефоны, радио, телеграфы, телевизионные передающие устройства, сети телекоммуникации, базирующиеся на системах вычисления.

Компьютерные сети — это системы, которые располагаются, используя программные, информационные и аппаратные площади и ресурсы (средства ввода и вывода данных, их хранения, обработки и прочих), объединяющиеся при помощи каналов связи

В таких системах для пользователей может быть организован общий доступ к информационным данным и ресурсам составляющих элементов системы (базам данных, файлам, сканерам, носителям данных и другим объектам).

Зависимо от типа использования, компьютерные сети бывают однородные и неоднородные. Неоднородные компьютерные сети — это такие сети, в которых содержатся компьютеры с несовместимыми программами. Несмотря на это, такие сети очень часто встречаются в реальности, нежели однородные.

Несмотря на это, такие сети очень часто встречаются в реальности, нежели однородные.

Зависимо от территориального расположения, различают глобальные, региональные и локальные сети.

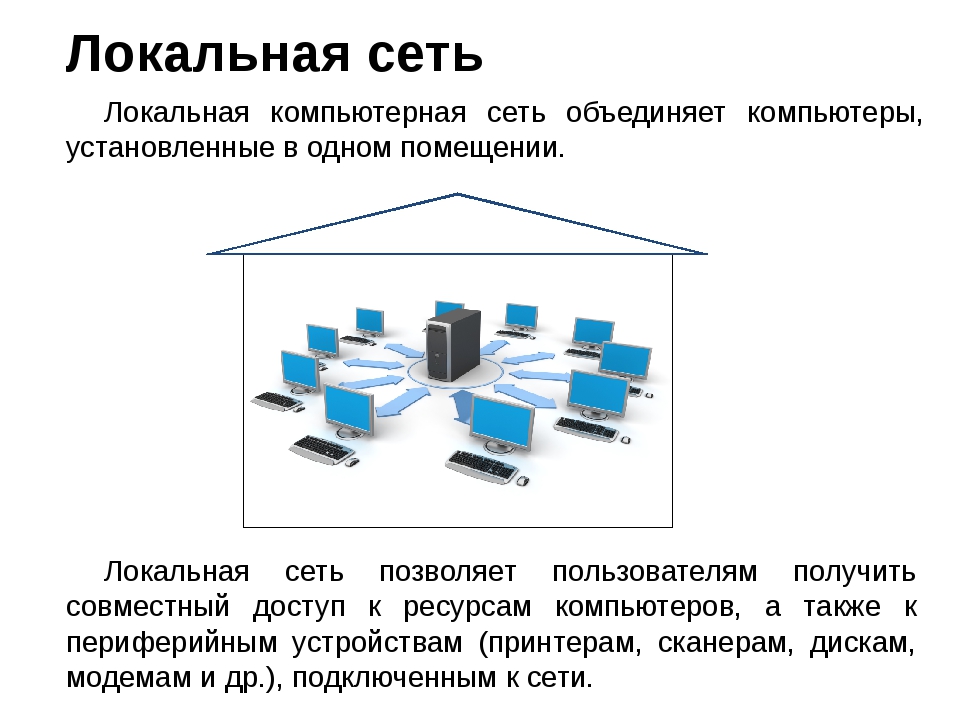

Локальная сеть подразумевают охват на расстоянии не больше нескольких тысяч метров. Часто они охватывают одно или несколько зданий и окружающую местность, к примеру, комплекс учебного заведения или больницы.

Региональные сети подразумевают охват определенного региона, к примеру, они могут охватывать целый город, район, область или вообще отдельное небольшое государство.

Глобальная сеть подразумевают охват крупных масштабов, как минимум целого государства, а то и континента в целом. К примеру, сеть Интернета. Такие сети часто являются защищенными. Подобные сети есть у отдельных министерств страны, к примеру, у министерства обороны.

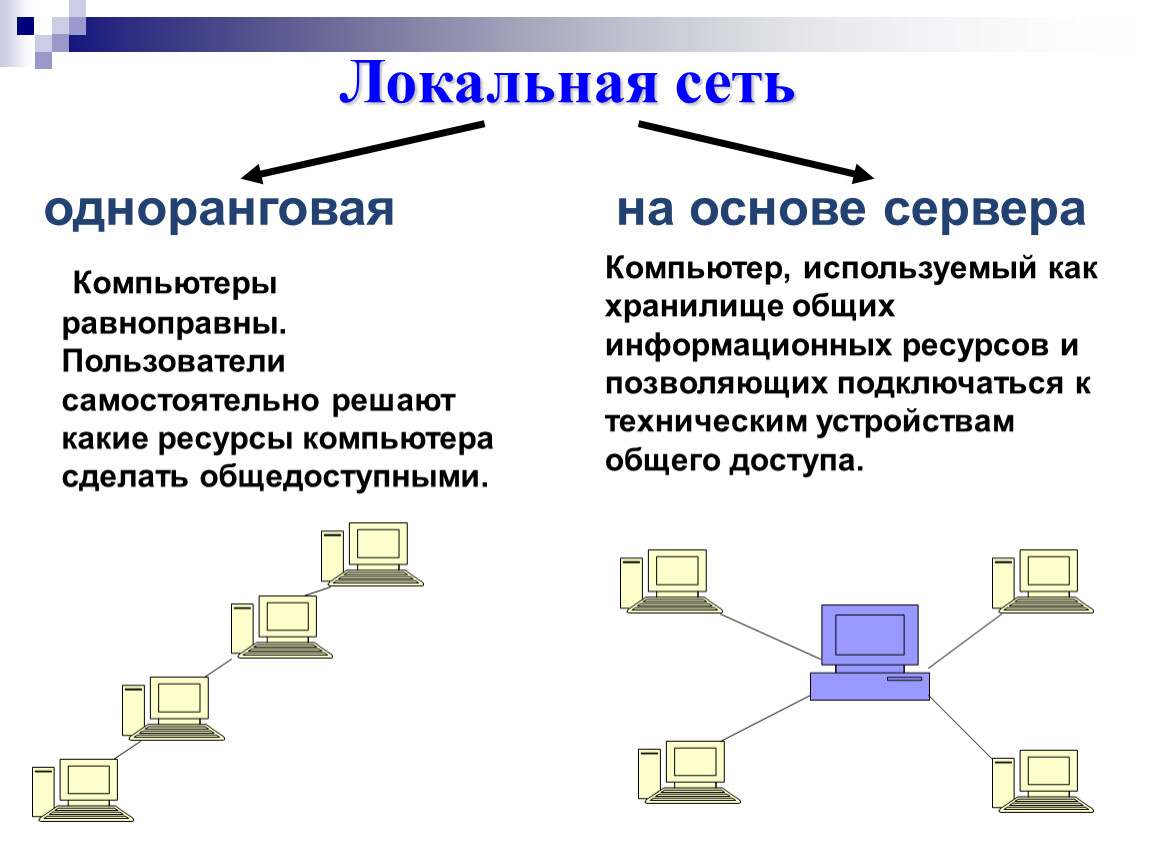

Локальные сети подразделяются на одноранговые и сети с выделяемым сервером. Это зависит от принципа соединения компьютеров, то есть выделяется серверный компьютер или все компьютеры равноправны. Сеть с выделяемым сервером обладает большей производительностью.

Сеть с выделяемым сервером обладает большей производительностью.

Сервером является сетевой модуль, который предоставляет свои ресурсы для других сетевых компьютеров, а сам ими не пользуется.

Рабочей станцией или сетевым клиентом является модуль системы, лишь использующий сетевые ресурсы, но ничего не отдающий в сеть. Зачастую применяется в банковских системах для предоставления услуг консультирования.

Среди особенностей локальных сетей выделяют: скорость передачи данных, значительную пропускную способность, незначительный уровень искажения передачи данных, ограниченное число персональных компьютеров, которые возможно подключить, быстродействие и эффективность функций управления обменным операциями.

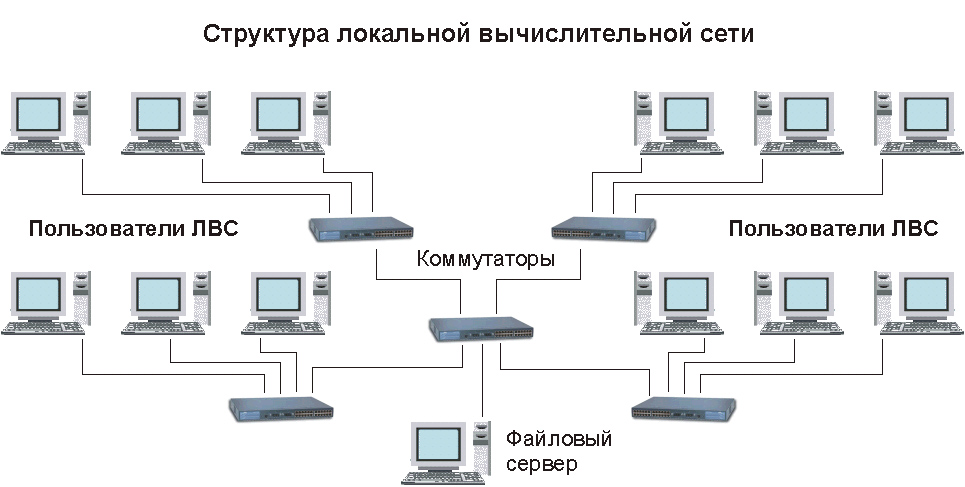

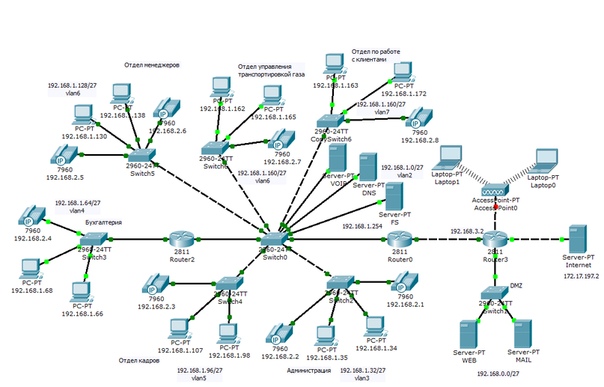

Структура локальной сети — это так называемая топология. Она определяет принципы географического расположения и методы соединения отдельных составляющих сетей. Топология устанавливает определенные требования к виду применяемого кабеля, способу управления передачей данных, безопасности работы, вероятностям расширения сетей и общим принципам оснащения. Различают три главных вида топологии сети: шина, кольцо и звезда.

Различают три главных вида топологии сети: шина, кольцо и звезда.

Шина — это такое параллельное соединение, когда все персональные компьютеры соединены одной связующей линией, и информация с одного компьютера одновременно переходит ко всем другим.

Этот вид соединения является одноранговым. Благодаря тому, что линия связи одна на всех, передача данных возможна только поочередно. Преимуществами данной топологии является простота добавления к сети новых составляющих, даже во время ее работы, независимость работы всей сети от поломки одного из составляющих ее компьютеров, недорогое специальное сетевое оборудование из-за распространенного применения данного вида. Недостатками использования данной топологии являются сложность определения поломок отдельных элементов из-за параллельного соединения адаптеров, неработоспособность всей сети при повреждении провода в любом ее месте, ослабление передаваемого сигнала.

Кольцо — это такое соединение персональных компьютеров, при котором все они соединяются друг с другом по очереди.

Это замкнутая цепь, в которой информация передается по очереди, от предыдущего компьютера к последующему. Преимуществами данного вида соединения являются: возможность легкого подключения новых узлов, правда уже при отключении системы, возможность подсоединения большого количества узлов (более 1000), высокая стабильность работы, малая вероятность перегрузок. Недостатками данной топологии являются нарушение работы всей системы при поломке одного из элементов и неработоспособность всей сети при повреждении провода в любом ее месте.

Звезда — это такой вид соединения, в котором к основному серверному компьютеру присоединяются остальные персональные компьютеры, при чем каждому отдельному компоненту соответствует своя линия соединения.

Этот вид топологии применим лишь к сетям вида клиент-сервер. Здесь все данные передаются через главный компьютер, находящийся в центре, он может выдержать большущую нагрузку и рассчитан лишь для обслуживания сети. Преимуществами использования данного вида соединения являются: простота использования оборудования сети, подключение всех узлов сети в одном месте, чем упрощается процесс контроля работы и устранения неисправностей, независимость работы всей сети от поломки отдельного периферийного компьютера, отсутствует затухание сигналов. Недостатки данной топологии: неработоспособность сети во время поломки серверного компьютера, большие растраты кабельной продукции, ограниченное число сетевых компьютеров.

Недостатки данной топологии: неработоспособность сети во время поломки серверного компьютера, большие растраты кабельной продукции, ограниченное число сетевых компьютеров.

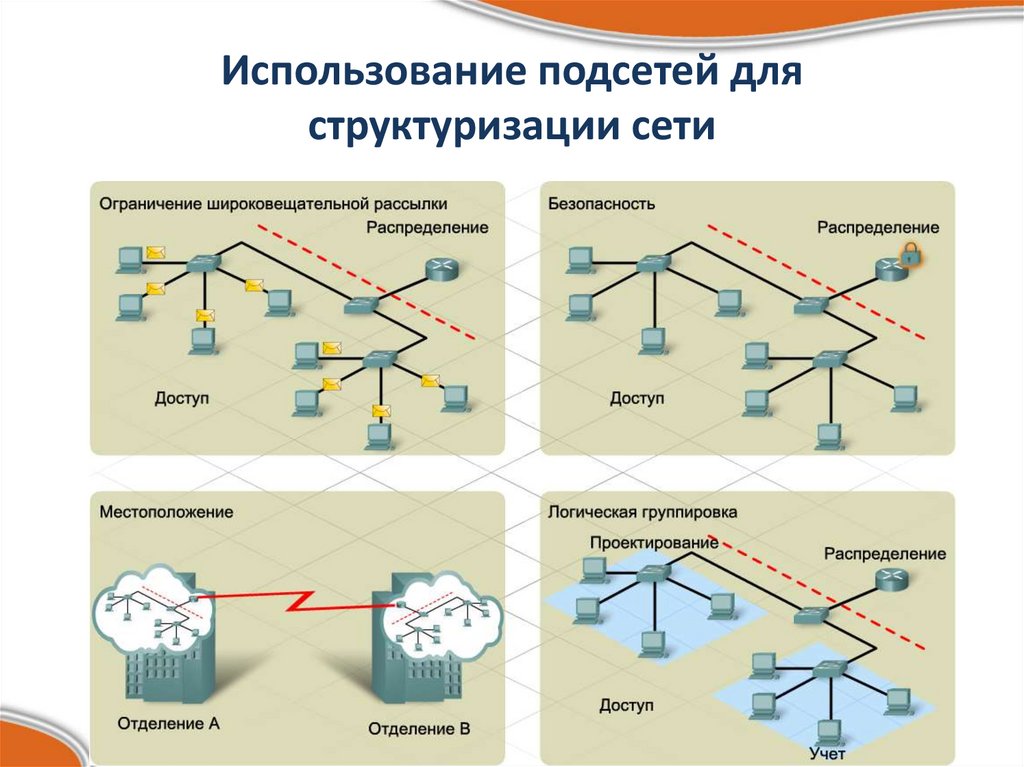

Бывает такое, что во время построения сетей пользуются комбинированными топологиями. Например, соединение нескольких звезд называется деревом.

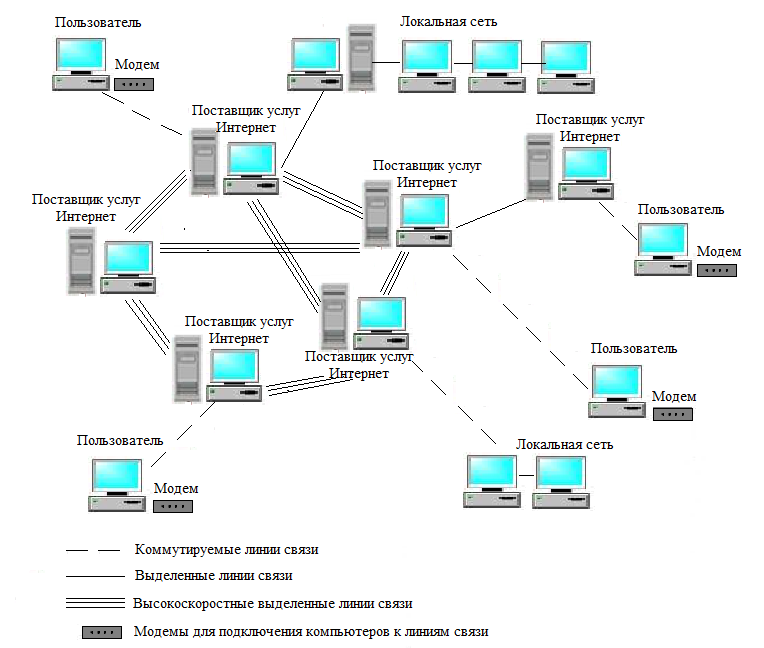

На сегодняшний момент во всем мире существует больше 200 глобальных сетей. Известнейшей популярнейшей сетью является сеть Интернета. Глобальные сети не нуждаются в центрах управления. Базой глобальной сети являются тысячи компьютеров, которые объединены с помощью всевозможных каналов связей.

Все персональные компьютеры имеют уникальные идентификаторы, дающие возможность задать направление движения тем или иным данным. Зачастую глобальной сетью соединены компьютеры с разными архитектурами, протоколами и прочими характеристиками. Для того, чтобы передача данных из одного типа сети в другой была возможной, применяют шлюзы — это такие компьютеры, предназначенные соединять сети с различными протоколами.

Протоколами обмена являются наборы определенных стандартов и правил для передачи информационных данных в сетях. Обычно стандартные протоколы для широкомасштабного использования разрабатываются определенными международными подразделениями. Таким образом, международная организация по стандартизации ISO разрабатывает типичные протоколы для сетевого оборудования, действующего в сетях, охватывающих большинство государств мира. Для того, чтобы вести работу в глобальных сетях, нужно установить соответствующие аппараты с программным обеспечением.

Подключиться к глобальным сетям возможно с применением модема, подключаемого к телефонной линии, или специального канала. Специальные каналы обеспечивают непосредственный доступ к глобальным сетям, но стоят дороже, обычно применяются крупными фирмами и учреждениями. Специально выделенные каналы обычно используют спутниковую связь или радиорелейные линии связи. Модем трансформирует передаваемый с компьютера сигнал в аналоговый, который передается по телефонной линии, и также трансформирует обратно передаваемый на компьютер сигнал. При этом скорость передачи данных зависит от характеристик модема и качества линий телефонной связи.

При этом скорость передачи данных зависит от характеристик модема и качества линий телефонной связи.

Сеть интернет действует по всему миру и постоянно расширяется, за ней будущее развитие всего мира.

Организация компьютерных сетей | A&D Technology

Организация и обслуживание ЛВС

Предоставляем полный комплекс услуг по обслуживанию компьютерных сетей:

- Проектирование;

- Подбор оборудования;

- Прокладка кабеля;

- Сетевые настройки;

- Подключение локальной сети к интернету;

- Настройка беспроводного wi-fi доступа;

- Обслуживание (администрирование) компьютерных сетей.

- Монтаж АТС и мини АТС.

Вы выбираете наиболее удобный для Вас вариант сервиса:

Готовая компьютерная сеть «под ключ» или отдельная услуга из перечисленного пакета.

Выполняем заказы любого уровня:

- Работаем с частными и корпоративными Клиентами;

- Обслуживаем домашние сети, ЛВС небольших офисов и крупных компаний.

Монтаж компьютерной сети

При разработке топологии компьютерной сети мы ориентируемся на Ваши требования, предлагая решения, оптимальные по соотношению качества и цены.

Для составления технического задания к Вам приедет специалист нашей компании. На этом этапе работы мы обсудим варианты построения ЛВС, выберем наиболее эффективную для Вас среду передачи данных, определим требования к сетевому оборудованию. После этого Вам будет предоставлена предварительная смета и план-проект компьютерной сети.

Детальный проект монтажных работ предоставляется в минимальные сроки после Вашей заявки на услугу.

Возможен монтаж сети «с нуля» или реконструкция и модернизация существующей ЛВС.

После установки и подключения сетевого оборудования монтаж сети считается выполненным.

Далее Вы решаете: настраивать компьютерную сеть самостоятельно или продолжить наше сотрудничество.

Настройка компьютерной сети

В штате нашей компании – грамотные системные администраторы с большим опытом в обслуживании сетей различной сложности.

Выбираем наиболее эффективное программное обеспечение для работы Вашего сетевого оборудования.

Мы предлагаем решения, в которых учитываются все нюансы функционирования сети:

- Быстродействие;

- Защита информации от взлома;

- Антивирусная защита;

- Настройка уровней доступа;

- Совместное управление офисной техникой;

- Сетевой доступ к общим файлам;

- Удалённое управление рабочими станциями сети.

Преимущества комплексного решения от A&D Technology

Заказав компьютерную сеть «под ключ», Вы получаете полностью работоспособное решение. Все промежуточные задачи мы берём на себя, справляясь с ними качественно и оперативно, как и подобает профессионалам.

Мы неукоснительно следуем всем договорённостям, благодаря чему Вы получаете именно тот результат, в котором заинтересованы.

После монтажа и настройки принимаем локальные сети на обслуживание. Профессионалы нашей компании будут следить за своевременностью обновления программного обеспечения, предотвращать сетевые угрозы, следить за состоянием учётных записей пользователей.

С A&D Technology Ваша компьютерная сеть всегда будет здорова!

Организация сетевого уровня

Доступно по лицензии Creative Commons-ShareAlike 4.0 International.

Есть две возможные внутренние организации сетевого уровня:

- датаграмма

- виртуальных каналов

Внутренняя организация сети ортогональна службе, которую она предоставляет, но в большинстве случаев организация дейтаграммы используется для предоставления службы без установления соединения, в то время как виртуальная организация каналов используется в сетях, предоставляющих услуги, ориентированные на соединение.

Организация дейтаграмм

Первой и наиболее популярной организацией сетевого уровня является организация дейтаграмм. Эта организация вдохновлена организацией почтовой службы. Каждый хост идентифицируется

адрес сетевого уровня . Чтобы отправить информацию на удаленный хост, хост создает пакет, который содержит:

Чтобы отправить информацию на удаленный хост, хост создает пакет, который содержит:

- адрес сетевого уровня узла назначения

- собственный адрес сетевого уровня

- информация для отправки

Сетевой уровень ограничивает максимальный размер пакета. Таким образом, перед передачей на сетевой уровень информация должна быть разделена на пакеты транспортным уровнем.

Чтобы понять организацию дейтаграммы, давайте рассмотрим рисунок ниже. Адрес сетевого уровня, представленный буквой, был назначен каждому хосту и маршрутизатору. Чтобы отправить некоторую информацию на хост J , хост А создает пакет, содержащий его собственный адрес, адрес назначения и информацию для обмена.

При организации дейтаграмм маршрутизаторы используют пошаговую пересылку . Это означает, что когда маршрутизатор получает пакет, который не предназначен ему, он ищет адрес получателя. пакета в его таблице маршрутизации . Таблица маршрутизации — это структура данных, которая сопоставляет каждый адрес назначения (или набор адресов назначения) с исходящим интерфейсом через

которому пакет, предназначенный для этого адреса, должен быть перенаправлен, чтобы достичь конечного пункта назначения.

пакета в его таблице маршрутизации . Таблица маршрутизации — это структура данных, которая сопоставляет каждый адрес назначения (или набор адресов назначения) с исходящим интерфейсом через

которому пакет, предназначенный для этого адреса, должен быть перенаправлен, чтобы достичь конечного пункта назначения.

Основное ограничение, налагаемое на таблицы маршрутизации, заключается в том, что они должны позволять любому хосту в сети достигать любого другого хоста. Это означает, что каждый маршрутизатор должен знать маршрут к каждому назначения, но также и то, что пути, составленные из информации, хранящейся в таблицах маршрутизации, не должны содержать петель. В противном случае некоторые пункты назначения будут недоступны.

:

Рисунок 5.4 Простая объединенная сеть

В приведенном выше примере хост A отправляет свой пакет маршрутизатору R1. R1 обращается к своей таблице маршрутизации и пересылает пакет к R2. Основываясь на своей собственной таблице маршрутизации, R2 решает переслать пакет на

R5, который может доставить его к месту назначения.

Основываясь на своей собственной таблице маршрутизации, R2 решает переслать пакет на

R5, который может доставить его к месту назначения.

Чтобы хосты могли обмениваться пакетами, сеть использует два разных типа протоколов и механизмов. Во-первых, должно быть точное определение формата пакетов, отправляемых хостов и обрабатывается маршрутизаторами. Во-вторых, должен быть определен алгоритм, используемый маршрутизаторами для пересылки этих пакетов. Этот протокол и этот алгоритм являются частью плоскости данных сетевой слой. Плоскость данных содержит все протоколы и алгоритмы, которые используются хостами и маршрутизаторами для создания и обработки пакетов, содержащих пользовательские данные.

Плоскость данных и, в частности, алгоритм пересылки, используемый маршрутизаторами, зависит от таблиц маршрутизации, которые поддерживаются на маршрутизаторе досягаемости. Эти таблицы маршрутизации могут быть

поддерживается с использованием различных методов (ручная настройка, распределенные протоколы, централизованные вычисления и т. д.). Эти методы являются частью плоскости управления сетевого уровня.

Плоскость управления содержит все протоколы и механизмы, используемые для расчета и установки таблиц маршрутизации на маршрутизаторах.

д.). Эти методы являются частью плоскости управления сетевого уровня.

Плоскость управления содержит все протоколы и механизмы, используемые для расчета и установки таблиц маршрутизации на маршрутизаторах.

Организация дейтаграмм была очень популярна в компьютерных сетях. Сетевые уровни на основе дейтаграмм включают IPv4 и IPv6 в глобальной сети Интернет, CLNP, определенный ISO, IPX, определенный Novell. или XNS, определенные Xerox [Perlman2000].

Организация виртуальной цепи

Основным преимуществом организации дейтаграмм является ее простота. Принципы этой организации легко понять. Кроме того, это позволяет хосту легко отправить пакет на

любой пункт назначения в любое время. Однако, поскольку каждый пакет пересылается промежуточными маршрутизаторами независимо друг от друга, пакеты, отправляемые хостом, могут не следовать по одному и тому же пути для достижения заданного пункта назначения. Этот

может привести к переупорядочению пакетов, что может раздражать транспортные протоколы. Кроме того, поскольку маршрутизатор, использующий пошаговую переадресацию, всегда пересылает пакеты, отправленные в направлении одного и того же пункта назначения, через

тот же исходящий интерфейс, это может привести к перегрузке некоторых каналов.

Этот

может привести к переупорядочению пакетов, что может раздражать транспортные протоколы. Кроме того, поскольку маршрутизатор, использующий пошаговую переадресацию, всегда пересылает пакеты, отправленные в направлении одного и того же пункта назначения, через

тот же исходящий интерфейс, это может привести к перегрузке некоторых каналов.

Вторая организация сетевого уровня, называемая виртуальными цепями , была вдохновлена организацией телефонных сетей. Телефонные сети были разработаны для передачи телефонных

звонки, которые обычно длятся несколько минут. Каждый телефон идентифицируется телефонным номером и подключается к телефонному коммутатору. Чтобы инициировать телефонный звонок, телефон сначала должен отправить

телефонный номер пункта назначения на его локальный коммутатор. Коммутатор взаимодействует с другими коммутаторами в сети для создания двунаправленного канала между двумя телефонами через сеть.

Этот канал будет использоваться двумя телефонами в течение всего времени вызова и будет освобожден в конце вызова. До 1960-х годов большинство этих каналов создавались вручную,

операторы телефонной связи по запросу звонящего. Современные телефонные сети используют автоматические коммутаторы и позволяют передавать несколько каналов по одному и тому же физическому каналу, но принципы

остаются примерно такими же.

До 1960-х годов большинство этих каналов создавались вручную,

операторы телефонной связи по запросу звонящего. Современные телефонные сети используют автоматические коммутаторы и позволяют передавать несколько каналов по одному и тому же физическому каналу, но принципы

остаются примерно такими же.

В сети, использующей виртуальные каналы, все узлы идентифицируются по адресу сетевого уровня. Однако хост должен явным образом запросить создание виртуального канала, прежде чем он сможет

отправлять пакеты на хост назначения. Запрос на создание виртуального канала обрабатывается плоскостью управления, которая устанавливает состояние для создания виртуального канала между источником и

пункт назначения через промежуточные маршрутизаторы. Все пакеты, отправляемые по виртуальному каналу, содержат идентификатор виртуального канала, который позволяет маршрутизаторам определить, к какому виртуальному каналу

принадлежит каждый пакет. Это показано на рисунке ниже с одним виртуальным каналом между хостом A и хостом I и другим между хостом 9. 0019 A и хост J .

0019 A и хост J .

Рисунок 5.5. Простая объединенная сеть с использованием виртуальных каналов

Создание виртуального канала выполняется с использованием протокола сигнализации в плоскости управления. Обычно хост-источник отправляет сигнальное сообщение, чтобы указать своему маршрутизатору, что адрес получателя и, возможно, некоторые рабочие характеристики виртуального канала, которые необходимо установить. Первый маршрутизатор может обрабатывать сигнальное сообщение двумя различными способами.

Первое решение состоит в том, чтобы маршрутизатор сверялся со своей таблицей маршрутизации, запоминал характеристики запрошенного виртуального канала и перенаправлял его через исходящий интерфейс к

место назначения. Таким образом, сигнальное сообщение пересылается шаг за шагом, пока не достигнет пункта назначения, и виртуальный канал не откроется по пути следования сигнального сообщения. Это

показано красной виртуальной схемой на рисунке ниже.

Рисунок 5.6 Создание виртуального канала

Второе решение можно использовать, если маршрутизаторам известна вся топология сети. В этом случае первый маршрутизатор может использовать метод, называемый исходной маршрутизацией. При приеме сигнала сообщения, первый маршрутизатор выбирает путь виртуального канала в сети. Этот путь кодируется как список адресов всех промежуточных маршрутизаторов для достижения пункта назначения. Это включены в сигнальное сообщение, и промежуточные маршрутизаторы могут удалить свой адрес из сигнального сообщения перед его пересылкой. Этот метод позволяет маршрутизаторам распространять виртуальные цепи по всей сети лучше. Если маршрутизаторам известна нагрузка на удаленные каналы, они также могут выбрать наименее загруженный путь при создании виртуального канала. Это решение показано синей схемой на рисунке выше.

Последний момент, который следует обсудить в отношении организации виртуальных цепей, — это плоскость данных. Плоскость данных в основном определяет формат пакетов данных и алгоритм, используемый маршрутизаторами для

пересылать пакеты. Пакеты данных содержат идентификатор виртуального канала, закодированный как фиксированное количество битов. Эти идентификаторы виртуальных цепей обычно называются метками .

Плоскость данных в основном определяет формат пакетов данных и алгоритм, используемый маршрутизаторами для

пересылать пакеты. Пакеты данных содержат идентификатор виртуального канала, закодированный как фиксированное количество битов. Эти идентификаторы виртуальных цепей обычно называются метками .

Каждый хост поддерживает таблицу потоков, которая связывает метку с каждым установленным виртуальным каналом. Когда маршрутизатор получает пакет, содержащий метку, он извлекает метку и

сверяется со своей таблицей переадресации меток. Эта таблица представляет собой структуру данных, которая отображает каждую пару ( входящий интерфейс, метка ) на исходящий интерфейс, который также будет использоваться для пересылки пакета.

в качестве метки, которую необходимо размещать в исходящих пакетах. На практике таблица переадресации меток может быть реализована в виде вектора, а пара (входящий интерфейс , метка ) является индексом

записи в векторе, который содержит исходящий интерфейс и исходящую метку. Таким образом, одного обращения к памяти достаточно для обращения к таблице переадресации меток. Использование

Таблица переадресации меток показана на рисунке ниже.

Таким образом, одного обращения к памяти достаточно для обращения к таблице переадресации меток. Использование

Таблица переадресации меток показана на рисунке ниже.

Рисунок 5.7 Таблицы переадресации меток в сети с использованием виртуальных каналов

Организация виртуальных каналов в основном использовалась в общедоступных сетях, начиная с X.25, а затем в сети Frame Relay и асинхронного режима передачи (ATM).

Как дейтаграмма, так и организация виртуальных каналов имеют свои преимущества и недостатки. Основным преимуществом организации дейтаграмм является то, что хосты могут легко отправлять пакеты на любое количество

назначения, в то время как организация виртуальной цепи требует установления виртуальной цепи перед передачей пакета данных. Это решение может быть дорогостоящим для хостов, которые обмениваются

небольшие объемы данных. С другой стороны, основным преимуществом организации виртуальных цепей является то, что алгоритм пересылки, используемый маршрутизаторами, проще, чем при использовании дейтаграмм. организация. Кроме того, использование виртуальных каналов может позволить лучше распределить нагрузку по сети благодаря использованию нескольких виртуальных каналов.

Техника многопротокольной коммутации по меткам (MPLS), которую мы обсудим в другой редакции этой книги, можно рассматривать как хороший компромисс между дейтаграммными и виртуальными цепями. MPLS использует

виртуальных каналов между маршрутизаторами, но не распространяет их на конечные хосты. Дополнительную информацию о MPLS можно найти в [ML2011].

организация. Кроме того, использование виртуальных каналов может позволить лучше распределить нагрузку по сети благодаря использованию нескольких виртуальных каналов.

Техника многопротокольной коммутации по меткам (MPLS), которую мы обсудим в другой редакции этой книги, можно рассматривать как хороший компромисс между дейтаграммными и виртуальными цепями. MPLS использует

виртуальных каналов между маршрутизаторами, но не распространяет их на конечные хосты. Дополнительную информацию о MPLS можно найти в [ML2011].

Основы работы в сети | ИБМ

Что такое компьютерная сеть?

Компьютерная сеть состоит из двух или более компьютеров, соединенных либо кабелями (проводными), либо WiFi (беспроводными) с целью передачи, обмена или совместного использования данных и ресурсов. Вы строите компьютерную сеть, используя оборудование (например, маршрутизаторы, коммутаторы, точки доступа и кабели) и программное обеспечение (например, операционные системы или бизнес-приложения).

Географическое положение часто определяет компьютерную сеть. Например, LAN (локальная сеть) соединяет компьютеры в определенном физическом пространстве, например в офисном здании, тогда как WAN (глобальная сеть) может соединять компьютеры на разных континентах. Интернет является крупнейшим примером глобальной сети, соединяющей миллиарды компьютеров по всему миру.

Вы можете дополнительно определить компьютерную сеть по протоколам, которые она использует для связи, физическому расположению ее компонентов, способу управления трафиком и ее назначению.

Компьютерные сети позволяют общаться в любых деловых, развлекательных и исследовательских целях. Интернет, онлайн-поиск, электронная почта, обмен аудио и видео, онлайн-торговля, прямые трансляции и социальные сети — все это существует благодаря компьютерным сетям.

Типы компьютерных сетей

По мере развития сетевых потребностей менялись и типы компьютерных сетей, отвечающие этим потребностям. Вот наиболее распространенные и широко используемые типы компьютерных сетей:

Вот наиболее распространенные и широко используемые типы компьютерных сетей:

-

LAN (локальная сеть): Локальная сеть соединяет компьютеры на относительно небольшом расстоянии, позволяя им обмениваться данными, файлами и ресурсами. Например, локальная сеть может соединять все компьютеры в офисном здании, школе или больнице. Как правило, локальные сети находятся в частной собственности и под управлением.

-

WLAN (беспроводная локальная сеть): WLAN похожа на LAN, но соединения между устройствами в сети осуществляются по беспроводной сети.

-

WAN (глобальная сеть): Как следует из названия, глобальная сеть соединяет компьютеры на обширной территории, например, от региона к региону или даже от континента к континенту. Интернет — это крупнейшая глобальная сеть, соединяющая миллиарды компьютеров по всему миру. Как правило, для управления глобальной сетью используются модели коллективного или распределенного владения.

-

MAN (городская сеть): MAN обычно больше, чем LAN, но меньше, чем WAN. Города и правительственные учреждения обычно владеют и управляют MAN.

-

PAN (персональная сеть): PAN обслуживает одного человека. Например, если у вас есть iPhone и Mac, вполне вероятно, что вы настроили PAN, которая обменивается и синхронизирует контент — текстовые сообщения, электронные письма, фотографии и многое другое — на обоих устройствах.

-

SAN (сеть хранения данных): SAN — это специализированная сеть, которая обеспечивает доступ к хранилищу на уровне блоков — общей сети или облачному хранилищу, которое для пользователя выглядит и работает как накопитель, физически подключенный к компьютеру. . (Дополнительную информацию о том, как SAN работает с блочным хранилищем, см. в разделе «Блочное хранилище: полное руководство».)

-

CAN (сеть кампуса): CAN также известна как корпоративная сеть.

CAN больше, чем LAN, но меньше, чем WAN. CAN обслуживают такие объекты, как колледжи, университеты и бизнес-кампусы.

CAN больше, чем LAN, но меньше, чем WAN. CAN обслуживают такие объекты, как колледжи, университеты и бизнес-кампусы.

-

VPN (виртуальная частная сеть): VPN — это безопасное двухточечное соединение между двумя конечными точками сети (см. «Узлы» ниже). VPN устанавливает зашифрованный канал, который сохраняет личность пользователя и учетные данные для доступа, а также любые передаваемые данные, недоступные для хакеров.

Важные термины и понятия

Ниже приведены некоторые общие термины, которые следует знать при обсуждении компьютерных сетей:

-

IP-адрес : IP-адрес — это уникальный номер, присваиваемый каждому устройству, подключенному к сети, использующей для связи Интернет-протокол. Каждый IP-адрес определяет хост-сеть устройства и местоположение устройства в хост-сети. Когда одно устройство отправляет данные другому, данные включают «заголовок», который включает IP-адрес отправляющего устройства и IP-адрес устройства назначения.

-

Узлы : Узел — это точка подключения внутри сети, которая может получать, отправлять, создавать или хранить данные. Каждый узел требует, чтобы вы предоставили некоторую форму идентификации для получения доступа, например IP-адрес. Несколько примеров узлов включают компьютеры, принтеры, модемы, мосты и коммутаторы. Узел — это, по сути, любое сетевое устройство, которое может распознавать, обрабатывать и передавать информацию любому другому сетевому узлу.

-

Маршрутизаторы : Маршрутизатор — это физическое или виртуальное устройство, которое отправляет информацию, содержащуюся в пакетах данных, между сетями. Маршрутизаторы анализируют данные в пакетах, чтобы определить наилучший способ доставки информации к конечному получателю. Маршрутизаторы пересылают пакеты данных до тех пор, пока они не достигнут узла назначения.

-

Коммутаторы : Коммутатор — это устройство, которое соединяет другие устройства и управляет обменом данными между узлами в сети, гарантируя, что пакеты данных достигнут конечного пункта назначения.

В то время как маршрутизатор отправляет информацию между сетями, коммутатор отправляет информацию между узлами в одной сети. При обсуждении компьютерных сетей «коммутация» относится к тому, как данные передаются между устройствами в сети. Три основных типа переключения следующие:

В то время как маршрутизатор отправляет информацию между сетями, коммутатор отправляет информацию между узлами в одной сети. При обсуждении компьютерных сетей «коммутация» относится к тому, как данные передаются между устройствами в сети. Три основных типа переключения следующие: -

Коммутация каналов , которая устанавливает выделенный канал связи между узлами в сети. Этот выделенный путь гарантирует, что во время передачи будет доступна вся полоса пропускания, что означает, что никакой другой трафик не может проходить по этому пути.

-

Коммутация пакетов предполагает разбиение данных на независимые компоненты, называемые пакетами, которые из-за своего небольшого размера предъявляют меньшие требования к сети. Пакеты проходят через сеть к конечному пункту назначения.

-

Коммутация сообщений отправляет сообщение полностью от исходного узла, перемещаясь от коммутатора к коммутатору, пока не достигнет узла назначения.

-

-

Порты : Порт идентифицирует конкретное соединение между сетевыми устройствами. Каждый порт идентифицируется номером. Если вы считаете IP-адрес сопоставимым с адресом отеля, то порты — это номера люксов или комнат в этом отеле. Компьютеры используют номера портов, чтобы определить, какое приложение, служба или процесс должны получать определенные сообщения.

-

Типы сетевых кабелей : Наиболее распространенными типами сетевых кабелей являются витая пара Ethernet, коаксиальный и оптоволоконный кабель. Выбор типа кабеля зависит от размера сети, расположения сетевых элементов и физического расстояния между устройствами.

Примеры компьютерных сетей

Проводное или беспроводное соединение двух или более компьютеров с целью обмена данными и ресурсами в компьютерной сети. Сегодня почти каждое цифровое устройство принадлежит к компьютерной сети.

В офисе вы и ваши коллеги можете иметь общий доступ к принтеру или системе группового обмена сообщениями. Вычислительная сеть, которая позволяет это, вероятно, представляет собой локальную сеть или локальную сеть, которая позволяет вашему отделу совместно использовать ресурсы.

Городское правительство может управлять общегородской сетью камер наблюдения, которые отслеживают транспортный поток и происшествия. Эта сеть будет частью MAN или городской сети, которая позволит персоналу городских экстренных служб реагировать на дорожно-транспортные происшествия, советовать водителям альтернативные маршруты движения и даже отправлять дорожные билеты водителям, проезжающим на красный свет.

The Weather Company работала над созданием одноранговой ячеистой сети, которая позволяет мобильным устройствам напрямую связываться с другими мобильными устройствами, не требуя Wi-Fi или сотовой связи. Проект Mesh Network Alerts позволяет доставлять жизненно важную информацию о погоде миллиардам людей даже без подключения к Интернету.

Компьютерные сети и интернет

Интернет на самом деле представляет собой сеть сетей, которая соединяет миллиарды цифровых устройств по всему миру. Стандартные протоколы обеспечивают связь между этими устройствами. Эти протоколы включают протокол передачи гипертекста («http» перед всеми адресами веб-сайтов). Интернет-протокол (или IP-адреса) — это уникальные идентификационные номера, необходимые для каждого устройства, имеющего доступ в Интернет. IP-адреса сопоставимы с вашим почтовым адресом, предоставляя уникальную информацию о местоположении, чтобы информация могла быть доставлена правильно.

Поставщики услуг Интернета (ISP) и поставщики сетевых услуг (NSP) предоставляют инфраструктуру, позволяющую передавать пакеты данных или информации через Интернет. Каждый бит информации, отправленной через Интернет, не поступает на каждое устройство, подключенное к Интернету. Это комбинация протоколов и инфраструктуры, которая точно сообщает информации, куда идти.

Как они работают?

Компьютерные сети соединяют такие узлы, как компьютеры, маршрутизаторы и коммутаторы, с помощью кабелей, оптоволокна или беспроводных сигналов. Эти соединения позволяют устройствам в сети обмениваться информацией и ресурсами.

Сети следуют протоколам, которые определяют способ отправки и получения сообщений. Эти протоколы позволяют устройствам обмениваться данными. Каждое устройство в сети использует интернет-протокол или IP-адрес, строку цифр, которая однозначно идентифицирует устройство и позволяет другим устройствам распознавать его.

Маршрутизаторы — это виртуальные или физические устройства, облегчающие связь между различными сетями. Маршрутизаторы анализируют информацию, чтобы определить наилучший способ доставки данных к конечному пункту назначения. Коммутаторы соединяют устройства и управляют связью между узлами внутри сети, гарантируя, что пакеты информации, перемещающиеся по сети, достигают своего конечного пункта назначения.

Архитектура

Архитектура компьютерной сети определяет физическую и логическую структуру компьютерной сети. В нем описывается, как компьютеры организованы в сети и какие задачи возлагаются на эти компьютеры. Компоненты сетевой архитектуры включают аппаратное обеспечение, программное обеспечение, средства передачи (проводные или беспроводные), топологию сети и протоколы связи.

Основные типы сетевой архитектуры

Существует два типа сетевой архитектуры: одноранговая (P2P) и клиент/сервер . В архитектуре P2P два или более компьютеров связаны как «равноправные», что означает, что они имеют равную мощность и привилегии в сети. Сеть P2P не требует центрального сервера для координации. Вместо этого каждый компьютер в сети действует как клиент (компьютер, которому требуется доступ к службе), так и сервер (компьютер, который обслуживает потребности клиента, обращающегося к службе). Каждый одноранговый узел делает некоторые из своих ресурсов доступными для сети, разделяя хранилище, память, пропускную способность и вычислительную мощность.

Каждый одноранговый узел делает некоторые из своих ресурсов доступными для сети, разделяя хранилище, память, пропускную способность и вычислительную мощность.

В сети клиент/сервер центральный сервер или группа серверов управляют ресурсами и предоставляют услуги клиентским устройствам в сети. Клиенты в сети общаются с другими клиентами через сервер. В отличие от модели P2P, клиенты в архитектуре клиент/сервер не делятся своими ресурсами. Этот тип архитектуры иногда называют многоуровневой моделью, поскольку он разработан с несколькими уровнями или уровнями.

Топология сети

Топология сети относится к тому, как организованы узлы и каналы в сети. Сетевой узел — это устройство, которое может отправлять, получать, хранить или пересылать данные. Сетевой канал соединяет узлы и может быть кабельным или беспроводным каналом.

Понимание типов топологии обеспечивает основу для построения успешной сети. Существует несколько топологий, но наиболее распространенными являются шина, кольцо, звезда и ячеистая сеть:

-

Топология сети с шиной — это когда каждый сетевой узел напрямую подключен к основному кабелю.

-

В кольцевой топологии узлы соединены в петлю, поэтому каждое устройство имеет ровно двух соседей. Соседние пары соединяются напрямую; несмежные пары связаны косвенно через несколько узлов.

-

В топологии сети звезда все узлы подключены к одному центральному концентратору, и каждый узел косвенно подключен через этот концентратор.

-

Топология сетки определяется перекрывающимися соединениями между узлами. Вы можете создать полносвязную топологию, в которой каждый узел в сети соединен со всеми остальными узлами. Вы также можете создать топологию частичной сетки, в которой только некоторые узлы соединены друг с другом, а некоторые связаны с узлами, с которыми они обмениваются наибольшим количеством данных. Полноячеистая топология может быть дорогостоящей и трудоемкой для выполнения, поэтому ее часто используют для сетей, требующих высокой избыточности. Частичная сетка обеспечивает меньшую избыточность, но является более экономичной и простой в реализации.

Безопасность

Безопасность компьютерной сети защищает целостность информации, содержащейся в сети, и контролирует доступ к этой информации. Политики сетевой безопасности уравновешивают необходимость предоставления услуг пользователям с необходимостью контроля доступа к информации.

Существует много точек входа в сеть. Эти точки входа включают аппаратное и программное обеспечение, из которых состоит сама сеть, а также устройства, используемые для доступа к сети, такие как компьютеры, смартфоны и планшеты. Из-за этих точек входа сетевая безопасность требует использования нескольких методов защиты. Средства защиты могут включать брандмауэры — устройства, которые отслеживают сетевой трафик и предотвращают доступ к частям сети на основе правил безопасности.

Процессы аутентификации пользователей с помощью идентификаторов пользователей и паролей обеспечивают еще один уровень безопасности. Безопасность включает в себя изоляцию сетевых данных, чтобы доступ к служебной или личной информации был сложнее, чем к менее важной информации. Другие меры сетевой безопасности включают обеспечение регулярного обновления и исправления аппаратного и программного обеспечения, информирование пользователей сети об их роли в процессах безопасности и информирование о внешних угрозах, осуществляемых хакерами и другими злоумышленниками. Сетевые угрозы постоянно развиваются, что делает сетевую безопасность бесконечным процессом.

Безопасность включает в себя изоляцию сетевых данных, чтобы доступ к служебной или личной информации был сложнее, чем к менее важной информации. Другие меры сетевой безопасности включают обеспечение регулярного обновления и исправления аппаратного и программного обеспечения, информирование пользователей сети об их роли в процессах безопасности и информирование о внешних угрозах, осуществляемых хакерами и другими злоумышленниками. Сетевые угрозы постоянно развиваются, что делает сетевую безопасность бесконечным процессом.

Использование общедоступного облака также требует обновления процедур безопасности для обеспечения постоянной безопасности и доступа. Для безопасного облака требуется безопасная базовая сеть.

Ознакомьтесь с пятью основными соображениями (PDF, 298 КБ) для обеспечения безопасности общедоступного облака.

Ячеистые сети

Как отмечалось выше, ячеистая сеть — это тип топологии, в котором узлы компьютерной сети подключаются к как можно большему количеству других узлов. В этой топологии узлы взаимодействуют друг с другом, чтобы эффективно направлять данные к месту назначения. Эта топология обеспечивает большую отказоустойчивость, поскольку в случае отказа одного узла существует множество других узлов, которые могут передавать данные. Ячеистые сети самонастраиваются и самоорганизуются в поисках самого быстрого и надежного пути для отправки информации.

В этой топологии узлы взаимодействуют друг с другом, чтобы эффективно направлять данные к месту назначения. Эта топология обеспечивает большую отказоустойчивость, поскольку в случае отказа одного узла существует множество других узлов, которые могут передавать данные. Ячеистые сети самонастраиваются и самоорганизуются в поисках самого быстрого и надежного пути для отправки информации.

Тип ячеистых сетей

Существует два типа ячеистых сетей — полная и частичная:

- В полноячеистой топологии каждый узел сети соединяется с каждым другим узлом сети, обеспечивая высочайший уровень отказоустойчивости. . Однако его выполнение обходится дороже. В топологии с частичной сеткой подключаются только некоторые узлы, обычно те, которые чаще всего обмениваются данными.

- Беспроводная ячеистая сеть может состоять из десятков или сотен узлов. Этот тип сети подключается к пользователям через точки доступа, разбросанные по большой территории.

Балансировщики нагрузки и сети

Балансировщики нагрузки эффективно распределяют задачи, рабочие нагрузки и сетевой трафик между доступными серверами. Думайте о балансировщиках нагрузки как об управлении воздушным движением в аэропорту. Балансировщик нагрузки отслеживает весь трафик, поступающий в сеть, и направляет его на маршрутизатор или сервер, которые лучше всего подходят для управления им. Целями балансировки нагрузки являются предотвращение перегрузки ресурсов, оптимизация доступных ресурсов, сокращение времени отклика и максимизация пропускной способности.

Думайте о балансировщиках нагрузки как об управлении воздушным движением в аэропорту. Балансировщик нагрузки отслеживает весь трафик, поступающий в сеть, и направляет его на маршрутизатор или сервер, которые лучше всего подходят для управления им. Целями балансировки нагрузки являются предотвращение перегрузки ресурсов, оптимизация доступных ресурсов, сокращение времени отклика и максимизация пропускной способности.

Полный обзор балансировщиков нагрузки см. в разделе Балансировка нагрузки: полное руководство.

Сети доставки контента

Сеть доставки контента (CDN) — это сеть распределенных серверов, которая доставляет временно сохраненные или кэшированные копии контента веб-сайта пользователям в зависимости от их географического положения. CDN хранит этот контент в распределенных местах и предоставляет его пользователям, чтобы сократить расстояние между посетителями вашего сайта и сервером вашего сайта..png) Кэширование контента ближе к вашим конечным пользователям позволяет вам быстрее обслуживать контент и помогает веб-сайтам лучше охватить глобальную аудиторию. CDN защищают от всплесков трафика, сокращают задержки, снижают потребление полосы пропускания, ускоряют время загрузки и уменьшают влияние взломов и атак, создавая слой между конечным пользователем и инфраструктурой вашего веб-сайта.

Кэширование контента ближе к вашим конечным пользователям позволяет вам быстрее обслуживать контент и помогает веб-сайтам лучше охватить глобальную аудиторию. CDN защищают от всплесков трафика, сокращают задержки, снижают потребление полосы пропускания, ускоряют время загрузки и уменьшают влияние взломов и атак, создавая слой между конечным пользователем и инфраструктурой вашего веб-сайта.

Потоковое мультимедиа, мультимедиа по запросу, игровые компании, создатели приложений, сайты электронной коммерции — по мере роста цифрового потребления все больше владельцев контента обращаются к CDN, чтобы лучше обслуживать потребителей контента.

Связанные решения Сеть доставки контента IBM®Избегайте пробок в сети и уменьшайте задержки, размещая свои данные ближе к своим пользователям с помощью сети доставки контента Akamai в IBM Cloud®.

Изучите сеть доставки контента IBM® Балансировщик нагрузки IBM Cloud® Балансировщики нагрузки IBM Cloud® позволяют балансировать трафик между серверами, чтобы улучшить время безотказной работы и производительность.