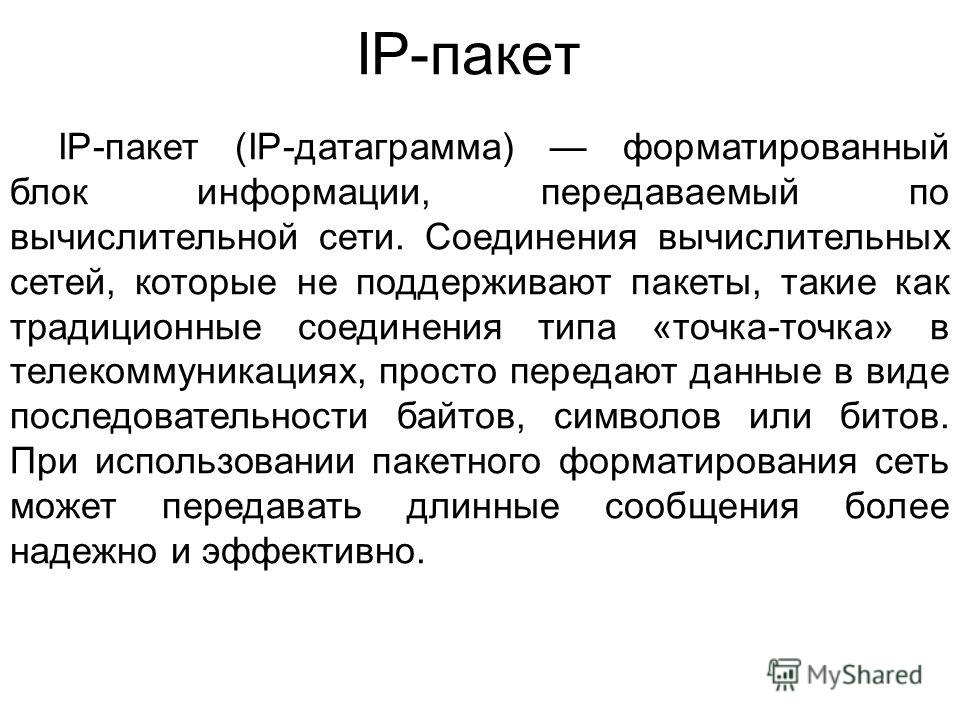

Что такое IP-пакет и из каких частей он состоит. Какие поля содержит заголовок IP-пакета в протоколе IPv4. Для чего нужно каждое поле заголовка IP-пакета.

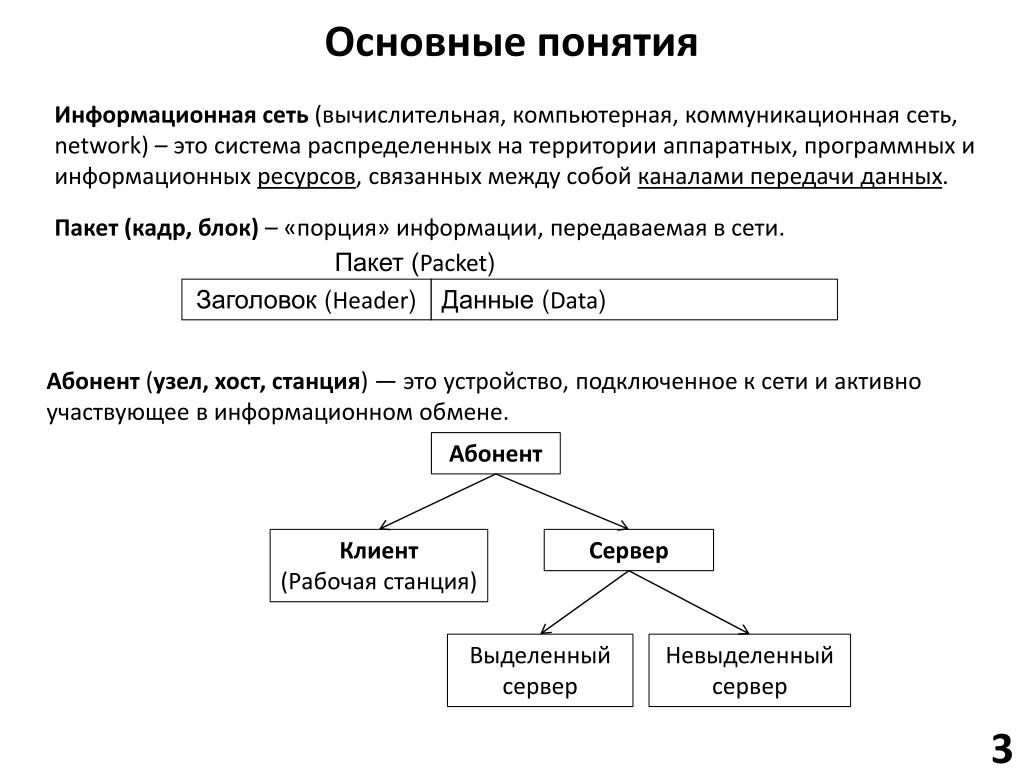

Общая структура IP-пакета

IP-пакет состоит из двух основных частей:

- Заголовок пакета

- Поле данных

Заголовок содержит служебную информацию, необходимую для маршрутизации и обработки пакета. Поле данных содержит передаваемую полезную информацию — как правило, это данные протоколов более высокого уровня (TCP, UDP и др.).

Структура заголовка IP-пакета

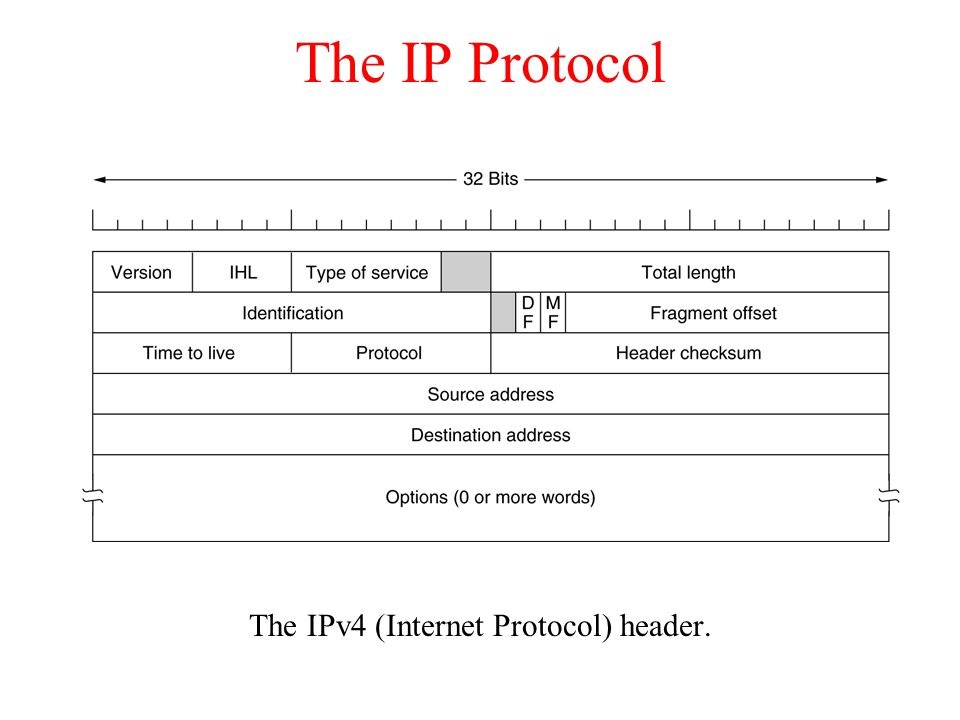

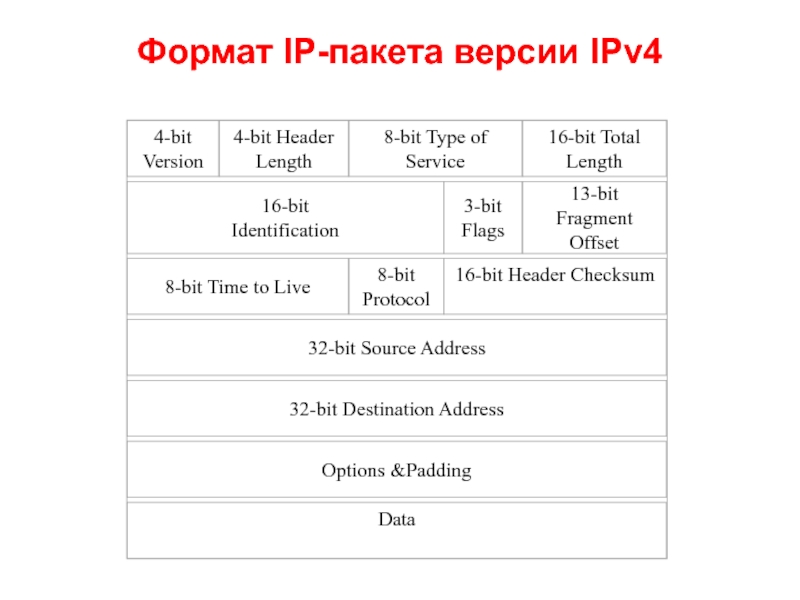

Заголовок IP-пакета в протоколе IPv4 содержит следующие поля:

- Версия IP (4 бита) — указывает версию протокола IP (для IPv4 значение 4)

- Длина заголовка (4 бита) — длина заголовка в 32-битных словах

- Тип обслуживания (8 бит) — приоритет пакета и вид требуемого обслуживания

- Общая длина (16 бит) — длина всего IP-пакета в байтах

- Идентификатор (16 бит) — уникальный идентификатор пакета

- Флаги (3 бита) — управляющие флаги

- Смещение фрагмента (13 бит) — смещение данных текущего фрагмента относительно начала данных пакета

- Время жизни (8 бит) — максимальное время существования пакета в сети

- Протокол (8 бит) — протокол верхнего уровня

- Контрольная сумма заголовка (16 бит) — для проверки целостности заголовка

- IP-адрес отправителя (32 бита)

- IP-адрес получателя (32 бита)

- Опции (переменная длина) — дополнительные параметры пакета

Назначение основных полей заголовка

Рассмотрим более подробно назначение ключевых полей заголовка IP-пакета:

Версия IP

Поле версии IP указывает, какая версия протокола IP используется в данном пакете. Для IPv4 это значение всегда равно 4. Это позволяет маршрутизаторам корректно обрабатывать пакеты разных версий IP.

Длина заголовка

Длина заголовка указывает размер заголовка IP-пакета в 32-битных словах. Минимальное значение — 5 слов (20 байт). Максимальное — 15 слов (60 байт). Это поле необходимо, так как длина заголовка может быть переменной из-за наличия опциональных полей.

Тип обслуживания

Поле типа обслуживания позволяет указать приоритет пакета и требуемый вид обслуживания. Это дает возможность маршрутизаторам по-разному обрабатывать пакеты в зависимости от их приоритета и чувствительности к задержкам.

Общая длина

Общая длина указывает полный размер IP-пакета в байтах, включая заголовок и поле данных. Максимальное значение — 65535 байт. Это поле необходимо, так как размер пакетов может быть переменным.

Идентификатор

Идентификатор содержит уникальное значение, которое позволяет однозначно определить все фрагменты одного IP-пакета. Это необходимо для корректной сборки фрагментированных пакетов на принимающей стороне.

Флаги и смещение фрагмента

Эти поля используются при фрагментации IP-пакетов. Флаги указывают, можно ли фрагментировать пакет и есть ли еще фрагменты. Смещение фрагмента позволяет определить положение данного фрагмента относительно начала исходного пакета.

Время жизни (TTL)

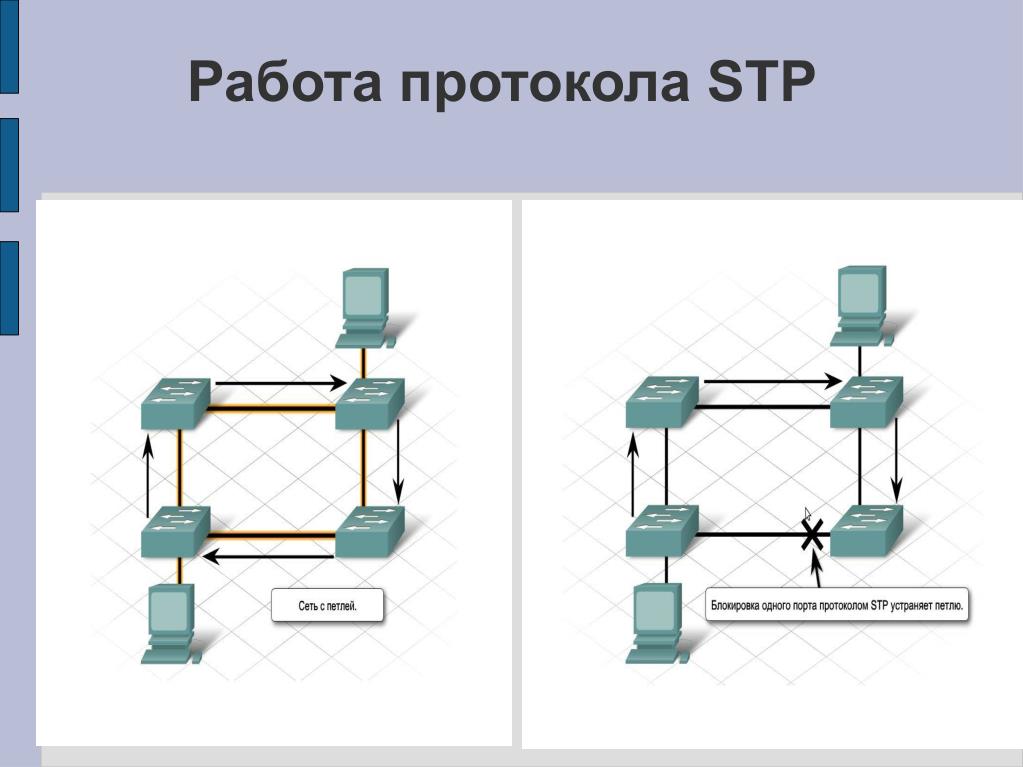

Поле TTL ограничивает время существования пакета в сети. Каждый маршрутизатор уменьшает значение TTL на 1. Когда TTL становится равным 0, пакет отбрасывается. Это предотвращает бесконечную циркуляцию пакетов в сети.

Протокол

Поле протокола указывает, данные какого протокола верхнего уровня (например, TCP, UDP, ICMP) содержатся в поле данных IP-пакета. Это позволяет правильно обработать содержимое пакета на принимающей стороне.

Контрольная сумма заголовка

Контрольная сумма позволяет проверить целостность заголовка IP-пакета. Она пересчитывается на каждом маршрутизаторе, так как некоторые поля заголовка (например, TTL) могут изменяться.

IP-адреса отправителя и получателя

Эти поля содержат 32-битные IP-адреса узла-отправителя и узла-получателя пакета соответственно. Они необходимы для маршрутизации пакета в сети.

Зачем нужно знать структуру IP-пакета?

Понимание структуры IP-пакета и назначения полей заголовка важно по нескольким причинам:

- Для диагностики проблем в сети — анализ заголовков пакетов позволяет выявить причины сбоев

- Для настройки сетевого оборудования — многие параметры маршрутизаторов связаны с полями IP-заголовка

- Для оптимизации работы сети — например, настройка QoS на основе поля типа обслуживания

- Для обеспечения безопасности — фильтрация пакетов на основе данных заголовка

Таким образом, знание структуры IP-пакета — важный навык для сетевых инженеров и администраторов.

Как посмотреть структуру реальных IP-пакетов?

Для анализа структуры реальных IP-пакетов можно использовать специальные программы-анализаторы трафика, например:

- Wireshark — мощный open-source анализатор сетевых протоколов

- tcpdump — консольная утилита для захвата и анализа сетевого трафика

- Microsoft Network Monitor — анализатор сетевых протоколов от Microsoft

С помощью этих программ можно перехватывать реальный сетевой трафик и детально изучать структуру IP-пакетов, включая все поля заголовка.

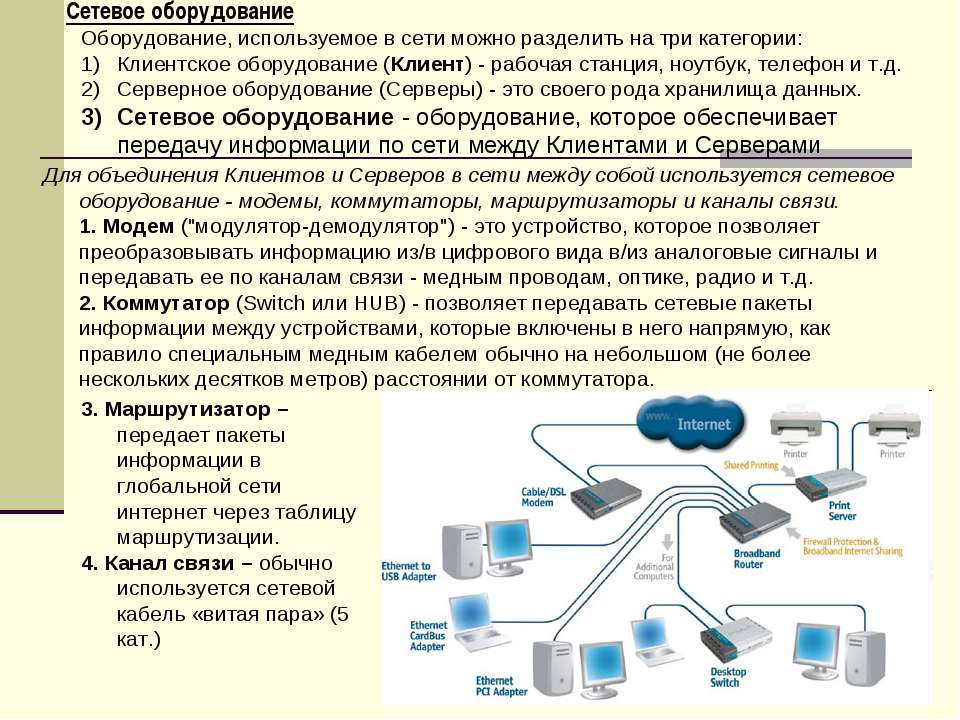

Коммутация каналов и пакетов в сетях передачи данных

Коммутация каналов и пакетов — это методы решения обобщенной задачи коммутации данных в любой сетевой технологии. Комплекс технических решений обобщенной задачи коммутации в своей совокупности состоит из частных задач сетей передачи данных.

К частным задачам сетей передачи данных относятся:

- определение потоков и соответствующих маршрутов;

- фиксация маршрутов в конфигурационных параметрах и таблицах сетевых устройств;

- распознавание потоков и передача данных между интерфейсами одного устройства;

- мультиплексирование/демультиплексирование потоков;

- разделение среды передачи.

Среди множества возможных подходов к решению обобщенной задачи коммутации абонентов в сетях выделяют два основополагающих, к которым относят

коммутацию каналов

и

коммутацию пакетов

. При этом существуют традиционные области применения каждой из техник коммутации, например, телефонные сети строились и продолжают строиться с использованием техники коммутации каналов, а компьютерные сети в подавляющем большинстве основаны на технике коммутации пакетов.

При этом существуют традиционные области применения каждой из техник коммутации, например, телефонные сети строились и продолжают строиться с использованием техники коммутации каналов, а компьютерные сети в подавляющем большинстве основаны на технике коммутации пакетов.

Так в качестве информационных потоков в сетях с коммутацией каналов выступают данные, которыми обмениваются пары абонентов. Соответственно глобальным признаком потока является пара адресов (телефонных номеров) абонентов, связывающихся между собой. Одной из особенностей сетей с коммутацией каналов является понятие элементарного канала.

Элементарный канал

Элементарный канал

(или просто канал) — это базовая техническая характеристика сети с коммутацией каналов, представляющая собой некоторое фиксированное в пределах данного типа сетей значение пропускной способности. Любая линия связи в сети с коммутацией каналов имеет пропускную способность, кратную элементарному каналу, принятому для данного типа сети.

В традиционных телефонных сетях величина скорости элементарного канала равняется 64 Кбит/с , что достаточно для качественной цифровой передачи голоса.

Для качественной передачи голоса используется частота квантования амплитуды звуковых колебаний в 8000 Гц (дискретизация по времени с интервалом 125 мкс). Для представления амплитуды одного замера чаще всего используется 8 бит кода, что дает 256 градаций звукового сигнала (дискретизация по значениям).

В этом случае для передачи одного голосового канала необходима пропускная способность 64 Кбит/с:

8000 х 8 = 64 000 бит/ с или 64 Кбит/с.

Такой голосовой канал называют элементарным каналом цифровых телефонных сетей. Особенностью сетей с коммутацией каналов является то, что пропускная способность каждой линии связи должна быть равна целому числу элементарных каналов.

Составной канал

Связь, построенную путем коммутации (соединения) элементарных каналов, называют

составным каналом

.

- Составной канал

Свойства составного канала:

- составной канал на всем своем протяжении состоит из одинакового количества элементарных каналов;

- составной канал имеет постоянную и фиксированную пропускную способность на всем своем протяжении;

- составной канал создается временно на период сеанса связи двух абонентов;

- на время сеанса связи все элементарные каналы, входящие в составной канал, поступают в исключительное пользование абонентов, для которых был создан этот составной канал;

- в течение всего сеанса связи абоненты могут посылать в сеть данные со скоростью, не превышающей пропускную способность составного канала;

- данные, поступившие в составной канал, гарантированно доставляются вызываемому абоненту без задержек, потерь и с той же скоростью (скоростью источника) вне зависимости от того, существуют ли в это время в сети другие соединения или нет;

-

после окончания сеанса связи элементарные каналы, входившие в соответствующий составной канал, объявляются свободными и возвращаются в пул распределяемых ресурсов для использования другими абонентами.

Отказ в соединении

- Отказ в соединении

Запросы на установление соединения не всегда завершаются успешно.

Если на пути между вызывающим и вызываемым абонентами отсутствуют свободные элементарные каналы или вызываемый узел занят, то происходит отказ в установлении соединения .

Преимущество коммутации каналов

Технология коммутации каналов ориентирована на минимизацию случайных событий в сети, то есть это технология. Во избежание всяких возможных неопределенностей значительная часть работы по организации информационного обмена выполняется заранее, еще до того, как начнется собственно передача данных. Сначала по заданному адресу проверяется доступность необходимых элементарных каналов на всем пути от отправителя до адресата. Но в случае с пульсирующим трафиком, данный подход является неэффективным, так как до 80% времени канал может простаивать.

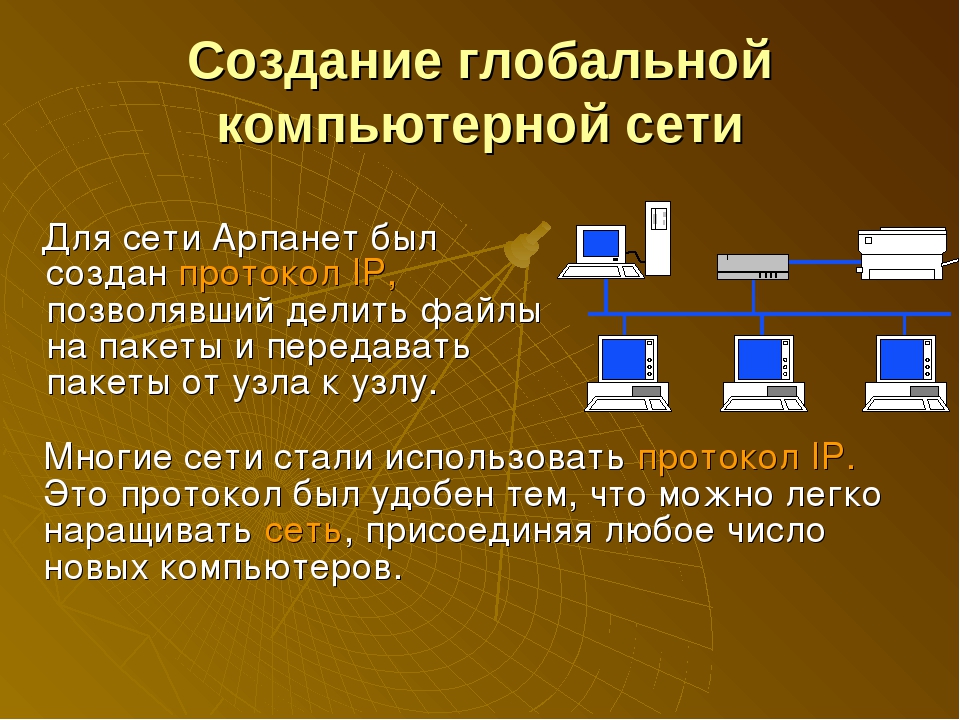

Коммутация пакетов

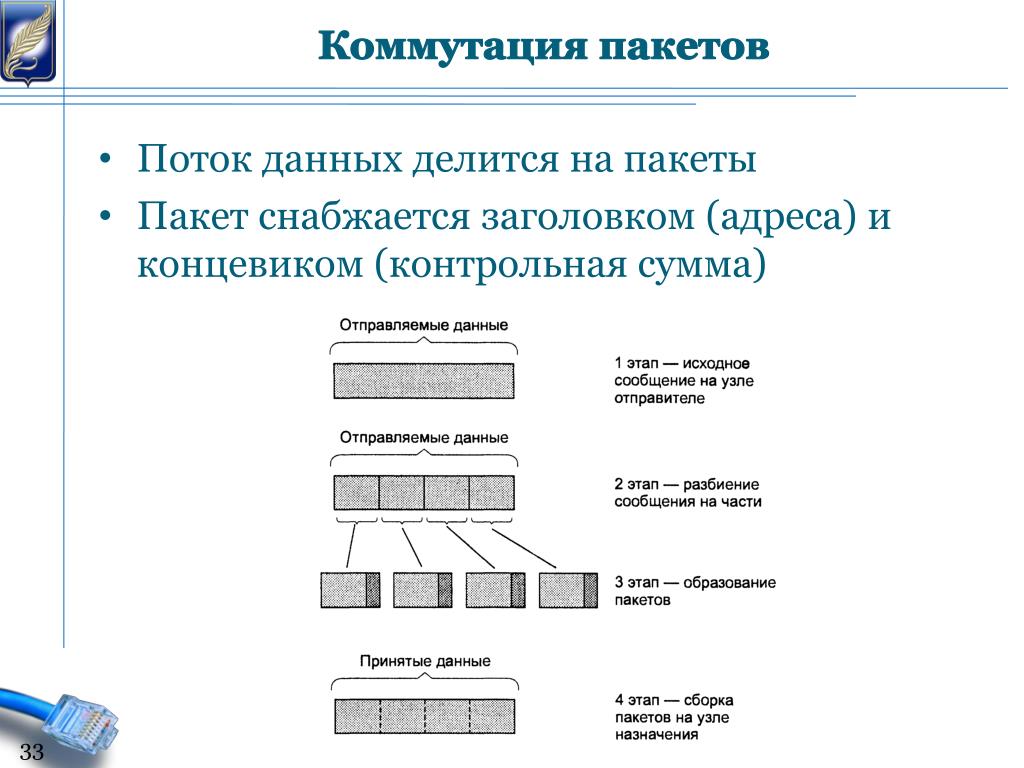

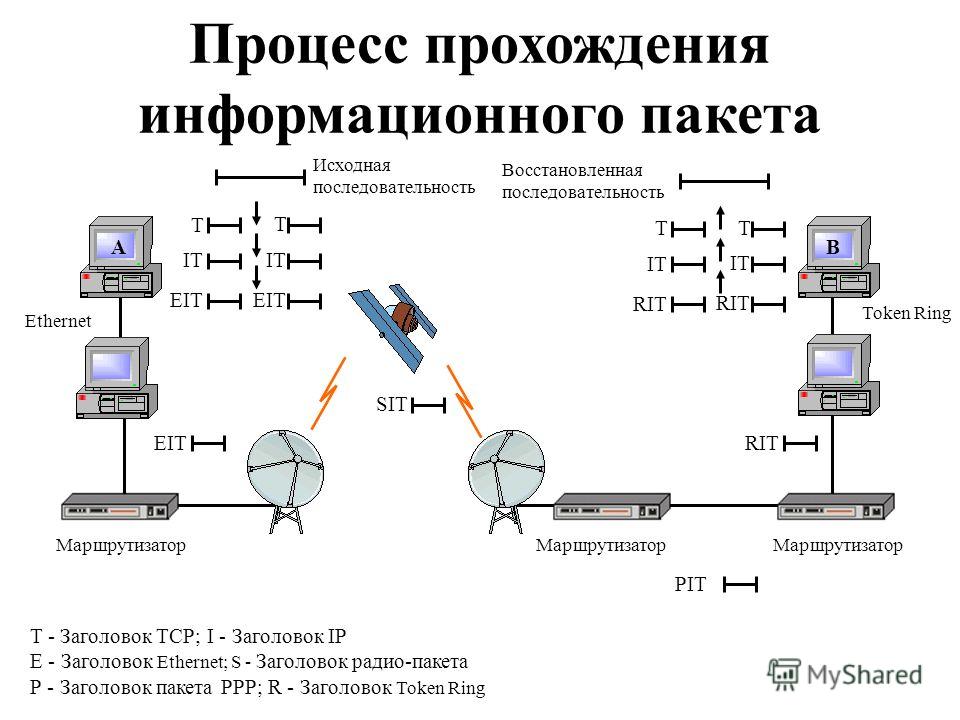

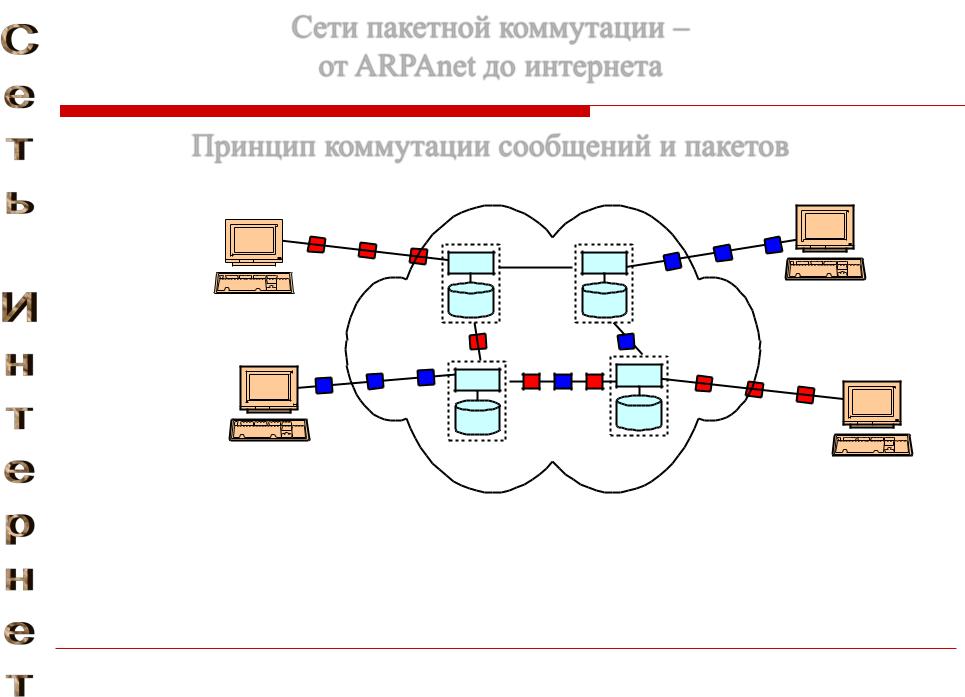

Важнейшим принципом функционирования сетей с коммутацией пакетов является представление информации, передаваемой по сети, в виде структурно отделенных друг от друга порций данных, называемых пакетами . Каждый пакет снабжен заголовком , в котором содержится адрес назначения и другая вспомогательная информация (длина поля данных, контрольная сумма и др.), используемая для доставки пакета адресату.

Наличие адреса в каждом пакете является одной из важнейших особенностей техники коммутации пакетов, так как каждый пакет может быть обработан коммутатором независимо от других пакетов, составляющих сетевой трафик. Помимо заголовка у пакета может иметься еще одно дополнительное поле, размещаемое в конце пакета и поэтому называемое

концевиком.

В концевике обычно помещается контрольная сумма, которая позволяет проверить, была ли искажена информация при передаче через сеть или нет.

Разбиение данных на пакеты

Разбиение данных на пакеты проходит в несколько этапов. Узел отправитель формирует цепочку передаваемых данных, которая разбивается на равные части. После чего происходит образование пакетов путем добавления заголовочной служебной информации. И последним этапом происходит сборка пакетов в исходное сообщение в узле назначения.

- Разбиение данных на пакеты

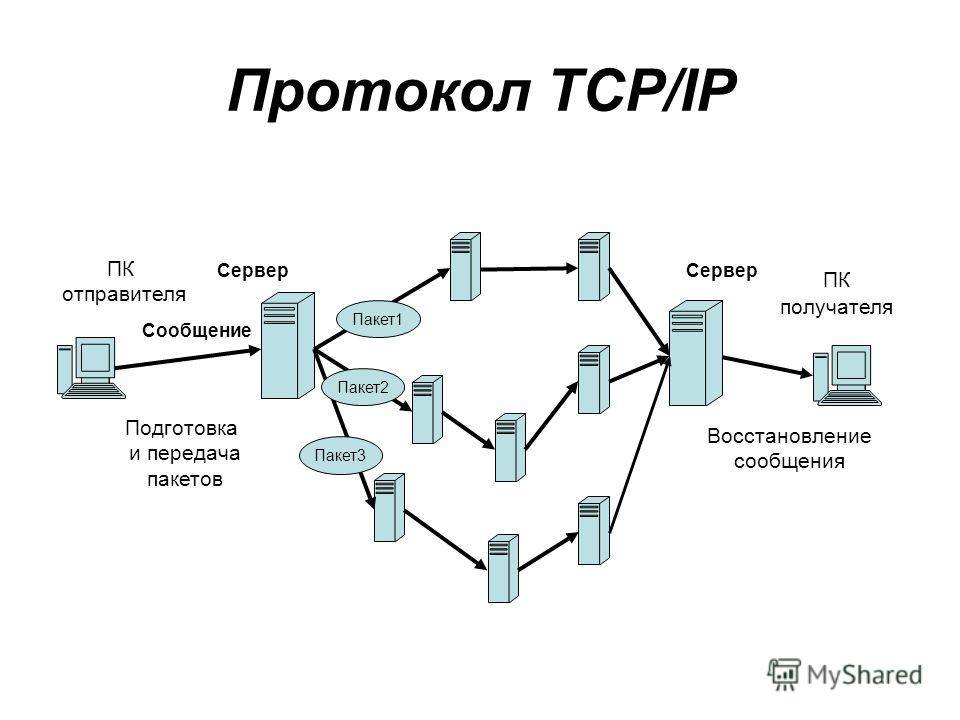

Передача данных по сети в виде пакетов

- Передача пакетов по сети

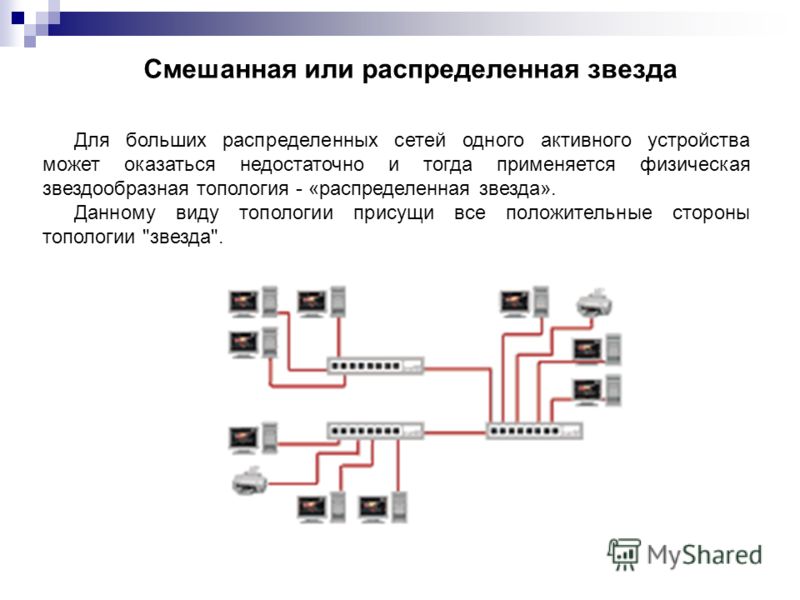

Как и в сетях с коммутацией каналов, в сетях с коммутацией пакетов для каждого из потоков вручную или автоматически определяется маршрут, фиксируемый в хранящихся на коммутаторах таблицах коммутации. Пакеты, попадая на коммутатор, обрабатываются и направляются по тому или иному маршруту

Неопределенность и асинхронность перемещения данных в сетях с коммутацией пакетов предъявляет особые требования к работе коммутаторов в таких сетях.

Главное отличие пакетных коммутаторов от коммутаторов в сетях с коммутацией каналов состоит в том, что они имеют внутреннюю буферную память для временного хранения пакетов. Коммутатору нужны буферы для согласования скоростей передачи данных в линиях связи, подключенных к его интерфейсам, а также для согласования скорости поступления пакетов со скоростью их коммутации.

Методы продвижения пакетов

Пакетный коммутатор может работать на основании одного из трех методов продвижения пакетов:

- дейтаграммная передача;

- передача с установлением логического соединения;

- передача с установлением виртуального канала.

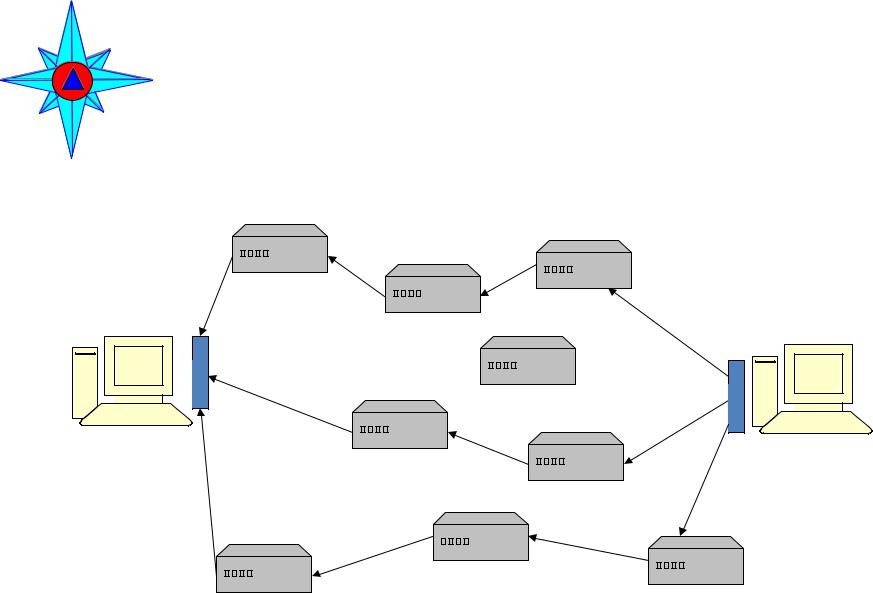

Дейтаграммная передача

Дейтаграммный способ

передачи данных основан на независимом продвижении пакетов друг относительно друга. Процедура обработки пакета определяется только значениями параметров, которые он несет в себе, и текущим состоянием сети . И каждый отдельный пакет рассматривается сетью как совершенно независимая единица передачи — дейтаграмма.

Процедура обработки пакета определяется только значениями параметров, которые он несет в себе, и текущим состоянием сети . И каждый отдельный пакет рассматривается сетью как совершенно независимая единица передачи — дейтаграмма.

- Иллюстрация дейтаграммного принципа передачи пакетов

Передача с установлением логического соединения

- Передача с установлением логического соединения

Процедура согласования двумя конечными узлами сети некоторых параметров процесса обмена пакетами называется установлением логического соединения. Параметры, о которых договариваются два взаимодействующих узла, называются параметрами логического соединения.

Виртуальный канал

- Виртуальный канал

Единственный заранее проложенный фиксированный маршрут, соединяющий конечные узлы в сети с коммутацией пакетов, называют

виртуальным каналом

(virtual circuit или virtual channel). Виртуальные каналы прокладываются для устойчивых информационных потоков. С целью выделения потока данных из общего трафика каждый пакет этого потока помечается специальным видом признака — меткой. Так же как в сетях с установлением логических соединений, прокладка виртуального канала начинается с отправки из узла-источника специального пакета — запроса на установление соединения.

Виртуальные каналы прокладываются для устойчивых информационных потоков. С целью выделения потока данных из общего трафика каждый пакет этого потока помечается специальным видом признака — меткой. Так же как в сетях с установлением логических соединений, прокладка виртуального канала начинается с отправки из узла-источника специального пакета — запроса на установление соединения.

Таблица коммутации в сетях, использующих виртуальные каналы, отличается от таблицы коммутации в дейтаграммных сетях. Она содержит записи только о проходящих через коммутатор виртуальных каналах, а не обо всех возможных адресах назначения, как это имеет место в сетях с дейтаграммным алгоритмом продвижения

Сравнение сетей с коммутацией каналов и пакетов

| Коммутация каналов | Коммутация пакетов |

| Необходимо предварительно устанавливать соединение | Отсутствует этап установления соединения (дейтаграммный способ) |

| Адрес требуется только на этапе установления соединения | Адрес и другая служебная информация передаются с каждым пакетом |

| Сеть может отказать абоненту в установлении соединения | Сеть всегда готова принять данные от абонента |

| Гарантированная пропускная способность (полоса пропускания) для взаимодействующих абонентов | Пропускная способность сети для абонентов неизвестна, задержки передачи носят случайный характер |

| Трафик реального времени передается без задержек | Ресурсы сети используются эффективно при передаче пульсирующего трафика |

| Высокая надежность передачи | Возможные потери данных из-за переполнения буферов |

| Нерациональное использование пропускной способности каналов, снижающее общую эффективность сети | Автоматическое динамическое распределение пропускной способности физического канала между абонентами |

Как происходит передача данных в локальной сети (TCP/IP)

Работа с сетью

Содержание1 Шаг 1. Выделяем пул для адресов VPN-клиентов2 Шаг 2. Создаём профиль для VPN3

Выделяем пул для адресов VPN-клиентов2 Шаг 2. Создаём профиль для VPN3

Обзоры

Содержание1 Как зарегистрировать аккаунт в Zoom2 Как запланировать конференцию2.1 С компьютера2.2 Zoom с мобильного

Работа с сетью

Содержание1 Скучная теория2 Как узнать MAC адрес в Windows2. 1 Из командной строки2.2 Из графического

1 Из командной строки2.2 Из графического

Работа с сетью

Вот уж точно какой навык пригодится системному администратору, так это расчёт количества сетевых узлов

Работа с сетью

Содержание1 Суть туннелирования2 Сценарий 1. Устранение неполадок внутри сети удалённо3 Сценарий 2. Защита административных

Устранение неполадок внутри сети удалённо3 Сценарий 2. Защита административных

Работа с сетью

Содержание1 Настраиваем точку выхода – Internet2 Настройка шлюза сети Интернет2.1 Маршрутизация2.2 Файрволл2.3 Проблема Итак,

Пакетная передача данных — Мегаобучалка

Сеть Интернет относится к сетям пакетной передачи данных.

Вся информация в сети передается исключительно небольшими порциями — пакетами. Любой Клиент и любой Сервер умеют преобразовывать поток передаваемой информации в набор отдельных пакетов и «склеивать» полученные пакеты обратно в поток информации.

Обычно размер пакетов в сети небольшой — от нескольких байт до нескольких килобайт.

Каждый пакет состоит из заголовка и информационной части.

Заголовок — это аналог почтового конверта. В заголовке указывается кому и от кого этот пакет передан — адрес отправителя пакета и адрес получателя, а также иная служебная информация, необходимая для успешной «склейки» пакетов получателем.

В информационной части — собственно сама передаваемая информация.

Адреса отправителя/получателя в заголовке пакета используется Сетевым Оборудованием для определения — куда какой пакет отправлять.

Применение пакетной передачи данных позволяет строить сеть таким образом, что маршруты доставки от одной точки сети до другой разных пакетов информации могут проходить по разным физическим каналам связи и, меняться в зависимости от их работоспособности или загрузки. Это значительно увеличивает «живучесть» сети в целом — даже если часть каналов связи будут неработоспособными, информация все равно может быть доставлена по другим работающим каналам.

Адресация

Чтобы информация безошибочно могла передаваться с одного компьютера на другой, необходимо наличие уникальных адресов, с помощью которых можно однозначно определить (идентифицировать) получателя информации. Подобно тому, как обычная почта доставляет почтовые отправления по адресам, включающим в себя область, город, улицу, дом, квартиру, так и в сети Internet информационные пакеты доставляются по адресам, только в адресе указываются не дома и улицы, а номера сетей, к которым подключен компьютер-получатель и номера самих компьютеров в этих сетях.

Подобно тому, как обычная почта доставляет почтовые отправления по адресам, включающим в себя область, город, улицу, дом, квартиру, так и в сети Internet информационные пакеты доставляются по адресам, только в адресе указываются не дома и улицы, а номера сетей, к которым подключен компьютер-получатель и номера самих компьютеров в этих сетях.

Итак, каждый компьютер, подключенный к сети Internet, имеет физический адрес (IP-адрес).

IP-адрес —это уникальный номер, однозначно идентифицирующий компьютер в Internet.

IP-адрес представляет собой четыре десятичных числа (от 0 до 255), разделенных точками, например, 194.67.67.97 (после последнего числа точка не ставится). Каждое число соответствует информационному объему в 1 байт или 8 бит.

Расшифровка такого адреса ведется слева направо. Обычно первый и второй байты — это адрес сети, третий байт определяет адрес подсети, а четвертый — адрес компьютера в подсети.

IP-адреса соединенных компьютеров.

В какой-то мере физический адрес аналогичен обычному телефонному номеру, однако, человеку пользоваться им неудобно. Поэтому в Интернет была введена Доменная Система Имен (DNS — Domain Name System).

Доменная система именставит в соответствие числовому IP-адресу компьютера уникальное доменное имя

Доменные имена и IP-адреса распределяются международным координационным центром доменных имен и IP-адресов (ICANN), в который входят по 5 представителей от каждого континента.

Основным преимуществом этой системы является наглядность. Адрес разбивается на несколько полей, причем ни количество полей, ни их размер не ограничены.

Доменная система имен имеет иерархическую структуру: домены верхнего уровня — домены второго уровня — домены третьего уровня. Домены верхнего уровня бывают двух типов: географические (двухбуквенные — каждой стране соответствует двухбуквенный код) и административные (трехбуквенные).

России принадлежит географический домен ru. Давно существующие серверы могут относиться к домену su (СССР).

Давно существующие серверы могут относиться к домену su (СССР).

| Административные | Тип организации | Географические | Страны |

| com | коммерческие | ca | Канада |

| edu | образовательные | de | Германия |

| gov | Правительственная США | jp | Япония |

| int | Международная | ru | Россия |

| mil | Военная США | su | СССР |

| net | Компьютерная сеть | uk | Англия |

| org | Некоммерческая | us | США |

Доменные имена читаются справа налево. Домен верхнего уровня расположен в крайнем справа поле. Все остальные поля адреса отдаются на усмотрение страны, за которой закреплен домен верхнего уровня. Например левее индекса страны может стоять сокращенное название города: spb — Санкт-Петербург, e-burg — Екатеринбург и т.д. Затем может идти название организации, имеющей локальную сеть. Например, et — электротехнический университет. Далее может идти название подразделения: ok — отдел кадров.

Домен верхнего уровня расположен в крайнем справа поле. Все остальные поля адреса отдаются на усмотрение страны, за которой закреплен домен верхнего уровня. Например левее индекса страны может стоять сокращенное название города: spb — Санкт-Петербург, e-burg — Екатеринбург и т.д. Затем может идти название организации, имеющей локальную сеть. Например, et — электротехнический университет. Далее может идти название подразделения: ok — отдел кадров.

Рассмотрим конкретный адрес: sch558.spb.ru. Домен высшего уровня ru означает, что компьютер с этим именем находится в Российской Федерации, затем идет домен второго уровня spb, что означает – в Санкт-Петербурге, и лишь домен третьего уровня — sch558 – реальный компьютер – соответствует организации, за которой числится данный доменный адрес – это имя в Интернете принадлежит нашей школе.

Все DNS-адреса преобразуются в IP-адреса с помощью специальных DNS-серверов, которые на узлах сети извлекают из баз данных символические имена и заменяют их физическими адресами компьютеров. На базе DNS-адресов строятся также адреса электронной почты и адреса информационных ресурсов Интернета.

На базе DNS-адресов строятся также адреса электронной почты и адреса информационных ресурсов Интернета.

IP-адрес или соответствующее ему доменное имя позволяют однозначно идентифицировать компьютер в сети Internet, но дело в том, что на компьютере может присутствовать множество различной информации в различных форматах, например, в виде файлов, электронных сообщений, страниц и т.п. Для того, чтобы можно было безошибочно получать нужную информацию и в нужном формате используется строка символов, которую называют универсальный указатель ресурса. Эта строка однозначно идентифицирует любой ресурс в сети Internet. Именно такая строка отображается вадресной строке браузера, когда мы осуществляем поиск в Internet

Универсальный указатель ресурса или URL(Universal Resource Locator) включает в себя протокол доступа к документу, доменное имя или IP-адрес сервера, на котором находится документ, а также путь к файлу и имя файла:

protocol://domain_name/path/file_name

s UEsFBgAAAAAEAAQA8wAAAPQFAAAAAA== «/>http://yandex. ru/info/search.html

ru/info/search.html

| Доменное имя или IP-адрес |

либо: http://213.82.46.1/info/search.html

Структура URL — универсального указателя ресурса.

В данном примере использован наиболее часто используемый протокол http:// – протокол передачи гипертекста.

Примечание: если имя файла не указано, то используется имя файла по умолчанию index.htm (index.html), либо default.htm (default.html).

Структура и заголовок IP-пакета в протоколе IPv4. Поля заголовка в IP пакете.

Привет, посетитель сайта ZametkiNaPolyah.ru! Продолжаем изучать основы работы компьютерных сетей и протокол сетевого уровня IP, а если быть более точным, то его версию IPv4. Хватит ходить вокруг да около, пора браться за дело основательно. В этой теме мы с вами заберем структуру IP-пакета и его заголовка в протоколе IPv4 и поговорим о назначение каждого поля в заголовке. Эта тема может показаться скучной и чтобы не уснуть, мы немного попрактикуемся: запустим Wireshark и посмотрим как выглядят настоящие IP-пакеты, а не те, что рисуются в книжках и учебниках.

Если тема компьютерных сетей вам интересна, то можете ознакомиться с другими записями курса.

Оглавление первой части: «Основы взаимодействия в компьютерных сетях».

Оглавление четвертой части: «Сетевой уровень: протокол IP и его версия IPv4».

4.3.1 Введение

Содержание статьи:

Заголовок любого протокола на 80% определяет функционал и возможности протокола, чтобы понять возможности протокола IP четвертой версии, нам нужно разобраться с заголовком IP-пакета. Да, нудная тема, в которой требуется не столько понимания сути физических или природных процессов, сколько внимание и память. Ведь придется запомнить полтора десятка полей и их назначение, хотя в реальной работе это может вам никогда и не пригодится. Вообще, если говорить про компьютерные сети, построенные на стеки протоколов TCP/IP, то все физические и природные процессы, а также ограничения, связанные с законами физики, заканчиваются на канальном уровне (вы же помните, что канальный уровень в модели TCP/IP является компиляцией физического уровня и канального эталонной модели сетевого взаимодействия).

То есть особенности протоколов и стандартов канального уровня в первую очередь связаны с законами природы. На сетевом и более высоких уровнях мы начинаем работать с абстракциями, придуманными другими людьми и эти абстракции действуют в логике людей, которые их придумали. Иногда эта логика проистекает из очевидных моментов, иногда не очень. Вообще, если сравнить протокол с чем-то другим, то можно сказать, что это закон, который должны исполнять от и до все участники. Правда бывают производители оборудования, которые вносят гениальные новшества и уникальные поведения для своих устройств. Когда сетевой инженер сталкивается с таким оборудованием и особенно с не очевидными проблемами, которое это оборудование создает, иногда у него начинают пригорать мягкие ткани задней поверхности бедра.

Позволю дать себе один совет: не старайтесь что-то специально заучивать, если перед вами будут задачи по анализу IP-пакетов, по началу вы сделаете себе небольшую шпаргалку со структурой заголовка IP-пакета и небольшими пояснениями, но в течение небольшого промежутка времени вы запомните ее содержимое и она будет не нужна. Если же перед вами не будет таких задач или они будут встречаться редко, то проще заглянуть в Гугл, чем постоянно заучивать какую-то структуру. Ведь то, что учится, а потом не используется, забывается очень быстро.

Если же перед вами не будет таких задач или они будут встречаться редко, то проще заглянуть в Гугл, чем постоянно заучивать какую-то структуру. Ведь то, что учится, а потом не используется, забывается очень быстро.

4.3.2 Общий взгляд на структуру IP-пакета

На сетевом уровне модели TCP/IP или модели OSI 7 устройства обмениваются единицами данных, которые называются пакетами. Если мы говорим про протокол IP, то IP-пакетами, здесь и в дальнейшем, если вы встретите слово пакет, то в 99 случаях из 100 будет иметься в виду IP-пакет, если речь будет не про IP, я буду это явно указывать. Давайте посмотрим на две большие части, из которых состоит IP-пакет, они показаны на рисунке 4.3.1.

Рисунок 4.3.1 Общая структура IP-пакета

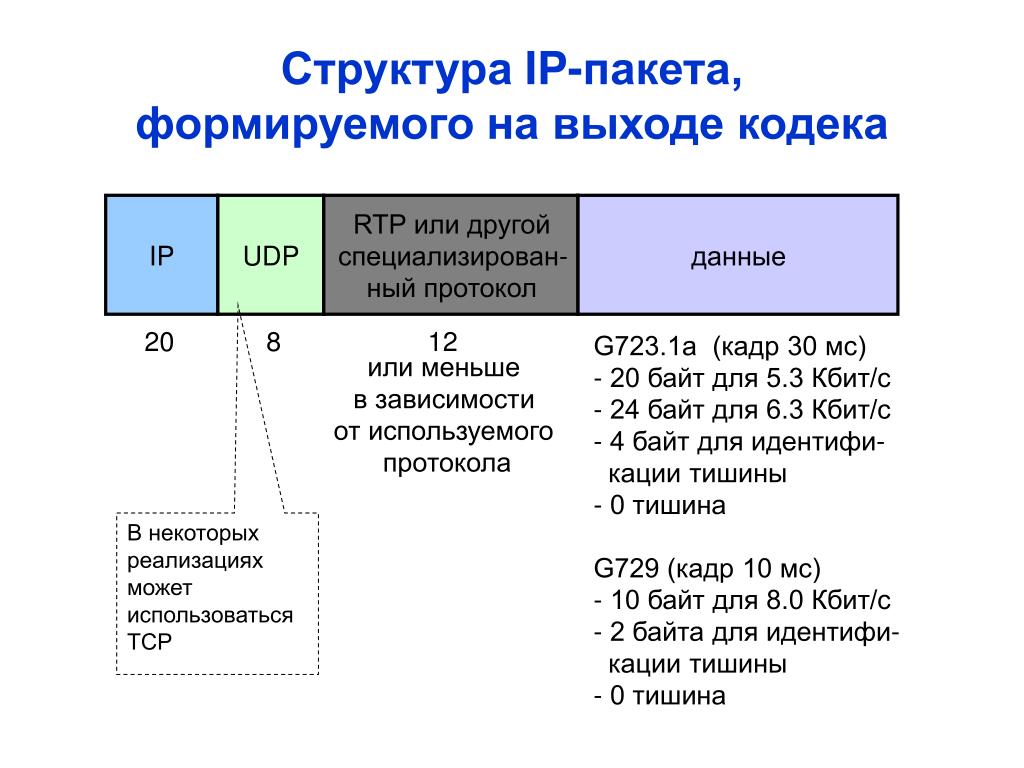

Да, этот рисунок в общем-то практически бессмысленный, на нем просто показан какой-то непонятный заголовок и какое-то непонятное поле данных. В протоколе IPv4, как и во многих других протоколах, заголовок определяет функционал и гибкость, а в поле данных передается какая-то полезная информация, чаще всего это будет: UDP, TCP или ICMP (немного познакомиться с этим протоколом можете в публикациях из цикла командная строка Windows 10: ping, winmtr, tracert, pathping). Список протоколов, которые можно инкапсулировать в IP-пакеты будет ниже. То есть сообщения этих протоколов помещаются в поле данных IP-пакета.

Список протоколов, которые можно инкапсулировать в IP-пакеты будет ниже. То есть сообщения этих протоколов помещаются в поле данных IP-пакета.

Заголовок же IP-пакета делится на несколько полей и каждое поле имеет свое строго определенное назначение, анализируя эти поля, маршрутизаторы и узлы понимают: что и как делать с пакетом.

4.3.3 Заголовок IP-пакета и его поля

Сразу стоит заметить, что разговоры о структуре различных сообщений очень неприятные и нудные, поскольку названия различных полей и их назначение нужно просто запоминать, так как другого выхода нет, а запоминать непонятно что и непонятно зачем не очень приятно. Поэтому давайте сперва разберемся зачем запоминать эти поля, ну или хотя бы зачем вообще о них знать и как это поможет? Всё очень просто, поля в заголовке сообщения определяют функционал протокола, поняв отдельные функции протокола, можно понять как работает сам протокол, а самое главное, как работают устройства, использующие этот протокол, а ведь именно этого мы и хотим добиться.

Поэтому не будем затягивать и посмотрим на Рисунок 4.3.2, на котором показана структура IP-пакета со всеми полями заголовка.

Рисунок 4.3.2 Заголовок IP-пакета (eng)

Как видите, все подписи на английской, если для вас это не комфортно, то ниже та же самая структура с русскими подписями.

Рисунок 4.3.3 Заголовок IP-пакета

Но и это еще не всё. На самом деле структура IP-пакета в протоколе IPv4 на данный момент выглядит немного не так. Дело в том, что раньше было поле «Тип сервиса» или ToS, под которое было выделено 8 бит, но этого оказалось слишком много, поэтому его разделили на два более мелких: первое поле указывает приоритет при обработке пакетов на узлах, а второе поле позволяет сигнализировать о том, что сеть перегружена, со вторым полем умеют работать далеко не все устройства. Структура современного IP-пакета показана на Рисунке 4.3.4. Честно признаюсь, что рисовать мне было лень, а поиск по Рунету не дал положительного результата, поэтому только английская версия.

4.3.4 Правильный заголовок IP пакета

Давайте сразу скажем, что для маршрутизаторов и конечных узлов IP-пакеты выглядят не так, как на рисунке. Естественно, для них это последовательность бит. При этом маршрутизатор не работает с отдельными битами пакета, он их обрабатывает целыми строками. Условно заголовок делится на строки, так, например, первая строка содержит поля: «Номер версии», «Длина заголовка», «Тип сервиса» и «Общая длина». Суммарно четыре этих поля дают 32 бита или 4 байта и это не случайное число. Эта строка имеет не случайную длину, более того, у этой строки есть название — машинное слово. Давайте сейчас коротко об этом поговорим, а за более полной информацией обращайтесь к литературе по архитектуре процессоров. Вспомните разрядность своего процессора, тут два варианта: или 32-а или 64-е бита. Что означают эти цифры? Эти цифры означают количество бит, которые может обработать процессор за один такт, или иначе длина машинного слова. А теперь вспомните, что все сетевые железяки — это те же самые компьютеры (немного особенные, но все же). У коммутаторов и маршрутизаторов (про разницу между коммутаторами и роутерами можете прочитать здесь) тоже есть свои CPU и они тоже оперируют машинными словами. Так, например, если ваш маршрутизатор имеет процессор с машинным словом 8 бит, то одна строка IP-пакета будет обработана за четыре такта, если 16 бит, то за два, а если 32 бита, то за один.

У коммутаторов и маршрутизаторов (про разницу между коммутаторами и роутерами можете прочитать здесь) тоже есть свои CPU и они тоже оперируют машинными словами. Так, например, если ваш маршрутизатор имеет процессор с машинным словом 8 бит, то одна строка IP-пакета будет обработана за четыре такта, если 16 бит, то за два, а если 32 бита, то за один.

По причине, описанной выше, все поля в заголовке IP пакета выравнены по границе 32-а бита, потому что так удобнее машине, а не человеку.

Если вы посчитаете количество полей на Рисунке 4.3.4, то их получится ровно четырнадцать, при этом, когда конечное устройство формирует IP-пакет, чтобы отправить его в сеть, оно обязательно должно заполнить 13 полей, поле «Опции» не является обязательным, более того, на данный момент у этого поля нет нормального применения и вы его не встретите. Например, в этом поле есть такая опция, которая позволяет задать транзитные узлы, по которым должен будет пройти пакет, двигаясь из пункта А в пункт Б, но ни один нормальный провайдер не даст своему абоненту возможность управлять маршрутизацией на своей сети, также как этого не даст сделать ни один нормальный сетевой администратор сотрудникам компании, которую он обслуживает.

Не все опции имеют длину 32-а бита, некоторые могут быть меньше, в этом случае используется специальная конструкция, которая дополняет опцию до 32-ух бит, эту конструкцию называют выравниванием. В качестве заполнителя при выравнивание используются нули. Теперь давайте пройдемся по оставшимся полям заголовка IP-пакета. Будем двигаться слева направо и сверху вниз.

Версия (Version)

Самое первое поле в заголовке IP пакета – это версия, под него выделено четыре бита, для протокола IPv4 здесь всегда неизменное значение – 4. Хочу заметить, что в IPv4 четверка не связана с количество октетов в IP-адресе, просто такое совпадение.

Поле размер заголовка нужно для того, чтобы маршрутизатор или конечный узел понимали: где заканчивается заголовок и начинаются данные. Также мы помним, что поле Опции не является обязательным, собственно из-за этого и появилась необходимость в поле «Размер заголовка», под это поле выделено четыре бита и оно служит для указания количества слов в заголовке. Таким образом получается, что минимальный размер заголовка IP-пакет равен пяти словам, каждое слово 32 бита, следовательно, обычный заголовок без дополнительных опций равен 160 бит или 20 байт. Максимальное количество слов в заголовке равно пятнадцати.

Таким образом получается, что минимальный размер заголовка IP-пакет равен пяти словам, каждое слово 32 бита, следовательно, обычный заголовок без дополнительных опций равен 160 бит или 20 байт. Максимальное количество слов в заголовке равно пятнадцати.

Тип обслуживания (Type of Service), DSCP и ECN

На самом деле на данный момент поля Type of Service в IP заголовке нет, изначально поле ToS использовалось для указания приоритетов при обработке трафика, сейчас это поле заменено на два:

- DSCP (Differentiated Services Code Point), под которое выделено 6 бит, это поле используется для разделения трафика на классы обслуживания. Сейчас мы не будем сильно вдаваться в подробности, поскольку на самом деле это очень сложная тема, в которой даже инженеры с опытом могут вполне себе неплохо плавать.

- Не трудно посчитать, что для второго поля у нас остается два бита, и это поле называется ECN (Explicit Congestion Notification) или указатель перегрузки.

Как понятно из названия, это поле может пригодится в тех ситуациях, когда пропускная способность канала связи меньше, чем трафик, который в текущий момент передается по каналу (виды взаимодействия в компьютерных сетях). Это поле будет задействовано только в том случае, когда передающая и принимающая сторона умеют с ним работать.

Как понятно из названия, это поле может пригодится в тех ситуациях, когда пропускная способность канала связи меньше, чем трафик, который в текущий момент передается по каналу (виды взаимодействия в компьютерных сетях). Это поле будет задействовано только в том случае, когда передающая и принимающая сторона умеют с ним работать.

Размер пакета (Total Length)

Это поле позволяет обрабатывающему устройству понять полный размер пакета, то есть заголовок плюс данные. Минимальный размер IP-пакета равен 20 байт, то есть это заголовок без опций и данных, а максимальный размер равен 65535 байт. Тут стоит заметить, что одним из параметров канала связи является максимально возможный размер пакета (субъективные и объективные характеристики компьтюерной сети), который по этому каналу можно передавать. И, например, бывают ситуации, когда в канале связи можно передавать пакеты, размером, скажем (точные цифры сейчас не очень важны) 1000 байт, а узел генерирует пакеты размером 2000 байт, в этом случае перед отправкой данных в канал связи пакеты будут фрагментироваться, то есть разбиваться на более мелкие, это поведение по умолчанию в протоколе IP.

Идентификатор (Identification)

Чаще всего это поле используется в тех ситуация, когда пакет фрагментируется, чтобы принимающая сторона понимала, как из полученных кусочков правильно собрать пакет. У фрагментированных пакетов значение в этом поле должны быть одинаковыми.

Флаги (Flags)

Под поле флаги выделено три бита, этих три бита используются для контроля над фрагментацией пакетов. Немного отвлечемся непосредственно от флагов и заметим, что нумерация бит в поле начинается с нуля, крайний левый бит старший, а крайний правый – младший. Тогда у нас в поле Флаги получается следующая картина:

- нулевой бит зарезервирован и должен быть всегда равен нулю;

- если значение первого бита ноль, то допускается фрагментация пакетов, если единица (бит DF или Do not Fragment), то устройства компьютерной сети не будут выполнять фрагментацию;

- второй бит служит для того, чтобы конечные узлы понимали, где начинается последовательность фрагментированных пакетов, а где она заканчивается, если значение этого бита равно единице (MF More Fragments), то узел понимает, что этот пакет не последний и нужно ждать еще пакеты, чтобы собрать изначально разделенный пакет.

Тут стоит сказать: если вы запретите фрагментацию пакетов и их размер будет превышать максимально допустимый размер, то такие пакеты будут просто отбрасываться. Также стоит добавить пару слов о втором бите: у не фрагментированных пакетов его значение равно нулю. Чтобы убедиться в том, что пакеты, размер которых превышает максимально допустимый размер в канале связи, достаточно запустить командую строку Windows и выполнить команду ping с флагами –f и –l (первый запрещает фрагментацию, а второй позволяет задать размер пакета).

Рисунок 4.3.5 Команда ping в Windows

Как видно по Рисунку, компьютер и рад бы отправить пакеты в сеть, но размер пакета больше, чем максимально допустимый, а фрагментация запрещена.

Смещение фрагмента (Fragment Offset)

Это поле используется в тех случаях, когда выполняется фрагментация пакетов, размер этого поля равен 13 бит. Нетрудно посчитать, что максимально возможное значение, которое можно записать в этом поле равно два в тринадцатой степени или 65528, смещение задается в байтах, то есть это поле говорит узлу или маршрутизатору на сколько байт нужно выполнять смещение от нуля (это для пакетов без фрагментации, в этом случае все тринадцать бит имеют значение 0) до 65528 байт (в этом случае все тринадцать бит выставлены в единицу). В том случае, если фрагментация выполняется, то первый пакет последовательности также имеет смещение равное нулю. У числовых значений, записываемых в поле «Смещение фрагмента» есть одно ограничение — это значение должно быть всегда кратно восьми.

В том случае, если фрагментация выполняется, то первый пакет последовательности также имеет смещение равное нулю. У числовых значений, записываемых в поле «Смещение фрагмента» есть одно ограничение — это значение должно быть всегда кратно восьми.

Теперь о самом смещение, которое проще всего показать на примере. Давайте представим ситуацию, что между узлами А и Б мы хотим передавать IP-пакеты размером 7600 байт, но максимально допустимый размер пакета, который мы можем передать в канале связи равен 1500 байт, следовательно, при передаче исходного пакета будет выполняться фрагментация, а заодно будет задано и смещение для поля данных данных. Обратите внимание на Рисунок 4.3.6.

Рисунок 4.3.6 Поле смещение в IP-пакете

Здесь как раз показана ситуация, описанная словами выше. Давайте поясним. Ноутбук генерирует IP-пакет в сторону ПК размером 7600 байт, из этих 7600 байт под данные выделено 7580 байт, а под заголовок 20 байт. Еще раз хочу напомнить, что смещение применяется к полю данных и это значение нужно, чтобы принимающая сторона смогла правильно собрать исходное поле данных из полученных кусочков. Получается, что у первого пакета смещение равно нулю и когда ПК его получит, он отрежет заголовок и поле данных первого пакета он поставит на первое место.

Получается, что у первого пакета смещение равно нулю и когда ПК его получит, он отрежет заголовок и поле данных первого пакета он поставит на первое место.

Но давайте сейчас немного уйдем в сторону. Компьютер поймет, что он получатель по IP-адресу назначения в первом пакете, если этот адрес будет совпадать с тем, что задан в его настройках. Получив первый пакет, компьютер посмотрит, на флаги и поймет, что этот пакет является не самостоятельной единицей, а частью чего-то большего, поэтому он выделит ресурсы своего буфера и будет ждать следующие кусочки. По сути у нас получается очередь из пакетов, которая обрабатывается получателем по методу FIFO (first in, first out) или первым пришел – первым ушел.

Буфер принимающей стороны можно представить себе в виде коробки, а поле данных приходящих пакетов в виде кубиков, которые принимающая сторона складывает в свою коробку. Если говорить о компьютерах, то сейчас у них достаточно производительности и памяти, чтобы считать размеры коробки (буфера) не ограниченными, с транзитными маршрутизаторами дела обстоят иначе, ведь их задача заключается не в том, чтобы собирать из кусочков единое целое, а в том, чтобы пересылать пакеты, поэтому нужно смотреть документацию к устройству, с которым вы работаете. Условно будем считать, что наш компьютер может выделить для фрагментированного пакета 65515 байт памяти (если вы еще не забыли, то 65535 байт – это максимально допустимый размер IP-пакета). Более наглядно ситуацию демонстрирует рисунок ниже.

Условно будем считать, что наш компьютер может выделить для фрагментированного пакета 65515 байт памяти (если вы еще не забыли, то 65535 байт – это максимально допустимый размер IP-пакета). Более наглядно ситуацию демонстрирует рисунок ниже.

Рисунок 4.3.7 Компьютер принимает фрагментированный пакет

Получается следующая ситуация: компьютер получает первый пакет, анализирует его заголовок и по полю флагов видит, что это не просто пакет, а фрагментированный пакет, по полю смещение компьютер видит, что это самый первый пакет из неизвестно насколько большой цепочки пакетов, а значит нужно выделять память и ждать, что там еще пришлют, при этом поле данных из самого первого пакета нужно поместить на самый верх буфера. Затем компьютеру пришел второй пакет, анализируя «Флаги» и «Смещение «он понимает, что это второй пакет из цепочки, в смещение он видит значение 1480 байт, а это значит, что нужно отсчитать 1480 байт от верхней границы буфера и туда поместить информацию из поля данных первого пакета. При этом нам даже не так уж страшна ситуация, при которой после второго пакета придет четвертый, компьютер просто бы отсчитал от верхней границы 4440 байт и записал бы фрагмент данных на это место, а когда придет третий пакет, то его поле данных попадет в интервал между вторым и четвертым.

При этом нам даже не так уж страшна ситуация, при которой после второго пакета придет четвертый, компьютер просто бы отсчитал от верхней границы 4440 байт и записал бы фрагмент данных на это место, а когда придет третий пакет, то его поле данных попадет в интервал между вторым и четвертым.

Более страшной будет ситуация, при которой один из фрагментированных пакетов будет потерян, в этом случае передатчику нужно будет заново сформировать большой пакет, а при отправке его в сеть снова порезать на более мелкие пакеты, принимающая сторона также будет вынуждена повторить все свои действия.

На самом деле рисунок сверху показывает не всё, что в реальности происходит с пакетами, он нужен лишь для того, чтобы продемонстрировать, что происходит с данными на принимающей стороне в случае с фрагментацией. Например, естественно, что заголовок первого пакета не удаляется, ведь в нем много полезной информации, которой в дальнейшем придется оперировать узлу получателю, чтобы послать ответ. Про фрагментацию IP-пакетов мы поговорим отдельно и там разберем этот процесс более детально.

Про фрагментацию IP-пакетов мы поговорим отдельно и там разберем этот процесс более детально.

Время жизни (Time to Live, TTL)

Следующее поле имеет размер один байт или восемь бит и называется оно время жизни пакета, данное поле нужно, чтобы пакет не блуждал по сети до бесконечности в том случае, если конфигурация транзитных узлов некорректная и произошла петля маршрутизации. Для нас TTL – это число в диапазоне от 0 до 255, это число определяет максимально допустимое число узлов, через которое может пройти пакет перед тем, как он будет уничтожен. Время жизни для пакета задается узлом источником и изначально оно измерялось в секундах (то есть максимально возможное время жизни IP пакета раньше было 255 секунд), но дело в том, что современные маршрутизаторы обрабатывают пакеты гораздо быстрее, чем за секунду, поэтому сейчас TTL – это значение, которое определяет число транзитных узлов. Таким образом получается следующее: первый узел сформировал пакет и задал для него значение TTL равное 20, первый маршрутизатор, получивший этот пакет, вычтет единицу из двадцати, получит 19, запишет новое значение в поле TTL и отправит пакет дальше. Процесс вычитание и передачи будет происходить до тех пор, пока пакет не будет доставлен получателю, либо пока значение TTL не будет равным нулю, тот маршрутизатор, на котором TTL стало равным нулю, уничтожит пакет.

Процесс вычитание и передачи будет происходить до тех пор, пока пакет не будет доставлен получателю, либо пока значение TTL не будет равным нулю, тот маршрутизатор, на котором TTL стало равным нулю, уничтожит пакет.

Воспользуемся Cisco Packet Tracer и посмотрим на этот процесс более наглядно (если вы не знакомы с Cisco Packet Tracer, то вот вам несколько материалов в помощь: установка Cisco Packet Tracer на Windows, установка Packet Tracer на Linux, как пользоваться Cisco Packet Tracer, стандартные физические компоненты компьютерной сети). На рисунке PC0 формирует пакет в сторону PC1 и отправляет его в сеть из трех маршрутизаторов.

Рисунок 4.3.8 TTL IP-пакета на узле, который его сформировал

Как видим из Рисунка, узел задал для пакета TTL=128 и отправил его на Router0. Когда пакет придет на входной интерфейс Router0, его TTL не изменится, это показано на Рисунке 4.3.9.

Рисунок 4.3.9 TTL IP-пакета на входном интерфейсе маршрутизатора

Но как только Router0 поймет куда отправлять этот пакет дальше, он вычет из 128 единицу и отправит пакет в выходной интерфейс в сторону Router1, показано на Рисунке 4. 3.10.

3.10.

Рисунок 4.3.10 TTL IP-пакета на выходном интерфейсе маршрутизатора

Следующие роутеры будут поступать с пакетом аналогичным образом. Узел получатель PC1 примет этот пакет с TTL=125 и уже не будет вычитать единицу. Теперь давайте убедимся в том, что маршрутизатор, который получит пакет с TTL равным единице, просто прибьет бедолагу. Для этого со стороны PC0 я сформировал пакет с TTL=2 и направил его в сторону PC1, а это означает, что Router1 должен уничтожить пакет, показано на Рисунке 4.3.11.

Рисунок 4.3.11 IP-пакет пришел на маршрутизатор с TTL=1

К теме TTL , маршрутизации и петле маршрутизации мы еще вернемся.

Протокол (Protocol)

Иначе еще это поле называют «Протокол верхнего уровня» (хотя такое название неверно отображает суть поля), для этого поля выделено 8 байт. Вы же помните, что протокол IP используют в качестве транспорта протоколы транспортного уровня, в частности TCP и UDP, кроме того, в поле данных IP-пакета могут быть запакованы сообщения протоколов других уровней. Это поле нужно для того, чтобы конечный узел мог понять, какому процессу отдавать на обработку принятые IP-пакеты. И понятно, что в поле «Протокол» записывается не название протокола, а его цифровой код, таблицу кодов вложений в IP можно найти на сайте IANA.

Это поле нужно для того, чтобы конечный узел мог понять, какому процессу отдавать на обработку принятые IP-пакеты. И понятно, что в поле «Протокол» записывается не название протокола, а его цифровой код, таблицу кодов вложений в IP можно найти на сайте IANA.

Так, например, если внутри IP-пакета будет передаваться UDP-дейтаграмма, то в поле протокол будет записано значение 17 или 00010001 в двоичной системе счисления, а для протокола TCP используется десятичное число 6, в двоичной системе счисления 00000110.

Под это поле выделено два байта и как понятно из названия: протокол IP не имеет механизма проверки целостности данных, поскольку поле «Контрольная сумма заголовка» не учитывает поле данных при проверке. Не забываем, что TTL меняется от узла к узлу, а это значит, что и контрольная сумма будет меняться от узла к узлу, то есть каждый транзитный маршрутизатор сперва принимает IP-пакет, вычисляет его контрольную сумму, сравнивает со значением, записанным в поле «Контрольная сумма заголовка», затем вычитает единицу из значения поля TTL, вычисляет новую контрольную сумму и отправляет пакет следующему соседу.

Стоит отметить, что если значение контрольной суммы, которую посчитал узел отличается от контрольной суммы, которая записана в пакете, то он просто отбрасывается.

IP-адрес источника

Поле IP-адрес источника имеет размер 32-а бита и не изменяется при передаче пакета по сети, для передачи пакетов без различного рода фильтраций трафика, это поле нужно только конечному узлу, когда маршрутизаторы принимают решение о том, куда отправить пакет, они смотрят лишь только на поле IP-адрес назначения.

А по полю IP-адрес источника узел-получатель сможет понять кому нужно ответить, тут, кстати, стоит отметить такой момент: поле IP-адрес назначения определяет каким маршрутом пойдет пакет «туда», а поле IP-адрес источника определяет каким маршрутом пакет пойдет «обратно». И далеко не всегда маршрут «туда» совпадает с маршрутом «обратно».

IP-адрес назначения

Данное поле имеет размер 4-е байта, в него записывается IP-адрес конечного узла, для которого пакет предназначен, роутеры смотрят на этот поле при принятии решения о том куда направлять пакет.

4.3.4 Поле данных в пакете IP и его размер (MTU)

Вообще, про MTU в протоколе IP у нас будет отдельная тема, сейчас на важно понять, что в поле данных IP пакета помещаются сообщения других протоколов, для которых IP является транспортом. Если учитывать, что максимально возможный размер IP пакета 65535 байт, то максимально возможный размер поля данных в IP пакете получается 65515 байт, следовательно, и наибольший MTU для протокола IP равен 65515 байт, хотя такое значение вы вряд ли встретите.

4.3.5 Посмотрим на IP-пакет в Wireshark

Нам осталось сделать одну важную вещь – посмотреть, как IP пакеты выглядят в реальном мире. Рисунки и ровные формочки – это здорово, но на самом деле при работе с реальной сетью вы такой наглядной картины не увидите, поэтому нужно привыкать пользоваться тем, что есть, а есть у нас замечательный сниффер трафика, который называется Wireshark (хотя вы можете воспользоваться утилитой командной строки tcpdump, результаты их работы во многом похожи). В общем, давайте посмотрим на IP пакет с помощь Wireshark, и я попытаюсь дать пояснения к увиденному.

В общем, давайте посмотрим на IP пакет с помощь Wireshark, и я попытаюсь дать пояснения к увиденному.

Рисунок 4.3.12 Так выглядит IP пакет в Wireshark

Для того чтобы сделать этот скрин, я запустил Wireshark, нажал на кнопку «Start», а затем выполнил команду Ping на адрес публичного DNS-сервера Google (к сожалению, пока нет возможности сделать подробный обзор Wireshark, а краткими мануалами тут не обойтись, поэтому пока вам могу предложить только Google в помощь). Интересная для нас информация начинается со строки Internet Protocol Version 4, Src: 8.8.8.8, Dst: 192.168.0.101, она выделена тёмно-голубым на Рисунке. Теперь, собственно, о самих полях:

- 0100 … = Version: 4. Это первое поле, в котором указана версия протокола, обратите внимание, что к значению в двоичном виде (0100) есть пояснение.

- … 0101 = Header Length: 20 bytes (5). Подпись к этому полю всё сказала за меня, это поле Длина заголовка, в данном случае она равна 20 байт.

- Differentiated Services Field: 0×00 (DSCP: CS0, ECN: Not-ECT)

- 0000 00.

.. = Differentiated Services Codepoint: Default (0)

.. = Differentiated Services Codepoint: Default (0) - … …00 = Explicit Congestion Notification: Not ECN-Capable Transport (0)

- Третье поле DSCP + ECN, здесь мы видим, что используется приоритет по умолчанию, а также не используется указатель перегрузки.

- 0000 00.

- Размер IP-пакета 60 байт, об этом нам говорит вот эта строка: Total Length: 60.

- Identification: 0xeba8 (60328). В данном случае IP-пакет не фрагментировался и поле идентификатор не представляет для нас особого интереса.

- Flags: 0×00

- o 0… … = Reserved bit: Not set;

- o .0… … = Don’t fragment: Not set;

- o …0. … = More fragments: Not set;

- Fragment offset: 0. Также мы видим, что смещение у нас тоже нулевое.

- Time to live: 118. В данном случае мой компьютер решил, что значение TTL=118 будет достаточным, чтобы добраться до конечного узла.

- Protocol: ICMP (1). Поле протокол говорит нам о том, что внутри IP-пакета находится ICMP вложение, у протокола ICMP числовой код 1.

- Header checksum: 0x87fb. После того, как пакет был сформирован, для его заголовка была посчитана контрольная сумма.

- Source: 8.8.8.8. IP-адрес назначения.

- Destination: 192.168.0.101. IP-адрес источника.

Обратите внимание, что поля Опции здесь нет, так как опции не использовались. Также мы не видим поле данных, но мы знаем, что у нас во вложении ICMP, при этом если посмотреть внимательнее на скрин, то внизу можно заметить строку с текстом «Internet Control Message Protocol», а слева от этого текста есть птичка, которую нужно нажать, чтобы увидеть, что находится внутри поля данных, но протокол ICMP – это отдельный разговор.

Теперь мы лучше посмотрим на пакеты, которые нужно фрагментировать перед отправкой. Для этого выполним команду ping 8.8.8.8 -l 4000 и сделаем дамп трафика в этот момент. Для начала давайте посмотрим на то, фрагментированные пакеты выглядят в Wireshark, показано на Рисунке 4. 3.13.

3.13.

4.3.13 Так выглядит фрагментированный IP-пакет в Wireshark

Три пакета в красной рамке – это результат разбиение одного пакета, который сформировал Windows в процессе выполнения команды Ping, вообще, если пролистать этот дамп, то можно будет увидеть подобную картину еще три раза, так как Windows по умолчанию отправляет ICMP запрос к удаленному узлу четыре раза. Теперь давайте заглянем во внутрь каждого из этих трех пакетов (по порядку сверху вниз). Сначала первый пакет.

Рисунок 4.3.14 Первый пакет в цепочке фрагментированных пакетов

Обратите внимание: второй флаг (More Fragments) выставлен в единицу, а это означает, что после данного пакета будут еще, значение Fragment Offset равно нулю, то есть данные в этом пакете никуда смещать не нужно. Теперь посмотрим на второй пакет.

4.3.15 Второй пакет в цепочке фрагментированных пакетов

Второй бит флага по-прежнему равен единице, значит, удаленной стороне нужно быть готовой принять, как минимум, еще один пакет. А смещение на этот раз имеет значение 1480. И наконец третий пакет в списке показан ниже.

А смещение на этот раз имеет значение 1480. И наконец третий пакет в списке показан ниже.

4.3.16 Третий пакет в цепочке фрагментированных пакетов

Здесь второй бит имеет значение 0, а это значит, что это последний фрагмент, в поле смещение записано значение 2960, а общая длина пакета 1068 байт, в отличие от двух предыдущих, где это значение было 1480 байт, давайте теперь посчитаем: 1480+1480+1068=4028 байт. Откуда взялись эти 28 байт? На этот вопрос вы сможете ответить, если разберетесь с тем, как работает команда Ping в Windows, дам сейчас лишь подсказку: это связано с заголовками ICMP и IP и тем, какое MTU использует Windows, когда вы задаете размер пакета при пинге.

Во всех трех пакетах поле Identification имеет значение 0×5392 (Wireshark показывает это значение в шестнадцатеричном виде), это говорит о том, что три пакета являются частью одного целого. И последний вопрос, на который вам следует обратить внимание: почему Wireshark отображает заголовок ICMP в третьем пакете? Ответ сможете найти самостоятельно.

4.3.6 Выводы

Какие выводы из этой темы нужно сделать? Вам следует помнить, что IP-пакет делится на две большие части: данные и заголовок. В той части, которые выделены под данные, переносятся сообщения других протоколов, для которых IP является транспортным, а заголовок определяет функционал протокола и его гибкость. Также под рукой следует держать табличку с назначением полей заголовка, это иногда оказывается очень полезным.

Инкапсуляция и декапсуляция данных в моделях передачи данных OSI 7 и TCP/IP. Фрагментация данных.

Привет, посетитель сайта ZametkiNaPolyah.ru! Продолжаем изучать основы работы компьютерных сетей, напомню, что эти записи основаны на программе Cisco ICND1 и помогут вам подготовиться к экзаменам CCENT/CCNA. Эта запись обобщает информацию, полученную нами в четырех предыдущих. Разобравшись с процессами инкапсуляции и декапсуляции данных, у вас появится представление о том, как работает компьютерная сеть и почему уровни модели передачи данных и их функционал изолированы друг от друга.

Перед началом я хотел бы вам напомнить, что ознакомиться с опубликованными материалами первой части нашего курса можно по ссылке: «Основы взаимодействия в компьютерных сетях».

1.16.1 Введение

Содержание статьи:

Эта тема подводит итог четырем предыдущим и объединяет их воедино, ранее мы разбирались с моделями передачи данных: сначала мы рассмотрели семуровневую модель передачи данных OSI 7, а затем модель стека протоколов TCP/IP, а до этого мы узнали в чем польза от декомпозиции задачи сетевого взаимодействия и в чем разница между протоколами и службами. Мы очень подробно рассмотрели процессы, происходящие на различных уровнях моделей, перечислили устройства и протоколы, которые выполняют функции того или иного уровня, но мы практически не разбирались с тем, что происходит с данными, когда они переходят с одного уровня на другой.

И на самом деле, процесс передачи данных с одного уровня на другой очень важен для понимания принципов работы сетевых устройств, компьютерных сетей и протоколов, так как вся суть работы протоколов заключена в заголовках, которые добавляются или убираются в зависимости от того, с какого уровня на какой переходят данные. Процесс добавления заголовка поверх существующего называется инкапсуляция данных, это когда данные движутся с более высокого уровня вниз (то есть при подготовке данных к передаче), процесс снятия заголовка называется декапсуляция данных, это когда данные движутся снизу вверх, то есть при приеме.

Процесс добавления заголовка поверх существующего называется инкапсуляция данных, это когда данные движутся с более высокого уровня вниз (то есть при подготовке данных к передаче), процесс снятия заголовка называется декапсуляция данных, это когда данные движутся снизу вверх, то есть при приеме.

1.16.2 Принцип инкапсуляции данных в компьютерной сети

В других темах мы уже не раз упоминали, что данные, передаваемые по сети, должны пройти процесс обработки как на передающей стороне, так и на принимающей. Когда передающая сторона готовит данные к передаче – это процесс инкапсуляции данных, и наоборот, когда принимающая сторона начинает обрабатывать входящую последовательность бит и формировать из нее сообщения – это процесс декапсуляции. Начнем мы с передающей стороны и посмотрим, что происходит с данными, когда они готовятся к передаче.

Процессы инкапсуляции и декапсуляции будем рассматривать на примере модели стека протоколов TCP/IP, можно было бы это сделать и на примере эталонной модели сетевого взаимодействия, но это будет дольше, а принцип один и тот же, с той лишь разницей, что данные в модели OSI 7 никак не фрагментируются при их переходе с седьмого уровня на пятый, с ними просто происходят какие-то изменения (они архивируются, кодируются, шифруются, в общем, как-то преобразуются), но они не разбиваются на сообщения, которые затем будут передаваться по сети, фрагментация начинается только на транспортном уровне.

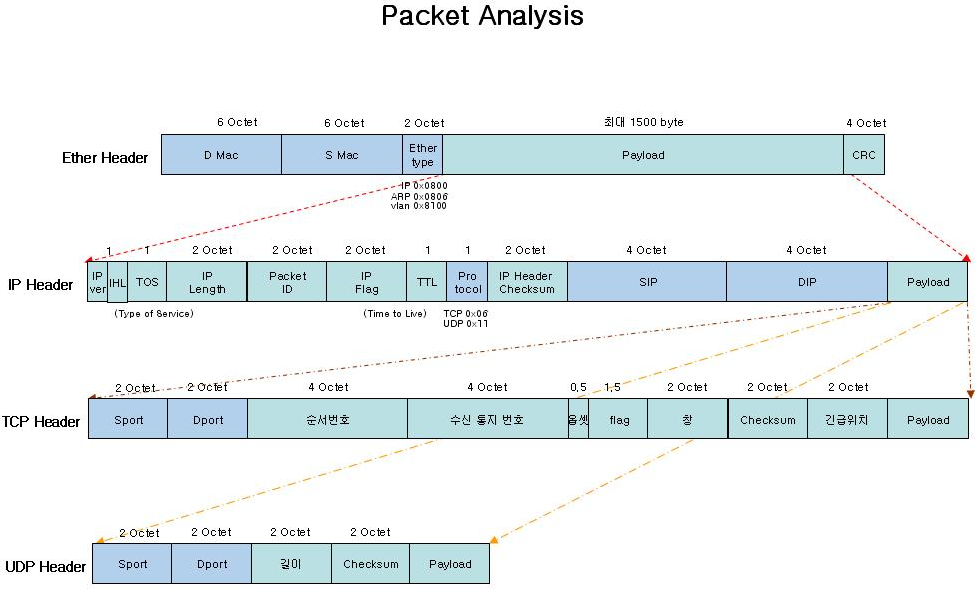

В обеих моделях передачи данных на каждом уровне, начиная с транспортного, и кроме физического, идет процесс инкапсуляции данных, то есть на каждом уровне к имеющимся данным добавляется заголовок и при необходимости к данным может быть добавлена метка конца. На транспортном уровне еще происходит процесс фрагментации данных, то есть разбиение больших данных, которые отправляет пользователь, на маленькие сообщения, которые удобно передавать по сети (фрагментация может происходит еще и на сетевом уровне, но это не совсем стандартная ситуация, поэтому сейчас мы ее не рассматриваем). На физическом уровне модели передачи данных упакованные в несколько слоев сообщения превращаются в последовательность бит, чтобы затем отправиться в среду передачи данных.

Что содержится в заголовках, которыми упаковываются данные? Это зависит от уровня модели передачи данных и того протокола, чей заголовок добавляется к сообщению, самые важные для нас протоколы и заголовки мы рассмотрим (IPv4, IPv6, TCP, UDP, Ethernet), но если говорить в общем, то заголовки содержат служебную информацию, которая помогает устройствам компьютерной сети определить: кому принадлежит данное сообщение, куда его дальше отправить, не повредилось ли сообщение, какое сообщение в полученной последовательности является первым, а какое вторым и многое другое.

Принцип инкапсуляции данных для модели стека протоколов TCP/IP показан ниже на Рисунке 1.16.1.

Рисунок 1.16.1 Принцип инкапсуляции данных в модели стека протоколов TCP/IP

Здесь у нас есть пользователь, который хочет отправить свое другу сообщение: «Привет, Вася!». Этот пользователь открывает почтовый клиент, вводит сообщение и нажимает кнопку «Отправить». Пока пользователь вводит сообщение и пока его обрабатывает почтовый клиент, оно представлено в виде «Пользовательских данных», как только это сообщение попадет на транспортный уровень, он превратится в сегмент или дейтаграмму (в зависимости от протокола, который будет использован для передачи: TCP или UDP), более того, если пользовательские данные будут слишком большими, то на транспортном уровне будет выполнена фрагментация, то есть данные пользователя будут разбиты на сообщения поменьше и к каждому сообщению будет добавлен заголовок транспортного уровня, по которому принимающая сторона сможет снова собрать сообщение, которое послал пользователь, а также определить: какому приложение следует отправить полученные данные на обработку.

После того, как транспортный уровень закончит свои операции, он передаст получившиеся сообщения на сетевой уровень, сетевой уровень поверх заголовка транспортного уровня добавит свой заголовок и получится пакет, то есть для сетевого уровня данными уже являются сегменты и дейтаграммы, которые приходят к нему с транспортного уровня. По заголовку сетевого уровня маршрутизаторы/роутеры смогут составить маршрут, по которому будет двигаться пакет в компьютерной сети.

Далее пакеты спустятся на канальный уровень, для канального уровня данными уже являются пакеты. На канальном уровне поверх заголовка сетевого уровня будет добавлен заголовок канального уровня, но, кроме того, после того, как будет добавлен заголовок, клиентский компьютер посчитает контрольную сумму получившейся конструкции и запишет ее после пользовательских данных, чтобы принимающее устройство смогло проверить: а не повредились ли данные при передаче по сети. Вся конструкция целиком называется кадром. Сетевые карты компьютеров и коммутаторы для передачи данных пользуются заголовками канального уровня.

Перед тем, как отправить данные в канал связи, передающий компьютер превратит полученные кадры в последовательность бит. Собственно, сама передача данных ведется в физической среде, которая определяет скорость передачи данных и некоторые другие важные характеристики компьютерной сети. Тут стоит сказать, что все вышеописанные операции ведутся внутри передающего компьютера и всё это вместе называется инкапсуляцией данных. Если говорить о устройствах физического уровня, то можно вспомнить хабы и сетевые концентраторы с их недостатками, к счастью, они уже не используются.

Мы рассмотрели инкапсуляцию данных в модели TCP/IP, если говорить про модель OSI 7, то здесь будет несколько незначительных отличий, о которых мы уже говорили выше, основной принцип останется тем же.

1.16.3 Декапсуляция данных

Давайте теперь посмотрим, что будет происходить на принимающей стороне, то есть разберемся с принципом декапсуляции данных в моделях TCP/IP и OSI 7. Декапсуляция данных – это процесс обратный инкапсуляции, если при подготовке данных к передаче мы их запаковывали, то на принимающей стороне мы их будем распаковывать, если все понятно, то можете пропустить раздел этот раздел, если нет, то давайте разбираться. Декапсуляция данных показана на Рисунке 1.16.2.

Декапсуляция данных – это процесс обратный инкапсуляции, если при подготовке данных к передаче мы их запаковывали, то на принимающей стороне мы их будем распаковывать, если все понятно, то можете пропустить раздел этот раздел, если нет, то давайте разбираться. Декапсуляция данных показана на Рисунке 1.16.2.

Рисунок 1.16.2 Принцип декапсуляции данных в модели стека протоколов TCP/IP

Как видите, второй рисунок ничем не отличается от первого, разница только в направлении стрелки, которая показывает, что компьютер Васи занимается приемом данных, то есть идет процесс декапсуляции данных. Итак, компьютер Васи, подключенный витой парой к компьютерной сети получает сообщения на скорости 100 Мбит/c, которые на физическом уровне представлены в виде последовательности бит, эти биты поступают на канальный уровень и на нем принимающий компьютер собирает из них кадры, по заголовку кадра компьютер Васи понимает, что это сообщение принадлежит ему, а по контрольной сумме компьютер понимает, что сообщение не было повреждено в процессе передачи по сети.

Компьютер Васи понимает, что пользователь не сможет самостоятельно разобраться с кадрами и понять, что в них находится, кроме того, компьютер Васи может быть транзитным устройством, то есть передавать данные дальше, ему нужно убедиться, что эти данные действительно для него, чтобы в этом убедиться, ему нужно убрать заголовок канального уровня и контрольную сумму и заглянуть в заголовок сетевого уровня, в заголовке сетевого уровня находятся логические адреса, которые однозначно идентифицируют узел в компьютерной сети. Принимающий компьютер проанализировал заголовок сетевого уровня и понял, что эти данные действительно для него и их нужно обрабатывать дальше, поэтому он снимает сетевой заголовок и видит заголовок транспортного уровня.

Заголовок транспортного уровня содержит подсказку для компьютера Васи о том, в какой последовательности нужно собрать сегменты, чтобы из них получились исходные данные, а также по этому заголовку компьютер видит какому прикладному приложению отправить полученные данные на обработку, в нашем случае это почтовый клиент. Как только почтовый клиент получит данные от транспортного уровня и обработает их, он оповестит Васю о том, что пришло новое сообщение. Давайте объединим два наших рисунка, чтобы увидеть картину целиком.

Как только почтовый клиент получит данные от транспортного уровня и обработает их, он оповестит Васю о том, что пришло новое сообщение. Давайте объединим два наших рисунка, чтобы увидеть картину целиком.

Рисунок 1.16.3 Инкапсуляция и декапсуляция данных в модели стека протоколов TCP/IP или процесс приема и передачи данных в компьютерной сети

Из рисунка видно, что при помощи протокола прикладного уровня общаются клиентские приложения, на транспортном уровне происходит взаимодействие двух компьютеров, как логических устройств, также у компьютеров есть сетевая библиотека, которая помогает ему принимать решения о том, что делать с полученными пакетами, а также у компьютера есть такое устройство, как сетевая карта, которая дает ему доступ к физическим ресурсам компьютерной сети, то есть позволяет подключаться к этой самой сети.

Как видите, ничего сложного в декапсусляции и инкапсуляции нет, это похоже на процесс запаковки и распаковки конфет: на заводе они запаковываются в фантики, а перед тем как их съесть, вы эти фантики разворачиваете.

1.16.4 Выводы

Давайте подведем итоги разговору о принципе инкапсуляции и декапсуляции данных, который реализован в моделях передачи данных TCP/IP и OSI 7, то есть этот принцип работает во всех компьютерных сетях, как в самых маленьких, так и в самых больших, вне зависимости от типа сетевого трафика, передаваемого по компьютерной сети.

Пользователь или конечный потребитель услуги взаимодействует с приложениями, то есть с самым верхним уровнем модели передачи данных. То есть протоколы верхнего уровня используются для взаимодействия приложений друг с другом, так, например, http-клиент или просто браузер взаимодействует с http-сервером в сети Интернет по одноименному протоколу (в качестве примера веб-сервера можно привести сервер Apache), особенностью схемы взаимодействия клиент-сервер в данном случае является то, что ни клиентское, ни серверное приложение ничего не знают о существование компьютерной сети, даже если клиент находится в Сибири, а сервер в Нью-Йорке, так как от этих приложений эта информация скрыта, благодаря принципу инкапсуляции данных, эти приложения общаются на своем уровне при помощи http-сообщений: клиент шлет запросы, а сервер ответы.

С верхних уровней данные попадают на транспортный уровень, этот уровень отвечает за взаимодействие двух конечных узлов, он помогает узлам разделять трафик различных приложений при отправки и при получении, но кроме этого, транспортный уровень делит большие объемы данных, которые пользователи отправляют, на небольшие фрагменты, каждому такому фрагменту на транспортном уровне добавляется специальный заголовок, который нужен для того, чтобы принимающая сторона смогла собрать из мелких сообщений исходные данные. На транспортном уровне также еще нет представления о устройстве сети, так как транспортный уровень создает надежный виртуальный канал поверх ненадежной сети передачи данных, а нижние уровни от него изолированы.

Сообщения транспортного уровня спускаются на сетевой уровень и к ним добавляется сетевой заголовок, этот заголовок помогает маршрутизаторам определить путь, по которому будут следовать данный при их передаче из пункта А в пункт Б, то есть здесь у нас появляется представление о логической топологии компьютерной сети, но нет понимания того, как получить физический доступ к ресурсам нашей сети, эта информация сокрыта от сетевого уровня.

С сетевого уровня пакеты попадают на канальный уровень и к ним добавляются соответствующие заголовки, после чего они становятся кадрами. Канальный уровень дает доступ нашему компьютеру к реальным ресурсам компьютерной сети, то есть определяет интерфейсы и технологии, по которым будет осуществляться передача данных от узла к узлу. А также на канальном уровне реализована функция проверки целостности данных.

После того, как кадр будет сформирован, компьютер превратит его в последовательность нулей и единиц и отправит эту последовательность по линии связи. Если говорить коротко, то принцип инкапсуляции и декапсуляции данных решает проблему изоляции и разграничения функционала между уровнями модели передачи данных, это всё возможно благодаря тому, что на каждом уровне данные оборачиваются в дополнительный заголовок, когда они готовятся к передаче, а на приемной стороне эти заголовки снимаются.

1.19 Как объединить две подсети в сеть или зачем нужны маршрутизаторы и основной шлюз? Пример настройки домашнего роутера.

Привет, посетитель сайта ZametkiNaPolyah.ru! Продолжаем изучать основы работы компьютерных сетей, напомню, что эти записи основаны на программе Cisco ICND1 и помогут вам подготовиться к экзаменам CCENT/CCNA. Ранее мы разобрались с назначением коммутаторов и хабов, то есть поговорили об устройствах канального и физического уровня соответственно. Теперь же давай разберемся с устройством сетевого уровня — маршрутизатором и посмотрим зачем он нужен.

Роутеры нужны для того чтобы объединить или более канальные среды (подсети) в единую сеть, то есть роутер умеет работать с IP-адресами, а также умеет перекладывать Ethernet кадры из одной сети в другую, как это происходит — тема данной записи.

Перед началом я хотел бы вам напомнить, что ознакомиться с опубликованными материалами первой части нашего курса можно по ссылке: «Основы взаимодействия в компьютерных сетях».

1.19.1 Введение

Содержание статьи:

Перед началом разговора о том как связать две подсети в одну сеть, я бы хотел вам напомнить последний раздел темы, в которой мы говорили о назначении коммутаторов, там мы столкнулись с проблемой: при использовании коммутатора два узла из разных подсетей не могут общаться друг с другом, то есть, например, узел А с IP-адресом 192. 168.1.22 не может передать данные узлу Б с IP-адресом 10.12.34.55, тогда я отметил, что эти узлы находятся в разных подсетях (можно сказать в разных канальных средах или разных широковещательных доменах), а классический L2 коммутатор не в состояние работать с IP-адресами, более того, у некоторых L2 свичей вообще нет IP-адресов, так как это устройства канального уровня модели OSI.

168.1.22 не может передать данные узлу Б с IP-адресом 10.12.34.55, тогда я отметил, что эти узлы находятся в разных подсетях (можно сказать в разных канальных средах или разных широковещательных доменах), а классический L2 коммутатор не в состояние работать с IP-адресами, более того, у некоторых L2 свичей вообще нет IP-адресов, так как это устройства канального уровня модели OSI.

Ну а мы помним, что протокол IP работает на сетевом уровне эталонной модели, а устройства третьего уровня модели OSI 7 – это как раз маршрутизаторы или как их еще называют роутеры, именно они отвечают за работу с протоколом IP, именно благодаря им работает сеть Интернет, и именно их мы буквально на пальцах будем разбирать в этой теме, в дальнейшем мы будем знакомиться с работой маршрутизаторов более подробно, сейчас именно на пальцах.

1.19.2 Почему для работы компьютерной сети недостаточно коммутаторов?

Но перед тем как мы будем разбираться с назначением маршрутизаторов и роутеров давайте поговорим о том, почему коммутаторов недостаточно для нормальной работы компьютерной сети (я сейчас про L2 коммутаторы, у которых нет механизмов маршрутизации, которые есть у L3 свичей, но на самом деле даже L3 коммутаторы выполняют маршрутизацию нечестно).

Во-первых, давайте вспомним схему, в которой мы подключали к коммутатору узлы из разных подсетей, такая схема показана на Рисунке 1.19.1. На этом рисунке стационарные ПК находятся в сети 192.168.2.0/24, «/24» означает маску 255.255.255.0, а ноутбуки находятся в подсети 192.168.1.0/24. На первый взгляд, казалось бы, почему ноутбук не может связаться с компьютером, ведь они подключены к одному коммутатору, значит физическая связь между ними есть, но тут нам нужно вспомнить, что коммутатор – это устройство канального уровня в модели TCP/IP, на канальном уровне устройства работают с физическими, то есть мак-адресами, но компьютерам мы вручную задаем еще и IP-адреса, то есть логическая адреса, с которыми умеют работать маршрутизаторы, то есть устройства, которые относятся к сетевому уровню модели передачи данных, то есть в классическом исполнении коммутаторы не понимают IP адресов (хотя на самом деле это не так, даже простенькие L2+ коммутаторы умеют анализировать IP-адреса и выполнять простенькие операции в зависимости от IP-адреса, указанного в пакете).

Рисунок 1.19.1 Узлы из разных подсетей подключены к одному коммутатору

Для понимания того, почему узел с IP-адресом 192.168.1.1 и маской 255.255.255.0 не сможет передавать данные узлу 192.168.2.1 с маской 255.255.255.0, нужно немного понимать, как работает протокол ARP (этот протокол нужен для определения мак-адреса по известному IP-адресу), в дальнейшем мы более подробно изучим работу протокола ARP, сейчас же посмотрим на принцип его работы, но для этого немного модифицируем нашу схему, добавив в каждую подсеть по два устройства, это нужно для наглядности.

Рисунок 1.19.2 Две подсети по четыре узла в каждой

Теперь у нас есть две подсети, в каждой из них по четыре узла, чтобы добавить в верхнюю подсеть узел, мы должны задать ему маску 255.255.255.0 и любой свободный IP-адрес вида 192.168.1.х, где х – это число от 1 до 254, 255 использовать для узла нельзя, так как это широковещательный IP-адрес. Тоже самое касается и нижней подсети, чтобы добавить в нее еще один узел, нужно задать ему маску 255. 255.255.0 и любой свободный IP-адрес из диапазона 192.168.2.х. Также стоит отметить, что наша компьютерная сеть имеет топологию звезда, следует добавить следующее: если бы вместо коммутатора мы бы использовали хаб, то такая сеть приняла бы топологию общая шина практически со всеми ее недостатками.

255.255.0 и любой свободный IP-адрес из диапазона 192.168.2.х. Также стоит отметить, что наша компьютерная сеть имеет топологию звезда, следует добавить следующее: если бы вместо коммутатора мы бы использовали хаб, то такая сеть приняла бы топологию общая шина практически со всеми ее недостатками.

Теперь давайте посмотрим, как работает протокол ARP, но не забывайте, что для работы в канальной среде, то есть, например, для передачи данных от узла 192.168.1.1 к узлу 192.168.1.2, устройства используют MAC-адреса, а нам они неизвестны, у нас есть только IP, тут-то как раз и нужен ARP. Давайте настроим фильтр для режима симуляции Cisco Packet Tracer так, как показано на Рисунке 1.19.3.