Что такое аппаратный кейлоггер. Как работают клавиатурные шпионы. Какие бывают виды кейлоггеров. В чем опасность использования кейлоггеров. Как защититься от кейлоггеров.

Что такое аппаратный кейлоггер и как он работает

Аппаратный кейлоггер — это небольшое электронное устройство для перехвата данных, вводимых с клавиатуры компьютера. Он подключается между клавиатурой и системным блоком и записывает все нажатия клавиш.

Принцип работы аппаратного кейлоггера:

- Устройство подключается к разъему клавиатуры или встраивается в её кабель

- Оно перехватывает электрические сигналы от клавиатуры к компьютеру

- Все нажатия клавиш записываются во внутреннюю память устройства

- Данные могут передаваться злоумышленнику по беспроводной связи или считываться при физическом доступе

Таким образом, аппаратный кейлоггер позволяет скрытно собирать всю информацию, которую пользователь вводит с клавиатуры — пароли, личные данные, переписку и т.д.

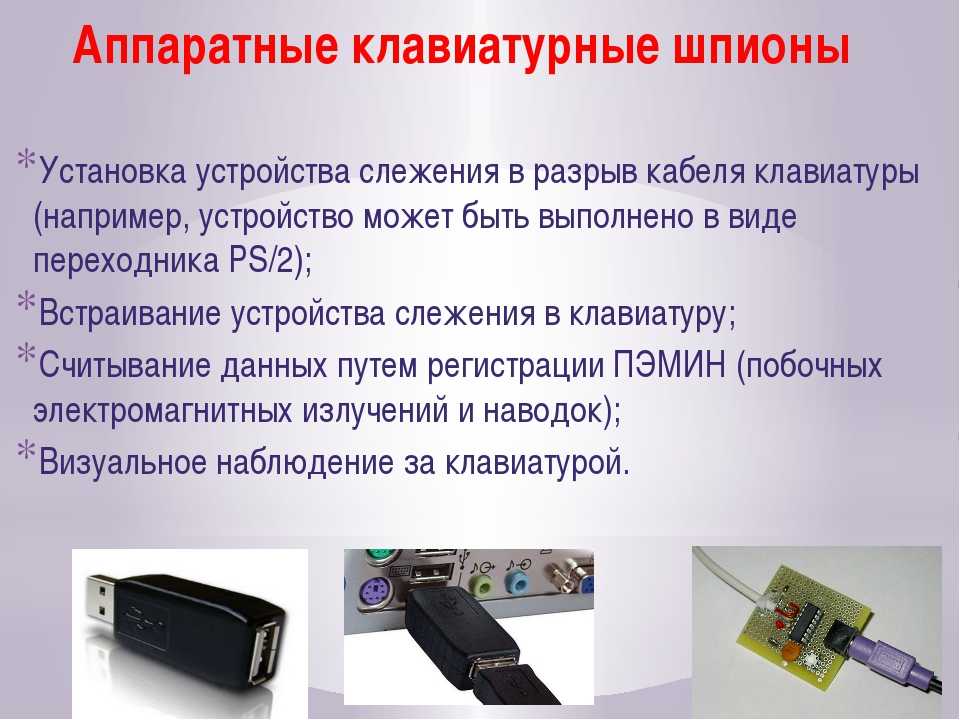

Виды аппаратных кейлоггеров

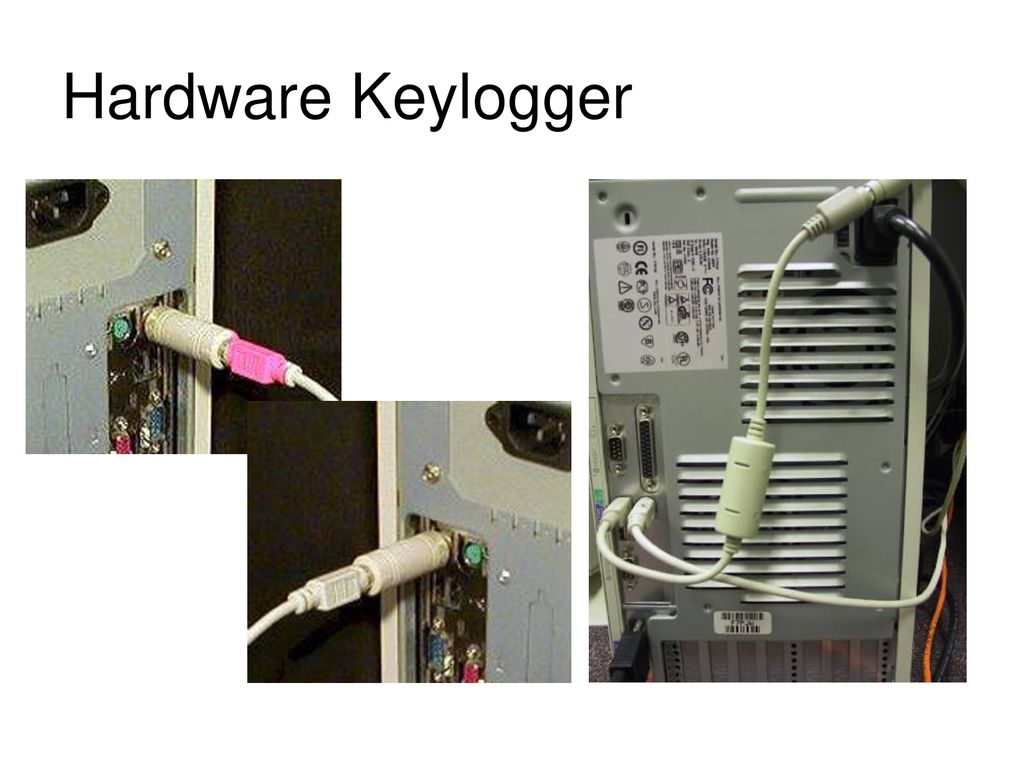

- Внешние устройства в виде переходников, подключаемые между клавиатурой и системным блоком

- Внутренние модули, встраиваемые в клавиатурный кабель или саму клавиатуру

- Беспроводные кейлоггеры, передающие данные по радиоканалу

- Устройства с возможностью удаленного доступа через интернет

Выбор конкретного типа зависит от целей злоумышленника и условий применения. Наиболее скрытными являются встраиваемые и беспроводные кейлоггеры.

Как обнаружить аппаратный кейлоггер

Выявить присутствие аппаратного клавиатурного шпиона бывает непросто, но есть несколько признаков, на которые стоит обратить внимание:

- Необычные устройства или переходники между клавиатурой и системным блоком

- Следы вскрытия или изменения конструкции клавиатуры

- Нестандартная длина или утолщения клавиатурного кабеля

- Появление помех при работе с клавиатурой

- Задержки при вводе символов

Для надежного обнаружения кейлоггера может потребоваться тщательный осмотр оборудования специалистом, вплоть до рентгеновского сканирования.

Преимущества и недостатки аппаратных кейлоггеров

Основные плюсы аппаратных клавиатурных шпионов:

- Сложность обнаружения программными средствами

- Независимость от операционной системы компьютера

- Возможность работы без питания от сети

- Большой объем внутренней памяти

Недостатки:

- Необходимость физического доступа для установки

- Риск случайного обнаружения при осмотре оборудования

- Ограниченный функционал по сравнению с программными кейлоггерами

- Сложность дистанционного получения данных

Поэтому аппаратные кейлоггеры чаще используются для кратковременного перехвата данных в ситуациях, когда нет возможности установить шпионское ПО.

Легальные способы применения аппаратных кейлоггеров

Несмотря на репутацию хакерских инструментов, аппаратные кейлоггеры могут использоваться и в законных целях:

- Родительский контроль за активностью детей в интернете

- Мониторинг использования рабочих компьютеров сотрудниками

- Восстановление утерянных паролей

- Расследование компьютерных инцидентов

- Тестирование защищенности информационных систем

Важно помнить, что даже легальное применение кейлоггеров должно осуществляться с соблюдением законодательства о защите персональных данных.

Риски использования аппаратных кейлоггеров

Применение клавиатурных шпионов сопряжено с серьезными угрозами информационной безопасности:

- Кража паролей и конфиденциальных данных

- Перехват личной и деловой переписки

- Получение доступа к банковским счетам и платежным системам

- Промышленный шпионаж

- Шантаж на основе собранной информации

Поэтому крайне важно защищать свои устройства от несанкционированной установки кейлоггеров и соблюдать правила компьютерной гигиены.

Как защититься от аппаратных кейлоггеров

Для защиты от клавиатурных шпионов рекомендуется соблюдать следующие меры предосторожности:

- Регулярно проверять оборудование на наличие посторонних устройств

- Использовать клавиатуры со встроенной защитой от кейлоггеров

- Применять виртуальные экранные клавиатуры для ввода важных данных

- Ограничивать физический доступ посторонних к компьютеру

- Шифровать важную информацию перед вводом с клавиатуры

При подозрении на наличие кейлоггера следует немедленно прекратить работу и обратиться к специалистам по информационной безопасности.

Законодательное регулирование использования кейлоггеров

Правовой статус кейлоггеров в разных странах различается. В России их применение регулируется следующими нормами:

- Использование без согласия пользователя запрещено и может квалифицироваться как нарушение тайны переписки

- Легальное применение допускается при уведомлении сотрудников на рабочих местах

- Запрещено использовать для получения доступа к защищенной информации

- Продажа и покупка разрешены, но реклама ограничена

Важно помнить, что даже легальное использование кейлоггеров должно осуществляться с соблюдением законов о персональных данных и неприкосновенности частной жизни.

Кейлоггер, keylogger

Кейлоггером называется устройство или ПО для перехвата данных, вводимых с клавиатуры. Оно распознаёт нажатия кнопок, скрыто сохраняет и передает информацию злоумышленнику. Кейлоггеры являются разновидностью шпионских программ.

Название термина образовано слиянием английских слов «key» («клавиша») и «logger» («регистрирующее устройство»). Соответственно, keylogger — это регистратор нажатий клавиш. Впрочем, такой шпион может записывать информацию не только о том, на какие кнопки нажимает пользователь, но и о ряде других действий — например, о движениях мыши. Кейлоггер также фиксирует время и дату нажатий, что немаловажно для построения хронологии событий. У термина есть альтернативные и синонимичные варианты: «keyboard logger», «key capture program», «key recorder» и другие. Иногда клавиатурного регистратора называют «снупером» — от английского слова «snooper», означающего человека, который сует нос в чужие дела.

По традициям русской орфографии более уместным является написание «кейлогер» (так же, как «блогер» вместо «блоггер»), но вариант с двойной «Г» встречается чаще.

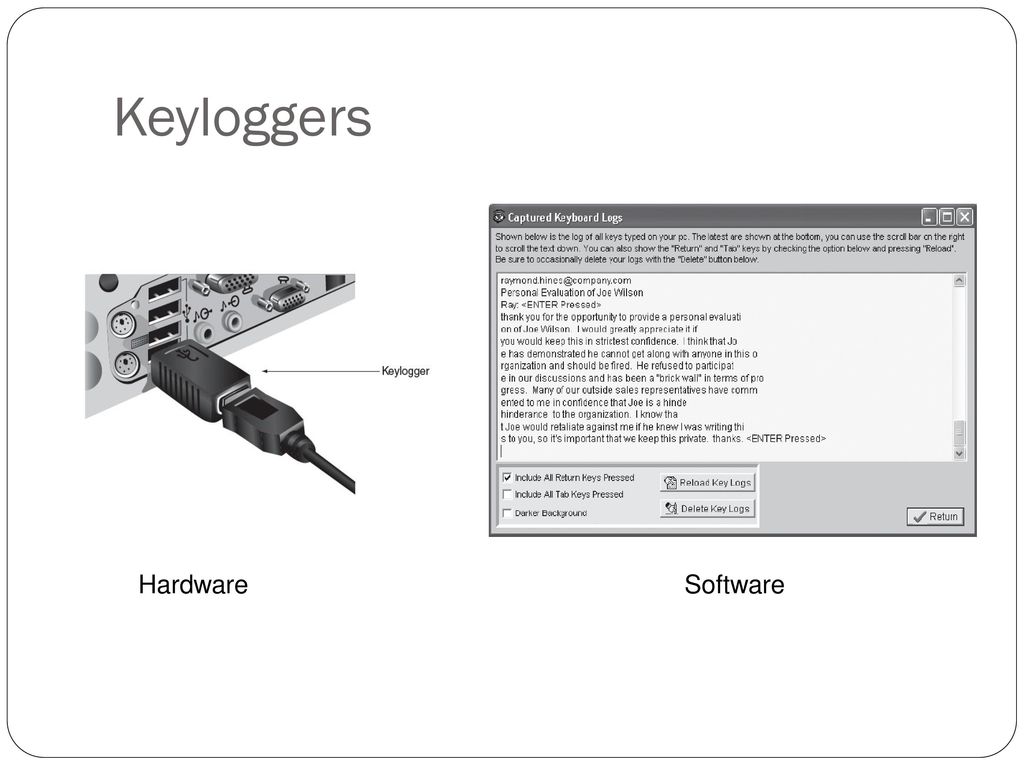

Классификация кейлоггеров

Кейлоггеры классифицируются по многим признакам: по виду, месту хранения журнала, варианту его отправки, методу применения. По способу реализации угрозы различают кейлоггеры аппаратные, программные, акустические. Так как акустические кейлоггеры встречаются сравнительно редко, остановимся на характеристике первых двух видов.

Аппаратный кейлоггер — это устройство малых размеров, подключаемое к ПК или внедряемое в него. Шпиона трудно обнаружить из-за труднодоступного расположения, малых размеров, схожести с обычным оборудованием для компьютеров. Например, компактный модуль, внешне похожий на переходник, устанавливают между кабелем клавиатуры и системным блоком; такое наружное приспособление может подключить любой пользователь (а затем и снять его в любое время, подсоединить к другому компьютеру и считать информацию). Существует визуальное наблюдение за клавиатурой, например за панелью банкомата, где вводится PIN-код. В данной ситуации роль аппаратного кейлоггера играет видеокамера.

В других случаях шпион является внутренним. Например, очень маленький аппарат может встраиваться в разрыв кабеля клавиатуры и покрываться изоляцией. При свободном доступе к машине кейлоггер легко впаивается в микросхему клавиатуры или материнскую плату. Внутренние кейлоггеры не видны обычным пользователям и даже не всегда распознаются ИТ-специалистами при детальном исследовании внутренностей ноутбука или системного блока ПК. Бывают и бесконтактные электромагнитные кейлоггеры. Их можно крепить к кабелю клавиатуры. В таком случае устройство похоже на стандартный фильтр помех и не вызывает подозрений.

Аппаратные кейлоггеры наружного и внутреннего вида (кроме бесконтактных) не нуждаются в источнике питания, так как подключены к ПК, а их внутренняя память может сохранять до 20 млн нажатий клавиш. Устройство не обнаруживается антивирусными программами, так что считывание информации с клавиш может происходить в течение длительного периода времени. Однако у аппаратных клавиатурных шпионов есть и недостатки:

- устройство нельзя установить удаленно;

- объем памяти хоть и велик, но ограничен;

- для снятия данных нужно получить приспособление обратно, если у компьютера нет модуля Wi-Fi.

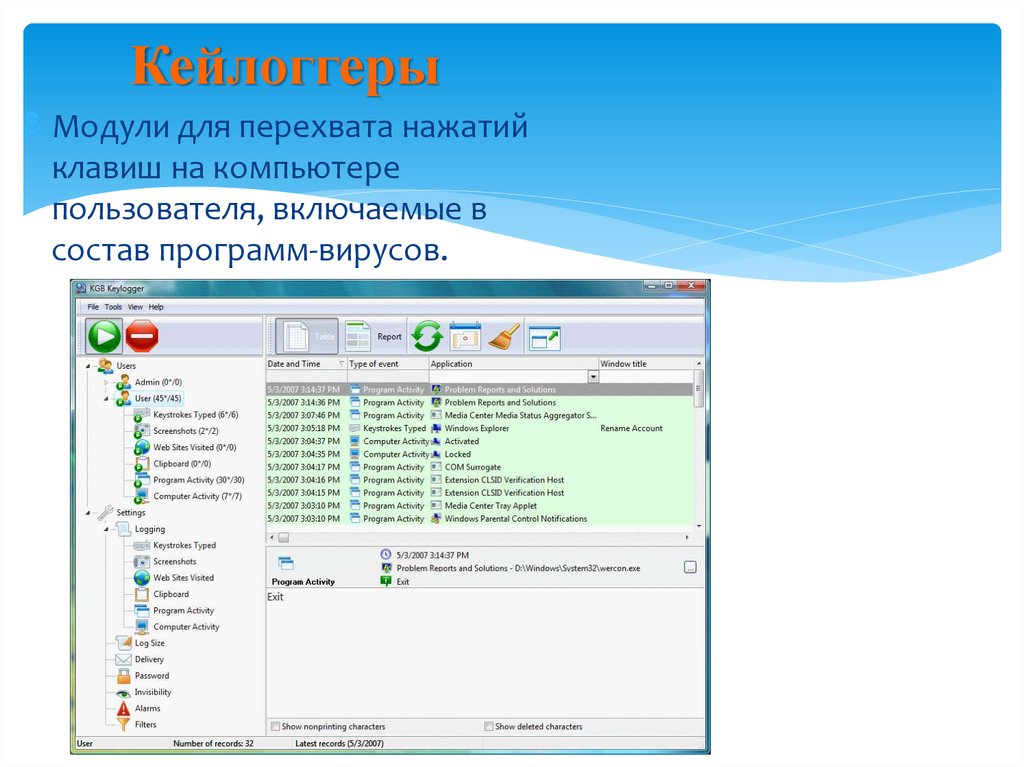

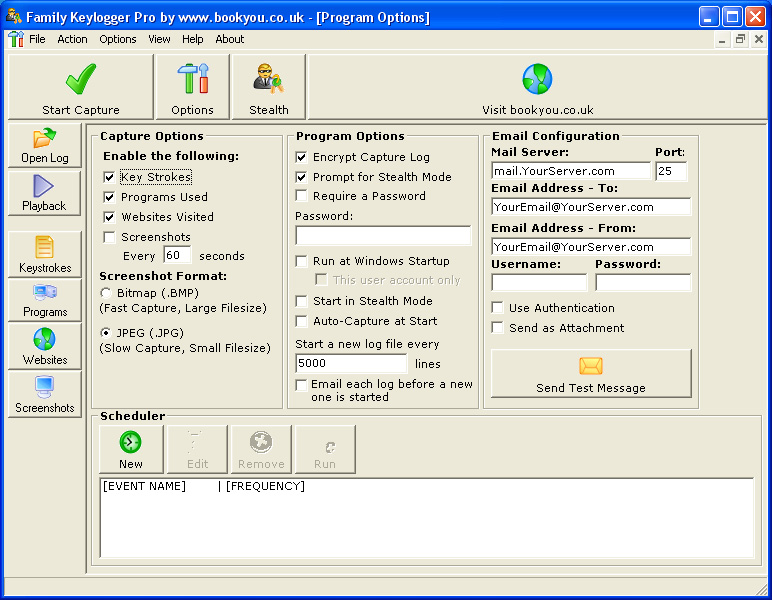

Программные кейлоггеры (keyloggers) не имеют этих ограничений и потому особенно популярны. В этом случае шпион имеет вид приложения для операционной системы, которое работает в скрытом режиме (без графического интерфейса) и записывает перехваченные сведения в файл журнала, впоследствии высылая последний хозяину через интернет.

Такие кейлоггеры не только записывают нажатия клавиш, но и фиксируют движения мыши, считывают данные из окон других программ, выполняют съемку экрана. Программный шпион перехватывает принятые и отправленные электронные письма, записывает изображения с камеры и звук с микрофона, если таковые подключены к компьютерному устройству. Приложение способно следить за файловой активностью, записывать задания, которые отправляются на печать, и т.п.

Объект воздействия

Проникновение программного кейлоггера в компьютер происходит легко и незаметно. Шпион может попасть в систему вместе с нелицензионным ПО, незаметно загрузиться при посещении сайтов, при открытии файла, прикрепленного к электронному письму, и даже быть встроенным в другое приложение. Кроме того, существуют легальные кейлоггеры, например программа Punto Switcher от компании «Яндекс». Она не только автоматически переключает раскладку клавиатуры (что является ее основной функциональностью), но и имеет опцию ведения дневника, записывая в текстовый файл все нажатия клавиш. Зная об этом, злоумышленники устанавливают ее на компьютеры жертв, так как Punto Switcher не детектируется антивирусными программами.

Кроме того, существуют легальные кейлоггеры, например программа Punto Switcher от компании «Яндекс». Она не только автоматически переключает раскладку клавиатуры (что является ее основной функциональностью), но и имеет опцию ведения дневника, записывая в текстовый файл все нажатия клавиш. Зная об этом, злоумышленники устанавливают ее на компьютеры жертв, так как Punto Switcher не детектируется антивирусными программами.

Кейлоггеры (keyloggers) вмешиваются в работу компьютера, но не вредят операционной системе. Из-за отсутствия деструктивных функций, а также ввиду возможности легального использования их относят к нежелательным программам, а не ко вредоносным. Действительно, регистратор нажатий клавиш может служить как хорошим средством управления безопасностью, так и результативным средством ее нарушения. Увидеть тонкую грань между этими функциями помогут только цели, с которыми применялся кейлоггер.

Итак, применение клавиатурного шпиона может быть санкционированным и несанкционированным. При санкционированном использовании аппаратного или программного кейлоггера пользователь ПК или ноутбука, инженер безопасности либо владелец автоматизированной системы ставится в известность о его наличии. В таком случае кейлоггеры называются мониторинговыми продуктами и выполняют ряд полезных функций. В частности, регистраторы нажатий клавиш санкционированно применяются в государственных учреждениях, в частных компаниях, на производствах и в других различных организациях. Установка кейлоггеров дает возможность определить попытки передачи важной информации третьим лицам или набора паролей доступа, а также исследовать инциденты, связанные с компьютером. Клавиатурные шпионы помогают контролировать использование компьютерной техники в личных целях или в нерабочее время, а также получить информацию с жесткого диска ПК, если по какой-то причине нет пароля доступа.

При санкционированном использовании аппаратного или программного кейлоггера пользователь ПК или ноутбука, инженер безопасности либо владелец автоматизированной системы ставится в известность о его наличии. В таком случае кейлоггеры называются мониторинговыми продуктами и выполняют ряд полезных функций. В частности, регистраторы нажатий клавиш санкционированно применяются в государственных учреждениях, в частных компаниях, на производствах и в других различных организациях. Установка кейлоггеров дает возможность определить попытки передачи важной информации третьим лицам или набора паролей доступа, а также исследовать инциденты, связанные с компьютером. Клавиатурные шпионы помогают контролировать использование компьютерной техники в личных целях или в нерабочее время, а также получить информацию с жесткого диска ПК, если по какой-то причине нет пароля доступа.

Кейлоггер позволяет определить, насколько оперативно и грамотно персонал может реагировать на воздействия извне. Кроме того, кейлоггеры встраиваются в DLP-продукты с целью контроля переписки персонала для предотвращения передачи секретной информации. С помощью регистратора нажатий клавиш можно восстановить важную информацию после нарушения работы ОС.

С помощью регистратора нажатий клавиш можно восстановить важную информацию после нарушения работы ОС.

Несанкционированное применение кейлоггера состоит во внедрении программы или аппаратного устройства без согласия и без ведома владельца или оператора. Такие регистраторы считаются шпионскими продуктами и обычно связаны с противозаконной деятельностью. Объектами воздействия несанкционированного применения кейлоггеров (keyloggers) могут быть частные лица, банковские и финансовые системы, компании большого и малого бизнеса, государственные структуры и т.д.

Незаконное использование аппаратных устройств или фиксирующих программ дает злоумышленнику возможность получить важную корпоративную информацию, номера счетов, пароли в системах платежей, коды к учетным данным, доступ к просмотру электронной почты. С помощью кейлоггеров осуществляется шпионаж в сфере политики и экономики, открывается доступ к тайнам коммерческих структур и государственных учреждений, системам криптографической защиты информации, становится возможным завладение чужими денежными средствами, использование учетных записей в своих целях.

Источник угрозы

Кто может внедрять клавиатурного шпиона и служить источником угрозы? Если говорить о санкционированном применении кейлоггеров, то они устанавливаются администраторами служб безопасности, сотрудниками правоохранительных органов, разных секретных служб. Подробнее о том, как используется кейлоггер в обеспечении безопасности данных, можно узнать в статье «Обзор Контура информационной безопасности SearchInform. Часть 2 — Сценарии применения».

Стоит отметить, что существуют доступные для скачивания программы, которые может установить любой пользователь. Например, родители отслеживают действия детей в сети, получают оповещение при попытках ребенка зайти на запрещенные ресурсы. Регистратор нажатий клавиш применяют мужья и жены для наблюдений за действиями друг друга в социальных сетях, для чтения электронных писем и других текстовых сообщений.

В организациях и на предприятиях угроза перехвата нажатий клавиш может исходить от персонала. Сотрудники имеют физический доступ к машинам, могут установить как аппаратное устройство, так и программный шпионский продукт. Тот же риск создают работники сервисных служб, выполняющие ремонт и обслуживание компьютеров, а также фирмы, продающие ПО.

Тот же риск создают работники сервисных служб, выполняющие ремонт и обслуживание компьютеров, а также фирмы, продающие ПО.

Самым распространенным источником угрозы (особенно для частных лиц) является сеть. Интернет-мошенники используют множество средств заражения компьютера своей «жертвы» программой с кейлоггером: рассылка писем с вложениями по электронной почте, заражение файлов в каталогах, находящихся в общем доступе сети, автоматически запускающиеся сценарии на веб-страницах и т.п. Функция кейлоггера есть во многих троянских программах. Они проникают в компьютер пользователя и осуществляют полный контроль над совершаемыми действиями, фиксируя всю информацию. Сегодня практически нет однофункциональных кейлоггеров, настало время универсальных вредоносных программ.

Анализ риска

Риски попадания в зону внимания киберпреступников велики и у организаций, и частных лиц. И если есть уверенность в невозможности использования злоумышленником аппаратного кейлоггера, то проникновение в компьютер программного продукта предупредить не так просто. Компания Symantec сообщает, что примерно половина вредоносных программ и приложений применяется с целью сбора информации, а не для нанесения вреда компьютеру. Разработчики антивирусов ESET раскрыли вредоносную киберкампанию «Операция Liberpy», в ходе которой мошенники воровали персональные данные пользователей путем установки в систему программ-кейлоггеров. Детальную информацию об этом происшествии можно прочитать в статье «Эксперты ESET раскрыли операцию кибершпионажа». «Лаборатория Касперского» отмечает интенсивный рост числа программ, реализующих среди прочих рисков угрозу считывания нажатий клавиш, кнопок мыши и прочих действий пользователя. Это значит, что от кражи личных данных не застрахован ни один человек, пользующийся интернетом.

Компания Symantec сообщает, что примерно половина вредоносных программ и приложений применяется с целью сбора информации, а не для нанесения вреда компьютеру. Разработчики антивирусов ESET раскрыли вредоносную киберкампанию «Операция Liberpy», в ходе которой мошенники воровали персональные данные пользователей путем установки в систему программ-кейлоггеров. Детальную информацию об этом происшествии можно прочитать в статье «Эксперты ESET раскрыли операцию кибершпионажа». «Лаборатория Касперского» отмечает интенсивный рост числа программ, реализующих среди прочих рисков угрозу считывания нажатий клавиш, кнопок мыши и прочих действий пользователя. Это значит, что от кражи личных данных не застрахован ни один человек, пользующийся интернетом.

При заражении компьютера кейлоггером возможны разные последствия. Для государственных учреждений и коммерческих структур они заключаются в потере конфиденциальной информации, материальном ущербе. Однако на страже интересов компаний стоят службы безопасности, поэтому чаще жертвами мошенников становятся обычные люди. Заразив компьютер кейлоггером, киберпреступники получают информацию о банковских и электронных счетах, снимают и переводят денежные средства, оформляют кредиты. Существует много примеров потери личных средств пользователями, краж крупных сумм со счетов банков, промышленного шпионажа.

Заразив компьютер кейлоггером, киберпреступники получают информацию о банковских и электронных счетах, снимают и переводят денежные средства, оформляют кредиты. Существует много примеров потери личных средств пользователями, краж крупных сумм со счетов банков, промышленного шпионажа.

Бороться с программными кейлоггерами сложно, но вполне возможно — при помощи антивирусов. Для борьбы с аппаратными регистраторами нажатий клавиш используются специальные сканеры, выполняется анализ рентгеновских снимков оборудования. Простым, но эффективным способом защиты от многих кейлоггеров являются экранные клавиатуры, заменяющие нажатие на кнопку клавиатуры щелчком мыши на участке экрана.

Клавиатурный шпион — lanagent.ru

- Перехват клавиатуры (кейлоггинг)

- Виды клавиатурных шпионов

- Программы кейлоггеры

- Программа LanAgent

Одним из важных устройств, подключаемых к компьютеру, является клавиатура. С её помощью вводятся данные, пароли, набирается текст и т. д. Поэтому, одной из важнейших и наипервичных задач для служб безопасности, контролирующих деятельность пользователей компьютеров, стола задача перехвата клавиш, нажимаемых на клавиатуре.

д. Поэтому, одной из важнейших и наипервичных задач для служб безопасности, контролирующих деятельность пользователей компьютеров, стола задача перехвата клавиш, нажимаемых на клавиатуре.

Наиболее употребимо сокращение названия этой функции — «килоггер» или, как более распространено, «кейлоггер». По- английски ки — клавиша, логгер – регистратор.

Из фильмов про разведчиков или шпионов нам известны устройства, имеющие в своей основе сверхчувствительные микрофоны, способные улавливать на расстоянии или снимать с оконных стёкол, трубопроводных труб или строительных конструкций акустические сигналы.

По сути своей это – подслушивающие устройства, которые могут различать тональные DTMF-коды нажатия кнопок смартфона. Это акустические кейлоггеры, которые являются специальной техникой и запрещены в России к использованию без особого разрешения государственных органов. Ввиду этого, подробно на этих типах устройств останавливаться не будем.

Второй группой кейлоггеров можно считать аппаратные кейлоггеры, которые представляют из себя электронное устройство, подключаемое в разрыв соединения клавиатуры и компьютера.

Такой кейлоггер может перехватывать набираемую на клавиатуре информацию и записывать на своё встроенное или подключаемое устройство памяти, например, microCD карту. Если аппаратный кейлоггер оборудован передающим устройством беспроводной связи, то передача информации может осуществляться онлайн.

Недостатком такого рода устройств является их открытая установка, то есть пользователь осведомлён о том, что за ним наблюдают и имеет возможность физически извлечь кейлоггер или его карту памяти. Кроме этого, устройство функционально ограничено только одной возможностью контроля за пользователем компьютера.

Преимуществом аппаратных кейлоггеров является их дешевизна и простота установки.

Применяются такие кейлоггеры в небольших организациях для эпизодического контроля ограниченного количества компьютеров, или силовыми структурами в случае оперативной необходимости. Иногда встречаются ноутбуки и клавиатуры, в которых кейлоггер является их составной частью, то есть конструктивно в них встроен.

И, наконец, наиболее эффективным и распространённым средством перехвата нажатий клавиш компьютерной клавиатуры являются специальные программы. Точнее говоря, кейлоггер является одной из функций такой программы.

Программы кейлоггеры бывают, так называемыми, классическими, то есть, перехватывают только нажатия клавиатуры. Они аналогичны аппаратным кейлоггерам, в задачу которых входит только перехватить и сохранить нажатия клавиш на клавиатуре компьютера.

Существуют и программы кейлоггеры с расширенным функционалом, они позволяют снимать и сохранять скриншоты.

Классифицируются программные кейлоггеры и по уровню. Высокоуровневый кейлоггер только фиксирует набранный текст, а низкоуровневый сохраняет ещё и последовательность набора, то есть перехватывает нажатия функциональных клавиш (Ctr, Alt, Shift).

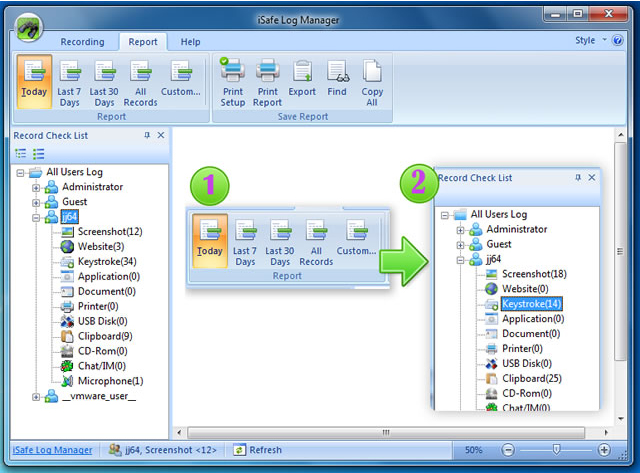

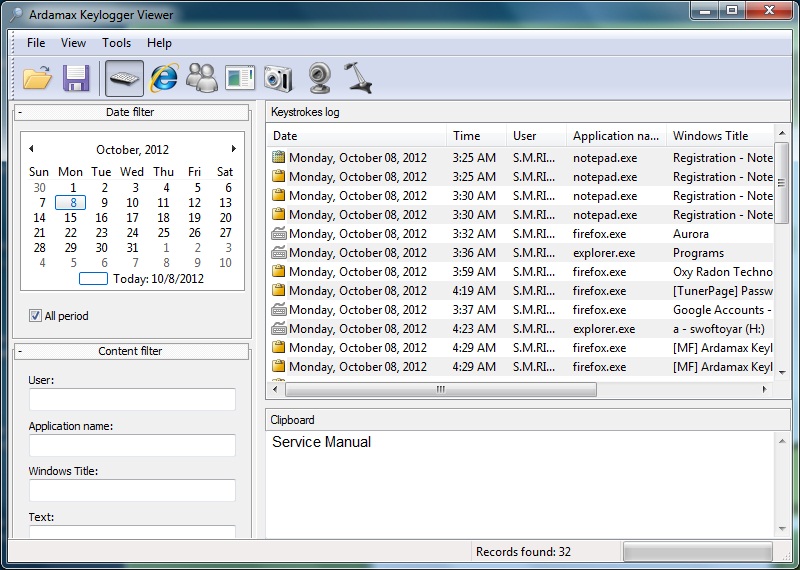

Перейдём теперь к рассмотрению конкретной программы, контролирующей действия пользователя персонального компьютера, имеющей в своём арсенале расширенного кейлоггера.

Такой программой является LanAgent.

LanAgent перехватывает все нажатия клавиш на клавиатуре. И набираемый текст, и нажатия системных клавиш. При этом предусмотрена функция, позволяющая оставить только сам текст.

Разумеется, учитывается язык ввода программы. В том числе даже экзотические языки.

Чтобы показать цельный текст, вместо набора отдельных слов, агент копит набираемые символы у себя в памяти, а в базу истории их запишет при смене окон программ или после некоторого периода отсутствия новых нажатий клавиш.

Благодаря этому, если пользователь пишет длинное письмо или заполняет документ в Word, то, в результате, можно просмотреть его также одним перехваченным текстом.

Как видно на скрине, сохраняется не только сам текст, а еще и время, когда он был набран, в какой программе это происходило, имя пользователя компьютера.

Указание программ, в которых были нажаты клавиши, помогает не просто быстрее сориентироваться в смысле текста, а еще и отфильтровать все перехваченное. Например, оставить только текст, набранный в Ворде.

Например, оставить только текст, набранный в Ворде.

Если больше интересует не содержимое набранных документов, а текст переписки в скайпе, почте или сообщений соц. сетей, то его удобнее будет просмотреть не среди логов кейлоггера, а прямо отдельными сообщениями.

LanAgent перехватывает целиком сообщения соц сетей, письма и переписку мессенджеров. Так с ними удобнее работать и искать в них нарушения.

Вот так выглядит история перехваченных сообщений соц. сетей:

А вот так – перехваченная почта:

А так, поисковые запросы, набираемые в яндексе или google:

Важное замечание: LanAgent никогда НЕ разрабатывался для перехвата чужих паролей!

Да, некоторые пароли, набираемые на клавиатуре компьютера, например в браузерах или других программах, будут перехвачены. Также как и любой другой текст.

Но, ещё раз подчеркивается, программа не ориентирована на такие цели.

Задачи LanAgent в обнаружении подозрительных действий пользователей на компьютере, анализе переписки и выявлении в ней ключевых слов, оповещении об угрозах.

LanAgent изначально разрабатывался для работы в компьютерной сети. У него есть отдельно серверная часть с централизованной базой данных. И следящий модуль – который и обеспечивает перехват всех действий, совершаемых на компьютере, в том числе перехват клавиатуры.

Тем не менее, можно все части программы поставить и на один компьютер и тогда слежение будет происходит за ним самим.

Если по какой-то причине серверный компьютер недоступен, то собранные данные могут временно хранится на контролируемом ПК. При восстановлении связи они будут переданы на сервер и дальше вы сможете их просматривать не зависимо от того, включен ли сейчас компьютер, за которым настроен контроль.

Установка агента на контролируемые ПК скрытом режиме возможна, если они находятся в локальной сети предприятия. В процессе работы следящий модуль себя никак не обнаруживает. Иконок в системном трее не создает, надписей на экран не выводит.

Иконок в системном трее не создает, надписей на экран не выводит.

Важно отметить, что LanAgent – средство повышения безопасности, а не ее преодоления. Он НЕ использует средств распространения по типу вирусов. И для установки следящего модуля потребуются права администратора на компьютере, на котором производится установка.

В заключении еще раз нужно отметить, что клавиатурный шпион (или keylogger) это лишь одна из функций программного обеспечения LanAgent.

Скачайте клавиатурного шпиона

бесплатную 15-дневную ознакомительную версию LanAgent

СКАЧАТЬ

Клавиатурный шпион кейлоггер (keylogger) — может ли он быть полезен?

Кейлоггер (от англ. «Keylogger») — это программа или устройство для регистрации нажатия клавиш на клавиатуре ПК с сохранением

логов для последующего анализа. Современный клавиатурный шпион может быть быстро и незаметно интегрирован в компьютер или ноутбук интересующего

человека, после чего начинает свою деятельность по сбору информации о действиях пользователя с отправкой этих сведений своему владельцу.

Целью кейлоггера не всегда является нанесение ущерба, хотя зачастую он применяется хакерами для сбора конфиденциальной информации и использования ее в личных корыстных целях. В последнее время повышенный интерес к перехватчикам нажатий клавиш проявляют специалисты по промышленной кибербезопасности для выявления неблагонадежных сотрудников, в результате чего кейлоггер становится средством для мониторинга персонала, учета рабочего времени и подсчета продуктивности. В этой статье мы поговорим о том, для чего нужен и каким образом работает кейлоггер, а также о его преимуществах при разумном использовании.

Виды кейлоггеров в зависимости от способа установки и собираемых данных

В персональный компьютер своей «жертвы» клавиатурные шпионы могут попадать различными способами и быть ориентированными на сбор различных данных. В зависимости от этого выделяют акустические, аппаратные и программные кейлоггеры.

- Акустический кейлоггер используется сравнительно редко.

Основное назначение этого устройства — запись звуков нажатия клавиш,

из различий в тональности звучания которых можно восстановить последовательность набранных символов. Имеет значение и скорость нажатий, она

также анализируется как дополнительный фактор для извлечения конфиденциальных сведений. Минус таких кейлоггеров — это объемные файлы протоколов,

по которым их можно обнаружить, поскольку данный вид перехватчиков вынужден записывать много сопутствующей информации, чтобы облегчить последующую

расшифровку.

Основное назначение этого устройства — запись звуков нажатия клавиш,

из различий в тональности звучания которых можно восстановить последовательность набранных символов. Имеет значение и скорость нажатий, она

также анализируется как дополнительный фактор для извлечения конфиденциальных сведений. Минус таких кейлоггеров — это объемные файлы протоколов,

по которым их можно обнаружить, поскольку данный вид перехватчиков вынужден записывать много сопутствующей информации, чтобы облегчить последующую

расшифровку. - Аппаратный кейлоггер представляет собой устройство, которое физическим образом внедряется в компьютер пользователя, после чего

начинает перехват нажатий клавиш. Примерами таких устройств могут служить накладки на клавиатуры банкоматов, встраиваемые в материнскую плату

«жучки» или незаметные переходники, которые вставляются в разъем на клавиатуре. Основное назначение эргономики таких кейлоггеров — это их незаметность:

они имеют малый размер или изготавливаются так, чтобы не привлекать к себе внимание, маскируясь под другое устройство.

Аппаратные кейлоггеры

невозможно обнаружить с помощью антивируса, выявить их поможет только внимательный осмотр техники специалистом или даже ее рентгеновское просвечивание.

Минусы у таких устройств тоже имеются: чтобы внедрить аппаратный кейлоггер в целевой компьютер, злоумышленник должен обеспечить себе к нему

доступ, что сузит круг подозреваемых, если факт существования «жучка» будет раскрыт, акцентировав подозрения на коллегах, сервисном персонале

или недавних посетителях. К аппаратным кейлоггерам с небольшой натяжкой можно отнести и мини-камеры, которыми похитители пин-кодов оснащают банкоматы

для получения доступа к чужим банковским картам.

Аппаратные кейлоггеры

невозможно обнаружить с помощью антивируса, выявить их поможет только внимательный осмотр техники специалистом или даже ее рентгеновское просвечивание.

Минусы у таких устройств тоже имеются: чтобы внедрить аппаратный кейлоггер в целевой компьютер, злоумышленник должен обеспечить себе к нему

доступ, что сузит круг подозреваемых, если факт существования «жучка» будет раскрыт, акцентировав подозрения на коллегах, сервисном персонале

или недавних посетителях. К аппаратным кейлоггерам с небольшой натяжкой можно отнести и мини-камеры, которыми похитители пин-кодов оснащают банкоматы

для получения доступа к чужим банковским картам.

- Программный кейлоггер — это шпионское программное обеспечение, которое устанавливается на компьютер пользователя при посещении

зараженного сайта или общедоступного сетевого хранилища, а также при открытии вложения из зараженного письма в электронной почте, которое может

совсем не походить на спам, а маскироваться под важную деловую рассылку.

Такие перехватчики иногда встраиваются во вполне безобидные программы,

которые пользователь скачивает из сети или загружает с внешнего носителя. Существуют и официальные лицензионные разработки, которые поставляются

как дополнение к операционной системе и призваны упростить работу пользователя: вовремя автоматически переключить раскладку клавиатуры, напомнить

забытый пароль или помочь восстановить важные данные.

Такие перехватчики иногда встраиваются во вполне безобидные программы,

которые пользователь скачивает из сети или загружает с внешнего носителя. Существуют и официальные лицензионные разработки, которые поставляются

как дополнение к операционной системе и призваны упростить работу пользователя: вовремя автоматически переключить раскладку клавиатуры, напомнить

забытый пароль или помочь восстановить важные данные.

Если целью программного кейлоггера является скрытый сбор данных, то он работает незаметно для пользователя, не отображаясь в списке запущенных программ. Выявить шпиона бывает непросто даже современным антивирусным системам, хотя рано или поздно он обнаруживает себя, пытаясь переслать накопленные данные своему владельцу.

Возможности программных кейлоггеров значительно превышают простой сбор данных о нажатиях клавиш, и включают в себя копирование файлов и писем,

протоколирование информации об использовании браузера, запись последовательности обращений к периферическим устройствам, скриншоты экрана и

многое другое.

Кейлоггеры могут хранить свои лог-файлы в оперативной памяти зараженного компьютера, на его жестком диске, на выделенном участке локальной сети, в реестре или на удаленном сервере. Передаваться заинтересованному лицу они могут путем отправки по электронной почте, размещения на FTP- или HTTP-сервере либо по беспроводным каналам связи. В случае аппаратного кейлоггера считывание накопленных данных возможно после его физического извлечения.

Легальные кейлоггеры — стражи продуктивности и кибербезопасности

Существуют полезные кейлоггеры, которые не занимаются кражей паролей и не переходят границ частной жизни, выполняя лишь те функции мониторинга,

которые необходимы для обеспечения кибербезопасности и повышения производительности труда. В отличие от вредоносных программ-шпионов, установка

в данном случае санкционирована и происходит с ведома и согласия администратора безопасности или непосредственного владельца компьютера. Они

получили название систем учета рабочего времени и широко используются на предприятиях.

Для чего нужны легальные кейлоггеры?

- Их главное назначение — это отслеживание действий пользователя при работе за компьютером. Не секрет, что крупные корпорации особенно беспокоятся о сохранности конфиденциальных данных и о предотвращении утечек информации. Проблемы информационной безопасности предприятия, не решенные на начальном этапе, впоследствии могут привести к огромным репутационным и финансовым потерям. Программа-шпион поможет вовремя предотвратить попытку взлома или отследить злоумышленника по горячим следам.

- Еще одна цель использования таких систем — это мониторинг действий сотрудников для оценки их эффективности. Данные, собранные учетными программами, помогут выявить перспективных специалистов и снизить издержки предприятия за счет отказа от услуг непродуктивных работников.

- Наконец, системы контроля оказывают неоценимую помощь в расследовании любых инцидентов. Начиная с

модификации или удаления важного документа и заканчивая срывом сроков серьезного проекта.

Специалист по безопасности или руководитель подразделения,

владеющий сведениями о последовательности операций пользователей, без труда найдет того, кто должен понести заслуженную ответственность за действия,

повредившие имиджу или финансовой стабильности компании.

Специалист по безопасности или руководитель подразделения,

владеющий сведениями о последовательности операций пользователей, без труда найдет того, кто должен понести заслуженную ответственность за действия,

повредившие имиджу или финансовой стабильности компании.

Система контроля и учета действий сотрудников Bitcop — это настоящее недремлющее око, которое ненавязчиво и неявно для пользователей протоколирует все их действия на компьютере в течение рабочего дня. Масштабируемость приложения позволит охватить мониторингом всю территориально распределенную сеть крупного предприятия, включая иногородние предприятия и персонал, работающий дистанционно.

В зависимости от политики безопасности, которой придерживается заказчик, базы данных Bitcop могут размещаться исключительно на внутренних серверах

предприятия (коробочная версия) или же храниться в облаке. Сохранение поисковых запросов, периодические снимки рабочего экрана, протоколирование

интервалов работы с различным программным обеспечением, собственно перехват нажатия клавиш (только для коробочного решения) и другие

возможности Bitcop превратили систему в настоящего секьюрити, который бдительно следит за операциями пользователей и мгновенно уведомляет

ответственное лицо о сомнительных действиях.

Для ознакомления с данным классом программ вы можете выбрать из нашего рейтинга бесплатных кейлоггеров, установить её и протестировать. При выборе нужно учесть весь спектр возможностей представленных клавиатурных шпионов.

Расследование инцидентов информационной безопасности

Легальный кейлоггер, поставляемый в коробочной версии Bitcop, является мощным средством по расследованию компьютерных инцидентов на предприятии. С помощью анализа логов по нажатию клавиш сотрудниками можно:

- Выявить ключевые слова и словосочетания, которые могут рассматриваться как попытка передачи конфиденциальной информации третьим лицам.

- Отследить факты подбора паролей доступа (последовательное введение ряда наборов символов с небольшими отличиями за короткий промежуток времени).

- Установить случаи использования чужих данных для доступа или обращений к запрещенным сетевым ресурсам.

- Зафиксировать факты пользования компьютером во внерабочее время и для целей, не связанных с прямыми служебными обязанностями.

- Восстановить пароли при их утере, важную информацию при ее повреждении.

- Изучить на предмет скорости и правильности реагирование операторов на входящие рабочие запросы, чтобы сделать выводы о их квалификации и соответствии занимаемой должности.

Нелегальные кейлоггеры и их опасность для предприятия

В отличие от легальных кейлоггеров, призванных отслеживать действия пользователя для предотвращения ущерба предприятию, нелегальные кейлоггеры как раз и нацелены на нанесение такого ущерба. Их главным назначением является сбор конфиденциальных данных с последующим их использованием для шантажа, финансовых махинаций или кражи инноваций и разработок. Такие кейлоггеры устанавливаются несанкционированно, то есть без ведома и согласия владельца компьютера или администратора безопасности корпоративной системы.

Кейлоггеры крадут данные доступа к засекреченной информации, которые впоследствии могут быть использованы третьими лицами для предумышленного

нанесения вреда хозяйственной деятельности предприятия. Так, логины и пароли для входа в корпоративную систему, попав в руки злоумышленника,

могут сподвигнуть его на то, чтобы внести в нее искаженные сведения или повредить базу данных.

Так, логины и пароли для входа в корпоративную систему, попав в руки злоумышленника,

могут сподвигнуть его на то, чтобы внести в нее искаженные сведения или повредить базу данных.

Доступ к финансовым операциям также может иметь плачевные последствия в виде изменения направления денежных потоков или утечек с банковского счета компании. Промышленный шпионаж для агентств, занимающихся креативными разработками, способен привести к тому, что конкурент раньше внедрит перспективную идею и начнет получать за нее доход.

Способы заражения вредоносными кейлоггерами

Аппаратные кейлоггеры могут внедряться людьми, имеющими непосредственный доступ к интересующему их персональному компьютеру. Это могут быть

«засланные шпионы» (сотрудники, которые нанялись в компанию под благовидным предлогом для осуществления шпионажа в пользу своего основного хозяина),

обиженные работники, которым посулили блага в компании-конкуренте за выполнение подобной услуги, или сторонние люди, нанятые злоумышленником

и использующие любой повод для доступа к технике (под видом работников сервисных служб или рядовых посетителей). Для предотвращения внедрения

аппаратного кейлоггера предприятиям следует ограничить доступ третьих лиц к офисной технике, проводить сервисное обслуживание силами внутреннего

подразделения компании (при его наличии), регулярно устраивать проверку техники независимыми специалистами и рассмотреть введение видеонаблюдения.

Для предотвращения внедрения

аппаратного кейлоггера предприятиям следует ограничить доступ третьих лиц к офисной технике, проводить сервисное обслуживание силами внутреннего

подразделения компании (при его наличии), регулярно устраивать проверку техники независимыми специалистами и рассмотреть введение видеонаблюдения.

Попадание программных кейлоггеров может произойти при открытии зараженного письма, посещении неблагонадежного сайта или сетевого хранилища, при установке сомнительного программного обеспечения. Часто программные кейлоггеры являются частью троянского вируса, поражающего систему. В условиях, когда компьютеры объединены в корпоративную сеть, инфицирование одного из них резко повышает риски остальных пользователей, поскольку при обращении к такому компьютеру или использовании созданных на нем файлов вирус проникает и на другие компьютеры сети.

Для борьбы с заражением предприятие должно регулярно использовать для очистки Kaspersky или другой антивирус с обновленными сигнатурными базами, поскольку методы выявления кейлоггеров постоянно совершенствуются вслед

за все большим распространением таких шпионских программ. Хорошей профилактикой здесь также может быть использование легального кейлоггера Bitcop

в составе коробочной версии, ведь в этом случае значительно легче отследить, кем и с какого ресурса вредоносное приложение могло быть занесено

в систему.

Хорошей профилактикой здесь также может быть использование легального кейлоггера Bitcop

в составе коробочной версии, ведь в этом случае значительно легче отследить, кем и с какого ресурса вредоносное приложение могло быть занесено

в систему.

Руководство по лучшим USB-кейлоггерам на 2021 год

USB-кейлоггеры — это устройства, о которых вы не задумываетесь, пока они вам не понадобятся. Частично это связано с тем, что мы склонны считать кейлоггеры ненужными или даже навязчивыми устройствами — например, кто захочет шпионить за людьми, использующими общий компьютер?

Но бывают случаи, когда это может быть необходимо. Например, возможно, вам нужно убедиться, что ваши дети не отправляют электронные письма людям, с которыми они только что познакомились в Интернете. В этих случаях полезно иметь USB-кейлоггер, который вы можете использовать, чтобы следить за вещами, если у вас нет времени или возможности постоянно следить за привычками просмотра ваших детей.

Примечание. Мы можем получать комиссию за покупки по нашим ссылкам без дополнительных затрат. Учить больше.

Мы можем получать комиссию за покупки по нашим ссылкам без дополнительных затрат. Учить больше.

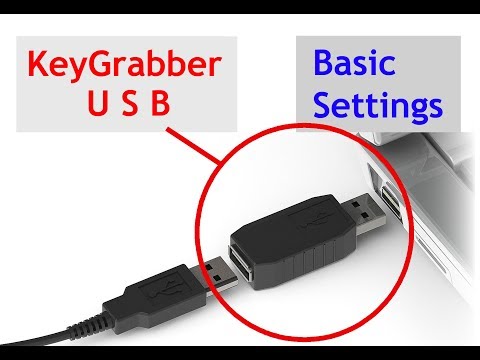

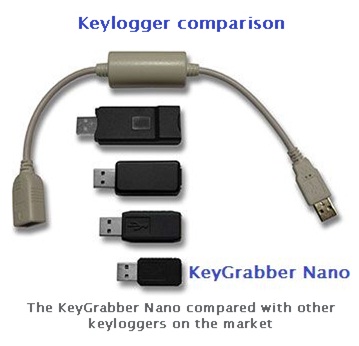

USB-кейлоггеры бывают разных размеров, причем меньшие по размеру кейлоггеры обычно стоят больше вашего времени, поскольку вероятность их извлечения или обнаружения меньше. Сегодня вы можете найти множество миниатюрных клавиатурных шпионов, но модели KeyGrabber особенно известны своей скрытой функциональностью и простотой использования.

Особого внимания заслуживают две модели KeyGrabber: Air PRO и Pico. Оба они подключаются к USB-портам и могут предоставлять вам регулярные отчеты о действиях пользователей компьютера на клавиатуре. Однако они резко различаются по методам передачи и безопасности на борту. Давайте разберем оба этих USB-кейлоггера и посмотрим, какое из них больше стоит вашего времени и денег.

Зачем использовать USB-кейлоггер?

Короче говоря, кейлоггеры позволяют вам видеть, что люди набирают на клавиатуре, пока вас нет. Эта информация может использоваться для определения того, что люди ищут в Интернете, какие электронные письма они пишут или что они говорят во время онлайн-игры.

При этом существуют некоторые юридические ограничения, связанные с использованием клавиатурных шпионов. Фактически, их использование разрешено только тогда, когда вы показываете четкое уведомление, которое информирует пользователей контролируемого оборудования о том, что они в первую очередь контролируются. По этой причине кейлоггеры обычно используются только для офисных компьютеров, принадлежащих компании, которые хотят убедиться, что сотрудники работают продуктивно, а не бездельничают. Кроме того, некоторые люди могут использовать USB-кейлоггеры для наблюдения за своими компьютерами — таким образом они могут защитить детей от опасностей в Интернете и убедиться, что они не посещают веб-сайты, на которые им не следует заходить.

Вы не можете использовать кейлоггер для перехвата сторонних данных, изучения банковских данных или конфиденциальной переписки или определения паролей, когда это нецелесообразно. Конечно, вы также не будете наказаны за использование их в своем собственном доме в большинстве случаев.

Тем не менее, множество случаев, когда кейлоггер может быть полезен, привело к тому, что многие лучшие модели разрабатывались с меньшими размерами и более секретными функциями. Обе приведенные ниже модели KeyGrabber иллюстрируют эту философию.

KeyGrabber Air PRO

Давайте сначала проверим KeyGrabber Air PRO. Это чрезвычайно скрытный кейлоггер, который включает в себя несколько интересных профессиональных функций, позволяющих удаленно загружать данные. Например, он может отправлять отчеты по электронной почте или резервные копии FTP на родительское устройство. Это позволяет скрытно собирать данные и создавать отчеты о привычках сотрудников в Интернете. Возможность получать эти данные издалека и отправлять их автоматически означает, что вам не нужно будет постоянно извлекать кейлоггер и подключать его к своему компьютеру для анализа.

Таким образом, подобрать сразу несколько из них для масштабного мониторинга офиса и его клавиатур стало намного проще. Вы просто будете получать несколько отчетов по электронной почте каждый день, и все готово.

Вы просто будете получать несколько отчетов по электронной почте каждый день, и все готово.

Кроме того, KeyGrabber Air PRO позволяет транслировать «www» в режиме реального времени, позволяя вам в режиме реального времени наблюдать, куда люди ходят и какие сайты посещают. Конечно, весь этот анализ данных был бы бесполезен без эффективной отметки времени и даты — здесь это не проблема, поскольку KeyGrabber Air PRO автоматически ставит отметки времени и даты во все свои отчеты на основе сетевых серверов времени. Это удобно для конечного пользователя, поскольку вам не нужно будет выполнять какие-либо преобразования самостоятельно.

KeyGrabber Air PRO использует флэш-память промышленного класса. Обратите внимание, что это означает, что вы не сможете самостоятельно загрузить данные через USB или подключить кейлоггер к компьютеру. Вы можете загружать данные только по Wi-Fi. Это уязвимость, поскольку сбой сети Wi-Fi, по сути, означает, что если у вас нет места для временного хранения данных в облаке, любые данные, резервные копии которых не были сохранены на вашем собственном компьютере, будут потеряны.

Общий механизм регистрации, используемый KeyGrabber Air PRO, на самом деле используется основным конкурентом — KeyGrabber Pico. Аппаратное обеспечение KeyGrabber Air PRO может поддерживать более 40 национальных раскладок клавиатуры, поэтому даже те, у кого странные привычки клавиатуры, предоставят полезные данные. После того, как вы подключите USB к целевой клавиатуре, для нее не потребуется никакого программного обеспечения или драйверов — процесс установки не будет выполняться, что также означает, что на целевом компьютере не будет всплывающих окон в качестве системного устройства. Единственный способ, которым кто-то сможет заметить KeyGrabber Air PRO, — это специально искать его.

Размер и возможности подключения

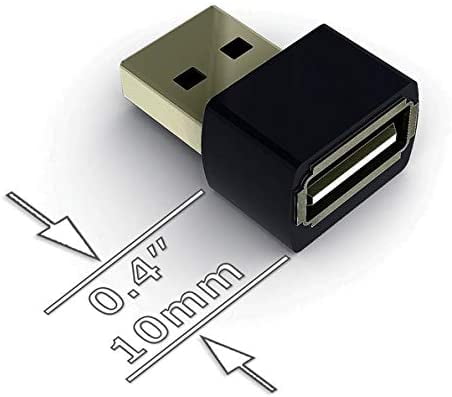

KeyGrabber Air PRO на самом деле является меньшим из двух вариантов кейлоггера с размерами корпуса 10 мм x 10 мм x 15 мм. Это, возможно, самый маленький аппаратный USB-кейлоггер, который вы можете найти на рынке, и, безусловно, самый маленький из известных производителей. Даже при таком маленьком размере KeyGrabber Air PRO обеспечивает подключение к домашнему устройству с помощью чипсета Wi-Fi, встроенного в его корпус.

Даже при таком маленьком размере KeyGrabber Air PRO обеспечивает подключение к домашнему устройству с помощью чипсета Wi-Fi, встроенного в его корпус.

Вообще говоря, у пользователей не должно возникнуть проблем с подключением KeyGrabber Air PRO к любой целевой клавиатуре, хотя есть несколько исключений: USB-клавиатуры Apple Mac моделей A1234 или более поздних. Эти продвинутые клавиатуры не поддерживают подключение через USB из-за их небольшого размера. Тем не менее, учитывая, что большинство людей, скорее всего, будут использовать кейлоггер только для стандартных клавиатур, а не для продвинутых продуктов Apple, это не является большим недостатком.

Устройство так хорошо подключается к существующим сетям Wi-Fi отчасти потому, что оно действует как отдельная точка доступа/клиент Wi-Fi. Это удваивает его функциональность, поскольку вы сможете подключить к кейлоггеру любое устройство Wi-Fi, например смартфон, ноутбук или планшет. Теоретически вы можете настроить этот кейлоггер с целевой клавиатурой, а затем получать регулярные отчеты по электронной почте или FTP на своем мобильном устройстве.

KeyGrabber Pico

KeyGrabber Pico появился до Air PRO и немного больше. Это физическое устройство для кейлоггинга, которое работает с любой USB-клавиатурой, независимо от того, есть ли у них встроенный концентратор. Как и его аналог, он не требует никакого программного обеспечения или драйверов — вы можете просто подключить его к целевой клавиатуре, и он начнет запись. Он не обнаруживается сканерами безопасности и использует то же программное обеспечение для регистрации клавиатуры, что и Air PRO.

Это означает, что он может работать с большинством национальных раскладок клавиатуры и точно записывать данные, не путаясь.

Размер и возможности подключения

Как уже упоминалось, KeyGrabber Air PRO на самом деле немного меньше, чем Pico, но последний все еще довольно мал, всего 20 мм в длину. Он так же доступен, как очень маленький USB-накопитель, и не требует никакого программного обеспечения или драйверов, как и его более миниатюрный аналог.

Однако Pico не использует подключение к Wi-Fi, как Air PRO. Вместо этого он хранит все собранные данные в зашифрованной памяти объемом 16 МБ. Внутренний флэш-диск начинает записывать все данные сразу после подключения к целевому компьютеру. Как и в случае с Air PRO, кейлоггер не регистрируется как системное устройство и позволяет тайно извлекать и записывать данные.

Как вы просматриваете данные, если они не отправляют вам электронные отчеты по электронной почте или отчеты по FTP? Как только вы получите Pico, вы сможете просмотреть его на любом компьютере или ноутбуке и переключить его в режим флэш-накопителя. Встроенная комбинация из трех клавиш, уникальная для приобретенного вами Pico, позволит вам активировать режим флэш-накопителя — вы получите комбинацию при покупке устройства. Это заставляет кейлоггер реагировать как запоминающее устройство и создавать журнал .txt со всеми захваченными данными. Вы сможете просматривать эти данные по своему усмотрению и так долго, как захотите.

Как видите, Pico — гораздо более традиционная версия кейлоггера, поскольку он требует физического извлечения и не отправляет сигналы Wi-Fi, как это делает Air PRO. Это означает, что Pico немного менее продвинут на первый взгляд, чем Air PRO, хотя есть что сказать о его шифровании — Pico использует 128-битное шифрование для защиты упомянутой выше флэш-памяти. Это затрудняет перехват или доступ к полученной информации о ключевом журнале для кого-либо без соответствующих кодов.

Напротив, данные Air PRO теоретически могут быть получены кем-то, кто следит за сетью Wi-Fi. Это маловероятно, но об этом следует помнить.

Окончательный вердикт

Итак, что из двух кейлоггеров лучше?

KeyGrabber Air PRO, вероятно, будет лучшим выбором для большинства людей благодаря своим беспроводным функциям и простоте использования. Просто намного проще подключить USB-кейлоггер к целевой клавиатуре или устройству, а затем пассивно получать электронную почту или отчеты FTP, когда человек, за которым вы следите, использует клавиатуру. Кроме того, это означает, что вам не нужно физически извлекать кейлоггер, если вы не хотите подключать его к новому компьютеру.

Кроме того, это означает, что вам не нужно физически извлекать кейлоггер, если вы не хотите подключать его к новому компьютеру.

Тем не менее, KeyGrabber Pico может быть полезен для тех, кто предпочитает более классический подход, для тех, кому не нужно беспокоиться об одновременном использовании нескольких кейлоггеров. Выявление более дюжины кейлоггеров со всех компьютеров в вашем офисе может занять много времени, поэтому Air PRO может быть лучшим выбором в этом случае. Но если вы просто используете кейлоггер, чтобы убедиться, что ваши дети не злоупотребляют вашим компьютером, физическое извлечение Pico (с его зашифрованными данными, которые нельзя стереть) может подойти для ваших нужд.

Тем не менее, Air PRO дешевле и доступнее, поскольку вы можете просматривать отчеты на любом мобильном устройстве, имеющем доступ к сети Wi-Fi, созданной кейлоггером USB. В конечном счете, оба варианта представляют собой хороший дизайн и функциональность, при этом Air PRO лишь немного опережает Pico.

Было ли это полезно? Пожалуйста, рассмотрите возможность поделиться:

Примечание: Мы можем получать комиссию за покупки по нашим ссылкам без дополнительных затрат. Учить больше.

Аппаратный кейлоггер | Как предотвратить атаку кейлоггера?

Аппаратный кейлоггер — это устройство для перехвата и записи нажатий клавиш. Устройство подключается к компьютеру и начинает работать с момента подключения. информация хранится в самом устройстве. Таким образом, чтобы получить данные, хакеры должны иметь к ним физический доступ. Однако хакеры могут сделать аппаратный кейлоггер доступным через Wi-Fi. для удаленного получения данных.

В отличие от программных кейлоггеров, аппаратный кейлоггер может не обнаруживаться антивирусом. Он может просто отображаться как внешнее устройство, подключенное к компьютеру, что делает обнаружение аппаратного кейлоггера затруднено.

Для обнаружения аппаратного кейлоггера может потребоваться регулярная проверка портов USB. Однако это может быть сложно, если задействовано несколько устройств. Избегать

стать жертвой атаки аппаратного кейлоггера, вы можете попробовать методы, описанные ниже.

Однако это может быть сложно, если задействовано несколько устройств. Избегать

стать жертвой атаки аппаратного кейлоггера, вы можете попробовать методы, описанные ниже.

Способы предотвращения атаки аппаратного кейлоггера

Используйте чехол для компьютера

Одним из способов защитить ваш компьютер от аппаратного кейлоггера является использование корпуса для ПК. Это делает задние USB-порты, к которым обычно подключается аппаратный кейлоггер. недоступный. Любой хакер никогда не попытается подключить аппаратный кейлоггер к передним портам, так как его легко увидеть и удалить. Это один из способов предотвратить атака аппаратного кейлоггера.

Отключение USB-портов

Еще один способ предотвратить атаку аппаратного кейлоггера — отключить дополнительные USB-порты. Вы можете оставить порты мыши и клавиатуры активными, чтобы хакер не мог

используя неиспользуемые USB-порты.

Использовать двухэтапную аутентификацию

Использование двухэтапной аутентификации предотвращает вход хакера в вашу учетную запись, даже если у него есть имя пользователя и пароль. Требуется пин-код, который отправляется на ваш устройство для доступа к вашей учетной записи.

Установить программное обеспечение для шифрования ключей

Программное обеспечение для шифрования ключей также предотвращает атаку аппаратного кейлоггера, шифруя клавиши, которые вы набираете на клавиатуре. Когда аппаратный кейлоггер перехватывает ключи, он может записывать только случайные символы. Если вам нужна дополнительная защита от аппаратного кейлоггера, программное обеспечение для шифрования ключей является эффективным инструментом.

Как защитить конечные устройства от атак клавиатурных шпионов?

Конечные устройства подвержены атакам кейлоггеров. Хакеры нацелены на конечные устройства для кражи конфиденциальной информации крупных компаний. Для защиты конечной точки

устройств от атак кейлоггеров, необходимо антивирусное программное обеспечение с защитой конечной точки. Endpoint Protection или Endpoint Security отслеживает конечные устройства и все

возможные точки входа вредоносных программ для предотвращения кибератак.

Для защиты конечной точки

устройств от атак кейлоггеров, необходимо антивирусное программное обеспечение с защитой конечной точки. Endpoint Protection или Endpoint Security отслеживает конечные устройства и все

возможные точки входа вредоносных программ для предотвращения кибератак.

Одним из надежных программ для обеспечения безопасности конечных точек является Comodo Advanced Endpoint Protection. Ему доверяют более 600 000 бизнес-клиентов по всему миру. Как Comodo Advanced Endpoint Protection предотвращает кибератаки, включая кейлоггеры?

Хост-система предотвращения вторжений

Хост-система предотвращения вторжений или HIPS — это расширенная функция, разработанная специально для наблюдения за памятью компьютера, реестром, дисками и клавиатурой. Это

уведомляет пользователя, когда приложение пытается получить доступ к важным частям компьютера. Таким образом, он предотвращает прямой доступ различных типов кейлоггеров. к клавиатуре.

к клавиатуре.

Автоматическое сдерживание

Автоматическое сдерживание предотвращает доступ любого вредоносного программного обеспечения к жесткому диску, когда оно достигает компьютера. Он содержит любой ненадежный файл и отслеживает его в виртуальный контейнер, чтобы определить, безопасен ли файл. Автоматическое сдерживание может мгновенно обнаруживать программы-вымогатели и загрузки с диска.

Брандмауэр

Брандмауэр фильтрует сетевой трафик, предотвращая DDoS-атаки. Брандмауэр позволяет блокировать нежелательный трафик, который может нарушить нормальный трафик вашего веб сервер. Он также отслеживает передачу данных на конечных устройствах для обнаружения вредоносных атак.

Фильтрация веб-сайтов

Фильтрация веб-сайтов позволяет блокировать вредоносные веб-сайты. Эта функция особенно полезна, если вы хотите запретить пользователям конечной точки доступ к нежелательным

сайты на рабочем месте.

VirusScope

ViruScope — это расширенный поведенческий мониторинг, используемый для обнаружения сложных вредоносных программ. Он может обнаруживать угрозы, которые могут пройти мимо антивируса и брандмауэр.

С Comodo Advanced Endpoint Protection ваша сеть и конечные устройства защищены от различных вредоносных программ.

Заключение

Все типы клавиатурных шпионов скрытны и могут привести к утечке данных. Но вы можете предотвратить их. Одним из эффективных способов является установка надежного решения для обеспечения безопасности. который может контролировать клавиатуру от прямого доступа. Загрузите Comodo Advanced Endpoint Protection сегодня, чтобы получить полную защиту от вредоносных программ. Или свяжитесь с нами, чтобы получить прямой эфир демо.

KeyGhost Keylogger — Аппаратный кейлоггер, который записывает все нажатия клавиш на свою внутреннюю микросхему памяти.

Это бесплатное программное обеспечение, поэтому оно не может быть обнаружено или отключено программным обеспечением и устанавливается менее чем за 5 секунд!

Это бесплатное программное обеспечение, поэтому оно не может быть обнаружено или отключено программным обеспечением и устанавливается менее чем за 5 секунд!

|

|

Аппаратный кейлоггер KeyGhost

представляет собой крошечное подключаемое устройство, которое записывает каждое нажатие клавиши на любом

ПК компьютер. |

ВремяДата

Штамповка KeyGhost SX

Щелкните ссылку ниже, чтобы посетить веб-сайт KeyGhost SX :

http://www.KeyGhost.com/SX

КейГост

Внешние автономные модели

KeyGhost Home Edition 128K Flash

Память — $89

KeyGhost Std 512K Flash Memory

— 9 долларов9

KeyGhost Pro 1 мегабайт флэш-памяти

Память — $149

KeyGhost Pro SE 2 мегабайта

Флэш-память — $199

КейГхост

Клавиатуры безопасности (все марки)

Аппаратный кейлоггер KeyGhost

Клавиатуры — от $129

KeyGhost

Совместимость с USB-кейлоггером

с USB-клавиатурами ПК и Mac. Нажмите

читать дальше…

Нажмите

читать дальше…

KeyGhost PCI/MPCI кейлоггер

КейГост

объявляет о первых аппаратных кейлоггерах PCI / MPCI для ноутбуков, ноутбуков и

настольные ПК. Нажмите

читать дальше…

Запись и получать все введенное, включая электронные письма, действия в чате, мгновенные сообщения, адреса веб-сайтов, поисковые запросы и многое другое с плагином кейлоггер.

Нет установки программного обеспечения необходимо для записи или извлечения нажатий клавиш!

|

ДО |

ПОСЛЕ |

|

Для безопасности

причинам, фотография (вверху справа) является лишь представлением того, что

как выглядит кейлоггер KeyGhost (автономное устройство). |

|

Легко использовать. Нет нового программного обеспечения для установки или изучения. (устройство без программного обеспечения)

Установки

за секунды, просто подключите его.

Может быть

отключен и информация получена на другом ПК.

Использование нет

системные ресурсы.

Отлично

устройство резервного копирования в реальном времени.

Для установки внешнего Аппаратный кейлоггер KeyGhost вам просто отсоедините кабель клавиатуры от задней панели ПК, подключите его к одному концу KeyGhost, затем снова подключите другой конец к ПК.

КейГхост аппаратные кейлоггеры защищают ресурсы компьютера и повышают безопасность компьютера.

Несколько областей имеют

были идентифицированы, где аппаратный кейлоггер, такой как KeyGhost, находится в отличном состоянии. спрос:

спрос:

В качестве инструмента регистратора ключей для расследований компьютерного мошенничества.

В качестве контрольного устройства для обнаружения несанкционированного доступа.

В качестве сдерживающего фактора для предотвращения недопустимого использования ресурсов компании.

В качестве резервного инструмента, который создает журнал всех нажатий клавиш на клавиатуре.

|

В качестве технического

знания увеличиваются, а слабые места в программном обеспечении становятся общеизвестными, программное обеспечение

кейлоггер (кейлоггеры

и регистраторы нажатий клавиш) становятся менее эффективными. Если пользователь способен

отключение или обход системы безопасности (или манипулирование логами),

тогда нет никаких записей о взломе или о том, что было сделано. Расследования

взлома компьютера становится очень трудным, если не невозможным. В

Кроме того, существует дополнительный риск кражи файла журнала и его

конфиденциальное содержимое читать.

Если пользователь способен

отключение или обход системы безопасности (или манипулирование логами),

тогда нет никаких записей о взломе или о том, что было сделано. Расследования

взлома компьютера становится очень трудным, если не невозможным. В

Кроме того, существует дополнительный риск кражи файла журнала и его

конфиденциальное содержимое читать.

Легко устанавливается за несколько секунд! Просто подключите его. Установка картинки.

Он записывает каждое нажатие клавиши, даже набранное в критический период между включение компьютера и загрузка операционной системы.

KeyGhost даже фиксирует и отображает комбинации клавиш, такие как Ctrl+C, Alt+F и Ctrl+Alt+Delete, что позволяет легко понять, что именно было напечатано.

Кейлоггер работает с любым

операционной системы ПК и сохраняет непрерывный журнал даже между несколькими

операционных систем на одном компьютере.

Для записи или извлечения нажатий клавиш не требуется установка программного обеспечения. KeyGhost не требует программного обеспечения! Как?

Он имеет емкость до 2 000 000 нажатий клавиш, хранящихся в СИЛЬНОМ 128-битном формате. шифрование. (Это примерно 300 000 слов или 1 год печатание).

Кейлоггер имеет циклическую память, поэтому вы никогда не пропустите самые последние нажатия клавиш.

Невозможно обнаружить и/или отключить с помощью программных сканеров.

Это очень удобный кейлоггер, который может легко использоваться даже те, кто плохо разбирается в компьютере. Он имеет очень простую операцию для такой мощный инструмент. Просто подключите кейлоггер к клавиатуре. кабель.

Журнал в KeyGhost нельзя подделать. Это подлинная запись

того, что было напечатано, и, следовательно, это может быть использовано в качестве веского доказательства в

суд.

Аппаратные кейлоггеры KeyGhost тщательно тестировались более 5 лет. практически на каждой марке ПК и получили множество положительных отзывов от независимых отзывы. Вы можете быть уверены, что наши кейлоггеры работают так, как рекламируется.

| Модель |

Вместимость |

Шифрование |

Цена (долл. США) |

| Внешний KeyGhosts (автономный тип) кейлоггер | |||

| Внешний KeyGhost Домашняя версия | 128 000 Нажатия клавиш |

Нет |

$ 89 |

| Внешний Стандарт KeyGhost | 500 000+ Нажатия клавиш |

Базовый |

$ 99 |

| Внешний KeyGhost Professional | 1 000 000+ Нажатия клавиш |

128 бит |

$ 149 |

| Внешний KeyGhost Professional SE | 2 000 000+ Нажатия клавиш |

128 бит |

$ 199 |

| Безопасность Клавиатуры (все торговые марки со скрытым внутри KeyGhost) | |||

| КейГост

Стандарт Клавиатура безопасности |

500 000+ Нажатия клавиш |

Базовый |

$ 129 |

| КейГост

Профессиональный Клавиатура безопасности |

1 000 000+ Нажатия клавиш |

128 бит |

$ 219 |

| КейГост

Профессиональный SE Клавиатура безопасности |

2 000 000+ Нажатия клавиш |

128 бит |

$ 299 |

| PCinsight Обзор |

|

|

Легко устанавливается за несколько секунд! Просто подключите его. Установка

картинки.

Питание

с компьютера. Ему не нужны батарейки.

Может быть

установлен, даже если целевой компьютер вышел из системы, имеет пароль,

заблокирован или выключен.

Кейлоггер

устройство может быть отключено, а нажатия клавиш восстановлены на другом компьютере.

Более 2 000 000

нажатия клавиш (циклическая память) могут храниться с надежным 128-битным шифрованием

в энергонезависимой флэш-памяти (такой же, как в смарт-картах), которая не нуждается

аккумуляторы для хранения.

Работает над

любой настольный ПК и все операционные системы ПК, включая Windows 3.1,

95, 98, ME, NT, 2000, XP, Linux, OS/2, DOS, Sun Solaris и BeOS.*

Программное обеспечение отсутствует

установка вообще необходима для записи или извлечения нажатий клавиш. Записано

нажатия клавиш можно воспроизвести в любом текстовом редакторе с помощью нашего

техника «призрака».

Записано

нажатия клавиш можно воспроизвести в любом текстовом редакторе с помощью нашего

техника «призрака».

Вставляется в

компьютеры с небольшим разъемом для клавиатуры PS/2 или большим разъемом DIN. Адаптеры

необходимы для преобразования его для работы с большим разъемом DIN.

В отличие от программных (и бесплатных) регистраторов нажатия клавиш (кейлоггеров), KeyGhost

кейлоггер записывает каждое нажатие клавиши, даже те, которые используются для модификации BIOS

перед загрузкой.

Невозможно

для обнаружения или отключения с помощью программного обеспечения.

Иммунный

к магнитным полям и устойчив к ударам.

Уникальное оборудование

— KeyGhost Pro SE, 6 октября 2002 г.

‘Что

лучший кейлоггер для покупки? . .. В конце концов, к чему все это сводится

сколько места может вместить каждый из этих регистраторов. Максимум KeyGhost

Pro SE — 2 000 000! KeyGhost Pro SE поддерживает 128-битное шифрование.

для предотвращения несанкционированного доступа к вашим журналам нажатий клавиш.

.. В конце концов, к чему все это сводится

сколько места может вместить каждый из этих регистраторов. Максимум KeyGhost

Pro SE — 2 000 000! KeyGhost Pro SE поддерживает 128-битное шифрование.

для предотвращения несанкционированного доступа к вашим журналам нажатий клавиш.

.-

Рейтинг:

9/10

Читать более отзывы >>

Кислота

Аппаратное обеспечение — обзор KeyGhost, 22 февраля 2001 г.

Интерфейс

Security имеет очень хорошо сделанный качественный продукт, который идеально соответствует спросу.

Он работает, как и было обещано, и не отстает ни в одном аспекте. С точки зрения

совместимость, эффективность, практичность и простота использования KeyGhost превосходны

в каждом отделе. — Рейтинг:

9,5/10 »

Читать

независимый

обзор >>

Обзор Geek Vortex — KeyGhost Hardware

Кейлоггер

‘Это

имеет очень простую установку, очень простую эксплуатацию и чрезвычайно

инновационный как идея.

Настоящий

Кейлоггер KeyGhost отлит под давлением, чтобы выглядеть точно так же, как

ЭМС Балун.

Настоящий

Кейлоггер KeyGhost отлит под давлением, чтобы выглядеть точно так же, как

ЭМС Балун.  больше отзывов>>

больше отзывов>>