Как легально и самостоятельно сделать копию ключа от домофона. Какие виды электронных ключей существуют. Какое оборудование потребуется для копирования. Пошаговая инструкция по созданию дубликата ключа.

Виды электронных ключей для домофонов

Существует несколько основных типов электронных ключей, используемых в домофонных системах:

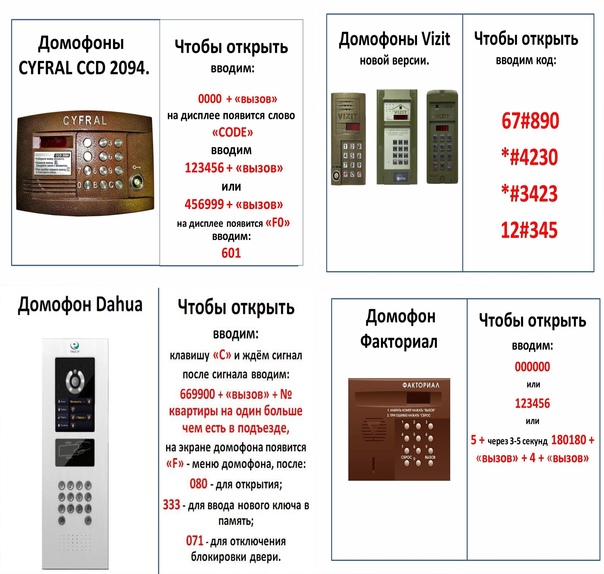

- Контактные ключи-таблетки (Touch Memory): Dallas, Cyfral, Метаком

- Бесконтактные RFID-ключи: в виде брелоков или карт

- NFC-ключи: используют технологию Near Field Communication

Каждый тип имеет свои особенности, но принцип работы схож — ключ содержит уникальный код, который считывается домофоном при поднесении.

Законность копирования ключей от домофона

Копирование собственного ключа от домофона является абсолютно законным. Владелец имеет право сделать дубликат ключа для личного использования. Однако копирование чужих ключей без разрешения владельца незаконно.

В каких случаях можно легально скопировать ключ?

- Для создания запасного ключа на случай утери основного

- Для создания дополнительных ключей для членов семьи

- Для замены старого или поврежденного ключа

Оборудование для копирования электронных ключей

Для самостоятельного копирования электронных ключей потребуется специальное оборудование:

- Для контактных ключей: программатор-дубликатор ключей Touch Memory

- Для RFID-ключей: RFID-копировальщик с поддержкой нужной частоты (обычно 125 кГц)

- Для NFC-ключей: NFC-считыватель/программатор

- Чистые заготовки ключей нужного типа

Такое оборудование можно приобрести в специализированных магазинах или заказать онлайн. Стоимость базового набора для копирования начинается от 1000-2000 рублей.

Пошаговая инструкция по копированию ключа от домофона

Копирование контактного ключа Touch Memory:

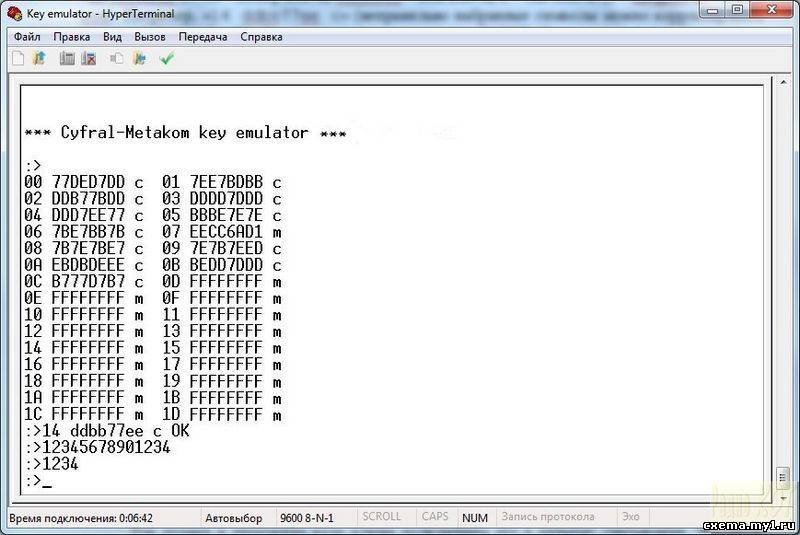

- Подключите программатор к компьютеру и установите необходимое ПО

- Приложите оригинальный ключ к считывателю программатора

- Считайте код ключа с помощью программы

- Возьмите чистую заготовку и приложите ее к программатору

- Запишите считанный код на новую заготовку

- Проверьте работоспособность нового ключа на домофоне

Копирование RFID-брелока:

- Включите RFID-копировальщик

- Поднесите оригинальный брелок к считывателю копировальщика

- Нажмите кнопку считывания кода

- После успешного считывания возьмите чистую RFID-заготовку

- Поднесите заготовку к копировальщику и нажмите кнопку записи

- Дождитесь сигнала об успешной записи

- Проверьте новый брелок на домофоне

Возможные проблемы при копировании ключей

При самостоятельном копировании ключей могут возникнуть некоторые сложности:

- Невозможность считать код с защищенных ключей

- Несовместимость оборудования с определенными типами ключей

- Ошибки при записи кода на новую заготовку

- Отказ домофона принимать скопированный ключ

В случае возникновения проблем рекомендуется обратиться к специалистам по копированию ключей.

Альтернативные способы копирования ключей

Использование смартфона для копирования NFC-ключей

Некоторые современные смартфоны с NFC-модулем можно использовать для копирования NFC-ключей:

- Установите на смартфон специальное приложение для копирования NFC-меток

- Поднесите оригинальный NFC-ключ к смартфону для считывания

- Сохраните считанные данные в приложении

- Используйте смартфон в качестве виртуального ключа или запишите данные на новую NFC-метку

Этот способ работает не со всеми типами NFC-ключей и зависит от модели смартфона.

Меры предосторожности при копировании ключей

При самостоятельном копировании ключей от домофона следует соблюдать некоторые меры предосторожности:

- Используйте только легально приобретенное оборудование для копирования

- Не пытайтесь копировать чужие ключи без разрешения владельца

- Храните копии ключей в надежном месте, не передавайте их посторонним

- При утере ключа сообщите об этом в управляющую компанию для блокировки

- Не размещайте в открытом доступе фотографии ключей — их можно скопировать по изображению

Преимущества и недостатки самостоятельного копирования ключей

Преимущества:

- Экономия средств по сравнению с заказом дубликата у специалистов

- Возможность быстро сделать копию в любое время

- Полный контроль над процессом копирования

Недостатки:

- Необходимость приобретения специального оборудования

- Риск ошибок при копировании из-за отсутствия опыта

- Ограниченные возможности копирования защищенных ключей

Заключение

Самостоятельное копирование ключей от домофона — вполне реальная задача при наличии соответствующего оборудования и базовых навыков. Это позволяет сэкономить время и деньги на создании дубликатов. Однако важно соблюдать законность и меры безопасности при работе с ключами. В случае сложностей лучше обратиться к специалистам по копированию ключей.

самостоятельно и легально дублируем собственный ключ (Aliexpress) / Подборки товаров с Aliexpress и не только / iXBT Live

Для работы проектов iXBT.com нужны файлы cookie и сервисы аналитики. Продолжая посещать сайты проектов вы соглашаетесь с нашей Политикой в отношении файлов cookie

Не секрет, что можно самостоятельно сделать дубликать простых ключей от домофона (RFID/iButton).Тем более, сделать копию электронного ключа на простое… RFID-кольцо и открывать двери без лишних движений. Вы имеете право сделать дубликат собственного ключа, который боитесь потерять или который пришел в негодность. На Алиэкспресс существуют копировальщики и дубликаторы ключей и пультов от шлагбаумов, с помощью которых не сложно сделать собственную копию.

Копировальщики RFID-ключей (для домофона)

Дубликатор RFID/NFC меток 125 кГц Простой копировальщик RFID ключей Многочастотный копировальщик RFID

Давно есть способ легально сделать копию электронного ключа для собственного домофона. Обычно это дубликат на вторую связку ключей или копия старого ключа, который боитесь сломать или потерять. В таком случае выбираем и приобретаем копировальщики электронных RFID-ключей на 125 кГц. Есть, кстати, и универсальный многочастотный копировальщик RFID, который поддерживает чатсоты 125 кГц, 250 кГц, 375 кГц, 500 кГц. В большинстве случаев достаточно приложить оригинальный ключ, считать код, затем быстро приложить пустой ключ-болванку для записи кода. Затем стоит проверить работоспособность нового ключа, и при необходимости, повторить.

Обычно это дубликат на вторую связку ключей или копия старого ключа, который боитесь сломать или потерять. В таком случае выбираем и приобретаем копировальщики электронных RFID-ключей на 125 кГц. Есть, кстати, и универсальный многочастотный копировальщик RFID, который поддерживает чатсоты 125 кГц, 250 кГц, 375 кГц, 500 кГц. В большинстве случаев достаточно приложить оригинальный ключ, считать код, затем быстро приложить пустой ключ-болванку для записи кода. Затем стоит проверить работоспособность нового ключа, и при необходимости, повторить.

Копировальщики iButton ключей (для домофона)

Универсальный копировальщик RFID/iButton Программатор iButton USB Программатор iButton COM

Хорошее комбинированное устройство все-в-одном для программирования болванок электронных ключей стандартов поддерживает сразу дублирование кодов как iButton ключей, так и RFID ключей. С помощью подобного устройства можно сделать клон ключа для домофона, двери подъезда, входных ворот и так далее. Продвинутые пользователи могут выбрать программаторы приставки USB/COM для компьютера, которые позволяют считать и хранить код отдельно от ключа.

Продвинутые пользователи могут выбрать программаторы приставки USB/COM для компьютера, которые позволяют считать и хранить код отдельно от ключа.

Копировальщики беспроводных пультов 433 МГц

Универсальный пульт 433 МГц Универсальный пульт KEBIDU

Пульты дистанционного управления 433MHZ для дверей и ворот — одни из самых популярных заказов на Алиэкспресс. Например, универсальная модель пульта KEBIDU на четыре кода имеет более 7000 заказов и 4000 положительных отзывов. Также предлагаю из самых популярных копировальщиков беспроводных пультов 433 МГц для ворот и шлагбаумов фирм CAME, NICE, DOORHAN, BFT, HORMANN, MARANTEC, FAAC. Естественно, перед заказом внимательно читаем описание.

RFID-кольца, пустые электронные ключи для записи

Кольца для записи RFID ключей Болванки iButton ключей

Обязательно берем в запас к копировальщику набор чистых болванок iButton и RFID ключей. Кольца для записи RFID могут заменить болванки RFID ключей — это отдельная интересная тема, запись кода ключа от домофона на кольцо. Обыкновенное кольцо с записываемой RFID-меткой. В лоте выбирайте нужный диаметр кольца и частоту 125 кГц.

Обыкновенное кольцо с записываемой RFID-меткой. В лоте выбирайте нужный диаметр кольца и частоту 125 кГц.

Не забывайте приобретать «болванки» для RFID/iButton ключей, а также при выборе радиобрелока точно выбирать модель с нужным радиочастотным диапазоном. В большинстве лотов в комплекте идет несколько «болванок», этого достаточно для того, чтобы сделать для себя копию на случай утери или дубликат на вторые ключи. Радиочастотные универсальные ключи позволяют копировать до четырех брелоков сразу, правда с совместимостью кодов все гораздо сложнее — нужно знать производителя аппаратуры своего шлагбаума или своих распашных ворот, рабочую частоту и тип кодирования (например, шлагбаум «CAME»).

Новости

Публикации

Губки для мытья посуды не только добавляют яркие краски в кухонный интерьер, но также имеют практическое значение. Разные цвета губок обозначают разные степени жесткости и абразивности их рабочей…

Отрицать, что на территории нашей страны раньше не обитали эти опасные паукообразные сложно. Они были всегда, но в гораздо меньшей популяции. Те, кто родился и жил в Советском Союзе, могут это…

Они были всегда, но в гораздо меньшей популяции. Те, кто родился и жил в Советском Союзе, могут это…

Новогодний подарок из Китая добрался до меня когда новогодние праздники уже и забылись. Тем приятнее было получить такой запоздалый подарок в виде медного фонарика от одного из моих самых любимых…

При подготовке различных проектов, проведении доработок конструкций, а также для сборки самых разнообразных приспособлений часто требуется нарезание резьбы по месту. Например, для установки на…

Мой смартфон Samsung Galaxy S22+ с завода был без защитной плёнки. И этот момент меня очень огорчал. Так как я не люблю, когда экран ничем не защищён. Знаете ли, без защиты совсем не те ощущения….

Чем теплее становится на улице, тем больше вокруг звучит блютуз колонок. Особенно удобно такое устройство брать с собой, если оно совсем маленькое. Бренд ELTRONIC выпустил новую линейку колонок…

Копирование домофонных ключей. Основная Информация

Скачать статью в PDF

Основная информация

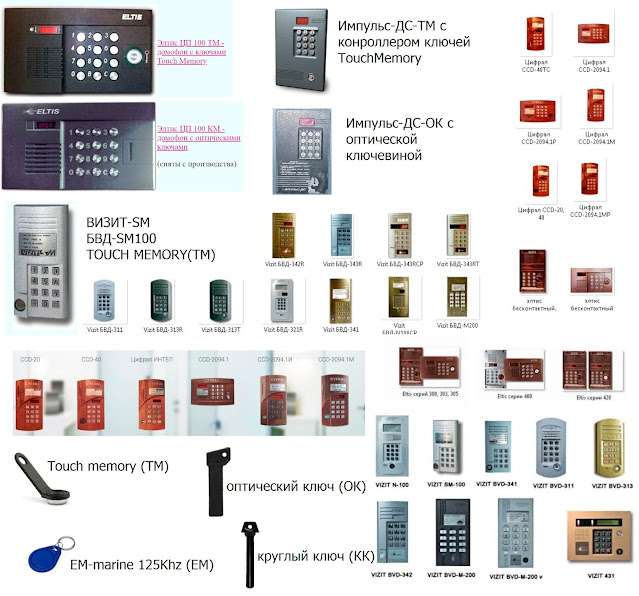

Для того чтобы понять принцип работы копировальщика домофонных ключей следует знать, что каждый электронный ключ содержит в себе индивидуальный код. Данный код записывается в память ключа на этапе изготовления и не подлежит изменению.

Данный код записывается в память ключа на этапе изготовления и не подлежит изменению.

Процесс программирования ключа на определенный домофон выглядит следующим образом: установщик, набрав специальный пароль на домофоне, переводит его в режим считывания ключей. Затем подносит все требуемые ключи к домофону, который записывает кода, считанные с этих ключей, к себе в память.

Впоследствии, когда подносится ключ к домофону, тот считывает код с ключа. Сверяет полученный код с кодом, хранящимся в памяти. И если ранее этот ключ был записан в память домофона, то дверь открывается.

Уточним, каждый ключ содержит только один, свой индивидуальный номер.

Разновидности ключей

Существует 3 типа ключей-таблеток – «Даллас», «Цифрал» и «Метаком». Они являются геометрическими аналогами (одинаковые на вид). Принцип (протокол) выдачи кода у них различен.

Заготовки TM2004, TM-08, RW1990. 1 могут полноценно работать только в режиме, имитирующем тип ключа «Даллас». Именно поэтому создание копий ключей «Цифрал» и «Метаком» на эти заготовки не всегда возможно.

1 могут полноценно работать только в режиме, имитирующем тип ключа «Даллас». Именно поэтому создание копий ключей «Цифрал» и «Метаком» на эти заготовки не всегда возможно.

Проксимити (Далее RFID) ключи – это различного вида пластиковые брелки, карты имеющие встроенный чип, который начинает передавать свой индивидуальный номер при поднесении ключа в поле действия считывателя домофона. Обычно это расстояние не превышает 10 см. Питание ключа (брелки или карты) происходит от энергии излучаемой антенной считывателя. В остальном ключи – таблетки и RFID ключи аналогичны.

Описание ключей.

-

«Dallas» — ключи данного типа встречаются с надписями на пластмассовом держателе: «Визит», «Dallas», «Eltis», «Sean», без надписей или с всевозможными рисунками.

Создание дубликатов для

них возможно практически со 100 % гарантией.

Проблемой в создании копий данных ключей на ключ-заготовку TM2004 связано с появлением специальных «фильтров».

Для обхода фильтров используйте более современные заготовки TM-08v2 и RW1990.2. Они меньше отличаются от оригинальных ключей «Даллас» по электрическим характеристикам. И создание фильтра от таких копий более затруднительно.

Иногда встречаются старые домофоны, которые не желают работать с новыми заготовками. Но отлично работают с ТМ2004. Поэтому рекомендуется иметь и эти заготовки «на всякий случай».

-

«Метаком» — ключи данного типа встречаются как с надписью «Метаком», так и без неё. Причем если на металлической части ключа выдавлена маркировка «МК», то есть вероятность, что это отечественный аналог ключа «Даллас». С параметрами, которые были описаны выше и изготовление копии к такому ключу ничем не отличается от изготовления копии к ключу «Даллас».

Но если металлическая часть ключа не имеет этой гравировки, то скорее всего это ключ «Метаком» ТМ2002.

-

«Cyfral» — ключи данного типа встречаются с надписью «Cyfral» на пластмассовом держателе. Данные ключи так же как и «Метаком» имеют свой, оригинальный формат и требуют специальной заготовки.

Иногда встречаются ключи «Цифрал», чтение которых произвести не удаётся. Прибор будет «молчать» как будто не видит ключа. Так ведут себя на копировальщиках устаревшие «резистивные» ключи. Внутри ключа нет никакой микросхемы с кодом. Там только сопротивление (резистор) определенного номинала.

-

«RFID» — встречаются в виде брелков различной формы, с надписями «VIZIT», «Eltis», или без надписей. Зачастую можно встретить и карты. карты имеют размер и толщину как у обычной банковской пластиковой карты. Или могут быть несколько увеличенные по толщине – около 3-х мм.

Работают карты и брелки одинаково, но не всегда можно заменить брелок картой или наоборот. Бывает, что антенна считывателя слишком мала, чтобы дать достаточно энергии на карту, которая имеет большой объём. И поэтому считывание не происходит или же происходит крайне нестабильно, приходится подносить брелок или карту вплотную к считывателю. В остальных же параметрах карты и брелки взаимозаменяемы.

Бывает, что антенна считывателя слишком мала, чтобы дать достаточно энергии на карту, которая имеет большой объём. И поэтому считывание не происходит или же происходит крайне нестабильно, приходится подносить брелок или карту вплотную к считывателю. В остальных же параметрах карты и брелки взаимозаменяемы.

Вернуться к списку

Как копировать карты доступа RFID и NFC и брелоки

⚠️Важное обновление: Почти 80% всех карт-ключей, используемых в коммерческих объектах, могут быть подвержены взлому из-за уязвимостей протокола. 128-битные проходы и теги Kisi с шифрованием AES предназначены для защиты вашего бизнеса от таких угроз: узнать больше здесь.

Как мы копировали брелоки и находили уязвимости в ключ-картах:

Из этого поста вы узнаете:

- Сколько существует RFID-карт

- Наилучшие способы скопировать карты доступа 125 кГц в офис с пошаговыми инструкциями менее чем за 1 минуту (включая необходимые инструменты)

- Еще одно пошаговое руководство руководство о том, как можно скопировать более продвинутые карты 13,56 МГц (и, конечно же, какое оборудование вам нужно)

По сути, это означает, что вы научитесь клонировать карты (NFC или RFID-клонер) на рабочем столе!

Влияние RFID-карт и RFID-брелоков

IDTechEx обнаружила, что в 2015 году общий рынок RFID оценивался в 10,1 миллиарда долларов. Родительский каталог для NFC оценивается в 10,1 миллиарда долларов — с 9,5 миллиарда долларов в 2014 году и 8,8 миллиарда долларов в 2013 году. IDTechEx заявляет, что к 2020 году рынок вырастет до 13,2 млрд долларов . Индустрия безопасности пережила капитальный ремонт благодаря достижениям в области технологий. Например, безопасность дверей эволюционировала от простых навесных замков и ключей до карт и брелков с поддержкой RFID, которые можно провести и активировать, а также использовать электрические замки для открывания дверей. Хотя эта технология удивительна, она требует постоянной эволюции и адаптации для защиты от злоумышленников.

Родительский каталог для NFC оценивается в 10,1 миллиарда долларов — с 9,5 миллиарда долларов в 2014 году и 8,8 миллиарда долларов в 2013 году. IDTechEx заявляет, что к 2020 году рынок вырастет до 13,2 млрд долларов . Индустрия безопасности пережила капитальный ремонт благодаря достижениям в области технологий. Например, безопасность дверей эволюционировала от простых навесных замков и ключей до карт и брелков с поддержкой RFID, которые можно провести и активировать, а также использовать электрические замки для открывания дверей. Хотя эта технология удивительна, она требует постоянной эволюции и адаптации для защиты от злоумышленников.

Любая новая технология с момента ее представления широкой публике уязвима для манипуляций и взлома злоумышленниками. Хорошим примером этого являются метки RFID в 2013 году. В то время технология RFID распространилась во многих секторах со скоростью лесного пожара — технологические компании, больницы и многие другие использовали карты 125 кГц для доступа к дверям, защищенным электрическими замками. Большинство из них использовали протокольную карту EM4100 (тип карты 125 кГц) или карту на основе CMOS IC, на которой информация о метке или брелоке хранилась открыто. Поскольку у этих ИС не было ни шифрования, ни аутентификации, они передавали свою информацию, как только поблизости оказывался читатель. Это представляло огромную угрозу безопасности для компаний, имеющих дело с конфиденциальной информацией и продуктами. По сути, любой, у кого есть подходящее оборудование, может украсть или воспроизвести эти карты и брелоки, независимо от того, авторизованы они или нет.

Большинство из них использовали протокольную карту EM4100 (тип карты 125 кГц) или карту на основе CMOS IC, на которой информация о метке или брелоке хранилась открыто. Поскольку у этих ИС не было ни шифрования, ни аутентификации, они передавали свою информацию, как только поблизости оказывался читатель. Это представляло огромную угрозу безопасности для компаний, имеющих дело с конфиденциальной информацией и продуктами. По сути, любой, у кого есть подходящее оборудование, может украсть или воспроизвести эти карты и брелоки, независимо от того, авторизованы они или нет.

Интересует контроль доступа ? Загрузите наше бесплатное руководство по контролю доступа !

Я понял — эти карты есть, как их скопировать?

В предыдущих сообщениях нашего блога рассказывается о том, как карты HID могут быть взломаны и как протокол Wiegand, используемый считывателями HID, может быть скопирован клонерами карт HID. В этом посте не так много технических подробностей, а, скорее, он должен помочь вам быстро и легко понять компонент копирования карт.

В этом посте не так много технических подробностей, а, скорее, он должен помочь вам быстро и легко понять компонент копирования карт.

Как копировать карты 125 кГц — по-старому:

Считыватель, подобный показанному здесь, может легко скопировать идентификатор существующего 125 кГц EM4100 или чипа протокола аналогичного типа и скопировать его на другую карту или брелок. . Одним из первых, кто атаковал этот стандарт безопасности в 2013 году, был Фрэнсис Браун, управляющий партнер охранной фирмы Bishop Fox. Браун намеренно проверил безопасность стандарта и разработал устройство чтения/записи на основе Arduino, которое могло копировать существующие метки и брелки 125 кГц.

Прошло уже пять лет с тех пор, как Браун разработал свой инструмент для взлома этих систем, и многие компании перешли на более безопасный стандарт с более высокой частотой; тем не менее, есть еще много предприятий, которые не обновили и все еще используют карты и брелоки EM4100 125 кГц, что делает их очень уязвимыми для атак.

Как копировать карты 125 кГц с помощью копира RFID — это так же просто, как распечатать электронное письмо!

Устройство « Handheld RFID Writer » (купите его здесь всего за 11 долларов) работает следующим образом:

- Включите устройство, поднесите совместимую карту EM4100 или брелок к рукоятке и нажмите кнопку «Читать».

- В случае успеха устройство подаст звуковой сигнал, теперь замените скопированный тег пустым и нажмите «Запись». Не верите, как это легко? Вот видео, чтобы показать вам:

Вот как легко скопировать или клонировать карту доступа или RFID-брелок.

Как скопировать HID-карты и получить их на свой телефон

Люди задают такие вопросы, как: «Как можно использовать NFC мобильного телефона в качестве бесконтактной HID-карты (используется у дверей корпоративного офиса)?» и «Является ли iPhone NFC-передатчик 6, который можно использовать в качестве бесконтактного кард-ридера?» и так далее.

В следующем разделе мы сосредоточимся на вашей типичной HID-карте, которая работает на частоте 13,56 МГц и немного сложнее для копирования:

Почему эти карты труднее копировать?

Поскольку частота значительно выше по сравнению с версией 125 кГц, количество битов, которые можно отправить в секунду, значительно выше. Это означает, что данных на чипе, который нужно зашифровать, будет больше, что сделает его более безопасным. Теперь, когда для этих карт доступно шифрование, способ их связи со считывающим устройством заключается в отправке сигнала, и считыватель считывает его. Однако, в отличие от предыдущего, он больше не рекламирует все свои данные; вместо этого он передает только общедоступные данные, такие как его идентификатор и имя.

Хорошо, я понял — их трудно скопировать, но как мы их скопируем?

Чтобы получить доступ к конфиденциальной информации, вы должны предоставить этому сектору памяти правильный ключ, иначе он будет отображаться пустым.

Несмотря на то, что эти карты намного более безопасны, как только вы узнаете алгоритм шифрования, вы сможете расшифровать их и получить доступ к конфиденциальной информации. При этом люди также могут относительно легко клонировать эти карты.

Несмотря на то, что эти карты намного более безопасны, как только вы узнаете алгоритм шифрования, вы сможете расшифровать их и получить доступ к конфиденциальной информации. При этом люди также могут относительно легко клонировать эти карты. Поскольку большинство Android-смартфонов, работающих под управлением ОС Android, имеют NFC, чтение этих карт и, в некоторых случаях, их клонирование не составляет труда.

— (Если вы не хотите заказывать оборудование на Ebay, пропустите эту часть и узнайте, как сделать дубликат карты с помощью смартфона и приложения) —

- Подготовьтесь к копированию карт HID — инструменты вам нужен : для начала нам нужно несколько дешевых компонентов с Ebay — они продаются под «считывателем NFC». Вы также можете проверить считыватель NFC на Alibaba, если вам нужны большие объемы. Я получил свой считыватель/запись NFC на NewEgg, где он указан как «NFC ACR122U RFID». Он работает на Windows, Mac и большинстве систем Linux.

- Если у вас есть инструмент копирования, вам нужен компьютер с ОС Windows. Установите его драйверы и начните использовать. Вам также понадобится компьютер для запуска программного обеспечения, и, следуя этому руководству, вы сможете взломать карты Mifare Classic 1K. Вот руководство BlackHat.

Держись! Надеюсь, вы еще не заказали считыватель NFC, потому что если у вас Android, вы также можете сделать это со своим телефоном!

Клонирование карт Mifare NFC с помощью мобильного телефона:Вот самый простой способ скопировать карты NFC в телефон:

Несмотря на то, что руководство BlackHat работает хорошо, его использование может немного разочаровывать, так как вам нужно собрать некоторые компоненты и взломать руководство в течение часа или двух, чтобы увидеть некоторые результаты.

Самый простой способ клонировать карты Mifare NFC Classic 1K — использовать смартфон Android с возможностями NFC. Правильно, ваш мобильный телефон может быть использован для нарушения безопасности компании, если она использует эти типы карт (система безопасности RFID).

Просто скачайте «Mifare Classic Tool» для Android. Pro Tip: Мне потребовалось некоторое время, чтобы понять, почему это не работает, но, конечно, вам нужно включить NFC. Зайдите в настройки и найдите NFC, обязательно включите его. Теперь мы можем начать клонирование карт, которые никогда не меняли свой пароль сектора по умолчанию.

Просто скачайте «Mifare Classic Tool» для Android. Pro Tip: Мне потребовалось некоторое время, чтобы понять, почему это не работает, но, конечно, вам нужно включить NFC. Зайдите в настройки и найдите NFC, обязательно включите его. Теперь мы можем начать клонирование карт, которые никогда не меняли свой пароль сектора по умолчанию. Как приложение используется для копирования карты:

Приложение поставляется с ключами по умолчанию, установленными производителем карт NFC, вы не поверите, сколько людей никогда не удосужились изменить это. У Тима Тьювеса есть отличное руководство о том, как клонировать карты NFC с помощью смартфона с поддержкой NFC. Следующие изображения взяты из его руководства, которое можно найти здесь.

Взлом NFC через приложение:

Как только мы прочитаем ключ или брелок, который нам нужен, мы можем сохранить всю информацию в файле. Затем мы можем использовать эту информацию и записать ее обратно на пустую карту, фактически клонируя оригинал или брелок.

На рисунке 5 ниже показана часть приложения «Запись сектора», в которой вы можете записывать отдельные сектора или записывать их все. Важным сектором, о котором следует помнить, является сектор 0, так как он содержит UID и данные производителя, в основном, если вы скопируете сектор 0 на другой брелок, вы сделали копию.

На рисунке 5 ниже показана часть приложения «Запись сектора», в которой вы можете записывать отдельные сектора или записывать их все. Важным сектором, о котором следует помнить, является сектор 0, так как он содержит UID и данные производителя, в основном, если вы скопируете сектор 0 на другой брелок, вы сделали копию. В Kisi Reader Pro используются карты NFC Mifare Desfire EV1 2K. Это одни из самых безопасных карт NFC на сегодняшний день. Они обеспечивают дополнительный уровень безопасности уже существующих карт Mifare Desfire NFC, делая их невероятно безопасными.

Если вы хотите узнать, как мы в Kisi используем мобильные учетные данные и карты NFC со 128-битным шифрованием AES, ознакомьтесь с этим обзором нашей мобильной системы контроля доступа или свяжитесь с нами. Если вас больше интересует, как работают системы доступа, загрузите наше бесплатное руководство в формате PDF.

Вам нужен безопасный контроль доступа?

Запросите предложение на нашем сайте!

Насколько легко скопировать брелок?

Опубликовано Уиллом Биггерманом, вице-президентом и главным операционным директором

Предприятия десятилетиями использовали брелоки для контроля доступа. Технология относительно проста. Брелок имеет код радиочастотной идентификации (RFID), который связывается со считывателем, который затем аутентифицирует устройство для отпирания дверей или ворот.

Брелоки меньше карточек-ключей, поэтому их легче носить с собой. Однако, как и карты-ключи, брелоки представляют опасность для копирования. Скопировать брелок проще, чем многие думают. Хотя вы не сможете скопировать его в хозяйственном магазине, как обычный ключ, вы можете скопировать брелок онлайн или в киоске.

Копирование брелоков стало серьезной угрозой безопасности для организаций, которые используют эти устройства как часть своей системы контроля доступа. Насколько легко дублировать брелок?

Копирование брелка в киоске стоит всего 25 долларовКопирование низкочастотной RFID-карты или брелока с частотой 125 кГц относительно недорого — всего 25 долларов в киоске [1].

На самом деле, устройства, которые могут копировать эти брелоки, также дешевы, их стоимость в Интернете составляет всего несколько долларов.

На самом деле, устройства, которые могут копировать эти брелоки, также дешевы, их стоимость в Интернете составляет всего несколько долларов. Хотя оригинальный брелок должен быть активен для дублирования, большинство брелоков легко скопировать. Благодаря низкой цене получения дубликата брелока люди могут предпочесть скопировать свой брелок в другом месте, а не просить у руководства вторую копию.

Хотя копирование некоторых брелоков может быть затруднено или может занять больше времени, чем копирование других, это можно сделать. По мере того, как удобство копирования ключей растет от интернет-магазинов до физических киосков, копирование на брелке становится все более распространенным явлением.

Дублирование ключей угрожает безопасностиБрелоки предназначены для того, чтобы не допустить посторонних лиц в зоны ограниченного доступа, включая закрытые территории, гаражи, здания, офисы и жилые многоквартирные дома. Когда люди копируют свои ключи и передают их друзьям, родственникам или коллегам, безопасность оказывается под угрозой.

Системы контроля доступа не могут отличить скопированный брелок от оригинального устройства, а это означает, что если существует несколько одинаковых брелоков, невозможно узнать, кто именно имеет доступ к собственности [2].

Люди могут даже доплатить, чтобы их копии брелоков выглядели точно так же, как оригинальные брелки. Таким образом, управляющие недвижимостью могут быть не в состоянии определить разницу между скопированной версией и исходным назначенным ключом, что усложняет определение того, когда происходит копирование.

Как минимизировать риск и повысить безопасностьХотя дублирование брелоков представляет собой риск, можно продолжать использовать брелоки для защиты вашего имущества. Вот несколько способов снизить риск и повысить безопасность при использовании брелоков как части системы контроля доступа:

- Рассмотрите биометрические данные. Биометрический контроль доступа обеспечивает бесшовный подход и может использоваться как с брелками, так и без них.

Быстро и точно идентифицируйте посетителей с помощью таких опций, как технология распознавания лиц и сканирование сетчатки глаза [3].

Быстро и точно идентифицируйте посетителей с помощью таких опций, как технология распознавания лиц и сканирование сетчатки глаза [3]. - Разверните комбинацию методов. Вы можете использовать систему брелоков, но сочетать ее с клавиатурой, распознаванием лиц, технологией распознавания номерных знаков или другим типом контроля доступа для повышения безопасности.

- Переход на смарт-карты. Смарт-карты используют шифрование для предотвращения копирования ключей. Карта и считыватель должны аутентифицировать друг друга вместо того, чтобы считыватель просто проверял карту, повышая безопасность. Смарт-карты также могут использоваться в качестве идентификационных карт.

В зависимости от вашей текущей настройки контроля доступа, как правило, экономически выгодно и просто обновить вашу систему, чтобы уменьшить копирование брелоков и обеспечить безопасность.

Насколько надежна ваша система контроля доступа? Узнайте, заказав оценку рисков в Surveillance Secure.

- Подготовьтесь к копированию карт HID — инструменты вам нужен : для начала нам нужно несколько дешевых компонентов с Ebay — они продаются под «считывателем NFC». Вы также можете проверить считыватель NFC на Alibaba, если вам нужны большие объемы. Я получил свой считыватель/запись NFC на NewEgg, где он указан как «NFC ACR122U RFID». Он работает на Windows, Mac и большинстве систем Linux.