Как рассчитать сопротивление при последовательном и параллельном соединении. Какие основные законы используются для расчетов цепей. В чем особенности последовательного и параллельного подключения источников питания. Как правильно подключать аккумуляторы.

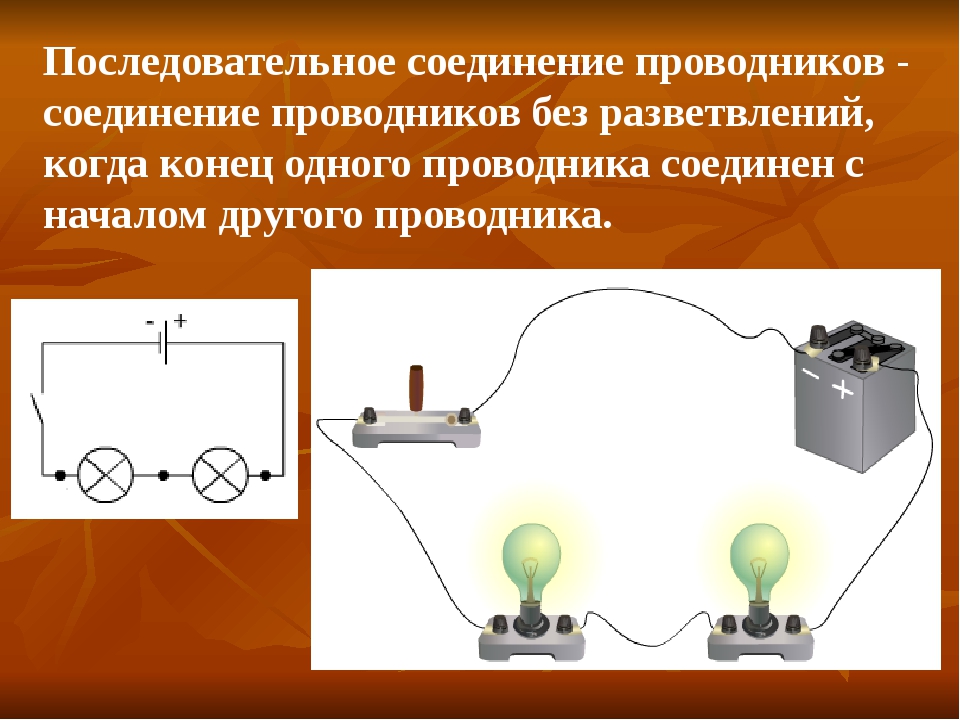

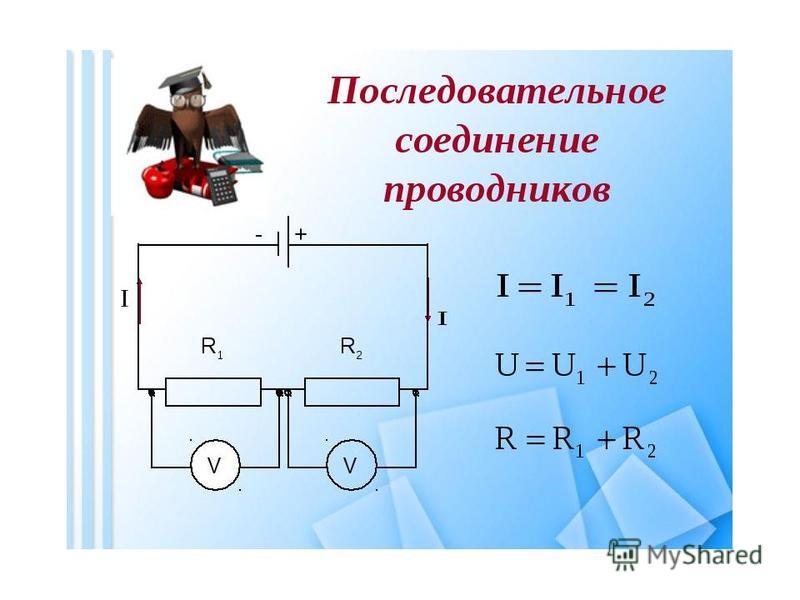

Особенности последовательного соединения проводников

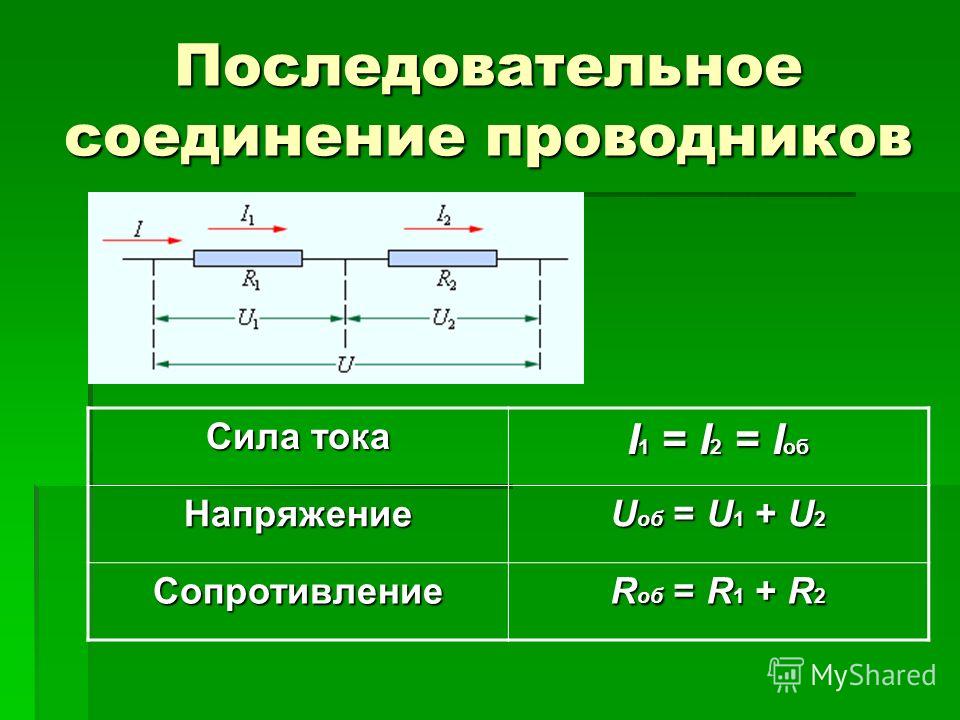

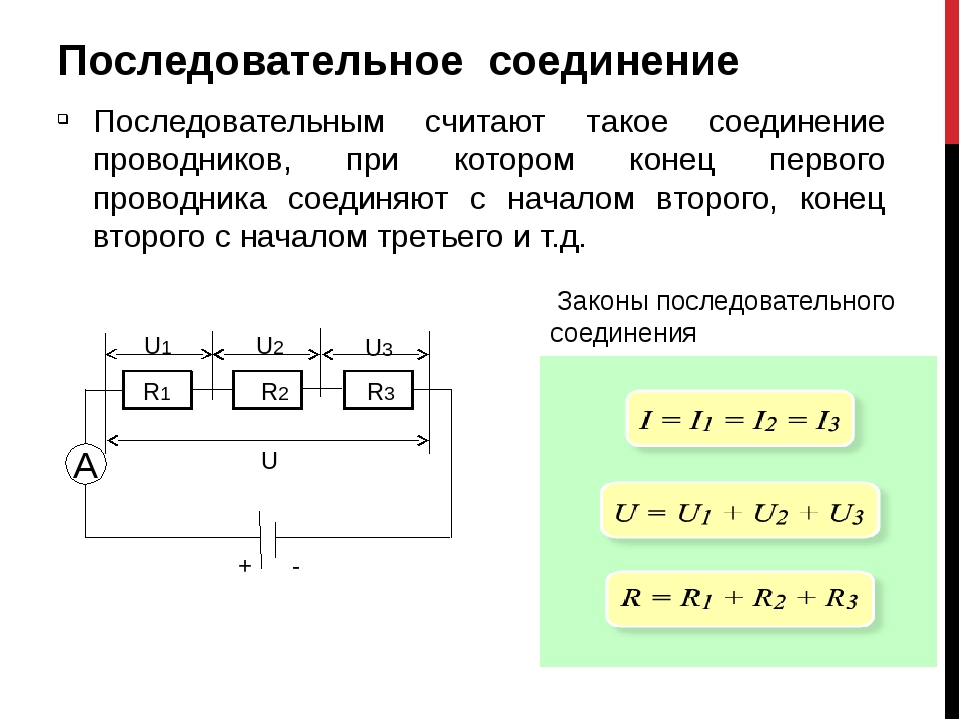

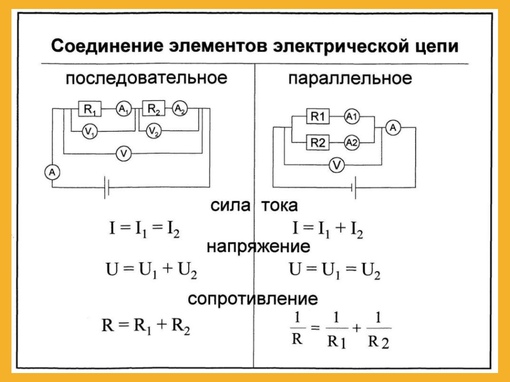

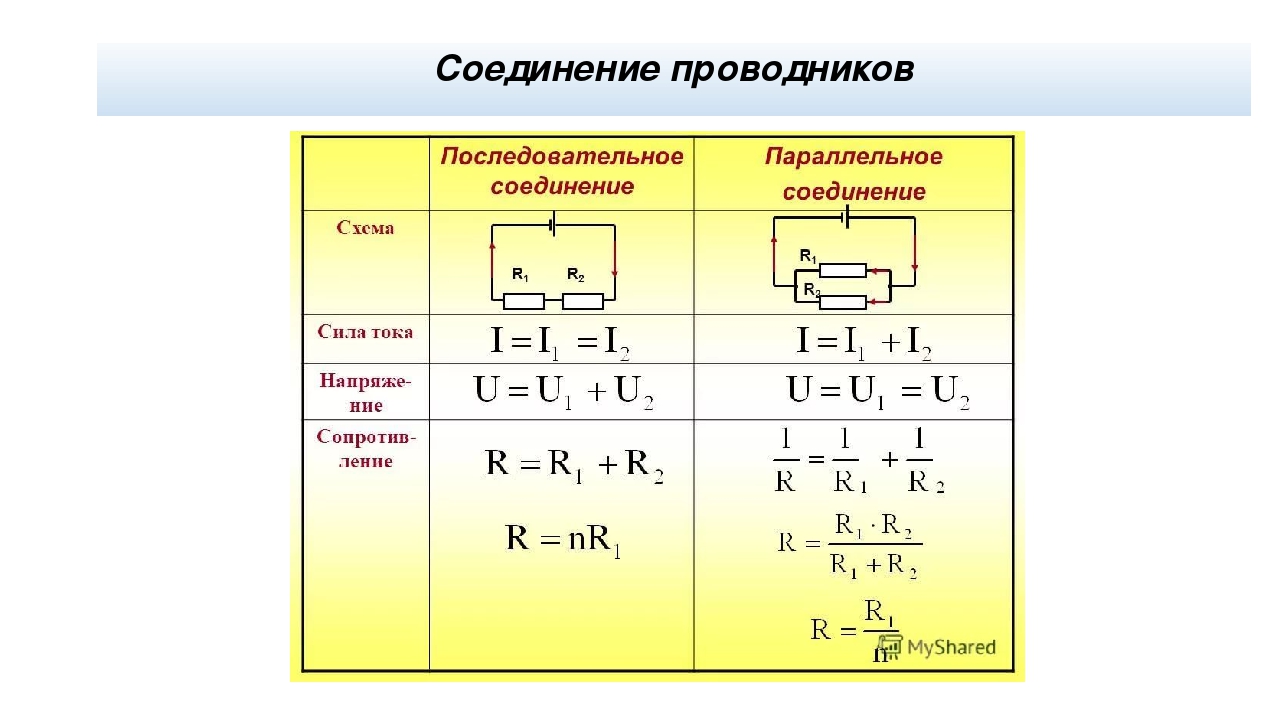

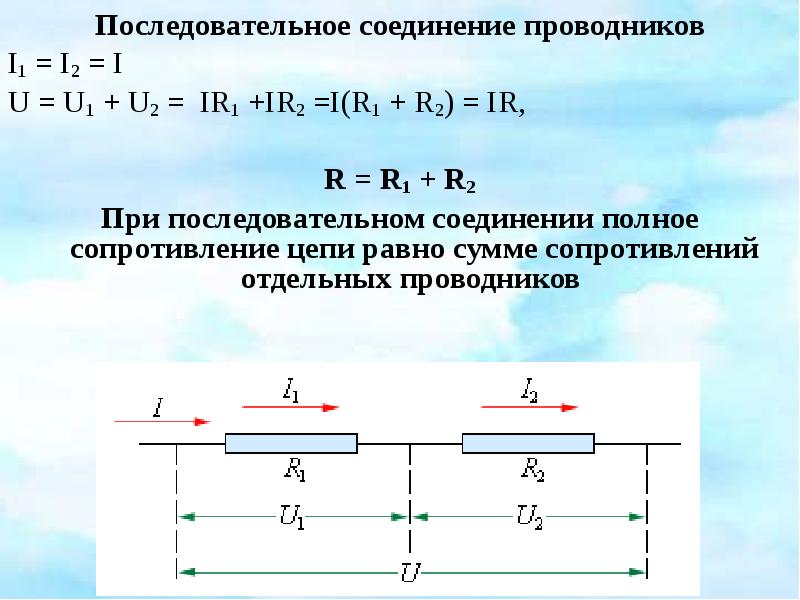

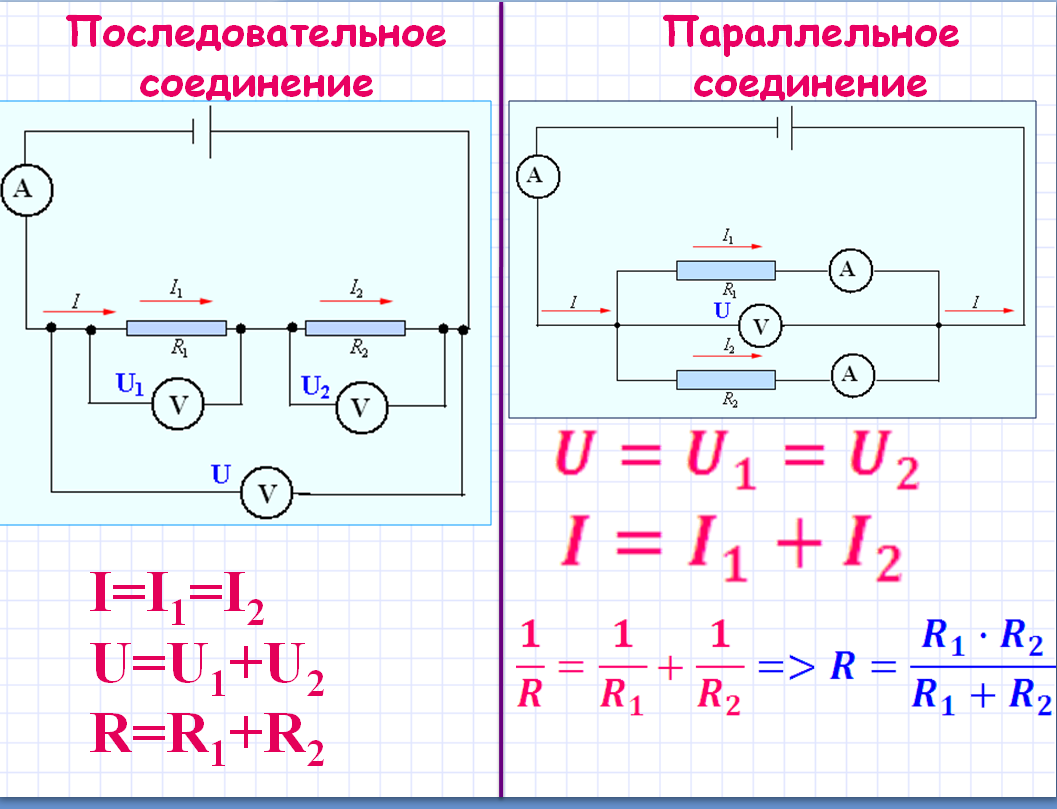

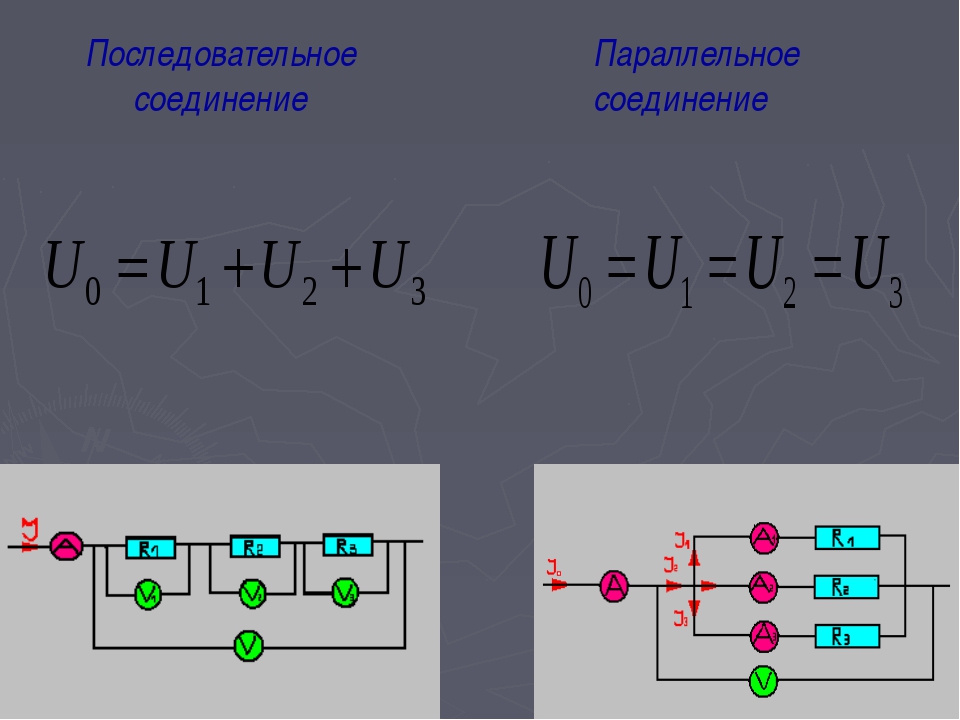

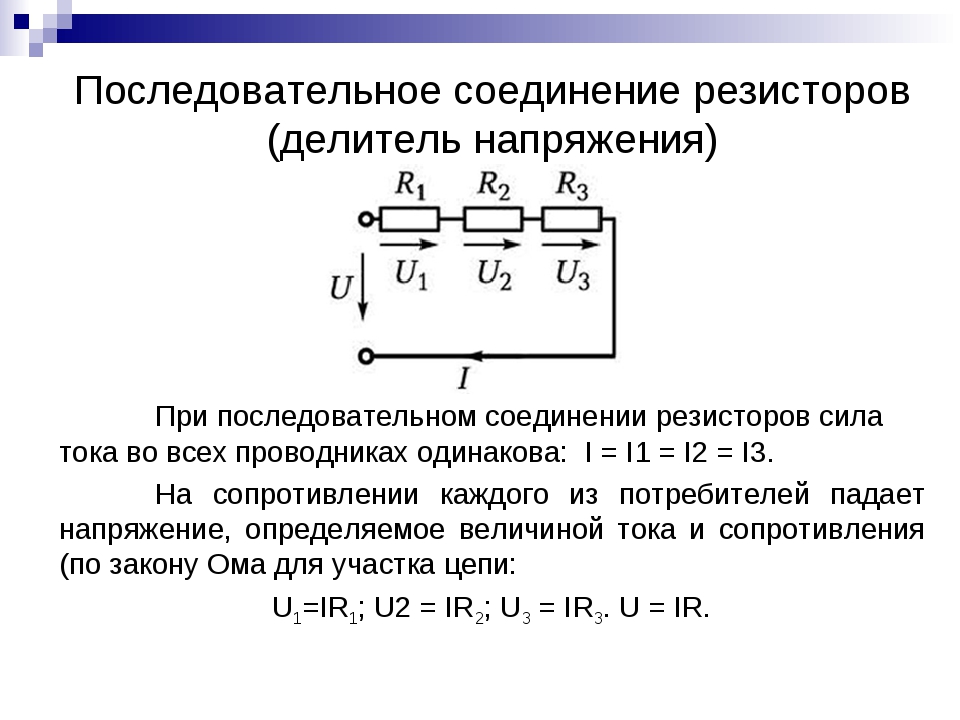

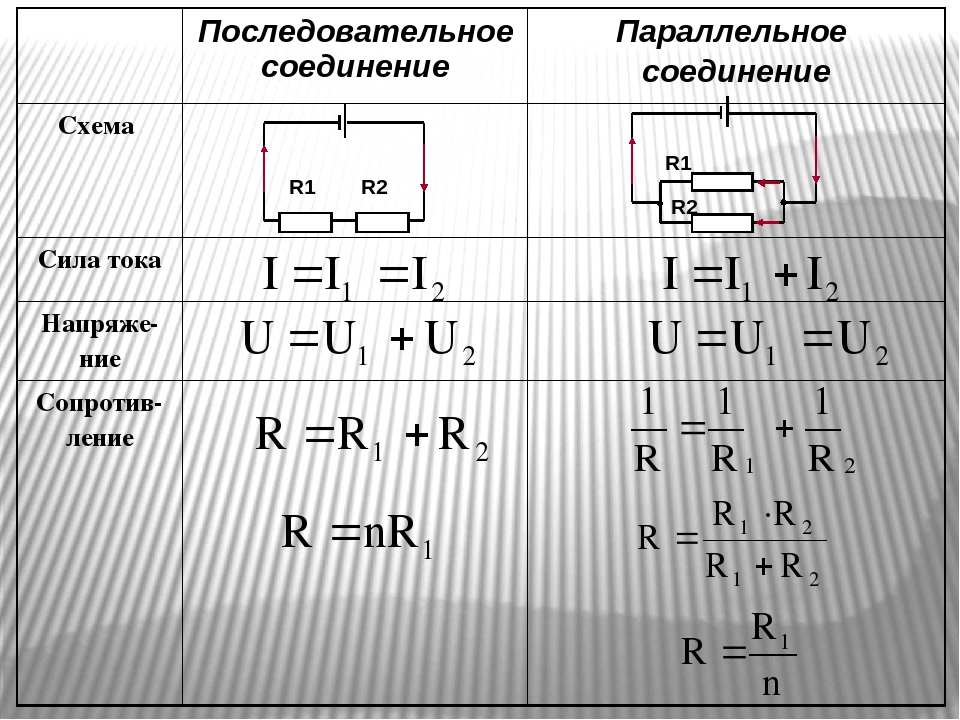

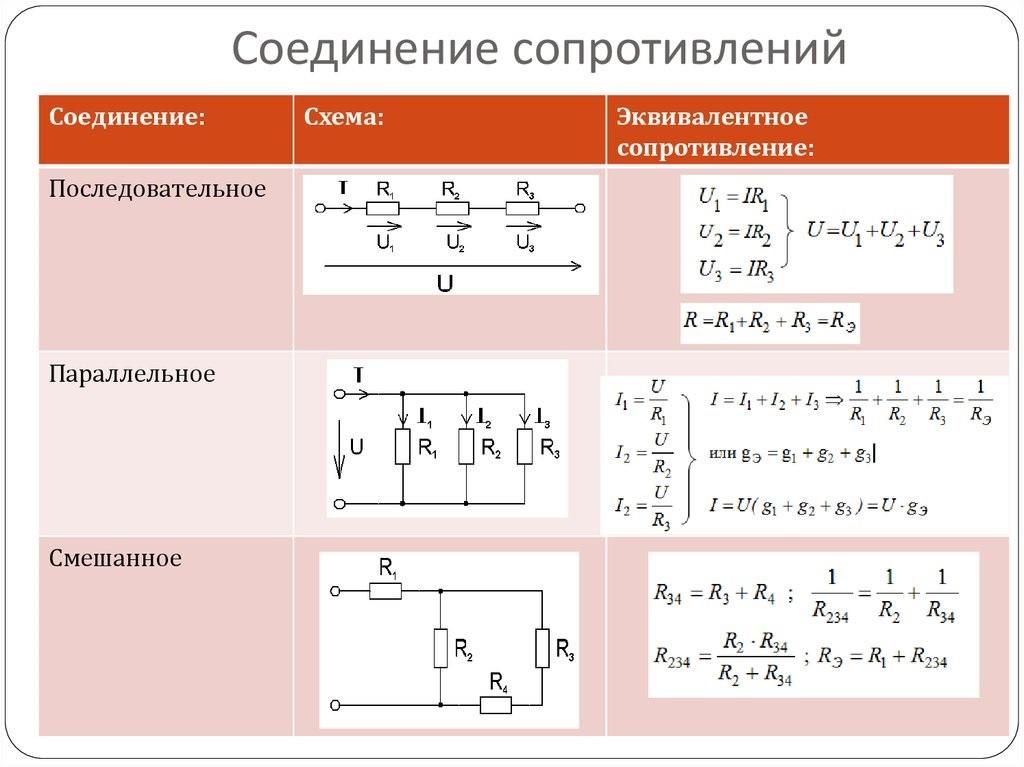

При последовательном соединении проводники подключаются один за другим, образуя неразветвленную цепь. Основные характеристики такого соединения:

- Сила тока одинакова во всех элементах цепи

- Общее напряжение равно сумме напряжений на всех участках

- Общее сопротивление равно сумме сопротивлений всех элементов

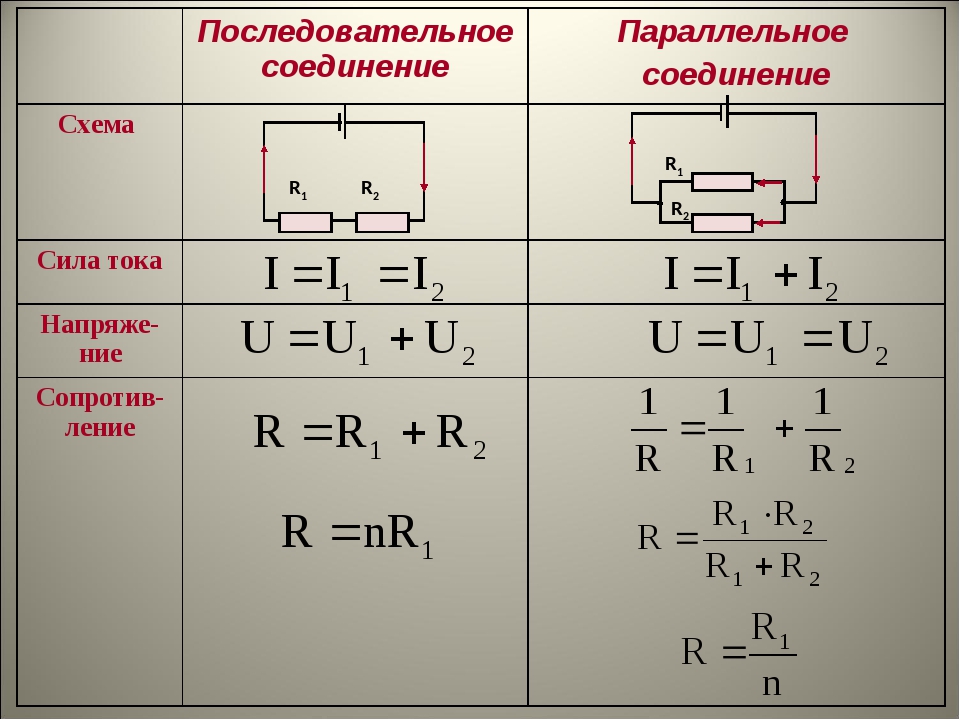

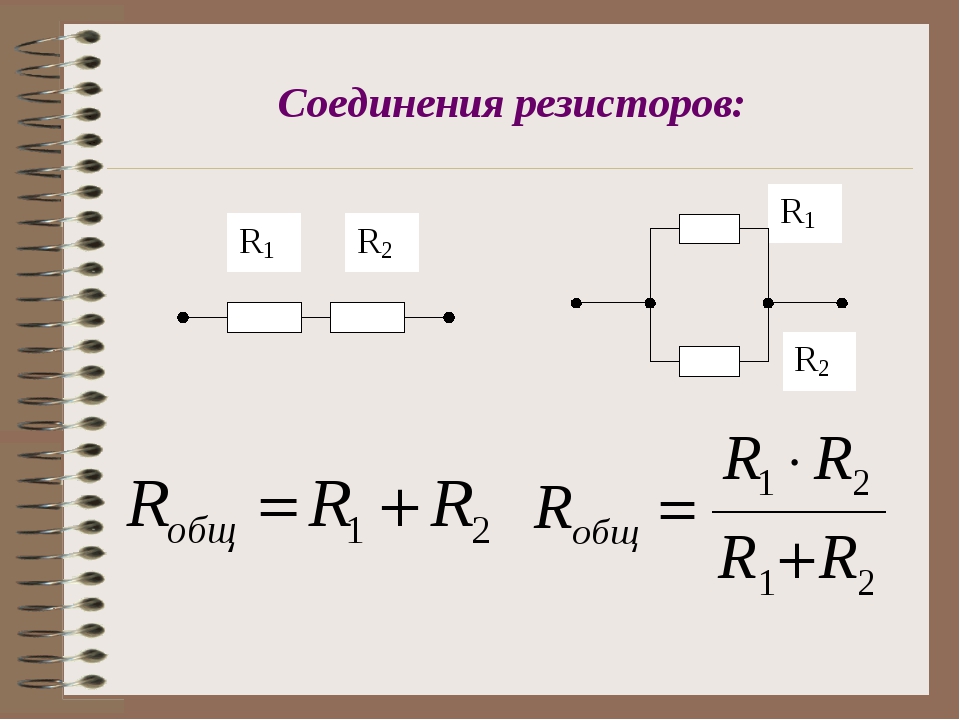

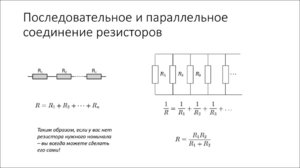

Формула для расчета общего сопротивления при последовательном соединении:

R = R1 + R2 + R3 + … + Rn

где R — общее сопротивление, R1, R2, R3 и т.д. — сопротивления отдельных элементов.

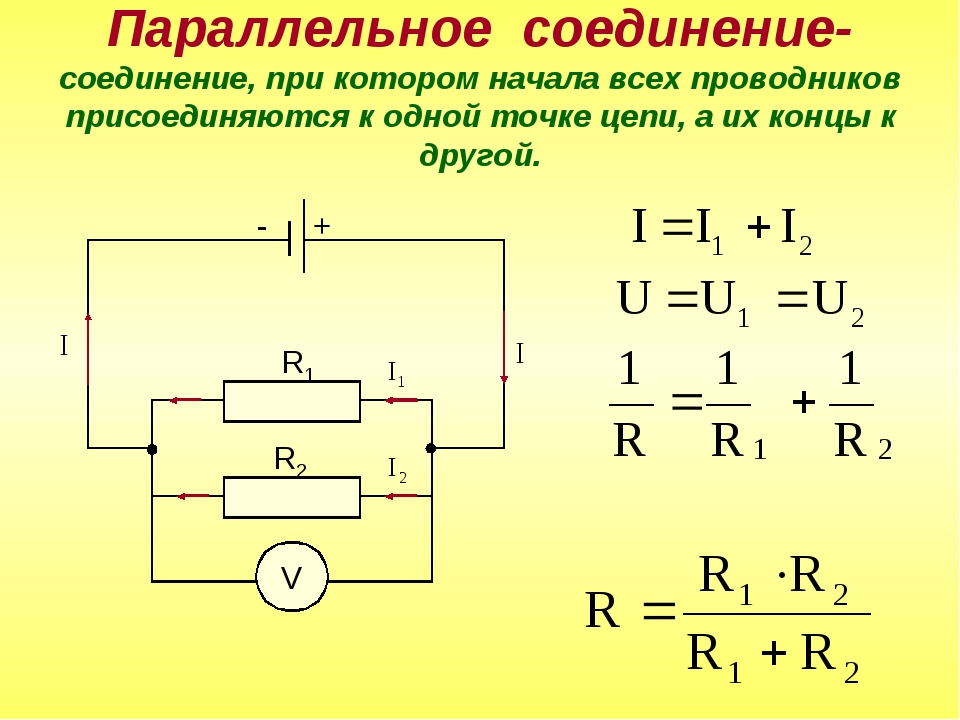

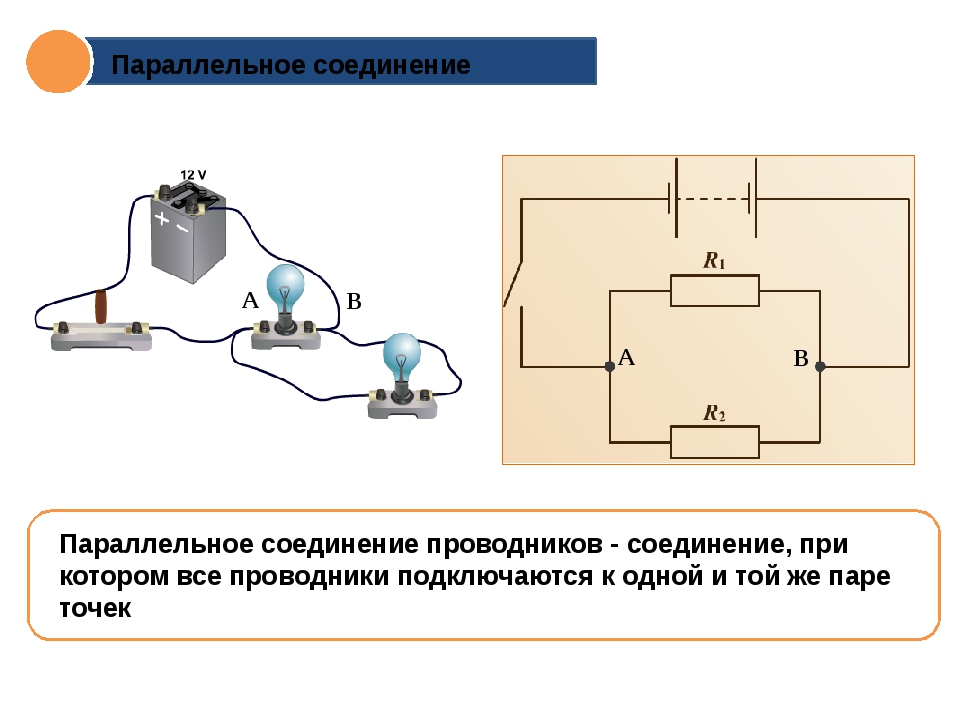

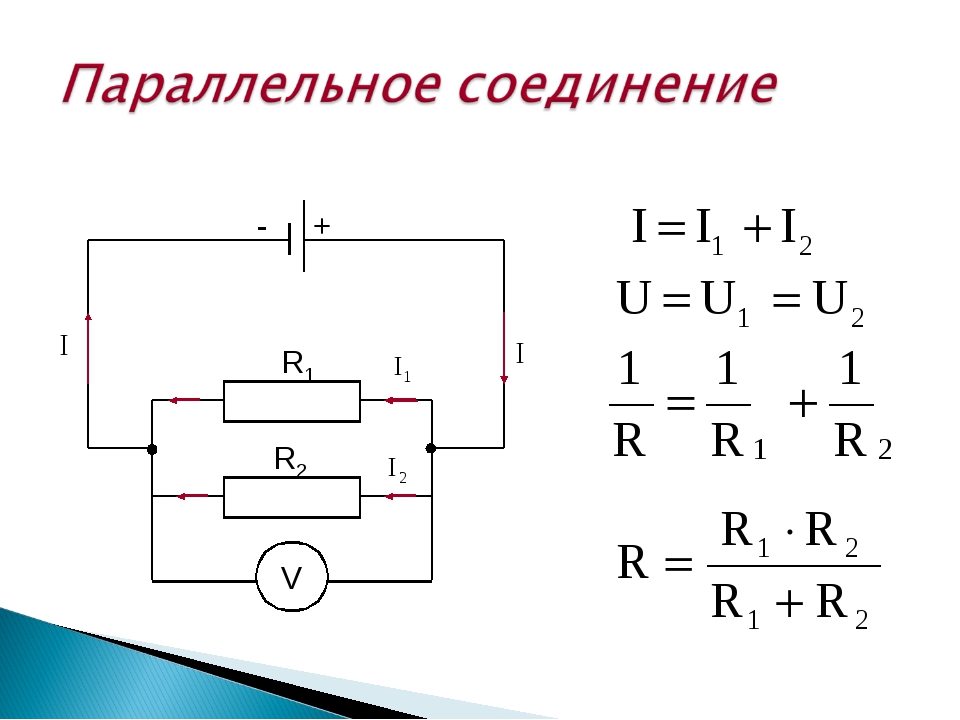

Характеристики параллельного соединения проводников

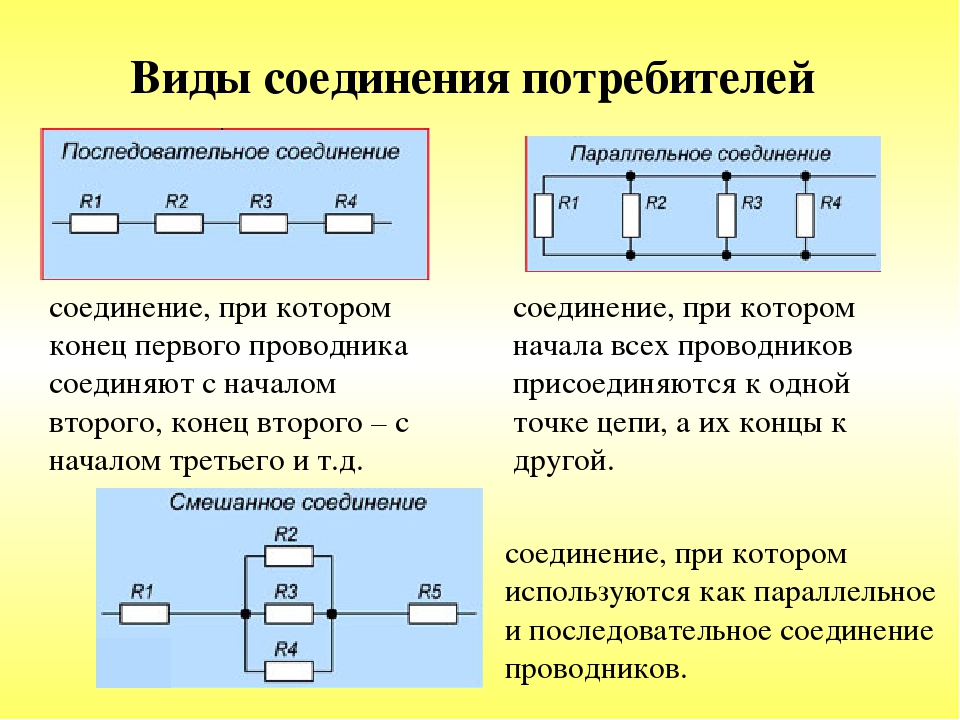

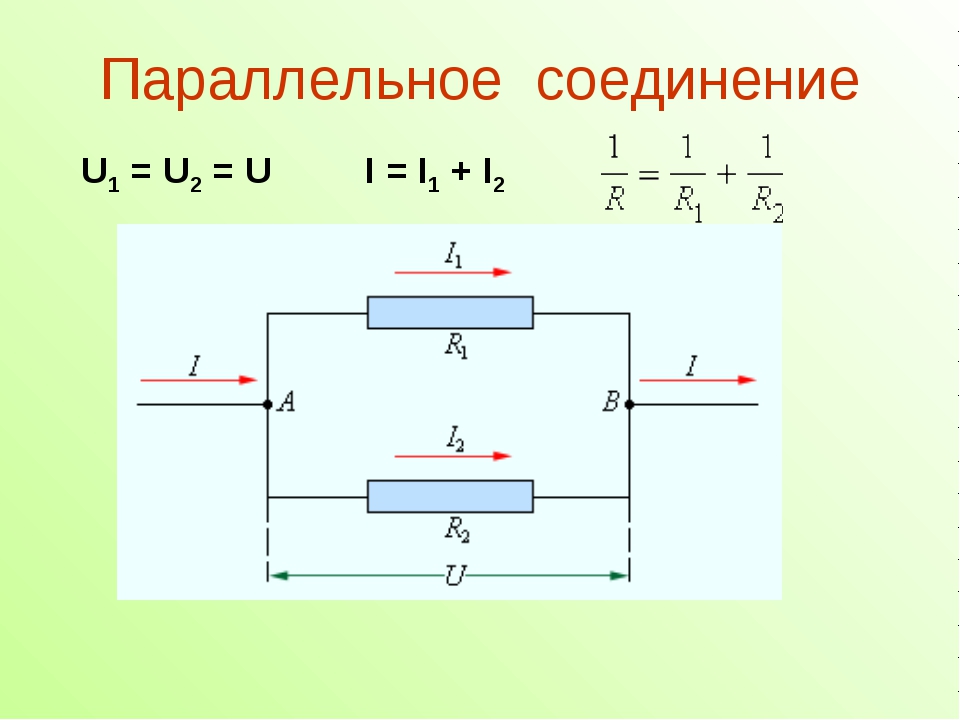

При параллельном соединении все элементы подключаются к общим точкам начала и конца цепи. Ключевые особенности:

- Напряжение одинаково на всех участках цепи

- Общий ток равен сумме токов через все элементы

- Обратная величина общего сопротивления равна сумме обратных величин сопротивлений элементов

Формула для расчета общего сопротивления при параллельном соединении:

1/R = 1/R1 + 1/R2 + 1/R3 + … + 1/Rn

Эта формула позволяет определить эквивалентное сопротивление всей цепи.

Основные законы для расчета электрических цепей

При анализе и расчете электрических цепей применяются следующие фундаментальные законы:

Закон Ома

Закон Ома устанавливает связь между током, напряжением и сопротивлением:

I = U / R

где I — сила тока, U — напряжение, R — сопротивление участка цепи.

Первый закон Кирхгофа

Согласно первому закону Кирхгофа, алгебраическая сумма токов в узле электрической цепи равна нулю. Это позволяет составлять уравнения для расчета токов в разветвленных цепях.

Второй закон Кирхгофа

Второй закон Кирхгофа гласит, что в любом замкнутом контуре алгебраическая сумма напряжений на всех участках равна алгебраической сумме ЭДС источников, входящих в этот контур. Применяется для анализа сложных цепей.

Особенности параллельного соединения источников питания

Параллельное подключение источников питания позволяет увеличить мощность или создать систему резервирования. При этом необходимо учитывать следующие моменты:

- Источники должны иметь максимально близкие выходные напряжения и характеристики

- Требуется обеспечить равномерное распределение нагрузки между источниками

- Рекомендуется использовать не более 4 параллельно включенных источников

- Суммарная мощность системы составляет около 80% от суммы мощностей отдельных источников

Для надежного параллельного соединения применяются специальные технические решения:

- Шина распределения нагрузки (LSB)

- Специальные алгоритмы регулирования

- Внешние модули резервирования

Правила подключения и отключения аккумуляторов

При работе с аккумуляторными батареями важно соблюдать правильную последовательность подключения и отключения клемм:

Отключение аккумулятора:

- Снять минусовую (отрицательную) клемму

- Затем отсоединить плюсовую (положительную) клемму

Подключение аккумулятора:

- Сначала подсоединить плюсовую клемму

- Затем подключить минусовую клемму

Соблюдение этой последовательности позволяет избежать короткого замыкания и повреждения электроники автомобиля.

Применение последовательного и параллельного соединения в быту

Понимание принципов последовательного и параллельного соединения важно для правильного подключения электроприборов в быту:

- Последовательное соединение применяется в елочных гирляндах, некоторых типах выключателей

- Параллельное соединение используется для подключения большинства бытовых приборов к электросети

- В системах освещения часто применяется смешанное соединение

Правильный выбор типа соединения обеспечивает эффективную и безопасную работу электрооборудования.

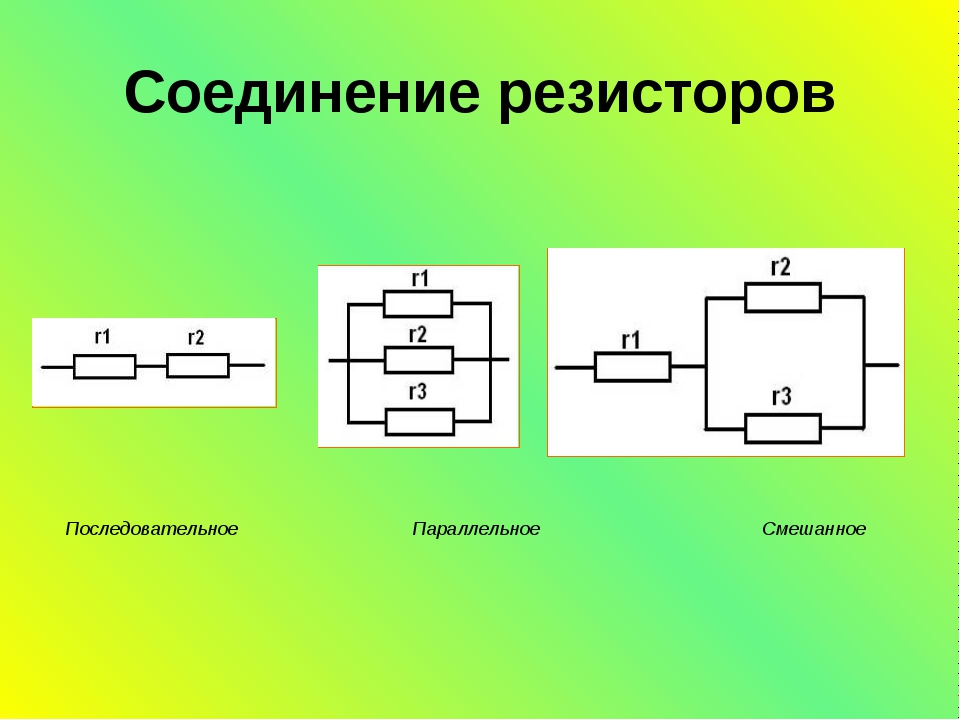

Особенности расчета смешанных цепей

В реальных электрических схемах часто встречается сочетание последовательного и параллельного соединения элементов. Для расчета таких смешанных цепей применяется следующий алгоритм:

- Разбить схему на простые участки с последовательным или параллельным соединением

- Рассчитать эквивалентное сопротивление для каждого участка

- Заменить участки эквивалентными сопротивлениями

- Повторять процесс, пока вся схема не сведется к одному эквивалентному сопротивлению

Такой подход позволяет упростить анализ сложных электрических цепей и произвести необходимые расчеты.

Последовательное и параллельное соединение проводников — формулы и примеры расчетов

Последовательное соединение

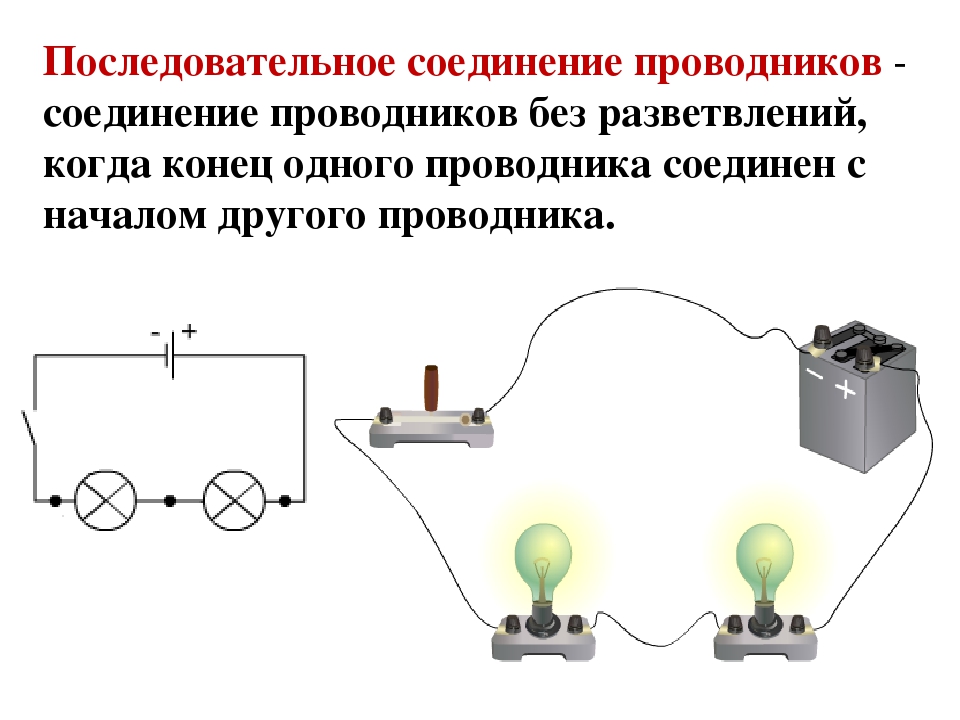

При данном типе подключения проводники монтируются один за другим. В результате конец первого является началом второго и т. д. Особенность такого соединения заключается в отсутствии разветвлений. Со свойствами созданной этим способом электроцепи можно познакомиться на примере схемы с двумя потребителями, выключателем и источником питания. Последовательное подсоединение проводников обладает несколькими особенностями:

- сила тока при последовательном соединении одинакова в любом потребителе;

- общее напряжение соответствует сумме напряжений на всех нагрузках;

- сопротивление электроцепи составляют показатели сопротивления каждого потребителя.

Этот тип подключения предполагает возможность использования любого числа нагрузок. На этапе конструирования цепи следует помнить, что показатель общего сопротивления обязательно будет превышать уровень сопротивления отдельного участка.

Что касается напряжения (U), то этот показатель на любом участке электроцепи будет меньше суммарного показателя в n раз. Например, если в бытовую электросеть с U = 220 В подключить 5 лампочек равной мощности, то напряжение на каждом элементе составит 44 вольта.

Также в процессе конструирования электроцепей важно помнить еще об одной важнейшей особенности последовательного подсоединения. Если в процессе работы выходит из строя даже один проводник, то ток не сможет проходить по всей схеме. Отличным примером, иллюстрирующим это свойство, будет ёлочная гирлянда. Достаточно сгореть одной лампе, и вся конструкция перестанет функционировать. Чтобы обнаружить вышедший из строя элемент, придется проверить всю гирлянду.

Параллельное подключение

Этот тип подсоединения предполагает установку проводников в общих начальных и конечных точках. В результате нагрузки монтируются параллельно, а их количество может быть любым. Для исследования главных свойств такой электроцепи необходимо собрать простую схему, состоящую из источника питания, выключателя и двух ламп. Ко всем нагрузкам также необходимо подключить по амперметру. Еще один прибор этого типа предназначен для измерения показателя общего сопротивления.

В результате нагрузки монтируются параллельно, а их количество может быть любым. Для исследования главных свойств такой электроцепи необходимо собрать простую схему, состоящую из источника питания, выключателя и двух ламп. Ко всем нагрузкам также необходимо подключить по амперметру. Еще один прибор этого типа предназначен для измерения показателя общего сопротивления.

Если замкнуть ключ, то измерительные приборы, подсоединенные к нагрузке, покажут значение токовой нагрузки I1 и I2. На общем амперметре в такой ситуации можно будет увидеть суммарное значение токов на каждом из двух участков схемы. Это существенно отличает параллельное соединение от последовательного. В случае если одна нагрузка выходит из строя, то остальные продолжат свою работу. Именно поэтому в бытовых электросетях используется параллельное подсоединение.

Благодаря применению аналогичной схемы, появится возможность определить напряжение при параллельном соединении. Для этого нужно добавить в нее еще один прибор — вольтметр. Полученный с его помощью результат измерения будет общим для любого участка схемы. После этого можно провести расчет параллельного соединения резисторов. Чтобы решить такую задачу, нужно применить закон Ома. Он гласит, что сила тока равна отношению напряжения к сопротивлению.

Полученный с его помощью результат измерения будет общим для любого участка схемы. После этого можно провести расчет параллельного соединения резисторов. Чтобы решить такую задачу, нужно применить закон Ома. Он гласит, что сила тока равна отношению напряжения к сопротивлению.

Это позволяет вывести следующую формулу — U/R = U1/R1 + U2/R2. В ней R и U — показатели суммарного сопротивления и напряжения электроцепи соответственно. U1, U2, R1 и R2 — значения напряжения и сопротивления на первом и втором потребителе. Так как электроток одинаков для всей схемы, то формула для определения сопротивление при параллельном соединении примет вид — 1/R = 1/R1 + 1/R2.

Это говорит о том, что при этом виде подсоединения потребителей сопротивление имеет невысокое значение. Следовательно, токовая нагрузка тока существенно увеличится.

Данный факт необходимо учитывать при подключении к домашней электрической сети большого числа электроприборов.

В такой ситуации возможен перегрев проводов.

Основные законы

Проектирование электрических цепей предполагает наличие хороших знаний основных закономерностей последовательного и параллельного подключения нагрузки. Это касается не только закона Ома, но и постулатов Кирхгофа. Эти физики внесли большой вклад в развитие электротехники. Для более простого восприятия основных законов все формулы стоит рассматривать в следующей последовательности:

- при последовательном соединении через каждый участок цепи протекает ток одинаковой силы;

- общее сопротивление схемы при последовательном подключении равно сумме сопротивления всех проводников;

- напряжение в электросети при параллельном подключении одинаково для каждого участка;

В соответствии с первым законом Кирхгофа, алгебраическая сумма токов в узле всегда равна нулю.

Благодаря этому, можно получить формулу для нахождения эквивалентного сопротивления цепи, если известно сопротивление каждой нагрузки. Она имеет следующий вид: Ro =R1*R2 / R1+R2.

Для последовательного соединения нагрузок применим второй закон Кирхгофа. Согласно ему, сумма ЭДС в замкнутом электрическом контуре равна сумме падений напряжений на каждой нагрузке. В результате общее сопротивление можно определить с помощью следующей формулы: Ro = R1 + R2.

Также можно рассчитать и индуктивность при различных видах соединения катушек. В случае с последовательным все довольно просто, достаточно использовать следующую формулу: Lo = L1 + L2. По сути, вместо двух элементов можно установить один с соответствующим показателем индуктивности.

При параллельном подсоединении катушек ситуация усложняется, так как возможны три варианта:

- магнитные поля катушек не пересекаются: Lo = L1 * L2 / L1 + L2;

- катушки подсоединены в одном направлении и их поля пересекаются: Lo = L1 * L2-М2 / L1 + L2 — 2 М;

- пересечение полей наблюдается при встречном подсоединении: Lo = L1 * L2-М2 / L1 + L2 + 2 М.

Сегодня часто для расчета этих и других показателей, например, емкости конденсатора, можно использовать онлайн-калькулятор.

Особенности применения

Каждый из методов подключения нагрузки нашел свое применение в быту и промышленности. Параллельный способ целесообразно использовать в ситуации, когда электроприбор требуется целенаправленно отключать. Примером здесь может стать электрический звонок, соединенный последовательно с источником питания и кнопкой. В соответствии с этим же принципом работает и ручной фонарик, состоящий из светодиода, ключа и батарейки.

Однако последовательное включение приборов не всегда позволяет решить поставленные задачи. В каждой квартире присутствует большое количество осветительных приборов. Если все их соединить последовательно, то они будут включаться и отключаться одновременно, что требуется крайне редко. Именно люстры принято подключать параллельно. В результате у потребителя появится возможность активировать нужное в данный момент количество ламп. Благодаря этому, достигается требуемая освещенность помещения и экономится электрическая энергия.

В результате у потребителя появится возможность активировать нужное в данный момент количество ламп. Благодаря этому, достигается требуемая освещенность помещения и экономится электрическая энергия.

В быту чаще всего используется смешенное подключение нагрузок. Этот вид подсоединения проводников является сочетанием параллельного и последовательного соединения. При этом на стадии проектирования электросети крайне важно учитывать все преимущества и недостатки каждого типа подсоединения. Для определения необходимых показателей общую цепь следует разделить на простые участки, а полученные результаты затем суммируются.

Последовательность подключения и отключения клемм на аккумуляторе: как снять или одеть

Автор Aluarius На чтение 8 мин. Просмотров 2.5k. Опубликовано

Автолюбители знают, что без аккумуляторной батареи машина не сдвинется с места. Он обеспечивает запуск двигателя и работу генератора, отвечающего за питание машины. Каждый водитель хотя бы один раз снимал прибор и устанавливал, но не каждый знает, какая клемма снимается первой с аккумулятора.

Он обеспечивает запуск двигателя и работу генератора, отвечающего за питание машины. Каждый водитель хотя бы один раз снимал прибор и устанавливал, но не каждый знает, какая клемма снимается первой с аккумулятора.

Подготовка к процессу отсоединения аккумулятора

Хотя процедура снятия и установки вполне знакомый процесс для всех автолюбителей, следует обратить внимание на правила безопасности, как правильно снимать клеммы с аккумулятора, в какой последовательности, как отключить аккумулятор, чтобы не навредить автомобилю.

Необходимый инвентарь

Если знать, какой провод снимать с аккумулятора первым, отсоединение не является сложным процессом, при соблюдении определенных правил:

- снять крышку с аккумулятора;

- не металлической щеткой смахнуть накопившуюся пыль;

- определить какой ключ нужен для снятия клеммы;

- подготовить отвертку, набор ключей, обычно они размером 8, 10 или 13 мм.

Техника безопасности

Отключать аккумуляторную батарею лучше в перчатках. Опытный водитель всегда должен знать при снятии аккумулятора, какую клемму снимать первой, как снимать клеммы с аккумулятора, чтобы соблюдать технику безопасности. Через вентиляционные отверстия выходит водород, который взрывоопасен. Незначительная искра от замыкания может привести к взрыву. Работу по снятию лучше проводить на воздухе или в проветриваемом помещении.

Прежде чем отключить прибор, нужно провести ряд обязательных процедур:

- отключить зажигание;

- гарантировано выключить всю электронику;

- закрыть окна и двери, если прибор расположен в багажнике, закрыть капот;

- отключить выключатель массы, если такой есть;

- определиться, какую клему надо снимать с аккумулятора первой;

- при окислении контактов нельзя бить по ним плоскогубцами или молотком, иначе произойдет разрушение пластин;

- снять клемму с аккумулятора с отрицательной полярностью, при этом необходимо расположить отрицательный провод с разъемом таким образом, чтобы он не болтался, не мешал дальнейшим действиям и не мог возвратиться на прежнее место;

- снять положительный разъем;

- после снятия аккумулятора, нельзя бросать, ударять батарею, во избежания утечки жидкости внутри;

- снятый прибор нельзя хранить при низких температурах, чтобы пластины не осыпались.

Порядок снятия клемм с аккумулятора у иномарок такой же, как у отечественных машин.

ВАЖНО! При обнаружении на снятом АКБ повреждений, дальнейшая эксплуатация запрещена.

Очередность действий при снятии клемм у аккумулятора

Первой снимается минусовая, второй – плюсовая. При подключении порядок меняется: сначала одевается плюсовая, затем минусовая. Мнение о том, что нет разницы, сначала плюс или минус, чтобы аккумулятор отсоединить, обманчиво. Отрицательный выход подключен к корпусу автомобиля. Если первым отключить красный разъем, положительный выход, при соприкосновении автовладельца инструментом к корпусу авто, может возникнуть замыкание.

Перепад напряжения выведет из строя все электрооборудование. При сбое в работе систем нужно знать, какую клемму надо снимать с аккумулятора для сброса ошибок. Обычно снимают минусовой разъем, через 10 минут подсоединяют обратно.

Как определить минусовую клемму

Если на батарее нет обозначений, нужно знать, что красный цвет предполагает плюсовой зажим, а синий – минусовой. Плюсовая имеет большую толщину, чем минусовая. Если по ошибке одеть отрицательный разъем на положительную клемму, он одевается с трудом.

Плюсовая имеет большую толщину, чем минусовая. Если по ошибке одеть отрицательный разъем на положительную клемму, он одевается с трудом.

Возможные проблемы при снятии батареи

При оснащении автомобиля аудиосистемой или сигнализацией при демонтаже акб могут возникнуть проблемы с этими устройствами.

- Информация о коммутаторах может быть стерта с памяти электронного блока. Силовой агрегат будет заблокирован.

- Все параметры системы собьются.

- Если в машине есть автозапуск, то он может не функционировать.

- Настройки аудио системы при снятии батареи будут сброшены. Всегда перед демонтажем АКБ нужно удостовериться, есть ли код разблокировки системы.

Что делать, чтобы клеммы не прикипали

Для того, чтобы из-за окисления разъемы не прикипали, и автомобиль внезапно не вышел из строя, необходимо проводить обязательные работы:

- раз в месяц осматривать контакты;

- протирать насухо поверхность аккумулятора;

- летом каждый месяц контролировать уровень электролита в обслуживаемых АКБ;

- если белый налет на контактах обнаружен, произвести проверку герметичности батареи;

- перед началом холодов, нужно проверить насколько нагреваются контакты при запуске двигателя, при небольшом нагревании, нужно проверить контакты и провести дополнительную обработку.

Самый действенный способ снятия налета на клеммах – это механическая очистка.

ВАЖНО! Какими бы средствами ни защищали клеммы, раз в полгода их необходимо очищать механическим способом. Особенно перед сменой сезона.

Для этого нужно скинуть клеммы, смочить спиртосодержащей жидкостью или растворителем, разбавленным с водой, и насухо протереть. Содовый раствор (столовая ложка соды на стакан воды) поможет удалить остатки кислоты.

Для удаления остатков кислоты используется содовый раствор

ВАЖНО! Нельзя для очистки клемм использовать средства WD, в состав которых входят кроме масла, токопроводящие вещества, вредные для электрических контактов.

Нельзя использовать ацетон, из-за свойств разъедать металл. Для очистки подойдет наждачка или металлическая щетка. Результатом работы должна быть блестящая поверхность, даже если не идеально ровная.

Чтобы сохранить контакты блестящим, нужно их защитить от попадания агрессивных веществ. Применение литола, солидола и других смазочных материалов помогут уберечь зажимы. Перед использованием смазки, нужно удалить остатки прежнего материала.

Прекрасно зарекомендовала себя силиконовая смазка, задерживающая и отталкивающая агрессивные среды. Минусом смазки является текучесть, быстро вытекает, необходимо регулярно проводить ее впрыскивание. Отлично зарекомендовали себя спреи не только качеством, но и удобством в использовании.

Отлично зарекомендовали себя спреиМнение о том, что для обработки контактов подходит графитовая смазка, обманчиво. В состав смазки входят токопроводящие вещества.

ВАЖНО! Для обработки клемм нельзя применять графитовую смазку.

К чему приведет ошибка в последовательности

Новички не всегда знают, какую клемму снимать с аккумулятора первой. Если не знать, в какой последовательности снимать клеммы с аккумулятора, возможен выход из строя самого прибора и поломки всего электрооборудования.

Поврежденный аккумулятор можно заменить на новый, а вот замена бортового компьютера обойдется очень дорого. Если сначала ставить отрицательную клемму, закрепить ее, при установке положительной закоротить ключом, произойдет замыкание. Протекание тока приведет:

- к разрушению батареи;

- разрушению пластин;

- ожогам кожных покровов и органов зрения;

- выходу из строя электрооборудования.

Длительная стоянка: что снимать и можно ли отключить одну клемму

Батарея жестко подключена к сети авто. При выключенном зажигании, все равно все потребители не отключаются. Магнитола, сигнализация, бортовой компьютер забирают энергию АКБ. За несколько дней, аккумулятор не сможет разрядиться. А за месяц и более зарядка падает, до такой степени, что минимум нужна подзарядка.

Чтобы батарея не разряжалась, нужно отключить аккумулятор. Возникает вопрос, какую клемму снимать с аккумулятора при длительной стоянке.

ВАЖНО! Всегда снимают минусовую клемму аккумулятора.

Делается это потому что, минус идет на кузов автомобиля, а это очень большая инерционная масса. Минусовые пластины после длительного простоя растворяются в серной кислоте сами по себе. На плюсовой контакт нет такой инерционной нагрузки.

Более правильно будет снять обе клеммы на аккумуляторе, тогда он будет изолирован от воздействий электрооборудования автомобиля.

Можно и плюсовую снять, но тогда отключится сеть автомобиля. Масса кузова будет влиять на минусовую клемму, что приведет к ускорению саморазряда.

Очередность действий при подключении аккумулятора

При установке АКБ нужно обратить внимание на плюсовой и минусовой контакты, чтобы не установить батарею наоборот плюс к минусу. Те автолюбители, которые не видят разницы, какую клемму одевать первой на аккумулятор, могут причинить вред своему авто.

Какую клемму надо одевать первой на аккумулятор

Первой одевается плюсовая клемма

Устанавливают АКБ в следующем порядке:

- установить и закрепить батарею на ее положенном месте в автомобиле;

- надеть плюсовую клемму на соответствующий контакт, порядок подключения клемм аккумулятора происходит в обратной последовательности;

- затянуть крепежную гайку с помощью ключа № 10 или гайкой-барашком;

- затем надеть минусовую клемму и затянуть гайку.

Инструкция по дальнейшим действиям

После установки аккумулятора нужно проверить работу бортовой электроники. Когда аккумулятор снимается все параметры автоматически сбрасываются. Возникает проблема, что при правильном снятии и обратной установке батареи, не обеспечивается функционирование автомобиля.

Чтобы настроить данные системы, многолетний опыт автомобилистов предлагает следующие действия:

- при запуске двигателя, довести его работу до обычной температуры;

- заглушить двигатель;

- отсоединить минусовой контакт, через 5 минут вернуть его на место;

- проделать такой же вариант с плюсовой клеммой;

- завести двигатель на 15 минут, именно за это время компьютер восстановит все данные;

- после его выключения вся информация сохранится;

- для проверки, еще раз в тестированном режиме запустить двигатель;

- отключить зажигание, через несколько минут система запишет все параметры.

Чтобы автомобиль был всегда на ходу, нужно знать причины разрядки аккумулятора, как снять клеммы с аккумулятора, какую клемму нужно снимать первой с аккумулятора, в какой последовательности подключать клеммы аккумулятора. Проведение диагностики батареи поможет избежать поломок авто. При правильном обслуживании акб прослужит не один год.

Проведение диагностики батареи поможет избежать поломок авто. При правильном обслуживании акб прослужит не один год.

Параллельное и последовательное соединение источников питания Nextys

03.05.2017

1.Параллельное соединение источников питания.

Современные способы применения импульсных источников питания (ИП) могут потребовать использования нескольких ИП в параллельной конфигурации.

Параллельное соединение ИП может быть применено в следующих случаях:

-

Для увеличения требуемой мощности нагрузки, путём использования одинаковых ИП

-

Для создания системы резервирования

Параллельное соединение ИП для увеличения требуемой мощности может быть использовано там, где:

a) Есть вероятность превышения номинальной нагрузки установленного ИП

б) Требуется увеличить мощность нагрузки там, где нет возможности повысить мощность ИП

PR используется там, где ответственная нагрузка не допускает потери питания.

1.1 Параллельное соединение ИП для увеличения мощности (РР)

Теоретически, в режиме увеличения мощности могут использоваться любые типы ИП, но на практике такой результат не всегда бывает удовлетворительным. Многие поставщики говорят о том, что их ИП допускают параллельное соединение, независимо от вариантов применения. Это не всегда справедливо. Идеально, для параллельного соединения различных ИП, они должны иметь идентичные выходные импедансы и максимально одинаковые выходные напряжения. Это не гарантируется с течением времени из-за нормального разброса выходных параметров и естественного старения. Кроме того, во время переходных режимов (например, запуск, перегрузка, короткое замыкание и т. п.), поведение системы может стать нестабильной.

Несбалансированные токи могут привести к преждевременному старению наиболее напряженных элементов, что отрицательно отразится на надежности всей системы.

Для того чтобы свести к минимуму паразитные токи между ИП, которые соединены параллельно, предлагаются следующие технические решения:

-

Специализированная шина распределения нагрузки (LSB).

Это решение использует коммуникационную шину, соединяющую параллельно-включённые ИП. В основном, это решение используется для мощных и «продвинутых» ИП, таких как, например, NPS2400.

Это решение использует коммуникационную шину, соединяющую параллельно-включённые ИП. В основном, это решение используется для мощных и «продвинутых» ИП, таких как, например, NPS2400.

-

Специфические алгоритмы регулирования (SRA). Это решение, относительно дешевое, не нуждается в какой-либо коммуникационной шине и позволяет достичь хорошего естественного баланса тока между различными ИП. Это решение присутствует в большинстве ИП Nextys, например в NPSM121 /241/481 и NPST501 /721/961.

-

Использование внешнего активного модуля резервирования (ARM) например, как OR20 или OR50 от NEXTYS. В этом случае ARM играет роль балансировочного устройства выходного импеданса для двух питающих ИП. В этой конфигурации может использоваться любой ИП, но рекомендуется провести тест.

|

|

Рис. 1. Рекомендуемая схема для параллельного соединения ИП 1. Рекомендуемая схема для параллельного соединения ИП |

- Необходимо учесть, что реальная мощность системы не будет простой суммой мощностей ИП. Максимальная мощность не будет превышать 80% от суммы мощностей ИП. Неидеальное решение!

- Используйте, по-возможности, одинаковые ИП и лучше всего из одной партии

- Избегайте использования ИП с ограничениями по току, предпочтительнее использовать ИП в режиме с постоянным током (Constant Current).

- Используйте не более 4-х ИП

- Разместите блоки таким образом, чтобы обеспечить максимально возможную одинаковую рабочую температуру для каждого ИП

- Перед параллельным соединением установите выходные напряжения максимально одинаковые для всех ИП при нагрузке примерно 10% от номинальной

-

Используйте одинаковые длины и сечения проводов от каждого блока к нагрузке. Выводы должны сходиться на нагрузке, а не на ИП.

Это улучшает симметрию. НЕ ВКЛЮЧИТЕ ВЫХОДЫ ИП ПОСЛЕДОВАТЕЛЬНО!

Это улучшает симметрию. НЕ ВКЛЮЧИТЕ ВЫХОДЫ ИП ПОСЛЕДОВАТЕЛЬНО! - Проконтролируйте распределение тока через 30 мин после включения и снова отрегулируйте выходные напряжения, чтобы уравновесить токи

1.2 Параллельное соединение ИП для резервирования (РR)

Резервирование необходимо для повышения надёжности системы питания. Идея концепции резервирования заключается в том, чтобы обеспечить необходимое питание системы в случае аварии, то есть номинальный ток всей системы должен оставаться доступным в любой ситуации. Это означает, что суммарный ток должен быть обеспечен несколькими ИП.

В дополнение к необходимым ИП, по крайней мере, еще один прибор должен будет использоваться, как резервное устройство, которое должно быть доступно в случае отказа одного из ИП (избыточность n + 1, где n – количество необходимых ИП). Чем больше количество используемых дополнительных ИП, тем выше отказоустойчивость системы (n + m избыточность, m = количество дополнительных ИП).

Для реализации надежной системы резервирования, выходы всех источников питания должны быть подключенных параллельно и развязаны с помощью диодов или МОП-транзисторов (ORing резервирование). Это необходимо, чтобы отказ одного из устройств не привёл к возникновению неисправности или короткого замыкания для других устройств. ORing схемы могут быть размещены в самих ИП или обеспечены внешними модулями резервирования, например такими, как OR20 или OR50 от NEXTYS.

В качестве совершенно уникальной функции, большинство моделей ИП от NEXTYS, имеющих опцию «P», предоставляют версию, включающую внутреннюю схему резервирования ORing, которая позволяет строить PR-систему без использования внешних модулей, резко снижая стоимость и размер систем PR.

|

|

|

| Рис.2 PR схема резервирования с ORing диодами (могут быть интегрированы в ИП) |

Рис. 3 PR схема резервирования с внешним ORing модулем 3 PR схема резервирования с внешним ORing модулем

|

Основные правила реализации PR схем резервирования, изображённых на рис. 2, 3:

- Определите параметр «m», чтобы достичь требуемой избыточности.

- Обратите внимание на номинал тока и напряжения, предполагая, что один ИП может принять на себя всю нагрузку.

- Используйте всегда одинаковые ИП, лучше всего ИП из одной партии.

- При правильной подстройке выходного напряжения попытайтесь сбалансировать токи на всех устройствах, чтобы поддерживать все ИП в рабочем состоянии («горячий» резерв). Использование всех ИП в рабочем состоянии увеличивает срок службы системы.

- Разместите блоки таким образом, чтобы обеспечить максимально возможную рабочую температуру для каждого ИП.

-

Используйте одинаковую длину и толщину проводов от каждого ИП к нагрузке. Это улучшает симметрию системы.

2. Последовательное соединение ИП.

Для различных приложений может потребоваться использование нескольких ИП с последовательным соединением (SC) их выходов. ИП в последовательной конфигурации могут использоваться в основном для достижения необходимого уровня напряжения или мощности, недоступных для стандартных блоков.

Теоретически любые 2 или более ИП могут быть соединены последовательно, независимо от их выходных напряжений. Однако внимание этому должно быть уделено в любом случае.

Примечания:

- Максимальный доступный ток в системе — это номинальный ток одного ИП.

- Общая суммарная мощность системы представляет собой произведение между суммой напряжений и самым высоким номинальным током ИП. Для систем SC нет снижения номинальных характеристик.

-

Блоки с различными входными / выходными напряжениями / мощностью могут быть соединены последовательно.

- Текущее ограничение системы по току будет соответствовать тому ИП, у которого самое низкое значение номинального выходного тока.

|

|

|

Рис.4 Рекомендуемое последовательное соединение ИП. |

Основные правила реализации SC схем резервирования, изображённых на рис. 4:

- Постарайтесь использовать одинаковые ИП, возможно, поставляемые из одной серии.

- Обратите внимание на потребляемый ток нагрузки, чтобы не перегружать какой-нибудь ИП.

-

ИП могут иметь разное время запуска. Чтобы избежать обратного напряжения на их выходах из-за более раннего начала работы некоторых блоков в системе, используйте антипараллельные диоды (рассчитанные на максимальное напряжение системы и с пиковым импульсным током, по крайней мере равным номинальному току), которые должны быть подключены к каждому выходу.

- Обратите внимание на правила безопасности в отношении напряжения системы, если оно превышает опасные уровни (> 60 Vdc)

-

Применяйте нужное сечение провода, который используется в подключении ИП к нагрузке.

-

Избегайте слишком большого количества ИП (> 4) в SC соединении.

3. Заключение

Несмотря на широкое использование параллельного соединения ИП, рекомендуется избегать конфигурации PP. Вместо этого предпочтительно использовать соединение SC, что дает лучшую стабильность в использовании ИП.

Конфигурация PR полезна во многих критически важных приложениях, и мы настоятельно рекомендуем разработчикам именно это соединение. Рассмотрите этот вариант, используя адекватное соединение оценки потребляемой мощности и избыточности (посредством внутреннего ORing или внешнего резервирования).

3.3.3.Сочетание параллельного и последовательного соединений элементов в объекте

Во многих практически важных случаях структурную схему надежности объекта можно представить в виде последовательно-параллельного и параллельно-последовательного соединений элементов. Расчет надежности таких схем, называемых резервированными, производится путем последовательного применения расчетных соотношений (3.6) и (3.18) для схем последовательно и параллельно соединенных элементов.

Рассмотрим в качестве примера схему с последовательно — параллельным соединением элементов, изображенную на рис. 3.9. Ее называют схемой с поэлементным, или раздельным, резервированием. Для вычисления надежности устройства, представленного такой схемой, сначала определяют по формуле (3.18) вероятность безотказной работы участков схемы с параллельно соединенными элементами:

,

где Pj(t) – вероятность безотказной работыj-го участка схемы с параллельно соединенными элементами,j= 0:m;Pij(t) – вероятность безотказной работыi –

го элемента j-го

участка схемы,i=1:n. Затем, рассматривая вероятность

безотказной работыPj(t)

этих последовательно соединенных

участков, определяют по формуле (3.6)

вероятность безотказной работы схемы

в целом:

Затем, рассматривая вероятность

безотказной работыPj(t)

этих последовательно соединенных

участков, определяют по формуле (3.6)

вероятность безотказной работы схемы

в целом:

, (3.49)

где PP(t) – вероятность безотказной работы объекта с раздельным резервированием.

Если вероятность безотказной работы всех элементов равны, то

. (3.50)

Вычисление вероятности безотказной работы объекта с параллельно — последовательным соединением элементов или, иначе, объекта с общим резервированием с постоянно включенным резервом, схема которого представлена на рис. 3.10, производится в такой последовательности.

Для каждой параллельной цепочки, состоящей из nпоследовательно соединенных элементов, определяют вероятность безотказной работы по формуле (3.6):

,

где Pi(t) – вероятность безотказной

работыi-го участка (параллельной

цепочки) схемы с последовательно

соединенными элементами,i=1:n;Pji(t)

– вероятность безотказной работыj-го

элементаi-го участка (параллельной

цепочки) схемы,j= 0:m.

Затем по формуле (3.18) определяют вероятность безотказной работы объекта из nпараллельных цепочек:

, (3.51)

где Робщ(t) – вероятность безотказной работы объекта с общим резервированием.

Проанализируем соответствующие формулам (3.50) и (3.51) графики, представленные на рис. 3.11 и 3.12. Эти графики показывают влияние структуры объекта и надежности элементов на надежность объекта. Сравнение этих графиков показывает, что во всех случаях раздельное резервирование обеспечивает более высокую надежность. Однако это различие несущественно, если элементы имеют высокую надежность.

Если вероятности отказов всех резервных элементов одинаковы, то вероятность отказа схемы

Q(t)

=Qосн(t)

.

(3. 52)

52)

На практике вероятности отказов основных и резервных элементов обычно оказываются одинаковыми, поскольку в качестве резервных выбираются такие же, как и основные. При этом вероятность отказа схемы Q(t) =Qim+1 и, следовательно, вероятность безотказной работы

(3.53)

где n – число элементов в основной и резервной цепи,m – число резервных цепей.

Тогда вероятность отказа схемы при общем резервировании

(3.54)

При равенстве вероятностей безотказной работы всех элементов схемы

(3.55)

(3.56)

Среднее время безотказной работы схемы при общем резервировании:

(3.57)

где λс–

интенсивность отказов схемы,– интенсивность отказов любой из (m+1)

цепей, λi–

интенсивность отказовi-го

элемента. Для системы из двух параллельных

цепей (m= 1) формула

(3.57)принимает вид:

Для системы из двух параллельных

цепей (m= 1) формула

(3.57)принимает вид:

Т0с = 3/2Λ. (3.58)

Среднее время восстановления схемы в общем случае определяется по формуле

(3.59)

где Твi– среднее время восстановленияi-й цепи.

Для частного случая m= 1 формула (3.59) принимает вид:

Твс =Тв1 Тв2 (Тв1 +Тв2)–1. (3.60)

Пример 3.7.

Рассчитать вероятность безотказной

работы в течение 3 месяцев, интенсивность

отказов, среднюю наработку на отказ

одноцепной ВЛ длинойl

= 35 км вместе с понижающим трансформатором

110/10 кВ и коммутационной аппаратурой

(рис. 3.13).

Решение.Схема замещения по надежности рассматриваемой СЭС представляет собой последовательную структуру (рис. 3.14).

Интенсивности отказов элементов взяты из табл. 2.2:

λ1= λ3= λ5= λQS= 0,005 год–1; λ2= λQ= 0,02 год–1;

λ4=λлl= 0,08·35 = 2,8 год–1; λ6= λQR= 0,05 год–1;

λ7= λQK= 0,05 год–1; λ8= λT= 0,03 год–1.

Согласно формуле (3.10) определяем интенсивность отказов схемы питания

λс = 3·0,005 + 0,02 + 2,8 +2·0,05 + 0,03 = 2,97 год–1.

Это расчет

показывает, что доминирующее влияние

на выход схемы из строя оказывает

повреждаемость воздушной линии.

Средняя наработка на отказ схемы питания Тос= 1/2,97 = 0,34 года.

Вероятность безотказной работы схемы в течение t= 0,25 года

Рс(0,25) = ехр(_2,97·0,25) = ехр(–0,7425) = 0,476.

CLI Книга 2: Руководство по настройке интерфейса командной строки межсетевого экрана Cisco ASA, 9.3 — Ограничения и таймауты подключения [Межсетевые экраны Cisco ASA серии 5500-X]

Настройка параметров подключения

Пределы соединений, тайм-ауты, нормализация TCP, рандомизация последовательности TCP и уменьшение времени жизни (TTL) имеют значения по умолчанию, которые подходят для большинства сетей. Эти параметры подключения необходимо настраивать только в том случае, если у вас есть необычные требования, ваша сеть имеет определенные типы конфигурации или если вы испытываете необычную потерю подключения из-за преждевременных тайм-аутов простоя.

Перехват TCP, обход состояния TCP и обнаружение разорванного соединения (DCD) не включены. Вы должны настроить эти службы только для определенных классов трафика, а не как общую службу.

Вы должны настроить эти службы только для определенных классов трафика, а не как общую службу.

Следующая общая процедура охватывает весь спектр возможных конфигураций настроек подключения. Выберите и выберите, что реализовать, исходя из ваших потребностей.

Процедура

Шаг 1 Настройте глобальное время ожидания. Эти настройки изменяют тайм-ауты простоя по умолчанию для различных протоколов для всего трафика, проходящего через устройство.Если у вас возникают проблемы с сбросом соединений из-за преждевременных тайм-аутов, сначала попробуйте изменить глобальные тайм-ауты.

Шаг 2 Защита серверов от DoS-атаки SYN Flood (перехват TCP). Используйте эту процедуру для настройки TCP Intercept.

Шаг 3 Настройте обработку ненормальных TCP-пакетов (карты TCP, нормализатор TCP), если вы хотите изменить поведение нормализации TCP по умолчанию для определенных классов трафика.

Шаг 4 Обход проверок состояния TCP для асинхронной маршрутизации (обход состояния TCP), если у вас есть среда маршрутизации этого типа.

Шаг 5 Отключите рандомизацию последовательности TCP, если рандомизация по умолчанию — это скремблирование данных для определенных соединений.

Шаг 6 Настройте параметры подключения для определенных классов трафика (все службы). Это комплексная процедура настройки подключения. Эти параметры могут переопределять глобальные значения по умолчанию для определенных классов трафика с помощью правил политики обслуживания. Эти правила также используются для настройки нормализатора TCP, изменения рандомизации последовательности TCP, уменьшения времени жизни для пакетов и реализации TCP Intercept, Dead Connection Detection или TCP State Bypass.

Настроить глобальное время ожидания

Вы можете установить глобальную длительность тайм-аута простоя для слотов подключения и трансляции различных протоколов. Если слот не использовался в течение указанного времени простоя, ресурс возвращается в свободный пул. Слоты TCP-соединения освобождаются примерно через 60 секунд после нормальной последовательности закрытия соединения.

Изменение глобального тайм-аута устанавливает новый тайм-аут по умолчанию, который в некоторых случаях может быть отменен для определенных потоков трафика с помощью политик обслуживания.

Процедура

Шаг 1 Используйте команду timeout , чтобы установить глобальное время ожидания.

hostname (config) # timeout feature timeВсе значения тайм-аута имеют формат чч : мм : сс с максимальной продолжительностью 1193: 0: 0. Используйте команду no timeout , чтобы сбросить все тайм-ауты до значений по умолчанию. Если вы хотите просто сбросить один таймер на значение по умолчанию, введите команду timeout для этого параметра со значением по умолчанию.

Используйте 0 в качестве значения для отключения таймера.

Вы можете настроить следующие глобальные таймауты.

- timeout conn hh : mm : ss —Время простоя, по истечении которого соединение закрывается, между 0: 5: 0 и 1193: 0: 0.

По умолчанию — 1 час (1: 0: 0).

По умолчанию — 1 час (1: 0: 0). - тайм-аут полузакрытого чч : мм : сс — время простоя до закрытия полузакрытого TCP-соединения.Минимум 5 минут. По умолчанию — 10 минут.

- тайм-аут udp чч : мм : сс —Время простоя до закрытия UDP-соединения. Эта продолжительность должна быть не менее 1 минуты. По умолчанию 2 минуты.

- тайм-аут icmp чч : мм : сс — время простоя для ICMP в диапазоне от 0: 0: 2 до 1193: 0: 0. По умолчанию — 2 секунды (0: 0: 2).

- timeout sunrpc hh : mm : ss —Время простоя до освобождения слота SunRPC.Эта продолжительность должна быть не менее 1 минуты. По умолчанию — 10 минут.

- таймаут h423 чч : мм : сс — время простоя, по истечении которого мультимедийные соединения H.245 (TCP) и H.323 (UDP) закрываются, между 0: 0: 0 и 1193: 0: 0.

По умолчанию — 5 минут (0: 5: 0). Поскольку для медиа-соединений H.245 и H.323 установлен один и тот же флаг соединения, соединение H.245 (TCP) разделяет тайм-аут простоя с медиа-соединением H.323 (RTP и RTCP).

По умолчанию — 5 минут (0: 5: 0). Поскольку для медиа-соединений H.245 и H.323 установлен один и тот же флаг соединения, соединение H.245 (TCP) разделяет тайм-аут простоя с медиа-соединением H.323 (RTP и RTCP). - таймаут h325 hh : мм : ss — время простоя до H.225 сигнальное соединение закрывается. Тайм-аут H.225 по умолчанию составляет 1 час (1: 0: 0). Чтобы закрыть соединение сразу после сброса всех вызовов, рекомендуется значение 1 секунда (0: 0: 1).

- timeout mgcp hh : mm : ss —Время простоя, по истечении которого медиа-соединение MGCP удаляется, между 0: 0: 0 и 1193: 0: 0. По умолчанию 5 минут (0: 5: 0)

- timeout mgcp-pat hh : mm : ss — Абсолютный интервал, по истечении которого трансляция MGCP PAT удаляется, между 0: 0: 0 и 1193: 0: 0.По умолчанию — 5 минут (0: 5: 0). Минимальное время — 30 секунд.

- timeout sip hh : mm : ss — время простоя до закрытия соединения порта сигнализации SIP, от 0: 5: 0 до 1193: 0: 0.

По умолчанию — 30 минут (0: 30: 0).

По умолчанию — 30 минут (0: 30: 0). - тайм-аут sip_media hh : мм : ss — время простоя до закрытия соединения медиа-порта SIP. Эта продолжительность должна быть не менее 1 минуты.По умолчанию 2 минуты. Медиа-таймер SIP используется для SIP RTP / RTCP с медиапакетами SIP UDP вместо тайм-аута бездействия UDP.

- timeout sip-provisional-media hh : mm : ss —Значение тайм-аута для временных медиа-соединений SIP в диапазоне от 0: 1: 0 до 1193: 0: 0. По умолчанию 2 минуты.

- timeout sip-seek hh : mm : ss —Время простоя, по истечении которого будут закрыты отверстия для ПРЕДВАРИТЕЛЬНЫХ ответов и медиа-xlates, между 0: 1: 0 и 00: 30: 0.По умолчанию — 3 минуты (0: 3: 0).

- timeout sip-disconnect hh : mm : ss —Время простоя, после которого сеанс SIP удаляется, если не получено 200 OK для сообщения CANCEL или BYE, между 0: 0: 1 и 00: 10: 0.

По умолчанию — 2 минуты (0: 2: 0).

По умолчанию — 2 минуты (0: 2: 0). - таймаут uauth чч : мм : сс { абсолютный | inactivity } — время до истечения времени ожидания кэша аутентификации и авторизации, после которого пользователь должен повторно аутентифицировать следующее соединение, между 0: 0: 0 и 1193: 0: 0.По умолчанию — 5 минут (0: 5: 0). Таймер по умолчанию — абсолютный ; вы можете установить тайм-аут после периода бездействия, введя ключевое слово inactivity . Продолжительность uauth должна быть короче, чем продолжительность xlate. Установите 0, чтобы отключить кеширование. Не используйте 0, если для подключения используется пассивный FTP или если для веб-аутентификации используется команда виртуального http.

- тайм-аут xlate чч : мм : сс —Время простоя до освобождения слота трансляции.Эта продолжительность должна быть не менее 1 минуты. По умолчанию — 3 часа.

- timeout tcp-proxy-reassembly hh : mm : ss —Время ожидания, по истечении которого буферизованные пакеты, ожидающие повторной сборки, отбрасываются, между 0: 0: 10 и 1193: 0: 0.

По умолчанию 1 минута (0: 1: 0).

По умолчанию 1 минута (0: 1: 0). - тайм-аут с плавающим соединением чч : мм : сс — Когда в сеть существует несколько статических маршрутов с разными метриками, ASA использует тот, у которого на момент создания соединения самая лучшая метрика.Если становится доступен лучший маршрут, то этот тайм-аут позволяет закрыть соединения, чтобы можно было восстановить соединение, чтобы использовать лучший маршрут. По умолчанию — 0 (время ожидания соединения никогда не истекает). Чтобы воспользоваться этой функцией, измените время ожидания на новое значение от 0: 1: 0 до 1193: 0: 0.

- timeout pat-xlate hh : mm : ss — время простоя до освобождения слота трансляции PAT, от 0: 0: 30 до 0: 5: 0. По умолчанию 30 секунд.Вы можете увеличить тайм-аут, если вышестоящие маршрутизаторы отклоняют новые соединения с использованием освобожденного порта PAT, потому что предыдущее соединение может все еще быть открытым на вышестоящем устройстве.

Защита серверов от DoS-атаки SYN Flood (перехват TCP)

Атака отказа в обслуживании (DoS) с использованием SYN-лавинной рассылки происходит, когда злоумышленник отправляет на хост серию SYN-пакетов. Эти пакеты обычно происходят с поддельных IP-адресов. Постоянный поток SYN-пакетов сохраняет очередь SYN сервера заполненной, что не позволяет ему обслуживать запросы на соединение от законных пользователей.

Вы можете ограничить количество эмбриональных подключений, чтобы предотвратить атаки SYN-флуда. Эмбриональное соединение — это запрос соединения, который не завершил необходимое рукопожатие между источником и местом назначения.

Когда пороговое значение зарождающегося соединения пересекается, ASA действует как прокси для сервера и генерирует ответ SYN-ACK на запрос SYN клиента с использованием метода файлов cookie SYN (подробности о файлах cookie SYN см. В Википедии). Когда ASA получает обратно ACK от клиента, он может затем подтвердить подлинность клиента и разрешить соединение с сервером. Компонент, выполняющий прокси, называется TCP Intercept.

Компонент, выполняющий прокси, называется TCP Intercept.

Примечание Убедитесь, что вы установили ограничение на эмбриональное соединение ниже, чем очередь невыполненных работ TCP SYN на сервере, который вы хотите защитить. В противном случае допустимые клиенты больше не смогут получить доступ к серверу во время SYN-атаки. Чтобы определить разумные значения для эмбриональных лимитов, внимательно проанализируйте емкость сервера, сети и использования сервера.

Сквозной процесс защиты сервера от атаки SYN flood включает в себя установку ограничений на количество подключений, включение статистики перехвата TCP и последующий мониторинг результатов.

Перед тем, как начать

- Убедитесь, что вы установили ограничение на эмбриональное соединение ниже, чем очередь невыполненных работ TCP SYN на сервере, который вы хотите защитить. В противном случае допустимые клиенты больше не смогут получить доступ к серверу во время SYN-атаки.

Чтобы определить разумные значения для эмбриональных лимитов, внимательно проанализируйте емкость сервера, сети и использования сервера.

Чтобы определить разумные значения для эмбриональных лимитов, внимательно проанализируйте емкость сервера, сети и использования сервера. - В зависимости от количества ядер ЦП в вашей модели ASA максимальное количество одновременных и зачаточных подключений может превышать настроенное число из-за способа управления подключениями каждым ядром.В худшем случае ASA допускает до n -1 дополнительных соединений и эмбриональных соединений, где n — количество ядер. Например, если ваша модель имеет 4 ядра, если вы настроите 6 одновременных подключений и 4 зародышевых подключения, у вас может быть еще по 3 каждого типа. Чтобы определить количество ядер для вашей модели, введите команду show cpu core .

Процедура

Шаг 1 Создайте карту классов L3 / L4, чтобы идентифицировать серверы, которые вы защищаете.Используйте совпадение со списком доступа.

карта классов наименование соответствие параметрПример:

hostname (config) # серверы списка доступа расширенное разрешение tcp любой хост 10. 1.1.5 eq http

hostname (config) # список доступа серверов расширенный разрешить tcp любой хост 10.1.1.6 eq http

имя хоста (конфигурация) # карта классов защищенных серверов

имя хоста (config-cmap) # сопоставить серверы списка доступа

1.1.5 eq http

hostname (config) # список доступа серверов расширенный разрешить tcp любой хост 10.1.1.6 eq http

имя хоста (конфигурация) # карта классов защищенных серверов

имя хоста (config-cmap) # сопоставить серверы списка доступа

Шаг 2 Добавьте или отредактируйте карту политик, которая устанавливает действия, выполняемые с трафиком карты классов, и идентифицирует карту классов.

карта политик имя класс наименованиеПример:

hostname (config) # policy-map global_policy имя хоста (config-pmap) # класс защищенных серверовВ конфигурации по умолчанию карта политик global_policy назначается глобально всем интерфейсам. Если вы хотите изменить global_policy, введите global_policy в качестве имени политики. Для карты классов укажите класс, созданный ранее в этой процедуре.

Шаг 3 Установите пределы эмбрионального соединения.

- set connection embryonic-conn-max n — Максимальное разрешенное количество одновременных эмбриональных подключений от 0 до 2000000.

Значение по умолчанию — 0, что позволяет неограниченное количество подключений.

Значение по умолчанию — 0, что позволяет неограниченное количество подключений. - set connection per-client-embryonic-max n — максимальное количество одновременных эмбриональных подключений, разрешенных на одного клиента, от 0 до 2000000. Значение по умолчанию — 0, что позволяет неограниченное количество подключений.

Пример:

имя хоста (config-pmap-c) # установить соединение embryonic-conn-max 1000 имя хоста (config-pmap-c) # установить соединение per-client-embryonic-max 50Шаг 4 Если вы редактируете существующую политику обслуживания (например, глобальную политику по умолчанию, называемую global_policy), вы можете пропустить этот шаг. В противном случае активируйте карту политик на одном или нескольких интерфейсах.

политика обслуживания policymap_name {global | interface interface_name }Пример:

hostname (config) # service-policy global_policy global Ключевое слово global применяет карту политик ко всем интерфейсам, а интерфейс применяет политику к одному интерфейсу. Разрешена только одна глобальная политика. Вы можете переопределить глобальную политику для интерфейса, применив к этому интерфейсу политику обслуживания. К каждому интерфейсу можно применить только одну карту политик.

Разрешена только одна глобальная политика. Вы можете переопределить глобальную политику для интерфейса, применив к этому интерфейсу политику обслуживания. К каждому интерфейсу можно применить только одну карту политик.

Шаг 5 Настройте статистику обнаружения угроз для атак, перехваченных TCP Intercept.

статистика обнаружения угроз tcp-intercept [ интервал скорости минут ] [ пакетная скорость атак_за_с ] [ средняя скорость атак_за_сек ]Пример:

hostname (config) # статистика обнаружения угроз tcp-interceptКлючевое слово rate-interval устанавливает размер окна мониторинга истории от 1 до 1440 минут.По умолчанию 30 минут. В течение этого интервала ASA 30 раз выбирает количество атак.

Ключевое слово с пакетной скоростью устанавливает пороговое значение для генерации сообщений системного журнала от 25 до 2147483647. Значение по умолчанию — 400 в секунду. При превышении пакетной скорости генерируется сообщение системного журнала 733104.

При превышении пакетной скорости генерируется сообщение системного журнала 733104.

Ключевое слово со средней скоростью устанавливает порог средней скорости для генерации сообщений системного журнала от 25 до 2147483647. Значение по умолчанию — 200 в секунду.При превышении средней скорости генерируется сообщение системного журнала 733105.

Шаг 6 Отслеживайте результаты с помощью следующих команд:

- показать статистику обнаружения угроз top tcp-intercept [ все | , деталь ] —просмотр 10 наиболее защищенных серверов, подвергшихся атаке. Ключевое слово all показывает данные истории всех отслеживаемых серверов. Ключевое слово detail показывает данные выборки истории. ASA 30 раз выбирает количество атак в течение интервала скорости, поэтому для 30-минутного периода по умолчанию статистика собирается каждые 60 секунд.

- очистить статистику обнаружения угроз tcp-intercept — Удаляет статистику перехвата TCP.

Пример:

hostname (config) # показать статистику обнаружения угроз top tcp-intercept Топ-10 защищенных серверов, подвергшихся атаке (по среднему рейтингу) Размер окна мониторинга: 30 минут Интервал выборки: 30 секунд <Рейтинг>Настройка обработки аномальных TCP-пакетов (карты TCP, нормализатор TCP)

Нормализатор TCP идентифицирует аномальные пакеты, с которыми ASA может действовать при их обнаружении; например, ASA может разрешать, отбрасывать или очищать пакеты. Нормализация TCP помогает защитить ASA от атак. Нормализация TCP всегда включена, но вы можете настроить поведение некоторых функций.

Конфигурация по умолчанию включает следующие настройки:

нет чека-ретрансляции нет проверки контрольной суммы превышение-mss разрешить предел очереди 0 тайм-аут 4 зарезервированные биты позволяют синхронизация данных позволяет сброс данных синхронизации сброс с недействительным подтверждением seq-past-window drop tcp-options range 6 7 очистить tcp-options range 9 255 очистить tcp-options selected-ack разрешает временная метка tcp-options позволяет tcp-options window-scale позволяют ttl-уклонение-защита срочно-флаг снят окно-изменение позволяет-подключениеЧтобы настроить нормализатор TCP, сначала определите настройки с помощью карты TCP.Затем вы можете применить карту к выбранным классам трафика с помощью политик обслуживания.

Процедура

Шаг 1 Создайте карту TCP, чтобы указать критерии нормализации TCP, которые вы хотите найти.

имя хоста (конфигурация) # tcp-map tcp-map-name Шаг 2 Настройте критерии сопоставления TCP, введя одну или несколько из следующих команд. Значения по умолчанию используются для любых команд, которые вы не вводите. Используйте форму команды no , чтобы отключить настройку.

Значения по умолчанию используются для любых команд, которые вы не вводите. Используйте форму команды no , чтобы отключить настройку.

- проверка-повторная передача —Предотвращение несогласованных повторных передач TCP. По умолчанию эта команда отключена.

- проверка контрольной суммы —Проверьте контрольную сумму TCP, отбрасывая пакеты, не прошедшие проверку. По умолчанию эта команда отключена.

- превышение mss { допуск | drop } — разрешить или отбросить пакеты, длина данных которых превышает максимальный размер сегмента TCP. По умолчанию пакеты разрешены.

- invalid-ack { разрешить | drop } — разрешить или отбросить пакеты с недопустимым ACK. По умолчанию пакет отбрасывается, за исключением соединений WAAS, где они разрешены. Вы можете увидеть недопустимые ACK в следующих случаях:

— В состоянии приема SYN-ACK TCP-соединения, если номер ACK полученного TCP-пакета не совпадает с порядковым номером следующего отправляемого TCP-пакета, это недействительный ACK.

— Каждый раз, когда номер ACK полученного пакета TCP больше порядкового номера следующего отправляемого пакета TCP, это недействительный ACK.

- ограничение очереди pkt_num [ тайм-аут секунд ] —Установите максимальное количество неупорядоченных пакетов, которые могут быть буферизованы и упорядочены для TCP-соединения, от 1 до 250 пакетов. Значение по умолчанию — 0, что означает, что этот параметр отключен и используется лимит системной очереди по умолчанию в зависимости от типа трафика:

— Соединения для проверки приложений (команда inspect ), IPS (команда ips ) и TCP check-retransmission (карта TCP check-retransmission команда) имеют ограничение очереди в 3 пакета.Если ASA получает пакет TCP с другим размером окна, то ограничение очереди динамически изменяется, чтобы соответствовать объявленной настройке.

— Для других TCP-соединений неупорядоченные пакеты проходят без изменений.

Если вы установите для команды queue-limit значение 1 или больше, то количество пакетов вне очереди, разрешенных для всего TCP-трафика, соответствует этому параметру. Например, для проверки приложений, IPS и трафика проверки-повторной передачи TCP любые объявленные параметры из пакетов TCP игнорируются в пользу параметра ограничения очереди .Для другого TCP-трафика неупорядоченные пакеты теперь буферизуются и упорядочиваются, а не проходят через них без изменений.

Тайм-аут секунд аргумент устанавливает максимальное количество времени, в течение которого неупорядоченные пакеты могут оставаться в буфере, от 1 до 20 секунд; если они не приведены в порядок и не переданы в течение периода ожидания, то они отбрасываются. По умолчанию — 4 секунды. Вы не можете изменить тайм-аут для любого трафика, если аргумент pkt_num установлен в 0; вам необходимо установить предел равным 1 или выше, чтобы ключевое слово timeout вступило в силу.

- зарезервированных битов { разрешить | прозрачный | drop } — установить действие для зарезервированных битов в заголовке TCP. Вы можете разрешить пакет (без изменения битов), очистить биты и разрешить пакет или отбросить пакет.

- seq-past-window { allow | drop } — Установите действие для пакетов, которые имеют порядковые номера прошедшего окна, а именно порядковый номер полученного пакета TCP больше правого края окна приема TCP.Вы можете разрешить пакеты, только если команда queue-limit установлена в 0 (отключена). По умолчанию пакеты отбрасываются.

- данные синхронизации { разрешить | drop } — разрешить или отбросить пакеты TCP SYNACK, содержащие данные. По умолчанию пакет отбрасывается.

- синхронные данные { разрешить | drop } — разрешить или отбросить пакеты SYN с данными. По умолчанию пакет разрешен.

- tcp-options { selected-ack | метка времени | шкала окон | диапазон нижний верхний } { допуск | clear } — установка действия для пакетов с параметрами TCP.Названы три варианта: selection-ack (механизм выборочного подтверждения), отметка времени и масштаб окна (механизм масштабирования окна). Для других параметров вы указываете их по номеру в ключевом слове range , где пределы диапазона — 6-7, 9-255. Вы можете ввести команду на карте несколько раз, чтобы определить свою полную политику.

Вы можете разрешить пакет (без изменения параметров), удалить параметры и разрешить пакет или отбросить пакет.По умолчанию для трех названных опций они разрешены; по умолчанию для всех остальных параметров они удалены. Обратите внимание, что снятие флажка отметки времени отключает PAWS и RTT.

- ttl-evasion-protection —Защита от атак уклонения TTL. Защита от уклонения от TTL включена по умолчанию, поэтому вам нужно будет ввести только форму no этой команды.

Например, злоумышленник может отправить пакет, который проходит политику с очень коротким TTL.Когда TTL становится равным нулю, маршрутизатор между ASA и конечной точкой отбрасывает пакет. Именно в этот момент злоумышленник может отправить вредоносный пакет с длинным TTL, который ASA воспринимает как повторную передачу и передается. Однако для хоста конечной точки это первый пакет, полученный злоумышленником. В этом случае злоумышленник может добиться успеха без защиты, предотвращающей атаку.

- срочно-флаг { разрешить | clear } —Задайте действие для пакетов с флагом URG.Вы можете разрешить пакет или сбросить флаг и разрешить пакет. По умолчанию флаг снят.

Флаг URG используется, чтобы указать, что пакет содержит информацию с более высоким приоритетом, чем другие данные в потоке. TCP RFC нечетко описывает точную интерпретацию флага URG, поэтому конечные системы обрабатывают срочные смещения по-разному, что может сделать конечную систему уязвимой для атак.

- изменение окна { допуск | drop } — разрешить или разорвать соединение, размер окна которого неожиданно изменился.По умолчанию соединение разрешено.

Механизм размера окна позволяет TCP объявлять большое окно и впоследствии объявлять гораздо меньшее окно, не принимая слишком много данных. Из спецификации TCP категорически не рекомендуется «сжимать окно». При обнаружении этого условия соединение может быть прервано.

Шаг 3 Примените карту TCP к классу трафика с помощью политики обслуживания.

а. Определите класс трафика с помощью карты классов L3 / L4 и добавьте карту в карту политик.

карта классов наименование соответствие параметр карта политик имя класс наименованиеПример:

hostname (config) # нормализация карты классов имя хоста (config-cmap) # соответствует любому имя хоста (конфигурация) # карта политик global_policy имя хоста (config-pmap) # нормализация классаВ конфигурации по умолчанию карта политик global_policy назначается глобально всем интерфейсам.Если вы хотите изменить global_policy, введите global_policy в качестве имени политики. Для получения информации о операторах сопоставления для карт классов см. Идентификация трафика (карты классов уровня 3/4).

г. Примените карту TCP.

установить дополнительные параметры подключения tcp-map-name

Пример:

имя хоста (config-pmap-c) # установить дополнительные параметры подключения tcp_map1г. Если вы редактируете существующую политику обслуживания (например, глобальную политику по умолчанию под названием global_policy), все готово.В противном случае активируйте карту политик на одном или нескольких интерфейсах.

политика обслуживания policymap_name {global | interface interface_name }Пример:

hostname (config) # service-policy global_policy globalКлючевое слово global применяет карту политик ко всем интерфейсам, а интерфейс применяет политику к одному интерфейсу. Разрешена только одна глобальная политика. Вы можете переопределить глобальную политику для интерфейса, применив к этому интерфейсу политику обслуживания.К каждому интерфейсу можно применить только одну карту политик.

Примеры

Например, чтобы разрешить срочную пометку и срочные пакеты смещения для всего трафика, отправляемого в диапазон портов TCP между известным портом данных FTP и портом Telnet, введите следующие команды:

имя хоста (конфигурация) # tcp-map tmap имя хоста (config-tcp-map) # срочно-флаг разрешить имя хоста (config-tcp-map) # class-map urg-class имя хоста (config-cmap) # сопоставить порт tcp range ftp-data telnet имя хоста (config-cmap) # карта политик pmap имя хоста (config-pmap) # класс urg-class имя хоста (config-pmap-c) # установить дополнительные параметры подключения tmap имя хоста (config-pmap-c) # политика обслуживания pmap globalОбход проверок состояния TCP для асинхронной маршрутизации (обход состояния TCP)

Если у вас есть среда асинхронной маршрутизации в вашей сети, где исходящий и входящий потоки для данного соединения могут проходить через два разных устройства ASA, вам необходимо реализовать обход состояния TCP для затронутого трафика.

Однако обход TCP State Bypass снижает безопасность вашей сети, поэтому вам следует применять обход для очень определенных, ограниченных классов трафика.

В следующих разделах более подробно объясняется проблема и ее решение.

Проблема асинхронной маршрутизации

По умолчанию весь трафик, который проходит через ASA, проверяется с использованием алгоритма адаптивной безопасности и либо пропускается, либо отбрасывается в зависимости от политики безопасности. ASA максимизирует производительность брандмауэра, проверяя состояние каждого пакета (новое ли это соединение или установленное соединение?) И назначая его либо пути управления сеансом (новый SYN-пакет соединения), либо быстрому пути (установленное соединение) , или путь плоскости управления (расширенная проверка).Более подробную информацию о брандмауэре с отслеживанием состояния см. В руководстве по настройке общих операций.

ПакетыTCP, которые соответствуют существующим соединениям на быстром пути, могут проходить через ASA без перепроверки каждого аспекта политики безопасности. Эта функция максимизирует производительность. Однако метод установления сеанса на быстром пути с использованием пакета SYN и проверки, которые происходят на быстром пути (например, порядковый номер TCP), могут стоять на пути решений асимметричной маршрутизации: как исходящий, так и входящий поток. соединения должны проходить через тот же ASA.

Например, новое соединение идет к ASA 1. Пакет SYN проходит через путь управления сеансом, и запись для соединения добавляется в таблицу быстрого пути. Если последующие пакеты этого соединения проходят через ASA 1, тогда пакеты будут соответствовать записи в быстром пути и будут пропущены. Но если последующие пакеты попадают в ASA 2, где не было SYN-пакета, который прошел через путь управления сеансом, тогда в быстром пути для соединения нет записи, и пакеты отбрасываются.На следующем рисунке показан пример асимметричной маршрутизации, в котором исходящий трафик проходит через ASA, отличный от входящего:

Рисунок 11-1 Асимметричная маршрутизация

Если у вас настроена асимметричная маршрутизация на восходящих маршрутизаторах, и трафик чередуется между двумя ASA, то вы можете настроить обход состояния TCP для определенного трафика. Обход состояния TCP изменяет способ установления сеансов на быстром пути и отключает проверки быстрого пути.Эта функция обрабатывает TCP-трафик во многом так же, как и UDP-соединение: когда не-SYN-пакет, соответствующий указанным сетям, входит в ASA, и нет записи быстрого пути, тогда пакет проходит через путь управления сеансом для установления соединения в быстрый путь. Попадая на быстрый путь, трафик обходит проверки быстрого пути.

Рекомендации по обходу состояния TCP

TCP State Bypass Неподдерживаемые функции

Следующие функции не поддерживаются при использовании обхода состояния TCP:

- Проверка приложений — для проверки приложений требуется, чтобы входящий и исходящий трафик проходил через один и тот же ASA, поэтому проверка приложений применяется к трафику обхода состояния TCP.

- сеансов с аутентификацией AAA — когда пользователь аутентифицируется с помощью одного ASA, трафик, возвращающийся через другой ASA, будет отклонен, потому что пользователь не прошел аутентификацию с этим ASA.

- TCP Intercept, максимальный предел эмбрионального соединения, рандомизация порядковых номеров TCP — ASA не отслеживает состояние соединения, поэтому эти функции не применяются.

- Нормализация TCP — нормализатор TCP отключен.

- Функциональность служебного модуля — нельзя использовать обход состояния TCP и любое приложение, работающее на любом типе служебного модуля, например IPS или CX.

- Отработка отказа с отслеживанием состояния

TCP State Bypass NAT Guidelines

Поскольку сеанс трансляции устанавливается отдельно для каждого ASA, обязательно настройте статический NAT на обоих ASA для трафика обхода состояния TCP. Если вы используете динамический NAT, адрес, выбранный для сеанса на ASA 1, будет отличаться от адреса, выбранного для сеанса на ASA 2.

Настроить обход состояния TCP

Чтобы обойти проверку состояния TCP в средах асинхронной маршрутизации, тщательно определите класс трафика, который применяется только к затронутым узлам или сетям, затем включите обход состояния TCP для класса трафика с помощью политики обслуживания.Поскольку обход снижает безопасность сети, максимально ограничьте его применение.

Процедура

Шаг 1 Создайте карту классов L3 / L4 для идентификации хостов, которым требуется обход состояния TCP. Используйте соответствие списка доступа, чтобы определить хосты источника и назначения.

карта классов наименование соответствие параметрПример:

hostname (config) # обход списка доступа расширенное разрешение tcp host 10.1.1.1 хост 10.2.2.2 имя хоста (конфигурация) # class-map bypass-class имя хоста (config-cmap) # соответствие списку доступа обходШаг 2 Добавьте или отредактируйте карту политик, которая устанавливает действия, выполняемые с трафиком карты классов, и идентифицирует карту классов.

карта политик имя класс наименованиеПример:

hostname (config) # policy-map global_policy hostname (config-pmap) # class bypass-classВ конфигурации по умолчанию карта политик global_policy назначается глобально всем интерфейсам.Если вы хотите изменить global_policy, введите global_policy в качестве имени политики. Для карты классов укажите класс, созданный ранее в этой процедуре.

Шаг 3 Включите обход состояния TCP для класса.

установить дополнительные параметры подключения tcp-state-bypassШаг 4 Если вы редактируете существующую политику обслуживания (например, глобальную политику по умолчанию под названием global_policy), все готово. В противном случае активируйте карту политик на одном или нескольких интерфейсах.

политика обслуживания policymap_name {global | interface interface_name }Пример:

hostname (config) # service-policy global_policy globalКлючевое слово global применяет карту политик ко всем интерфейсам, а интерфейс применяет политику к одному интерфейсу. Разрешена только одна глобальная политика. Вы можете переопределить глобальную политику для интерфейса, применив к этому интерфейсу политику обслуживания. К каждому интерфейсу можно применить только одну карту политик.

Примеры

Ниже приведен пример конфигурации обхода состояния TCP:

hostname (config) # access-list tcp_bypass расширенное разрешение tcp 10.1.1.0 255.255.255.224 любой имя хоста (конфигурация) # карта классов tcp_bypass имя хоста (config-cmap) # описание «TCP-трафик в обход межсетевого экрана с отслеживанием состояния» имя хоста (config-cmap) # соответствует списку доступа tcp_bypass имя хоста (config-cmap) # policy-map tcp_bypass_policy имя хоста (config-pmap) # класс tcp_bypass hostname (config-pmap-c) # установить дополнительные параметры подключения tcp-state-bypass hostname (config-pmap-c) # service-policy tcp_bypass_policy внеОтключить рандомизацию последовательности TCP

Каждое TCP-соединение имеет два ISN: один генерируется клиентом, а другой — сервером.ASA рандомизирует ISN TCP SYN, проходящего как во входящем, так и в исходящем направлениях.

Рандомизация ISN защищенного хоста не позволяет злоумышленнику предсказать следующий ISN для нового соединения и потенциально захватить новый сеанс.

При необходимости можно отключить рандомизацию начальных порядковых номеров TCP, например, из-за зашифровывания данных. Например:

- Если другой встроенный межсетевой экран также рандомизирует начальные порядковые номера, нет необходимости, чтобы оба межсетевых экрана выполняли это действие, даже если это действие не влияет на трафик.

- Если вы используете многоэлементный протокол eBGP через ASA, а одноранговые узлы eBGP используют MD5. Рандомизация нарушает контрольную сумму MD5.

- Вы используете устройство WAAS, которое требует от ASA не рандомизировать порядковые номера соединений.

Процедура

Шаг 1 Создайте карту классов L3 / L4 для идентификации трафика, порядковые номера TCP которого не должны быть рандомизированы. Соответствие класса должно быть для трафика TCP; вы можете определить конкретные хосты (с помощью ACL), сопоставить порт TCP или просто сопоставить любой трафик.

карта классов наименование соответствие параметрПример:

hostname (config) # список доступа preserve-sq-no расширенное разрешение tcp любой хост 10.2.2.2 имя хоста (конфигурация) # карта классов no-tcp-random имя хоста (config-cmap) # сопоставить список доступа preserve-sq-noШаг 2 Добавьте или отредактируйте карту политик, которая устанавливает действия, выполняемые с трафиком карты классов, и идентифицирует карту классов.

карта политик имя класс наименованиеПример:

имя хоста (конфигурация) # карта политик global_policy имя хоста (config-pmap) # класс preserve-sq-noВ конфигурации по умолчанию карта политик global_policy назначается глобально всем интерфейсам. Если вы хотите изменить global_policy, введите global_policy в качестве имени политики. Для карты классов укажите класс, созданный ранее в этой процедуре.

Шаг 3 Отключите рандомизацию порядковых номеров TCP для класса.

установить соединение случайный порядковый номер отключитьЕсли позже вы решите снова включить его, замените «отключить» на включить .

Шаг 4 Если вы редактируете существующую политику обслуживания (например, глобальную политику по умолчанию под названием global_policy), все готово. В противном случае активируйте карту политик на одном или нескольких интерфейсах.

политика обслуживания policymap_name {global | interface interface_name }Пример:

hostname (config) # service-policy global_policy globalКлючевое слово global применяет карту политик ко всем интерфейсам, а интерфейс применяет политику к одному интерфейсу.Разрешена только одна глобальная политика. Вы можете переопределить глобальную политику для интерфейса, применив к этому интерфейсу политику обслуживания. К каждому интерфейсу можно применить только одну карту политик.

Настройка параметров подключения для определенных классов трафика (все службы)

С помощью политик обслуживания можно настроить различные параметры подключения для определенных классов трафика. Используйте политики обслуживания для:

- Настройте ограничения и таймауты подключений, используемые для защиты от атак DoS и SYN-flooding.

- Внедрить обнаружение обрывов соединения, чтобы действительные, но неактивные соединения оставались активными.

- Отключите рандомизацию порядковых номеров TCP, если она вам не нужна.

- Настройте способ защиты TCP Normalizer от аномальных пакетов TCP.

- Внедрить обход состояния TCP для трафика с асинхронной маршрутизацией. Обходной трафик проверке не подлежит.

- Уменьшите время жизни (TTL) на пакетах, чтобы ASA отображалось в выходных данных маршрута трассировки.

Вы можете настроить любую комбинацию этих параметров для заданного класса трафика, за исключением настроек TCP State Bypass и TCP Normalizer, которые являются взаимоисключающими.

Подсказка Эта процедура показывает политику обслуживания для трафика, который проходит через ASA. Вы также можете настроить максимум подключения и максимум подключения для управления (к ящику) трафиком.

Перед тем, как начать

Если вы хотите настроить нормализатор TCP, создайте необходимую карту TCP перед продолжением.

Команда set connection (для ограничений соединений и рандомизации последовательности) и set connection timeout Команды описаны здесь отдельно для каждого параметра. Однако вы можете вводить команды в одной строке, и если вы вводите их отдельно, они отображаются в конфигурации как одна команда.

Процедура

Шаг 1 Создайте карту классов L3 / L4, чтобы определить трафик, для которого вы хотите настроить параметры подключения.

карта классов наименование соответствие параметрПример:

имя хоста (конфигурация) # карта классов CONNS имя хоста (config-cmap) # соответствует любомуДля получения информации о совпадающих операторах см. Определение трафика (карты классов уровня 3/4).

Шаг 2 Добавьте или отредактируйте карту политик, которая устанавливает действия, выполняемые с трафиком карты классов, и идентифицирует карту классов.

карта политик имя класс наименованиеПример:

hostname (config) # policy-map global_policy имя хоста (config-pmap) # class CONNSВ конфигурации по умолчанию карта политик global_policy назначается глобально всем интерфейсам.Если вы хотите изменить global_policy, введите global_policy в качестве имени политики. Для карты классов укажите класс, созданный ранее в этой процедуре.

Шаг 3 Установите ограничения на количество подключений и рандомизацию порядковых номеров TCP. (TCP Intercept.)

- set connection conn-max n — Максимальное количество одновременных соединений TCP или UDP, которые разрешены, от 0 до 2000000, для всего класса. По умолчанию 0, что позволяет неограниченное количество подключений.

— Если два сервера настроены для одновременного подключения TCP или UDP, ограничение на количество подключений применяется к каждому настроенному серверу отдельно.

— Поскольку ограничение применяется к классу, один хост атаки может использовать все соединения и не оставить ни одного для остальных хостов, соответствующих классу.

- set connection embryonic-conn-max n — Максимально допустимое количество одновременных эмбриональных подключений от 0 до 2000000.По умолчанию 0, что позволяет неограниченное количество подключений. Устанавливая ненулевой предел, вы включаете TCP Intercept, который защищает внутренние системы от DoS-атаки, совершаемой путем лавинной рассылки интерфейса TCP SYN-пакетами. Также установите параметры для каждого клиента для защиты от переполнения SYN.