Что такое провод ПУНП. Каковы его технические характеристики. Где раньше применялся провод ПУНП. Почему провод ПУНП запрещен к использованию. Какие есть альтернативы проводу ПУНП.

Что такое провод ПУНП

ПУНП — это аббревиатура, которая расшифровывается следующим образом:

- П — провод

- УН — универсальный

- П — плоский

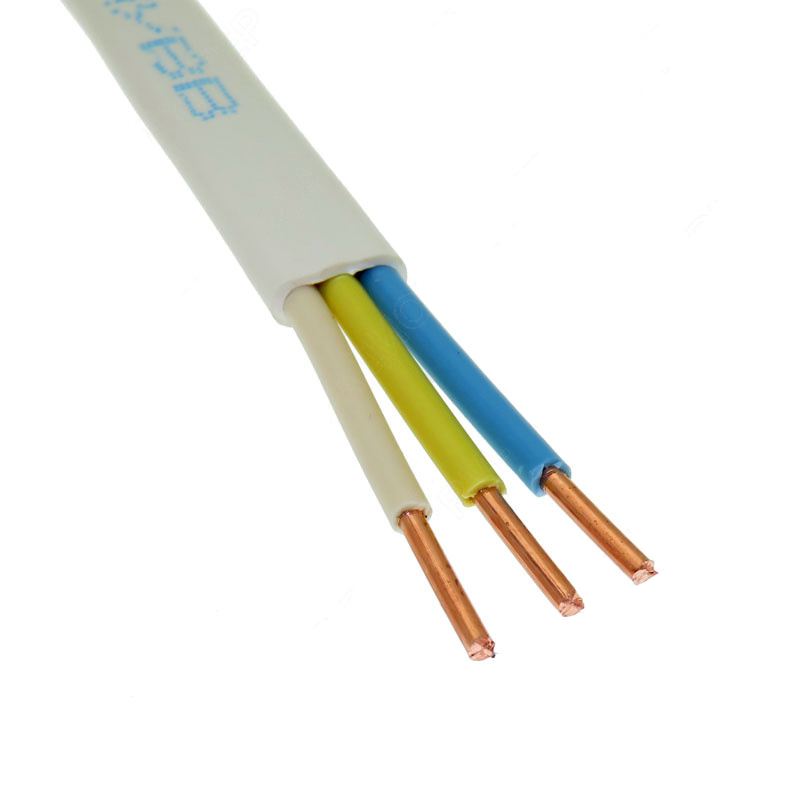

Провод ПУНП представляет собой плоский электрический кабель с медными жилами, заключенными в изоляцию из поливинилхлорида (ПВХ). Количество жил может быть 2 или 3. Каждая жила имеет индивидуальную изоляцию, а сверху провод покрыт общей ПВХ-оболочкой.

Технические характеристики провода ПУНП

Основные технические параметры провода ПУНП:

- Номинальное напряжение: до 250 В

- Частота тока: 50 Гц

- Допустимый диапазон температур: от -15°C до +50°C

- Максимальная температура нагрева жил: +70°C

- Сечение жил: от 1 до 4 мм²

- Срок службы: заявлен до 30 лет (фактически значительно меньше)

Стоит отметить, что реальное сечение жил часто оказывается меньше заявленного на 25-30%. Это связано с особенностями технических условий, по которым изготавливался данный провод.

Где применялся провод ПУНП

До запрета на использование провод ПУНП применялся в следующих сферах:

- Прокладка внутренней электропроводки в жилых и общественных зданиях

- Подключение бытовых электроприборов

- Монтаж осветительных сетей

- Временные электрические подключения

Провод ПУНП использовался как для открытой, так и для скрытой проводки. Его популярность была обусловлена низкой стоимостью и удобством монтажа благодаря плоской форме.

Почему провод ПУНП запрещен к использованию

Основные причины запрета на использование провода ПУНП:

- Несоответствие современным стандартам безопасности. Провод изготавливался по устаревшим техническим условиям ТУ 16.К13-020-93.

- Заниженное сечение токопроводящих жил. Реальное сечение часто на 25-30% меньше номинального, что приводит к перегреву.

- Недостаточная толщина изоляции. По ГОСТу толщина должна быть не менее 0,4-0,5 мм, а у ПУНП она всего 0,3 мм.

- Отсутствие огнестойкости. Изоляция из ПВХ легко воспламеняется и горит.

- Быстрое старение изоляции, особенно при повышенных температурах.

Использование провода ПУНП значительно повышает риск возникновения короткого замыкания и пожара. Поэтому с 1 июня 2007 года решением Ассоциации «Электрокабель» действие ТУ 16.К13-020-93 было отменено.

Какие есть альтернативы проводу ПУНП

Вместо устаревшего и небезопасного провода ПУНП рекомендуется использовать современные кабели, соответствующие актуальным стандартам:

- ВВГнг — негорючий силовой кабель с ПВХ изоляцией

- ВВГнг-LS — кабель с низким дымо- и газовыделением

- NYM — силовой кабель с улучшенными характеристиками

- ПВС — гибкий кабель для временных подключений

Эти кабели обладают повышенной пожаробезопасностью, надежной изоляцией и соответствуют всем современным требованиям к электропроводке.

Можно ли использовать провод ПУНП сейчас

Использование провода ПУНП для новых электромонтажных работ категорически не рекомендуется по следующим причинам:

- Не соответствует современным нормам пожарной безопасности

- Имеет заниженное сечение жил, что приводит к перегреву

- Обладает недостаточной толщиной изоляции

- Быстро стареет и теряет свои свойства

- Повышает риск возникновения короткого замыкания и пожара

Если в вашем доме уже проложена проводка из ПУНП, рекомендуется при первой возможности заменить ее на современные безопасные кабели. До момента замены необходимо тщательно следить за состоянием проводки и не допускать ее перегрузки.

Как отличить провод ПУНП от современных кабелей

Чтобы не приобрести устаревший и небезопасный провод ПУНП вместо современного кабеля, обратите внимание на следующие признаки:

- Маркировка. На ПУНП будет нанесена аббревиатура «ПУНП» или «ПУНПб».

- Форма. ПУНП имеет характерную плоскую форму.

- Цвет изоляции. У ПУНП обычно белая или серая оболочка.

- Гибкость. ПУНП более гибкий по сравнению с современными кабелями.

- Толщина изоляции. У ПУНП она заметно тоньше, чем у современных аналогов.

Перед покупкой кабеля всегда проверяйте его маркировку и соответствие актуальным ГОСТам. В случае сомнений лучше проконсультироваться со специалистом.

Выводы

Подведем итоги касательно провода ПУНП:

- ПУНП — устаревший тип провода, не соответствующий современным нормам безопасности

- Основные недостатки — заниженное сечение жил, тонкая изоляция, отсутствие огнестойкости

- Использование ПУНП запрещено с 2007 года из-за высокого риска возгорания

- Вместо ПУНП следует применять современные безопасные кабели — ВВГнг, NYM, ПВС и др.

- При наличии ПУНП в старой проводке рекомендуется заменить его при первой возможности

Выбор правильного и безопасного кабеля — важное условие надежной работы электропроводки и пожарной безопасности здания. Не экономьте на качестве электротехнических материалов.

Провод ПУНП | Заметки электрика

Здравствуйте, дорогие посетители сайта http://zametkielectrika.ru.

Речь в сегодняшней статье пойдет о проводе марки ПУНП.

Я хочу рассказать Вам о том, что бытовой провод ПУНП категорически запрещено применять в электропроводках зданий и сооружений.

Но обо всем по порядку.

Расшифровка

Провод ПУНП расшифровывается, следующим образом:

- П — провод

- УН — универсальный

- П — плоский

Иногда встречаются провода марки АПУНП. Разница их заключается только в материалах жил. В проводе ПУНП применяется медь. А в проводе АПУНП — алюминий.

Оболочка и изоляция жил у такого провода выполняется из ПВХ-пластиката, что позволяет его использовать, по словам завода-изготовителя, в сетях для освещения напряжением до 250 (В).

Провод ПУНП опасен

Без статистики никуда, поэтому и обратимся к ней за данными. Так вот, количество пожаров и аварийных ситуаций в электрических сетях по причине проводов и кабелей составляет приблизительно 55-65% от общего количества пожаров, возникших от электротехнических изделий.

Почему такой большой процент?

Одной из основной причиной является применение проводов ПУНП или АПУНП, которые произведены с несоблюдением государственных стандартов. Чтобы Вам не лезть в дебри всех этих ГОСТов, норм и ТУ, я Вам расскажу в чем именно опасен провод ПУНП.

Все дело в том, что бытовой провод ПУНП изготовляют по ТУ 16.К13-020-93. Нет, я не ошибся. Его до сих пор продолжают изготовлять, и тем более продавать в магазинах, и даже в крупных торговых центрах.

1. Сечение жил (электрическое сопротивление)

По ТУ 16.К13-020-93 допускается изготавливать провода с сечением жилы на 30% меньше от его номинального сечения. Например, у провода ПУНП сечением 2,5 кв.мм фактическое сечение жилы может быть 1,75 кв.мм, что приведет к не очень хорошим последствиям в виде перегрева проводов и дальнейшему короткому замыканию и пожару.

Кстати, прочитайте статью, как самостоятельно можно определить сечение кабеля по диаметру.

В настоящее время действует ГОСТ 22483-77, где прописаны все требования к токопроводящим жилам кабелей и проводов. Так вот выпуск провода ПУНП по ТУ 16.К13-020-93 не отвечает требованиям ГОСТ 22483-77 по электрическому сопротивлению жилы.

2. Толщина оболочки и изоляции жил

По ТУ 16.К13-020-93 допускается изготавливать провод ПУНП с толщиной оболочки и изоляции самой жилы не менее 0,3 (мм), что противоречит действующему ГОСТ 23286-78, где самая минимальная норма по толщине ПВХ-изоляции составляет 0,4-0,5 (мм).

Недостаточная толщина изоляции и оболочки провода ПУНП не обеспечивает требуемой электробезопасности.

Думаю, теперь Вам стало понятно по каким причинам провод ПУНП опасен и запрещен к применению.

Примеры несоответствий

Несколько дней назад, читатель моего сайта, Дмитрий прислал мне фото провода ПУНП с явно выраженными несоответствиями. Итак смотрите.

Вот этот самый провод ПУНП 2х2,5, купленный Дмитрием.

Этикетка провода ПУНП 2х2,5.

Дмитрий решил измерить диаметр купленного провода ПУНП 2х2,5 с помощью микрометра. Измеренное значение диаметра составило 1,5 (мм).

Что это значит?

А это значит, что купленный Дмитрием провод ПУНП 2х2,5 имеет фактическое сечение жилы, равное 1,76 (кв. мм), вместо 2,5 (кв. мм).

Далее Дмитрий решил провести измерение диаметра жилы другого купленного провода ПУНП 2х2,5.

У этого провода результаты измерений удивили еще больше.

Измеренное значение диаметра жилы провода ПУНП 2х2,5 составило 1,45 (мм). Рассчитаем его фактическое сечение:

Из расчета видно, что фактическое сечение жилы составляет 1,65 (кв. мм), вместо заявленных 2,5 (кв. мм).

И еще один пример, опять же от Дмитрия. Видимо ему стало принципиально интересно, какое же сечение у купленного им третьего провода ПУНП 2х4.

После проведения измерения диаметра жилы, результаты опять удивили.

Полученное значение измеренного диаметра составило около 2 (мм).

Рассчитав по той же формуле сечение жилы, получили фактическое сечение, купленного провода ПУНП 2х4, равное 3,14 (кв. мм), вместо заявленных 4 (кв. мм).

Выводы

Чем опасен ПУНП, мы уже разобрались. Теперь встает вопрос, что же делать?

Вопрос об этом постоянно поднимался и обсуждался, и однажды на собрании Ассоциации «Электрокабель» решили, что с 1 июня 2007 года ТУ 16.К13-020-93 считается аннулированным и дальнейшее производство, продажа и применение проводов ПУНП (АПУНП) запрещено.

Однако, фактически ситуация на рынке кабельной продукции не изменилась. Производители не качественных проводов и кабелей продолжают производить и продавать провода ПУНП, не отвечающих требованиям вышесказанных в статье ГОСТов.

Что делать покупателям?

В следующих статьях я расскажу Вам как правильно выбрать марку кабелей и проводов для электропроводки квартиры, дачи и т.п., а также подробно разберем как их купить, чтобы они полностью соответствовали всем требованиям ГОСТ. Следите за обновлениями на сайте, либо подпишитесь на новые статьи, и уведомление о выходе новой статьи придет к Вам на почту.

P.S. Ну вот, в принципе это все, что я хотел Вам рассказать. Делайте выводы.

Если статья была Вам полезна, то поделитесь ей со своими друзьями:

Провод ПУНП расшифровка и характеристики. ПУНП провод запрещен

Совсем недавно при прокладке электропроводки среди других марок кабелей использовался провод ПУНП. Он удобен в работе и сравнительно дёшев, однако об этом кабеле есть большое количество негативных отзывов на электротехнических форумах.

Сейчас техусловия для производства этого провода отменены, а сам он снят с производства. Это связано с большим количеством возгораний проводки и вызванных этим происшествием пожаров. . У этих ситуаций есть несколько причин, которые подробно рассматриваются в этой статье.

Предыстория

В период с 1993г. по 2007г. производство проводов производилось по ТУ 16.К13-020-93. Эти техусловия позволяли изготавливать дешёвые марки кабелей, такие, как ПУМП и аналогичные ему виды. Благодаря низкой цене эта продукция использовалась для прокладки электропроводки и была популярной у населения и монтажных организаций.

Пользуясь большим спросом, некоторые производители кабельной продукции начали выпуск этих изделий плохого качества по заниженным ценам.

Из-за стремления некомпетентных заказчиков и монтажных организаций удешевить монтаж или замену электропроводки провод ПУНП низкого качества оказался более конкурентоспособным. Это привело к прекращению производства проводов высокого качества.

Расшифровка маркировки ПУНП

Как и у других видов кабельно-проводниковой продукции, в названии провода ПУНП расшифровка указывает на его основные параметры:

- П — провод;

- УН — универсального назначения;

- П — плоский.

Отсутствие первой буквы «А» указывает на то, что токопроводящие жилы медные.

| Информация! Есть модификация провода АПУНП. Это алюминиевый провод, но его качество ещё хуже, чем у медного ПУНП. |

Технические характеристики провода ПУНП

Изоляция отдельных токопроводящих жил и внешняя оболочка кабеля изготавливаются из ПВХ-пластиката. Количество жил составляет 2-3 штуки, что достаточно для большинства линий домашней электропроводки. Производители ПУНП утверждают, что провод допускается использовать в сети 220В.

Температура окружающей среды, при которой кабель сохраняет работоспособность от -15 до +50°С, допустимый нагрев во время работы не более 70°С.

Статистика пожаров в быту, электротранспорте и на производстве из-за неисправностей электротехнических элементов показывает, что более 60% из них составляют возгорания кабелей. Есть несколько причин этого явления:

- несоответствие автоматических выключателей номинальному току проводов;

- плохой контакт в месте подключения или переходной коробке;

- некачественный кабель.

Если первые две причины можно обнаружить визуально и есть возможность их устранить, то качество провода визуально определить невозможно.

Поэтому при приобретении провода приходится доверять фирме-производителю.

Наиболее часто встречающимися недостатками, приводящими к выходу из строя кабелей, являются следующие:

- Недостаточное сечение токопроводящей жилы. В проводах, изготовленных по отменённым техусловиям, оно часто заниженное на 30%. При попытке пропустить через провод ток, соответствующий заявленному сечению, он перегревается, и изоляция на проводе размягчается, что приводит к короткому замыканию.

- Изготовленная из вторсырья изоляция. Такая оболочка теряет свои свойства при нагреве до температуры, меньше указанной в параметрах кабельных изделий.

Поэтому, несмотря на то, что у провода ПУНП технические характеристики позволяют использовать его для прокладки электропроводки, его применение может привести к аварии. Это относится также к маркам АПУНП, ПБНГ и другим, изготовленным по сейчас отменённым техусловиям.

Область применения

До отмены ТУ 16.К13-020-93 провода ПУНП были разрешены для монтажа квартирной электропроводки. В период действия этих техусловий его применяли даже в качестве вводного кабеля в квартиру. Некоторые недобросовестные электромонтажники используют его до сих пор.

Способ прокладки провода ПУНП не влияет на надёжность его работы. Он одинаково опасен при использовании при скрытой, при открытой проводке, а также при прокладке в трубах или лотках. На улице для временного подключения электроприборов зимой его также применять нецелесообразно.

Материал изоляции не рассчитан на работу при температуре ниже -15°С.

Важно! Согласно ПУЭ п.2.1.48 не допускается использование кабельно-проводниковой продукции не по назначению. Поэтому оптимальным материалом для прокладки электропроводки является кабель ВВГнг, при его отсутствии допускается применение ВВГ. Временное подключение электроприборов можно производить гибкими проводами ПВС и ШВВП.

В чем заключается опасность провода ПУНП

Статистика пожаров показывает, что количество возгораний из-за неисправных электроприборов, розеток и других устройств составляет около 40% от общего количества возгораний электротехнических изделий. БОльшая часть причин аварий приходится на кабельно-проводниковую продукцию. Причины этого в неправильном выборе сечения токопроводящих жил, устройств защиты и некачественных кабелях, изготовленных с заниженным сечением и изоляцией, сделанной из вторсырья.

Самыми известными марками кабельно проводниковой продукции ненадлежащего качества являются ПУНП и АПУНП, изготовленные не по действующему ГОСТу, а по отменённым техническим условиям. Несмотря на то, что ТУ 16.К13-020-93 давно отменены, некоторые производители продолжают ими пользоваться и производить кабель ПУНП, но под другим названием и он продаётся на оптовых базах и даже некоторых магазинах.

Есть ряд причин, по которым провод ПУНП запрещен к выпуску и эксплуатации.

1. Заниженное сечение жил

Провода ПУНП не отвечают условиям действующих нормативов по требованиям к сопротивлению токопроводящих жил.

Так изготовление провода ПУНП по ТУ 16.К13-020-93 не соответствует ГОСТ 22483-77, в котором прописаны требования к токопроводящим жилам проводов и кабелей.

По отменённым техусловиям для экономии материала и уменьшения себестоимости провода допускается выпуск кабелей с заниженным сечением токопроводящей жилы на 30% от указанного. Естественно, большинство производителей именно так и поступают.

В частности, медная жила сечением 2,5мм и, согласно ПУЭ, рассчитанная на номинальный ток при открытой прокладке 30А, может иметь реальное сечение 1,75мм и перегреваться при токе выше 25А.

В результате электропроводка, выполненная этими проводами, будет перегреваться, изоляция станет мягкой или даже расплавится. Это приведёт к короткому замыканию и пожару.

2. Толщина оболочки и изоляции жил

Согласно требованиям действующего ГОСТа толщина изоляции должна быть не менее 0,4-0,5мм. Этого достаточно для обеспечения длительной безаварийной работы оборудования. В отличие от этих стандартов, ТУ 16.К13-020-93 допускают изготовление проводов с изоляцией толщиной 0,3мм.

Такая оболочка легче повреждается при монтаже и размягчается в случае перегрева.

3. Изоляция из горючего материала

Изоляция и оболочка кабелей марок ПУНР, ТРБН и других, изготовленная из полиэтилена, является легковоспламеняемой. Из-за этого перегрев или замыкание в одном месте приводит к воспламенению всего провода.

Вопрос о недопустимости изготовления и продаж продукции с изоляцией из этого материала неоднократно обсуждался на заседаниях членов Ассоциации «Электрокабель».

Какими нормативными документами запрещен провод ПУНП

Типичным представителем опасной для эксплуатации продукции, выпущенной по отменённым техническим условиям, являются провода марок ПУНП, АПУНП, ППБН и другие. Требования отменённых техусловий по электросопротивлению токопроводящих жил не соответствуют стандартам, что позволяет занижать сечение проводов на 30%. Такие кабеля перегреваются при работе и расплавляют изоляцию.

Это приводит к короткому замыканию между жилами и воспламенению оболочки. Кроме того, толщина изоляции, указанная в ТУ 16.К13-020-93 не обладает достаточной электробезопасностью.

В связи с высокой пожароопасностью этой кабельной продукции решением Ассоциации действие ТУ 16.К13-020-93 было отменено с 01.06.2007 г. Несмотря на это решение, производство и продажа кабеля ПУНП продолжается. Недобросовестные производители изготавливают кабельную продукцию, не соответствующую по своим параметрам ГОСТу 23286-78.

Для увеличения количества продаваемых кабелей дискредитированное название ПУНП они заменяют на ПУНПбм, ПУГНП, ПБПП и другие. Из-за этих недостатков кабель ПУНП не может получить сертификат по соответствию ГОСТу 22483-77 и ГОСТу 23286-78 и его нельзя испльзовать для прокладки электропроводки и подключения оборудования.

Эти провода решением Ассоциации «Электрокабель» запрещены и, после прочтения этой статьи, понятно, в чём опасность использования этого кабеля для прокладки электропроводки или временного подключения электроприборов, несмотря на то, что некоторые производители продолжают выпуск, а продавцы уверяют в безопасности его применения.

Похожие материалы на сайте:

Понравилась статья — поделись с друзьями!

Провод ПУНП: расшифровка и технические характеристики.

Провод ПУНП раньше был одним из самых распространенных материалов, используемых при электротехническом монтаже в жилых помещениях. Сегодня для прокладки сетей используют кабели других марок, однако в магазинах этот провод по-прежнему продают, а электрики старой школы пользуются им по старой памяти и привычке, вызывая негодование у пожарников. Давайте разберемся, какова расшифровка аббревиатуры ПУНП, какими техническими характеристиками обладает этот кабель и, главное, почему он запрещен к использованию в наши дни?

Содержание:

Назначение кабеля

Чтобы понять особенности применения и потенциальные последствия использования, которые предлагает данный кабель, следует разобраться в его маркировки. Итак, расшифровка ПУНП означает П- провод, УН – универсальный, П – плоский. Практически каждый житель постсоветского пространства сталкивался с таким кабелем хотя бы раз в жизни.

Количество жил в зависимости от конкретной модели может быть равно 2 или 3. Материал преимущественно медь. Очень редко можно встретить разновидность кабеля с маркировкой АПУНП. Расшифровка «А» говорит, что материалом жил выступает алюминий. Этот провод очень редко продается и еще реже используется – даже медный ПУНП не соответствует нынешним стандартам правил электрических установок, не говоря уже о более плавком металле.

Изоляционным материалом жил в кабелях ПУНП является мягкий поливинилхлорид. Каждый провод должен быть окрашен в соответствии с государственной стандартизацией и, надо сказать, данные требования производители соблюдают. Помимо общей мягкой ПВХ оболочки, у данного типа провода отсутствуют какие-либо бронирующие и укрепляющие материалы. Практика говорит, что ПУНП никак не защищен от огня и вообще является самой частой причиной пожаров в помещениях, где его применяют для проводки.

Помимо распространенной маркировки ПУНП используется также ПБПП, что означает Провод Бытового и Промышленного применения Плоский. Несмотря на разницу в обозначениях, он по техническим и эксплуатационным характеристикам практически не отличается от стандартного ПУНП.

Технические характеристики

Провода универсальные плоские предназначения для использования в сетях под напряжением до 250 В и частотным номиналом до 50 Гц. Согласно технической документации, их рабочий температурный диапазон находится в пределах -15˚C до 50˚C при допустимом предельном нагреве жил во время работы не более +70˚C.

Сегодня на прилавках можно встретить провода с заявленным сечением жил от 1 до 4 мм2, однако на эти данные ориентироваться нельзя. Опыт многих покупателей и электриков показывает, что довольно часто реальная толщина проводов составляет не более 2/3-3/4 от заявленной. Расчетный срок эксплуатации (опять же по утверждению производителей) – около 30 лет, но фактически данный кабель довольно быстро портится под воздействием внешних факторов, как механических, так и атмосферных.

Отчасти о слабых эксплуатационных возможностях говорит и то, насколько «пушист» этот кабель по отношению к надежным ВВГнг – ПУНП провод весит от 43 (2*1,0) до 162 (3*4,0) грамм на 1 метр длины.

Где применяется

До того момента, как ПУНП кабель был исключен из списка проводников, которые соответствуют ГОСТ, его использовали для подключения к бытовой электрической сети розеток и выключателей в квартирах и домах. Стоит отметить, что в данной сфере его используют и сегодня. Раньше некоторые мастера даже решались использовать данный кабель как силовой, для подключения домов к общей магистрали. Сказать, что это очень опасно – ничего не сказать, так как токовые нагрузки несоизмеримы с типом проводника.

ПУНП можно прокладывать как открытым, так и закрытым способом, это практически не влияет на эксплуатационные характеристики. В отношении внешних условий специалисты говорят, что лучше не использовать этот провод вне зданий, потому что его нижний температурный предел составляет всего -15˚C. Поэтому он запрещен даже для временных электрических коммуникаций на открытом воздухе.

Для всех видов работа, как наружных, так и внутренних, специалисты сегодня рекомендуют брать кабель ВВГ, который полностью соответствует ГОСТ, имеет огнестойкие и противопожарные модификации, а стоит не намного дороже.

Опасность и запрет использования

Многих пользователей, незнакомых с изменениями и точностями современных стандартов электротехнической и пожарной безопасности, интересует вопрос, почему этот провод запрещен к использованию на территории России. А те, кто видит этот кабель в ассортименте магазинов, спрашивают, запрещен ли он вообще?

Ответы на оба вопроса связаны с тем, что производство данного вида проводника не регулируется государственными стандартами, все ПУНП провода сегодня выпускаются согласно ТУ 1993 года. Считается, что их содержание на момент принятия было пролоббировано в интересах недобросовестных изготовителей кабелей. Несмотря на то что данный факт является спорным, такое допущение, например, как допуск к изготовлению кабелей с сечение до 30% меньшим, чем заявлено в маркировке, преимуществом не назовешь. Эта особенность и является главным недостатком выпускаемых сегодня ПУНП – большинство производителей в целях экономии и снижения розничной цены продукта намеренно делает кабель с минимальной допустимой толщиной.

Проверить это очень легко – вооружившись подходящим прибором измерения можно провести прямо в магазине. Фактическая площадь сечения кабелей с заявленными 4 мм2 составляет от 3,1 до 3,5 мм2, при номинальных 2,5 мм2 – 1,7-1,9 мм2. Именно поэтому ПУНП часто становится причиной возгораний – пользователи пускают по нему ток, полагаясь на одну рабочую нагрузку, а на деле она гораздо меньше, возникает перегрузка.

Еще один недостаток, который отрицательно влияет на безопасность использования ПУНП в электропроводке – недостаточная толщина изоляционной оболочки, как жил, так и всего кабеля. Согласно текущему ГОСТ 23286-78, она должна быть не меньше 0,4-0,5 мм, а ТУ, по которому выпускаются ПУНП, позволяет делать провода с толщиной изоляции от 0,3 мм.

Получается, что провод ПУНП подвергает помещение, в котором устанавливается, повышенной пожароопасности и быстро изнашивается за счет слишком тонкой ПВХ изоляции. Конечно, при точном просчете параметров кабеля и рабочих показателей силы тока и напряжения, использование этого проводника возможно, но бытовые и промышленные электросети для этого, как правило, не подходят. По этой причине в 2007 году членами Ассоциации «Электрокабель» было вынесено решение об аннулировании ТУ 16.К13-020-93 без замены, действующее с 1.06.2007. Впрочем, на практике ситуация практически не изменилась. Прямого запрета к производству и продаже ПУНП нет, поэтому производители разного уровня по-прежнему поставляют на прилавки магазинов данный кабель.

Резко сказать, что применение ПУНП недопустимо нельзя, здесь важно точно понимать, под какой нагрузкой будет работать проводник и, какими последствиями грозит его применение. В большинстве случаев идеальной альтернативой будет современный ВВГ или ВВГнг кабель, соответствующий всем требованиям ГОСТ. Провода этой марки обладают в разы лучшими характеристиками электрической и противопожарной безопасности.

Провод ПУНП: технические характеристики, применение, расшифровка

Провод ПУНП представляет собой электротехнический проводник силового класса, изначально предназначенный для подключения осветительных приборов и других «домашних» потребителей электротока. В настоящее время он считается морально и технически устаревшим, не рекомендован к применению, но по-прежнему ценится многими электриками «старой» школы (в основном привыкшими полагаться «на авось») за свою гибкость и невысокую цену.

Расшифровка названия и маркировка

Расшифровка названия провода ПУНП очень простая:

- П — провод;

- УН — универсальный;

- вторая П — плоский.

«Универсальность» этого провода — некорректное понятие, потому что сфера его применения, наоборот, весьма узкая. Дело в том, что провод ПУНП изготавливался (а некоторыми заводами производится и до сих пор) по далеко не идеальному ТУ 16.К13–020–93 далекого 1993 года, принятому в эпоху «хищнического» капитализма, которое не соответствует строгим современным требованиям. В настоящее время понятие «универльный» для кабельной продукции — нонсенс, так как кабели очень четко делятся по сферам применения — силовые (причем у каждого своя узкая ниша), слаботочные, кабели связи и тому подобное.

Цветовая маркировка и цифровые обозначения — стандартные. В трехжильных кабелях один проводник имеет желто-зеленую оболочку — «земля», второй голубую — ноль. Фазовый проводник может быть белым или коричневым.

Внешняя оболочка кабеля типа ПУНП обычно белая. На нее наносится стандартное обозначение формата.

Конструкция

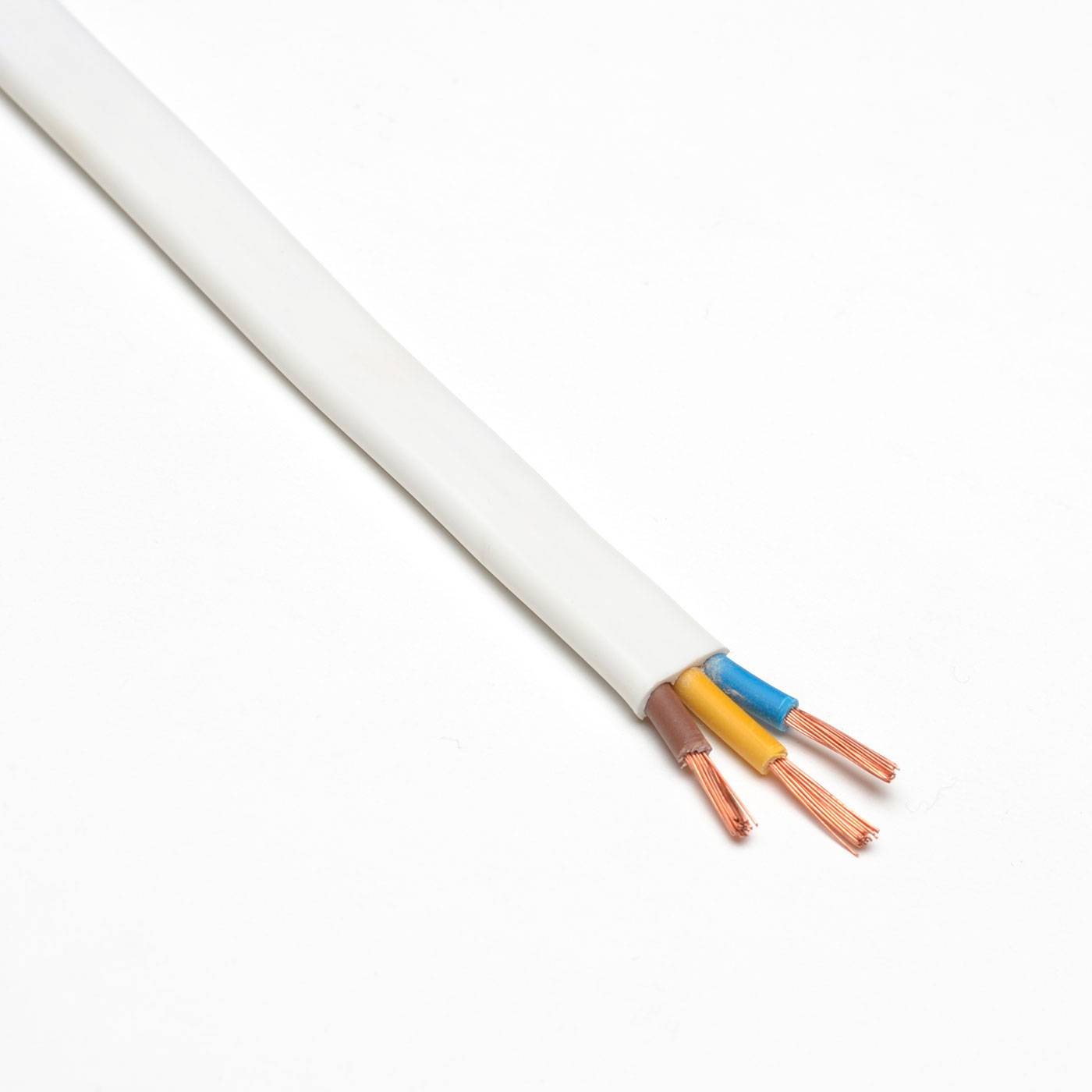

Этот кабель является плоским, то есть проводники внутри общей оболочки расположены в одну линию. Жилы ПУНП — медные, много-либо однопроволочные (в зависимости от сечения и прихоти производителя). Каждая жила заключена в индивидуальную оболочку из стандартного ПВХ, общий шланг выполнен из того же материала.

Теоретически существует и аналог этого провода — АПУНП, выполненный на основе алюминия. Но практически сейчас встретить его можно только в очень старой проводке. В продаже он попадается редко, так как практически никому не нужен из-за технических характеристик, не соответствующих современным нормам.

Обратите внимание: в состав ПВХ-пластиката, из которого изготавливается оболочка этого кабеля, не вводятся никакие присадки, повышающие сопротивляемость ультрафиолету, огню или другим опасным факторам. На открытом воздухе оболочка из ПВХ начнет разлагаться под действием солнечного света, в огне она довольно неплохо горит, не отличается также ни масло-, ни бензостойкостью.

Этот провод выпускается в довольно узком диапазоне по количеству жил и сечений. Жил может быть только 2 или 3, сечения варьируются от 1.5 до 6 мм квадратных (по номиналу).

Технические характеристики и область применения

Номинальные ТТХ у этого кабеля следующие:

- максимальное напряжение — 250 В переменного тока;

- частота тока — промышленная, 50 Гц;

- эксплуатационный диапазон температур — от –15 до +50 градусов Цельсия;

- максимальная температура нагрева — 70 градусов;

- максимум срока службы — 30 лет (на практике обычно гораздо меньше).

Как видим, универсальностью тут и не пахнет. Этот провод имеет довольно узкий диапазон температур, при которых его можно использовать, и очень узкий диапазон по вольтажу, ограничивающий его применение однофазной бытовой сетью. В 90-х годах он довольно часто использовался для подключения домашних розеток и приборов освещения, и, в принципе, это все, на что он способен.

Прокладка — исключительно в кабель-каналах или в гофрированных трубах. ПУНП не имеет совершенно никакой защиты, более того — он гибкий, а это значит, что его оболочка довольно мягкая. Он легко может быть поврежден.

Некоторые особенности, или почему от него отказались

В настоящее время ТУ 16.К13–020–93, по которому делался ПУНП, отменено как не соответствующее современному ГОСТу 23286–78, регламентирующему параметры кабельной продукции. Дело в том, что означенное ТУ допускало отклонение до 30% (!) от заявленного сечения, чем и пользовались многие недобросовестные производители. На практике это означало, что провод номинальным сечением 2.5 мм, уже уложенный в стене, на самом деле имел сечение 1.7 мм. При попытке включить в такую розетку достаточно мощный потребитель, например электрокамин, провод не выдерживал нагрузки, нагревался, оболочка плавилась — и происходило замыкание. Есть информация, что примерно половина всех пожаров, произошедших из-за некачественной электропроводки, происходила по вине этого провода.

Кроме того, производители часто также занижали и толщину изоляционного слоя, и без того небольшую — 0.4 мм по номиналу. В некоторых случаях она доходила до 0.3 мм. В сочетании с заниженным сечением это никак не способствовало электробезопасности и надежности данного изделия.

Поэтому Техническим циркуляром № 17 Ассоциации Росэлектромонтажа в 2007 году ТУ 16.К13–020–93 было отменено. К сожалению, данный циркуляр не является государственным нормативным актом, и с точки зрения закона провод ПУНП можно производить легально. Хотя применять на практике на объектах, проходящих официальную приемку, уже нельзя.

Поэтому этот кабель до сих пор можно найти на прилавках магазинов. ПУНП дешевле, легче, гибче и удобнее в монтаже, чем его ближайший «лицензированный» аналог — ВВГ — это и есть причина сохранившегося спроса на него. А если есть спрос — будет и предложение.

Можно ли использовать его в работе

Если есть возможность, то лучше, конечно, воспользоваться другими видами кабеля, например тем же ВВГ или, для временных работ, ПВС. Но при режиме жесткой экономии или отсутствии других проводов можно, разумеется, воспользоваться и ПУНП, приняв разумные меры предосторожности.

Во-первых, у этого кабеля надо всегда замерять сечение, например, штангенциркулем. Верить маркировке в его случае нельзя вообще. Либо исходить из того, что ПУНП сечением 2.5 мм соответствует ВВГ сечением 1.5 мм. Таким образом, если вы подключите этим кабелем торшер или лампу, ничего плохого не случится. Маломощный потребитель вроде современного телевизора или компьютера, отличающихся небольшим электропотреблением, ПУНП тоже выдержит.

Главное: этим кабелем НЕЛЬЗЯ подключать никакие нагревательные приборы. Абсолютно исключены мощные — электроплита, бойлер и тому подобное. Нежелательны микроволновки, тостеры и чайники. И, разумеется, абсолютно недопустимо одновременное включение в сеть по этому кабелю нескольких мощных приборов.

Провод должен быть проложен по негорючей поверхности — бетону, кафелю или гипсу. Нельзя вмуровывать этот провод в стену без гофротрубы, из которой его при необходимости можно легко выдернуть. Нельзя использовать на открытом воздухе без защитной оболочки. Нельзя прокладывать в земле, например на даче — перерубить его лопатой ничего не стоит. Нельзя прокладывать этот провод пучками, так как из-за тонкой изоляции он легко «пробивается», а при прокладке пучком — хорошо горит. Нельзя монтировать методом скрутки, то есть не на клеммниках. Нельзя соединять с алюминием иначе как через клеммник. Не рекомендуется делать на его базе самодельные удлинители.

Но при тщательно выверенных токовых нагрузках, хорошем качестве соединений и проверенном сечении провод ПУНП вполне может сослужить вам хорошую службу.

Видео по теме

Провод ПУГНП — расшифровка, технические характеристики и применение

Электрический провод ПУГНП является разновидностью распространенного электропровода ПУНП, с той разницей, что в его основе применяется не твердые, а гибкие жилы. Оба этих кабеля широко распространены благодаря относительной дешевизне, по сравнению с рекомендованными ВВГ или NYM. Но при приобретении надо учитывать, что кабель ПУГНП и ПУНП запрещен к использованию положениями ПУЭ, как пожароопасный.

Что собой представляет ПУГНП

Двух или трехжильный медный кабель, жилы которого набираются минимум из семи токопроводящих нитей, скрученных между собой. Изоляция каждой жилы делается толщиной не меньше 0,3 мм и выполняется отдельным цветом. Если это двухжильный кабель, то одна из жил будет иметь синий цвет для ноля, а в трехжильном и заземляющий желтый провод с зеленой полосой. Впрочем, можно встретить и другие расцветки, но изоляция жил в любом случае будет различаться друг от друга. Толщина наружной, общей изоляции составляет 0,5 мм – она делается из белого или неокрашенного пластиката ПВХ.

Технические характеристики определяют жилы проводов как проводники электрического тока напряжением не выше 250 Вольт и частотой 50 Герц. Их поперечное сечение бывает от 0,75 до 4 мм², что позволяет подобрать кабель для большинства бытовых нужд.

Расшифровка аббревиатуры

Отличительной особенностью ПУНП и ПУГНП является их плоская форма, что прямо отражено в аббревиатуре. У провода марки ПУНП расшифровка названия выглядит как «П» – провод (хотя по сути это кабель), «УН» – универсальный (без особых ограничений в сферах применения), «П» – плоский (жилы расположены не по кругу, а рядом друг с другом). Если аббревиатура имеет вид «аПУНП», значит жилы из алюминия.

Соответственно, расшифровка провода ПУГНП читается как «П» – провод, «УН» – универсальный, «Г» – гибкий, «П» – плоский. Ввиду того что этот кабель гибкий, алюминий при его изготовлении не применяется, поэтому приставки «А» перед названием не бывает, но дополнительные разновидности у него все-таки есть. Это ПУНГПнг, с изоляционным покрытием пониженной горючести и ПУГНПнгд-LS, который, кроме того что не горит, еще и не тлеет.

Почему в названии провода буква «Г» стоит не на своем месте можно только догадываться – возможно это банальная ошибка при регистрации названия, а может быть кто-то посчитал, что так созвучнее.

Официальных комментариев на эту тему точно не будет, так как ПУГНП запрещен к применению, ввиду его несоответствия современным требованиям пожаробезопасности. Правда, «нельзя применять» не значит запретить производить, что и делается до сих пор по причине его высокой популярности вследствие дешевизны.

С производством тоже все интересно – ПУГНП не обязательно должен иметь маркировку производителя (ее проставляют только на ярлыках, которые крепятся к цельной бухте провода). Соответственно, даже если известны все технические характеристики, ГОСТы и ТУ, их выполнение проконтролировать достаточно сложно и это никто не гарантирует.

Технические характеристики и условия эксплуатации

Изготовление происходит по ТУ 16К13-020-93 госстандарта. Назначение ПУГНП определялось как прокладка освещения и питание маломощных электрических приборов, работающих в электрических сетях с напряжением до 250 Вольт. Метод укладки – неподвижный. Основные технические характеристики следующие:

- Материал токопроводящей жилы – медь.

- Материал изоляции – ПВХ-пластикат.

- Рабочая температура, при которой сохраняются свойства изоляции – от -50 до +50 С°. Запас прочности до +70 С° – кабель должен выдерживать длительный нагрев до этой температуры и кратковременный до +80.

- Температура при которой разрешено выполнять монтаж – от -15. При более низких значениях возрастает вероятность излома изоляции при перегибах провода.

- Средняя эластичность – при укладке запрещены изгибы радиусом меньшим 10 наружных диаметров кабеля.

- Допустимая влажность окружающего воздуха – 100%, при температуре до +35 С°.

- Сопротивление жилы сечением 1 мм² – до 27,1 Ом, жилы 1,5 мм² – до 12,1 Ом, жилы 2,5 мм² – до 7,41 Ом и жилы 4 мм² – 4,61 Ом. В тестовых замерах этот параметр вычисляется при температуре 20 С°, на контрольном отрезке кабеля длиной 1 км.

- Расчетный срок эксплуатации – 15 лет.

- Маркировка – ПУГНП X*Y, где X – количество жил, а Y – их поперечное сечение.

- Маркировка ПУНГПнг указывает на повышенную сопротивляемость возгоранию, ПУГНПнгд-LS – на пониженное выделение дыма при тлении.

- Гарантийный срок – 2 года с момента начала эксплуатации.

Об использовании провода смотрите в этом видео:

Причины запрета на использование

В первую очередь, провод ПУГНП не соответствует требованиям по толщине изоляции проводников. Если требования ПУЭ однозначно указывают на необходимость использовать оболочку толщиной минимум 0,4-0,5 мм, заводское ТУ разрешает использовать слой пластиката в 0,3 мм.

Кроме того, ТУ 16.К13-020-93 достаточно свободно относится к допускам по поперечному сечению жил – разрешенная погрешность составляет 30%. Как итог – если приобретается кабель на 2,5 мм², то по факту внутри него могут оказаться провода с жилами 2,5 – 30% = 1,75 мм². Понятно, что когда к нему подключается даже номинальная нагрузка, то кабель может не выдержать и оплавиться. По статистике, более 50% всех возгораний проводов происходило именно при использовании марок ПУНП и ПУГНП.

Коротко о главном

Кабель ПУГНП производится по устаревшим ТУ, которые не соответствуют современным нормам безопасности и его использование запрещено требованиями ПУЭ. Соответственно, решение приобретать его или нет, принимается полностью на свой страх и риск, ведь в случае непредвиденной ситуации экспертиза покажет, что был использован неправильный провод.

Если же по каким-либо причинам его приходится использовать, то надо помнить про допуски, существующие в ТУ, по которому изготавливается кабель, и все расчеты производить как будто сечение жил меньше указанного номинала на 30%. Когда кабель укладывается наружным способом, его надо помещать в гофру, концы которой заматываются изолентой, для предотвращения доступа воздуха. В таком случае даже при значительном перегреве провод не загорится, так как будет отсутствовать доступ кислорода.

Особо дотошные покупатели приходят за кабелем с микрометром и на месте проверяют сечение жил. Это хороший, но достаточно относительный метод, ведь проверка производится на локальном участке провода, и никто не сможет гарантировать, что полученные результаты будут такими же на протяжении всей его длины.

Провод ПУНП — характеристики, расшифровка и применение

Монтаж линий электропроводки ведется с использованием различных образцов кабельной продукции, благо, ее ассортимент достаточно внушительный. Да и прокладка трасс может быть открытой или закрытой, вне зданий или внутри него.

Но все ли изделия являются универсальными, одинаково пригодными для любых целей и специфики эксплуатации? Детально разберемся с проводом ПУНП, тем более что о нем встречаются самые противоречивые отзывы.

Аббревиатура ПУНП

- П – эта литера указывает на принадлежность изделия к классу проводов.

- УН – свидетельство универсальности применения.

- П – геометрия (форма) профиля. В данном случае, ПУНП – провод плоский. Такие изделия в просторечии именуют «лапшой».

Технические характеристики

Материалы:

- внешней оболочки и изоляции проводников – ПВХ;

- жил – медь. Не путать с модификацией провода ПУНГП, у которого каждая представляет собой скрутку из нескольких проволочек, диаметр и количество которых зависит от сечения провода.

В продаже встречается провод с маркировкой АПУНП. Главное отличие – в материале жил. Они из алюминия.

Параметры жил:

- количество – 2 или 3;

- сечение (мм²) – от 1 до 4.

Температурные пределы (ºС):

- эксплуатации: -15 – +50;

- нагрева токопроводящих жил – +75.

Параметры эл/сети – не более 250/50.

Сроки пригодности провода (лет):

- гарантированный – до 2;

- эксплуатационный – до 15.

Поставка – бухтами по 50 или 100 м.

Сфера применения

Провод предназначен для обустройства осветительных и силовых линий только при прокладке внутренней электропроводки – подключение образцов бытовой техники, розеток, выключателей и так далее.

Цветовая окраска изоляция упрощает работу по монтажу, а также поиск неисправности в эл/схеме и ее ремонт (при необходимости). Оттенки соответствуют общепринятым нормам, оговоренным в стандарте на кабельную продукцию и ПУЭ. Они известны: голубой (синий) – ноль, желто-зеленый – «земля», остальные – фазы.

Стоимость ПУНП

Цена (в руб/п.м.) определяется сечением жил, их количеством и лежит в пределах от 9,1 до 33,5 (провод 3 х 4).

Внимание! Применение провода ПУНП на территории России запрещено. Именно по этому пункту идет много споров и в интернете встречаются разночтения. Причина, по которой провод ПУНП запрещен – несоответствие толщины оболочки и изоляции каждой жилы требованиям ГОСТ № 23286 от 1978 года. Она должна быть как минимум 0,4 мм, в то время как изготовители в основном ориентируются на ТУ № 16.К13-020 от 1993 года, которые допускают 0,3 мм.

Так как уменьшение толщины изоляции позволяет снизить себестоимость продукции, многие фирмы этим и пользуются, потому что претензий к качеству ПУНП предъявить невозможно. А вот в плане эксплуатации они есть, и в первую очередь это касается правил по эл/безопасности.

Нужно учесть, что наблюдается и некоторое несоответствие реального сечения жил характеристике, заявленной производителем. Те же ТУ допускают снижение данного параметра до 30%. Чем это чревато? К примеру, покупатель берет провод на 2,5 квадрата, сообразуясь с произведенными расчетами по нагрузке. А по факту окажется лишь 1,75. Перегрев, расплавление изоляции, короткое замыкание, а то и воспламенение электропроводки гарантированы. Это еще один повод усомниться в целесообразности универсального использования ПУНП.

Вывод

Сам по себе провод хороший, а с учетом его стоимости для монтажа внутренних коммуникаций (в большинстве случаев) – неплохой вариант. Но при выборе ПУНП следует ориентироваться на специфику эксплуатации линии и учесть особенность, касающуюся несоответствия сечения. То есть закладывать провод с запасом по его «квадратуре».

Провода ПУГНП и ПУНП: характеристики, отличие, запрет применения

Вступление

Оказывается, что провод ПУНП, а также другие аналогичные провода (кабели) АПУНП и ПБНГ, выпускаемые по ТУ 16.К13-020-93 были запрещены к производству, а сам ТУ был отменен (01-06-2007). Причина, принятого ассоциацией «Электрокабель» решения, заключалась в низком качестве выпускаемой, поэтому ТУ продукции и несоответствия требования стандартов.

Однако выпуск ПУНП и его продажа продолжаются, и знать общие характеристики ПУНП и отличие кабелей ПУНП и ПУГНП остается актуальным. Хотя я рекомендую заменить ПУНП кабелями ШВВП или ПВС.

Расшифровка маркировки провода ПУГНП и ПУНП

Расшифровка данного типа кабельной продукции не сложная:

- Буква «П» обозначает провод;

- «У» означает универсальный;

- «Г» гибкий;

- «П» плоский.

Жилы провода ПУГНП и ПУНП сделаны из меди, в отличие от жил проводов АПУНП, которые сделаны из алюминия.

Сама идея производства гибкого плоского провода с небольшим сечением жил (до 4 квадратов) была и остается оправданной. Внешний вид провода ПУГНП и ПУНП изящный, его назначение, для подключения и прокладки электросетей внутри здания напряжением до 250 вольт, актуально. Гибкость провода ПУГНП вообще изумительна. Однако, разработанный для его производства ТУ, а не стандарт, позволил производителям экономить на качестве и нарушать, как характеристики оболочек, так и сечения жил кабеля. Отсюда, велика вероятность купить некачественную продукцию, и как следствие, повышенная опасность аварийных ситуаций.

Отличия ПУНП и ПУГНП

Отличия ПУНП и ПУГНП заключаются в конструкции жилы. У провода ПУНП жила монолитная из технической меди. У провода ПУГНП жила многожильная и состоит из нескольких скрученных проводков (не менее семи).

Важно! Повторюсь, ПУНП и ПУГНП, предназначались только для использования в бытовой электропроводке, для подключения бытовых приборов, открытой и скрытой защищенной электропроводки 250 Вольт. Сечение проводов не более 4 (редко 6) мм2.

Нормированные характеристики ПУНП и ПУГНП

- Сечения жил 0,35 — 6 мм2;

- Толщина изоляции жил не менее 0,3мм;

- Толщина общей оболочки на менее 0,5мм.

- По ТУ цвета жил не маркируются, цвет оболочки обычно белый.

Сопротивление жил

Сопротивление жил смотрим в таблице.

Сопротивление изоляции по ТУ не регламентируется.

Примечание: Как видите по ТУ 16.К13-020-93, половина важных параметров не регламентируется.

Допустимые нагрузки

В таблице смотрим допустимые нагрузки для провода ПУГНП и ПУНП.

Методы технического контроля

На кабельной продукции вызывающей сомнения, стоит вспомнить методы контроля качества проводов ПУГНП и ПУНП

Осмотр при покупке (визуально). Проверьте количество жил кабеля, в гибком кабеле число проволок в жиле (не менее 7). Обязательно посмотрите целостность оболочки. Бухта кабеля должна быть плотной, с заводской биркой, на которой указан адрес завода, ТУ производства, год производства и

Измерение размеров

Используя измерительные инструменты, проверьте толщины изоляции жил и оболочку кабеля (параметры выше). Проверьте сечение жил кабеля. Для многопроволочных жил используете формулу:

0,785×d2×N (где N – количество проволок в жиле, d – диаметр проволок в жиле). Допустимое отклонение 15%.

Измерение электрического сопротивления жил

Используя омметр, измеряется электрическое сопротивление кабеля. Таблица выше.

Механическое испытание

- Если есть возможность использовать морозильник -15°С, проверьте качество оболочки кабеля. Это особенно важно для этих проводов.

- Для этого, нужно провод длинной 1200 мм, свернуть в кольцо диаметром 40 см, и положить в морозильник на 2 часа.

- После этого кабель достается, 60 минут лежит в помещении (отогревается) и навивается на цилиндр диаметром 10 крат толщине провода. Если после такой «экзекуции» на оболочке не будет трещин, значит, несмотря на соблазн, производитель сделал качественный провод.

В завершении

В завершении стоит отметить, что многие производители, после 2007 года, перемаркировали свою продукцию и вместо ПУНП и ПУНГП формально стали выпускать такую продукцию.

Статьи по теме

Новый опасный трюк программы-вымогателя

— двойное шифрование ваших данных

Группы программ-вымогателей всегда придерживались подхода «больше значит больше». Если жертва платит выкуп, а затем возвращается к своим обычным делам — ударьте ее еще раз. Или не просто шифруйте системы цели; сначала украдут их данные, так что вы можете пригрозить утечкой их, если они не заплатят. Последняя эскалация? Хакеры-вымогатели, которые дважды шифруют данные жертвы одновременно.

Атаки с двойным шифрованием случались и раньше, как правило, в результате того, что две отдельные банды вымогателей одновременно компрометировали одну и ту же жертву.Но антивирусная компания Emsisoft заявляет, что ей известно о десятках инцидентов, в которых один и тот же субъект или группа намеренно накладывают друг на друга два типа программ-вымогателей.

«Группы постоянно пытаются определить, какие стратегии являются лучшими, которые принесут им наибольшее количество денег при наименьших усилиях», — говорит аналитик угроз Emsisoft Бретт Кэллоу. «Таким образом, при таком подходе у вас есть один субъект, развертывающий два типа программ-вымогателей. Жертва расшифровывает свои данные и обнаруживает, что они вообще не расшифрованы.

Некоторые жертвы получают сразу две записки с требованием выкупа, говорит Кэллоу, что означает, что хакеры хотят, чтобы их жертвы знали об атаке с двойным шифрованием. Однако в других случаях жертвы видят только одну записку с требованием выкупа и узнают о втором уровне шифрования только после того, как заплатили за устранение первого.

«Даже в случае стандартной программы-вымогателя с одним шифрованием восстановление часто становится настоящим кошмаром», — говорит Кэллоу. «Но мы видим эту тактику двойного шифрования достаточно часто, поэтому чувствуем, что организации должны знать об этом при рассмотрении своего ответа.«

Emsisoft определила две различные тактики. В первой хакеры шифруют данные с помощью программы-вымогателя A, а затем повторно шифруют эти данные с помощью программы-вымогателя B. Другой путь включает то, что Emsisoft называет атакой с« параллельным шифрованием ». Атаки, которые шифруют некоторые системы организации с помощью программы-вымогателя A, а другие — с помощью программы-вымогателя B. В этом случае данные шифруются только один раз, но жертве потребуются оба ключа дешифрования, чтобы разблокировать все. Исследователи также отмечают, что в этом случае рядом — В случае побочного сценария злоумышленники предпринимают шаги, чтобы две разные разновидности программ-вымогателей выглядели как можно более похожими, поэтому лицам, отвечающим за реагирование на инциденты, сложнее разобраться в том, что происходит.

Банды программ-вымогателей часто действуют по модели распределения доходов, когда одна группа создает и поддерживает ряд программ-вымогателей, а затем сдает в аренду свою инфраструктуру атак «аффилированным лицам», которые проводят определенные атаки. Каллоу говорит, что двойное шифрование вписывается в эту модель, позволяя клиентам, которые хотят запускать атаки, согласовывать разделение с двумя бандами, каждая из которых может предоставить определенный вид вредоносного ПО.

Вопрос о том, платить ли цифровой выкуп, — острый и важный.Жертвы программ-вымогателей, которые уже решили заплатить, должны опасаться возможности того, что злоумышленники на самом деле не предоставят ключ дешифрования. Но распространение двойного шифрования как стратегии повышает дополнительный риск того, что жертва может заплатить, расшифровать свои файлы один раз, а затем обнаружить, что им нужно снова заплатить за второй ключ. В результате угроза двойного шифрования делает возможность восстановления из резервных копий более важной, чем когда-либо.

«Восстановление из резервных копий — долгий сложный процесс, но двойное шифрование не усложняет его еще больше», — говорит Кэллоу.«Если вы решили перестроить из резервных копий, вы начинаете заново, поэтому не имеет значения, сколько раз старые данные были зашифрованы».

Для жертв программ-вымогателей, у которых изначально нет адекватных резервных копий или которые не хотят тратить время на восстановление своих систем с нуля, атаки с двойным шифрованием представляют дополнительную угрозу. Однако если страх перед атаками с двойным шифрованием снижает вероятность того, что жертвы будут платить по всем направлениям, злоумышленники могут отказаться от новой стратегии.

Другие замечательные истории, связанные с WIRED

Расшифровка сердца: что такое ЭКГ?

Если вы знакомы с нашим новейшим приложением «Physiology & Pathology», то, возможно, заметили, что одним из инструментов, которые вы можете использовать вместе с бьющимся сердцем, является отслеживание ЭКГ.Выглядит это примерно так:

Итак, что набор загогулин может сказать врачам о том, как работает сердце человека? На самом деле довольно много. Сегодня мы поговорим о том, что такое ЭКГ, об основах ее работы и о том, что именно она показывает врачам о сердце человека.

Что такое ЭКГ?

Начнем с самого простого вопроса: что такое ЭКГ? Самый простой ответ — это неинвазивный метод измерения электрической активности сердца во время сердечного цикла.Врачи могут видеть, сколько времени требуется электрическому сигналу, чтобы пройти через сердце, и насколько велики изменения напряжения при этом. Это может помочь им выяснить, нормальная или ненормальная частота сердечных сокращений у пациента, и не перегружаются ли определенные части сердца.

Лучше всего то, что ЭКГ не причиняет пациенту боли (хотя снятие электродов после процедуры похоже на снятие повязки).

Интересный факт: вы могли слышать ЭКГ, называемую ЭКГ.Это связано с тем, что Вильгельм Эйнтховен, человек, который впервые назвал метод и получил Нобелевскую премию за его открытие в 1924 году, работал в Нидерландах, поэтому он использовал голландский термин «электрокардиограмма» — то есть аббревиатуру EKG.

Как проводится ЭКГ?

Как вы измеряете то, что происходит в сердце, не копаясь в теле человека? Вы используете электроды, которые могут улавливать внутреннюю электрическую активность с поверхности кожи.Эти электроды подключены через провода к устройству, которое отображает записанное напряжение во времени.

Изображение из отдела физиологии и патологии.

Представленные сегодня ЭКГ называются «ЭКГ с 12 отведениями», потому что они используют 10 электродов для отображения 12 различных электрических «представлений» сердца. (Примечание. «Отведение» может относиться либо к самому электроду / проволоке, либо к виду сердца, полученному с использованием комбинации электродов.) Шесть электродов помещаются на грудь пациента, и по одному электроду помещают на каждую из его конечностей.

Что измеряет ЭКГ?

Один цикл сердечного цикла проявляется в трех основных «волнах» на ЭКГ — зубце P, комплексе QRS и зубце T. Эти волны отражают деятельность системы электропроводности сердца, которая состоит из специализированных мышечных волокон.

Зубец P

Сердцебиение начинается с генерации электрического сигнала в синоатриальном узле (узле SA) — естественном кардиостимуляторе сердца — и этот сигнал впоследствии передается в атриовентрикулярный узел (узел AV).На ЭКГ это то, что представляет собой зубец P.

Кадры из физиологии и патологии.

Электрический сигнал, который начинается в узле SA и перемещается к узлу AV, стимулирует сокращение предсердий сердца, выталкивая кровь в желудочки. Помните — электрический сигнал возникает чуть раньше, чем реальное движение мышц!

Интервал PR

Интервал PR — это время между началом зубца P и началом (первым отклонением) комплекса QRS.

Комплекс волны QRS

Большой пик в середине ЭКГ — это комплекс QRS, который отражает электрические сигналы, приводящие к сокращению желудочков. Он состоит из нескольких волн, но обычно они группируются для анализа.

Как только электрический сигнал достигает АВ-узла, он проходит в атриовентрикулярный пучок (пучок Гиса), а затем по волокнам пучка к волокнам Пуркинье. Это стимулирует сокращение желудочков, выталкивая кровь из сердца через легочную артерию и аорту.

Кадры из физиологии и патологии.

Интервал ST

Интервал ST или сегмент ST — это время между концом комплекса QRS и началом зубца T. Это означает, что он представляет собой «период нулевого потенциала между деполяризацией и реполяризацией желудочков» — другими словами, паузу между сокращением и восстановлением.

Зубец Т

Зубец Т представляет электрическую активность сердца, возвращающуюся к исходному уровню — реполяризацию желудочков.(Реполяризация предсердий происходит во время комплекса QRS, поэтому она нечетко видна на показаниях ЭКГ.) После реполяризации желудочков мышцы желудочков расслабляются.

Кадры из физиологии и патологии.

Как ЭКГ помогает диагностировать сердечные заболевания?

ЭКГможет помочь медицинским работникам выявлять и / или контролировать несколько типов сердечных заболеваний, включая аритмию, закупорку артерий, сердечную недостаточность, сердечные приступы и повреждение сердца.Обычно ЭКГ используется, когда у кого-то проявляются симптомы проблемы с сердцем, такие как боль в груди, головокружение, усталость или одышка.

ЭКГ также помогают врачам измерять эффективность лечения, например, кардиостимуляторов и лекарств. Недавние технологии могут вскоре позволить ЭКГ выявлять эпизоды гипогликемии (низкого уровня сахара в крови) неинвазивным способом, что будет отличной новостью для людей с диабетом.

ПоказанияЭКГ для определенных состояний сердца часто имеют определенные идентифицируемые характеристики в отношении различных волн и интервалов.Вот несколько примеров.

Мерцательная аритмия — это аритмия, при которой предсердия сердца не работают нормально — хаотические электрические сигналы заставляют их дрожать, а не сокращаться в обычном ритме. Без лечения AFib может привести к тому, что у человека вдвое больше шансов умереть от сердечной причины и в пять раз больше шансов пострадать от инсульта.

На ЭКГ AFib можно определить по отсутствию нормального зубца P. Волна QRS все еще присутствует, но возникает с нерегулярными интервалами.

Пилообразный зубец P характерен для трепетания предсердий, которое отличается от мерцательной аритмии, но тесно связано с ним.

Аномалии сегмента ST могут означать несколько вещей в зависимости от их природы и от того, на каких отведениях / электродах они видны. Сдавление сегмента ST в некоторых отведениях может указывать на ишемию, что означает, что нарушение кровотока в ткани сердца лишает эту ткань кислорода. Повышение ST в некоторых отведениях может быть признаком инфаркта миокарда (ИМ), также известного как сердечный приступ.ИМ случается, когда происходит отмирание тканей в результате закупорки коронарных артерий, не позволяющей адекватному количеству крови достичь сердечных мышц.

По сути, ЭКГ является важным инструментом в кардиологии, потому что медицинские работники должны иметь возможность оценивать работу проводящей системы сердца, чтобы диагностировать и отслеживать сердечные заболевания, такие как аритмии и повреждение миокарда.

Если вы хотите узнать больше о сердечном цикле и сердечно-сосудистых патологиях, загляните в раздел «Психология и патология» и посмотрите, как бьется сердце в действии!

Не забудьте подписаться на блог Visible Body , чтобы узнать больше об анатомии!

Вы инструктор? У нас есть отмеченные наградами 3D-продукты и ресурсы для вашего курса анатомии и физиологии! Подробнее здесь.

Дополнительные источники:

УГОЛОВНЫЙ КОД ГЛАВА 33. КОМПЬЮТЕРНЫЕ ПРЕСТУПЛЕНИЯ

УГОЛОВНЫЙ КОД ГЛАВА 33. КОМПЬЮТЕРНЫЕ ПРЕСТУПЛЕНИЯ

УГОЛОВНЫЙ КОД

НАЗВАНИЕ 7. ПРЕСТУПЛЕНИЯ ПРОТИВ ИМУЩЕСТВА

ГЛАВА 33. КОМПЬЮТЕРНЫЕ ПРЕСТУПЛЕНИЯ

Гл. 33.01. ОПРЕДЕЛЕНИЯ. В этой главе:

(1) «Доступ» означает подходить, инструктировать, общаться, хранить данные, извлекать или перехватывать данные, изменять данные или компьютерное программное обеспечение или иным образом использовать любой ресурс компьютера, компьютера. сеть, компьютерная программа или компьютерная система.

(2) «Общая сумма» означает сумму:

(A) любых прямых или косвенных убытков, понесенных потерпевшим, включая стоимость денег, собственности или услуг, украденных, присвоенных или не подлежащих возмещению в результате правонарушения; или

(B) любые расходы, необходимые жертве для:

(i) определения того, были ли данные или компьютер, компьютерная сеть, компьютерная программа или компьютерная система изменены, приобретены, присвоены, повреждены, удалены или нарушены преступление; или

(ii) пытаться восстановить, восстановить или заменить любые данные, измененные, полученные, присвоенные, поврежденные, удаленные или поврежденные.

(3) «Общий оператор связи» означает лицо, которое владеет или эксплуатирует телефонную систему в этом состоянии, которая включает оборудование или средства для передачи, передачи или приема сообщений, и которое получает компенсацию от лиц, использующих эту систему.

(4) «Компьютер» означает электронное, магнитное, оптическое, электрохимическое или другое устройство высокоскоростной обработки данных, которое выполняет логические, арифметические или запоминающие функции посредством манипуляций с электронными или магнитными импульсами и включает в себя все входные и выходные данные, средства обработки, хранения или связи, которые связаны с устройством или связаны с ним.

(5) «Компьютерная сеть» означает соединение двух или более компьютеров или компьютерных систем через спутник, микроволновую печь, линию или другую среду связи с возможностью передачи информации между компьютерами.

(6) «Компьютерная программа» означает упорядоченный набор данных, представляющих закодированные инструкции или операторы, которые при выполнении компьютером заставляют компьютер обрабатывать данные или выполнять определенные функции.

(7) «Компьютерные услуги» означают продукт использования компьютера, информацию, хранящуюся на компьютере, или персонал, обслуживающий компьютер, включая компьютерное время, обработку данных и функции хранения.

(8) «Компьютерная система» означает любую комбинацию компьютера или компьютерной сети с документацией, компьютерным программным обеспечением или физическими средствами, поддерживающими компьютер или компьютерную сеть.

(9) «Компьютерное программное обеспечение» означает набор компьютерных программ, процедур и связанной документации, относящейся к работе компьютера, компьютерной системы или компьютерной сети.

(10) «Компьютерный вирус» означает нежелательную компьютерную программу или другой набор инструкций, вставленный в память компьютера, операционную систему или программу, специально созданную с возможностью самовоспроизведения или воздействия на другие программы или файлы в компьютер, прикрепив копию нежелательной программы или другой набор инструкций к одной или нескольким компьютерным программам или файлам.

(10-a) «Объект критической инфраструктуры» означает:

(A) химический производственный объект;

(B) нефтеперерабатывающий завод;

(C) объект по производству электроэнергии, подстанция, коммутационная станция, центр управления электроэнергией или объект передачи или распределения электроэнергии;

(D) водозаборное сооружение, водоочистное сооружение, водоочистное сооружение или насосная станция;

(E) компрессорная станция для транспортировки природного газа;

(F) терминал или хранилище сжиженного природного газа;

(G) центральная коммутационная станция электросвязи;

(H) порт, коммутатор железных дорог, автотранспортный терминал или другое средство перевозки грузов;

(I) газоперерабатывающий завод, включая завод, используемый для обработки, обработки или фракционирования природного газа;

(J) средство передачи, используемое радио- или телестанцией с федеральной лицензией; или

(K) головная станция поставщика услуг кабельного телевидения или видео.

(11) «Данные» означают представление информации, знаний, фактов, концепций или инструкций, которые подготавливаются или были подготовлены формализованным образом и предназначены для хранения или обработки, хранятся или обрабатываются, или был сохранен или обработан на компьютере. Данные могут быть воплощены в любой форме, включая, помимо прочего, компьютерные распечатки, магнитные носители данных, лазерные носители данных и перфокарты, или могут храниться внутри в памяти компьютера.

(11-a) «Расшифровка», «расшифровка» или «расшифровка» означает декодирование зашифрованных сообщений или информации с помощью ключа дешифрования, нарушения формулы или алгоритма шифрования или вмешательства в использование человеком службы шифрования таким образом, чтобы информация или сообщения сохранялись или передавались без шифрования.

(12) «Действующее согласие» включает согласие лица, имеющего законные полномочия действовать от имени владельца. Согласие не имеет силы, если:

(A) вызвано обманом, как определено в Разделе 31.01, или вызвано принуждением;

(B) предоставлено лицом, которого, как известно актеру, не имеет юридических полномочий действовать от имени владельца;

(C), выданное лицом, которое по причине молодости, психического заболевания, дефекта или интоксикации известно актеру как неспособное распоряжаться своим имуществом в разумных пределах;

(D) выдано исключительно для выявления совершения правонарушения; или

(E) используется не для той цели, для которой было дано согласие.

(13) «Электроэнергетика» имеет значение, определенное в Разделе 31.002 Кодекса коммунальных предприятий.

(13-a) «Зашифрованная частная информация» означает зашифрованные данные, документы, проводные или электронные сообщения или другую информацию, хранящуюся в компьютере или компьютерной системе, независимо от того, находятся ли они во владении владельца или поставщика услуг электронной связи или служба удаленных вычислений, которая не была общедоступной.

(13-b) «Шифрование», «шифрование» или «шифрование» означает кодирование данных, документов, проводных или электронных сообщений или другой информации с использованием математических формул или алгоритмов для сохранения конфиденциальности, целостности, или подлинность такой информации и предотвращение несанкционированного доступа к ней.

(13-c) «Служба шифрования» означает вычислительную службу, компьютерное устройство, компьютерное программное обеспечение или технологию с возможностями шифрования и включает любую последующую версию или обновление службы шифрования.

(14) «Вред» включает частичное или полное изменение, повреждение или стирание сохраненных данных, прерывание компьютерных служб, внедрение компьютерного вируса или любые другие потери, недостатки или травмы, которые могут быть понесены в результате актерского поведения.

(14-a) «Идентификационная информация» имеет значение, указанное в Разделе 32.51.

(15) «Владелец» означает лицо, которое:

(A) имеет право собственности, владение собственностью, законно или незаконно, или большее право владения собственностью, чем действующее лицо;

(B) имеет право ограничивать доступ к собственности; или

(C) является лицензиатом данных или компьютерного программного обеспечения.

(15-a) «Привилегированная информация» означает:

(A) защищенная медицинская информация, как этот термин определен в Разделе 182.002, Кодекс здоровья и безопасности;

(B) информация, на которую распространяется доверительная тайна; или

(C) информация, на которую распространяется привилегия бухгалтер-клиент в соответствии с Разделом 901.457, Кодекс профессий или другим законом, если информация находится на компьютере, компьютерной сети или компьютерной системе, принадлежащей лицу, обладающему лицензией, выданной в соответствии с Подраздел H, Глава 901, Профессиональный кодекс.

(16) «Собственность» означает:

(A) материальное или нематериальное личное имущество, включая компьютер, компьютерную систему, компьютерную сеть, компьютерное программное обеспечение или данные; или

(B) использование компьютера, компьютерной системы, компьютерной сети, компьютерного программного обеспечения или данных.

Добавлен Законами 1985 г., 69-й лег., Гл. 600, п. 1, эфф. 1 сентября 1985 г. С поправками, внесенными законами 1989 г., 71-й лег., Гл. 306, п. 1, эфф. 1 сентября 1989 г .; Закон 1993 г., 73-й лег., Гл. 900, п. 1.01, эфф. 1 сентября 1994 г .; Акты 1997 г., 75-й лег., Гл. 306, п. 1, эфф. 1 сентября 1997 г .; Акты 1999 г., 76-й лег., Гл. 62, п. 18.44, эфф. 1 сентября 1999 г.

Изменено:

Acts 2011, 82nd Leg., R.S., Ch. 1044 (H.B. 3396), разд. 1, эфф. 1 сентября 2011 г.

Деяния 2017 г., 85-й лег., Р.С., гл. 684 (H.B.9), п. 2, эфф. 1 сентября 2017 г.

Деяния 2017 г., 85-й лег., Р.С., гл. 1058 (H.B. 2931), гл. 3.17, эфф. 1 января 2019.

сек. 33.02. НАРУШЕНИЕ КОМПЬЮТЕРНОЙ БЕЗОПАСНОСТИ. (а) Лицо совершает преступление, если оно сознательно получает доступ к компьютеру, компьютерной сети или компьютерной системе без действующего согласия владельца.

(b) Правонарушение в соответствии с Подразделом (a) является мисдиминором класса B, за исключением того, что преступление является тяжким преступлением в тюрьме штата, если:

(1) обвиняемый ранее был осужден два или более раз за правонарушение, предусмотренное данной главой ; или

(2) компьютер, компьютерная сеть или компьютерная система принадлежат правительству или критически важному объекту инфраструктуры.

(b-1) Лицо совершает правонарушение, если с намерением обмануть или причинить вред другому лицу или изменить, повредить или удалить собственность, это лицо сознательно получает доступ:

(1) к компьютеру, компьютерной сети или компьютерной системе без действующего согласия собственника; или

(2) компьютер, компьютерная сеть или компьютерная система:

(A), которая принадлежит:

(i) правительству; или

(ii) бизнес или другое коммерческое лицо, занимающееся коммерческой деятельностью;

(B) в нарушение:

(i) четкого и явного запрета со стороны владельца компьютера, компьютерной сети или компьютерной системы; или

(ii) договорное соглашение, с которым лицо прямо согласилось; и

(C) с намерением получить или использовать файл, данные или служебную информацию, хранящуюся в компьютере, сети или системе, для обмана или причинения вреда другому лицу или изменения, повреждения или удаления собственности.

(b-2) Правонарушение в соответствии с Подразделом (b-1) является:

(1) проступком класса C, если общая сумма преступления меньше 100 долларов;

(2) проступок класса B, если общая сумма составляет 100 долларов или более, но менее 750 долларов;

(3) проступок класса А, если совокупная сумма составляет 750 долларов или более, но менее 2500 долларов;

(4) тяжкое уголовное преступление в тюрьме штата, если общая сумма привлеченных средств составляет 2500 долларов или более, но менее 30 000 долларов;

(5) тяжкое преступление третьей степени, если совокупная сумма составляет 30 000 долларов или более, но менее 150 000 долларов;

(6) тяжкое преступление второй степени, если:

(A) общая сумма составляет 150 000 долларов или более, но менее 300 000 долларов;

(B) совокупная вовлеченная сумма составляет любую сумму менее 300 000 долларов США, а компьютер, компьютерная сеть или компьютерная система принадлежит правительству или критически важному объекту инфраструктуры; или

(C) субъект получает идентифицирующую информацию о другом, обращаясь только к одному компьютеру, компьютерной сети или компьютерной системе; или

(7) тяжкое преступление первой степени, если:

(A) общая сумма составляет 300 000 долларов или более; или

(B) субъект получает идентифицирующую информацию о другом, обращаясь к более чем одному компьютеру, компьютерной сети или компьютерной системе.

(c) Когда выгода получена, жертва обманута или ей причинен вред, или собственность была изменена, повреждена или удалена в нарушение этого раздела, независимо от того, произошло ли это единственное происшествие или нет, поведение может рассматриваться как одно преступление и Стоимость полученных выгод и убытков, понесенных в результате мошенничества, ущерба или изменения, повреждения или уничтожения собственности, может быть объединена при определении степени правонарушения.

(d) Лицо, которое подлежит судебному преследованию в соответствии с этим разделом и любым другим разделом этого кодекса, может быть привлечено к уголовной ответственности по одному или обоим разделам.

(e) Защита от судебного преследования в соответствии с данным разделом заключается в том, что лицо действовало с намерением облегчить законный захват или обыск, или законный доступ к компьютеру, компьютерной сети или компьютерной системе для законных целей правоохранительных органов. .

(f) Защита от судебного преследования в соответствии с Подразделом (b-1) (2) заключается в том, что поведение субъекта состояло исключительно из действий, предпринятых в соответствии с контрактом, который был заключен с владельцем компьютера, компьютерной сети или компьютера. система с целью оценки безопасности компьютера, сети или системы или предоставления других услуг, связанных с безопасностью.

Добавлен Законами 1985 г., 69-й лег., Гл. 600, п. 1, эфф. 1 сентября 1985 г. С поправками, внесенными законами 1989 г., 71-й лег., Гл. 306, п. 2, эфф. 1 сентября 1989 г .; Закон 1993 г., 73-й лег., Гл. 900, п. 1.01, эфф. 1 сентября 1994 г .; Акты 1997 г., 75-й лег., Гл. 306, п. 2, эфф. 1 сентября 1997 г .; Акты 2001 г., 77-й лег., Гл. 1411, п. 1, эфф. 1 сентября 2001 г.

Изменено:

Acts 2011, 82nd Leg., R.S., Ch. 1044 (H.B. 3396), разд. 2, эфф. 1 сентября 2011 г.

Деяния 2015 г., 84-й лег., Р.С., гл. 154 (H.B.896), п. 1, эфф. 1 сентября 2015 г.

Деяния 2015 г., 84-й лег., Р.С., гл. 1251 (H.B. 1396), разд. 23, эфф. 1 сентября 2015 года.

Следующий раздел был изменен Законодательным собранием 87-го созыва. Ожидается публикация действующего устава, см. H.B. 1540 и С. 1831 г., 87-е заседание законодательного собрания, очередная сессия, для поправок, затрагивающих следующий раздел.

п. 33.021. ЗАЯВЛЕНИЕ НЕСОВЕРШЕННОЛЕТНИХ В ИНТЕРНЕТЕ. (a) В этом разделе:

(1) «Несовершеннолетний» означает:

(A) лицо моложе 17 лет; или

(B) лицо, которое, по мнению актера, моложе 17 лет.

(2) «Половой контакт», «половой акт» и «отклонение от полового акта» имеют значения, определенные в Разделе 21.01.

(3) «откровенно сексуального характера» означает любое общение, язык или материалы, включая фото или видеоизображения, которые относятся к сексуальному поведению или описывают его, как это определено в Разделе 43.25.

(b) Лицо в возрасте 17 лет и старше совершает преступление, если с намерением совершить преступление, указанное в статье 62.001 (5) (A), (B) или (K) Уголовного кодекса Процедура, лицо, через Интернет, с помощью электронной почты или текстового сообщения, или другой службы или системы электронных сообщений, или через коммерческую онлайн-службу, намеренно:

(1) общается откровенно сексуальным образом с несовершеннолетним; или

(2) распространяет материалы сексуального характера среди несовершеннолетних.

(c) Лицо совершает правонарушение, если оно через Интернет, с помощью электронной почты, текстового сообщения или другой службы или системы электронных сообщений или через коммерческую онлайн-службу сознательно предлагает несовершеннолетнему встретиться с другим лицом, включая актер, с намерением, чтобы несовершеннолетний вступил в половой контакт, половой акт или отклонился от полового акта с актером или другим лицом.

(d) То, что встреча не состоялась, не является защитой от судебного преследования в соответствии с Подразделом (c).

(e) Защита от судебного преследования согласно этому разделу является тем, что в то время, когда было совершено поведение, описанное в подразделе (c):

(1) актер был женат на несовершеннолетнем; или

(2) актер был не более чем на три года старше несовершеннолетнего, и несовершеннолетний согласился на такое поведение.

(f) Правонарушение в соответствии с Подразделом (b) является уголовным преступлением третьей степени, за исключением того, что преступление является уголовным преступлением второй степени, если несовершеннолетний младше 14 лет или является лицом, которого актер считает быть моложе 14 лет на момент совершения преступления.Правонарушение согласно Подразделу (c) является тяжким преступлением второй степени.

(g) Если поведение, которое является правонарушением согласно этому разделу, также является правонарушением согласно любому другому закону, действующее лицо может быть привлечено к ответственности согласно этому разделу, другому закону или обоим.

Добавлен законами 2005 г., 79-й лег., Гл. 1273 (H.B. 2228), разд. 1, эфф. 18 июня 2005 г.

Изменено:

Acts 2007, 80th Leg., R.S., Ch. 610 (H.B. 401), разд. 2, эфф. 1 сентября 2007 г.

Акты 2007 г., 80-й лег., Р.С., гл. 1291 (S.B.6), п. 7, эфф. 1 сентября 2007 г.

Деяния 2015 г., 84-й лег., Р.С., гл. 61 (С. Б. 344), п. 1, эфф. 1 сентября 2015 г.

Деяния 2015 г., 84-й лег., Р.С., гл. 61 (С. Б. 344), п. 2, эфф. 1 сентября 2015 года.

сек. 33.022. ЭЛЕКТРОННЫЕ ПОМЕХИ ДОСТУПА. (a) Лицо, не являющееся поставщиком сети или поставщиком онлайн-услуг, действующим в законных коммерческих целях, совершает правонарушение, если это лицо умышленно прерывает или приостанавливает доступ к компьютерной системе или компьютерной сети без эффективного согласия владельца.

(b) Правонарушение по этому разделу является уголовным преступлением третьей степени.

(c) Защита от судебного преследования в соответствии с данным разделом заключается в том, что лицо действовало с намерением облегчить законный захват или обыск, или законный доступ к компьютеру, компьютерной сети или компьютерной системе для законных целей правоохранительных органов. .

Добавлен законами 2017 г., 85-й лег., Р.С., гл. 684 (H.B.9), п. 3, эфф. 1 сентября 2017.

сек. 33.023. ЭЛЕКТРОННАЯ ФАСАЦИЯ ДАННЫХ.(а) В этом разделе «программа-вымогатель» означает компьютерное заражение или блокировку, ограничивающую доступ неавторизованного лица к компьютеру, компьютерной системе или компьютерной сети или любым данным на компьютере, компьютерной системе или компьютерной сети при обстоятельствах, при которых человеку требуются деньги, имущество или услуга для удаления компьютерного загрязнения или блокировки, восстановления доступа к компьютеру, компьютерной системе, компьютерной сети или данным или иного устранения воздействия компьютерного загрязнения или блокировки.